神兵利器 | 分享個紅隊輔助掃描利器-支持log4j檢測

VSole2022-10-25 22:55:50

一、工具介紹

目前共能主要有:

1、探活

2、服務掃描(常規&非常規端口)

3、poc探測(xray&nuclei格式)

4、數據庫等弱口令爆破

5、內網常見漏洞利用

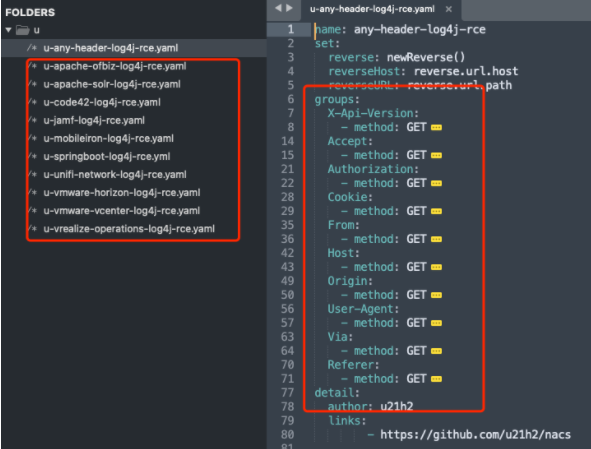

6、常見組件及常見HTTP請求頭的log4j漏洞檢測 image

7、非常規端口的服務掃描和利用(比如2222端口的ssh等等)

8、識別為公網IP時, 從fofa檢索可用的資產作為掃描的補充(正在寫)

9、自動識別簡單web頁面的輸入框,用于弱口令爆破及log4j的檢測(正在寫)

二、安裝與使用

1、快速使用

sudo ./nacs -h IP或IP段 -o result.txt sudo ./nacs -hf IP或IP段的文件 -o result.txt sudo ./nacs -u url(支持http、ssh、ftp、smb等) -o result.txt sudo ./nacs -uf url文件 -o result.txt

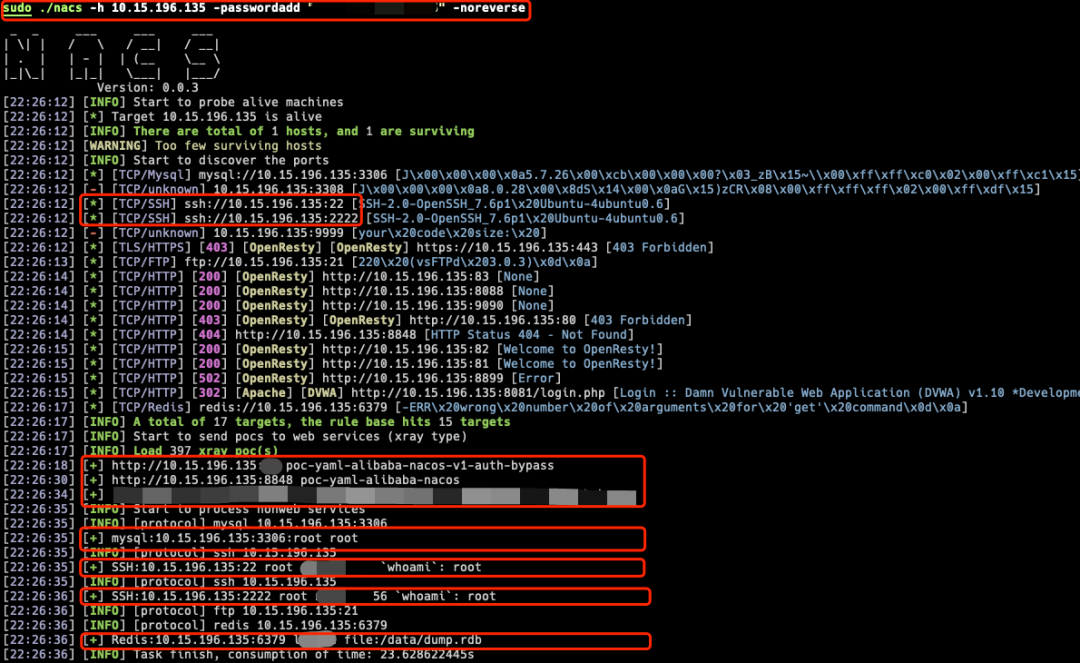

2、 添加目標IP: 對10.15.196.135機器進行掃描, 手動添加密碼, 并關閉反連平臺的測試(即不測試log4j等)

sudo ./nacs -h 10.15.196.135 -passwordadd "xxx,xxx" -noreverse

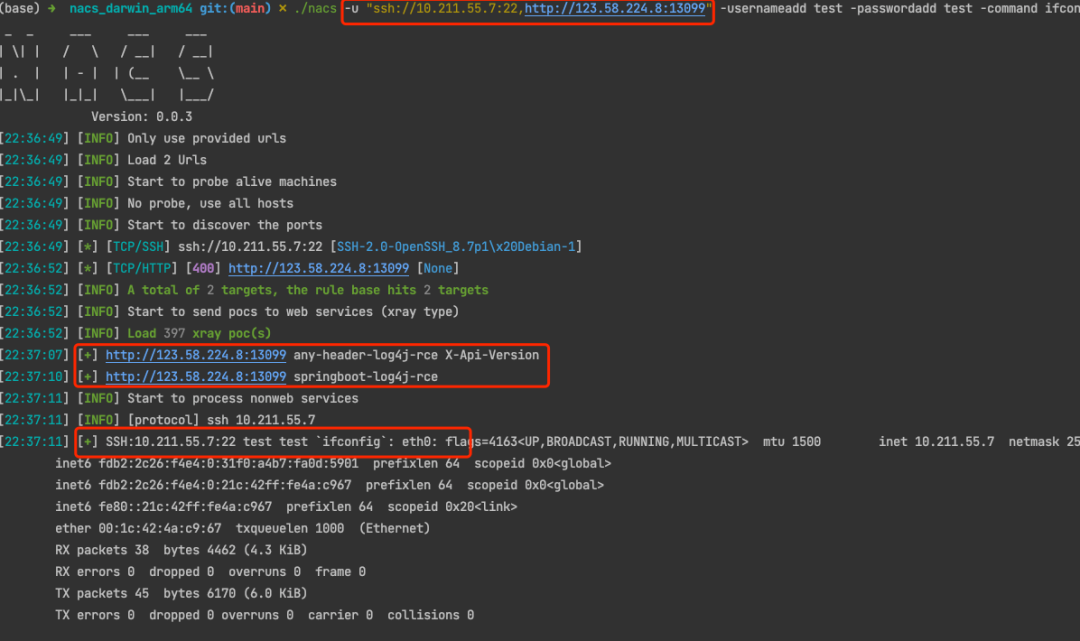

3、直接添加目標url: 對10.211.55.7的ssh端口進行爆破,添加用戶名密碼均為test,爆破成功后執行ifconfig;并對某靶場url嘗試log4j漏洞

sudo ./nacs -u "ssh://10.211.55.7:22,http://123.58.224.8:13099" -usernameadd test -passwordadd test -command ifcofnig

可見兩個log4j的poc都檢測成功了,注入點在請求頭的X-Api-Version字段;ssh爆破也成功了。

下載地址:項目地址:https://github.com/u21h2/nacs

VSole

網絡安全專家