微軟發現MCCrash新型僵尸網絡,可感染Windows 和 Linux

微軟研究人員近日發現了一種同時針對 Windows 和 Linux 平臺的混合型僵尸網絡,該網絡使用一種高效的技術來攻擊《我的世界》服務器,并可在多個平臺上發起分布式拒絕服務攻擊(DDoS)。

IT之家了解到,微軟將這個僵尸網絡標記為“MCCrash”,Windows 和 Linux 設備在感染之后會被黑客劫持用于 DDoS 攻擊。

值得注意的是,在僵尸網絡軟件接受的命令中有一條是“ATTACK_MCCRASH”。此命令使用 ${env:random payload of specific size:-a} 填充 Minecraft 服務器登錄頁面中的用戶名。該字符串會耗盡服務器的資源并讓其崩潰。

微軟研究人員表示:“該命令使用 env 變量來使用 Log4j 2 庫,導致系統資源異常消耗(與 Log4Shell 漏洞無關),這是一種特定且高效的 DDoS 方法。目前大量《我的世界》服務器受到影響” 。

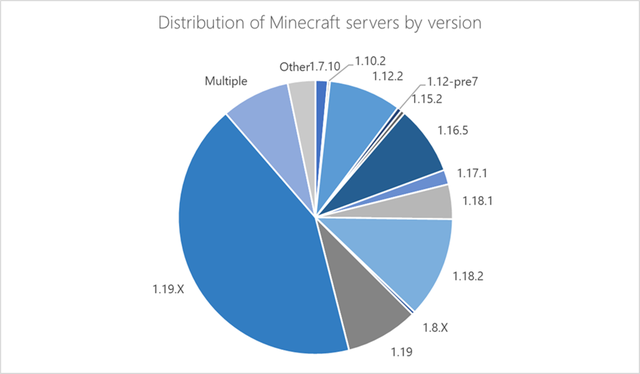

目前,MCCrash 的硬編碼顯示僅針對《我的世界》服務器軟件的 1.12.2 版本。然而,這種攻擊技術還可以對運行 1.7.2 到 1.18.2 版本的服務器發起 DDoS 更新,這意味著全球超過一半的《我的世界》服務器都會受到影響。

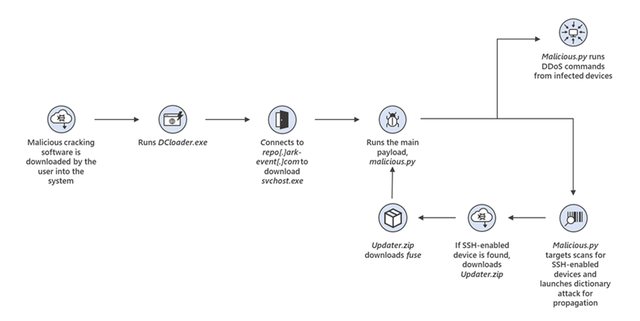

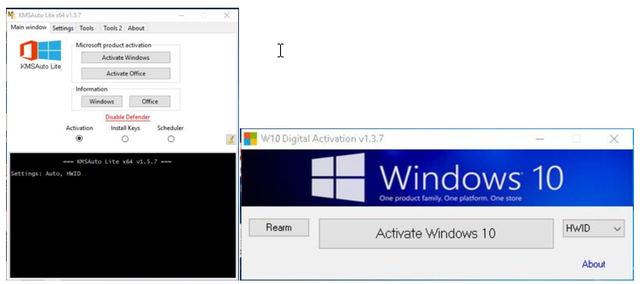

MCCrash 的初始感染點是安裝了聲稱為 Microsoft 操作系統提供盜版許可證的軟件的 Windows 計算機。隱藏在下載軟件中的代碼會偷偷地用惡意軟件感染設備,最終安裝 malicious.py,這是一個為僵尸網絡提供主要邏輯的 python 腳本。受感染的 Windows 設備隨后會掃描 Internet 以搜索接受 SSH 連接的 Debian、Ubuntu、CentOS 和 IoT 設備。

找到后,MCCrash 會使用常見的默認登錄憑據來嘗試在 Linux 設備上運行相同的 malicious.py 腳本。Windows 和 Linux 設備都會劫持用于攻擊《我的世界》服務器。