又一天,又一個針對 Linux 系統的惡意軟件威脅!NoaBot和Mirai之間的一個顯著區別是,僵尸網絡不是針對DDoS攻擊,而是針對連接SSH連接的弱密碼來安裝加密貨幣挖掘軟件。

Akamai的網絡安全研究人員發現了名為NoaBot的加密挖礦惡意軟件,該惡意軟件基于臭名昭著的Mirai僵尸網絡。加密劫持惡意軟件NoaBot目前針對Linux服務器,自2023年1月以來一直活躍。

Akamai表示,NoaBot和Mirai之間的一個顯著區別在于,該惡意軟件不是DDoS攻擊(分布式拒絕服務攻擊),而是針對連接SSH連接的弱密碼并安裝加密貨幣挖掘軟件,允許攻擊者利用受害者的計算資源生成數字貨幣、電力和帶寬。

在這里,值得一提的是,NoaBot惡意軟件還被用來傳播P2PInfect,這是Palo Alto Networks于2023年7月發現的一種單獨的蠕蟲病毒。

NoaBot使用UClibc代碼庫編譯,與標準Mirai庫不同。這改變了防病毒保護檢測NoaBot的方式,將其歸類為SSH掃描程序或通用木馬。該惡意軟件是靜態編譯的并去除了符號,而字符串則被混淆而不是保存為明文,這使得逆向工程師更難提取詳細信息。

NoaBot二進制文件從隨機生成的文件夾運行,這使得搜索設備變得更加困難。標準的Mirai字典被替換為大字典,并使用了定制的SSH掃描儀。泄露后功能包括安裝新的 SSH 授權密鑰。

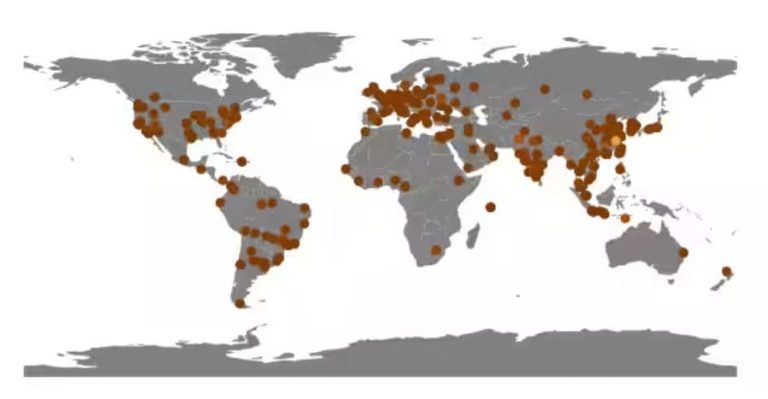

該僵尸網絡已顯著增長,全球800多個唯一IP地址顯示出NoaBot感染跡象。該蠕蟲是Mirai的定制版本,Mirai是一種惡意軟件,可感染基于Linux的服務器、路由器、網絡攝像頭和其他物聯網設備。

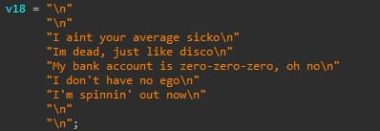

有趣的是,該惡意軟件嵌入了Rat Boy和IBDY的歌曲“Who's Ready for Tomorrow”中的歌詞,但后來的樣本中沒有這些歌詞。僵尸網絡還添加命令行參數,例如“noa”標志,它會在重新啟動后安裝持久性方法。

威脅參與者修改了XMRig挖礦程序,以在執行前提取挖礦配置。礦工的功能涉及函數調用和信號。配置包含礦池和錢包地址詳細信息。然而,IDA遺漏了二進制名稱和礦池IP占位符,從而使攻擊者能夠估計加密貨幣挖礦的盈利能力。

研究人員指出,攻擊者正在運行他們的私人礦池而不是公共礦池,從而消除了對錢包的需求。然而,谷歌的DNS無法再解析域名,而且最近沒有發生涉及礦機丟失的事件,這表明威脅行為者可能已經停止了攻擊活動,以尋求更好的機會。

自2016年發現Mirai以來,一直在關注涉及Mirai的事件。Mirai是一種針對基于Linux的物聯網設備的自我復制惡意軟件,用于感染其他易受攻擊的設備。

2016年,它被用于針對Dyn DNS的大規模DDoS攻擊,導致互聯網癱瘓。創建者發布了源代碼,允許犯罪團伙將其納入他們的攻擊中。Mirai通過受感染的設備掃描互聯網上的Telnet連接,以破解Telnet密碼,然后使用相同的技術瞄準其他設備。

Akamai敦促Linux服務器管理員通過保持軟件更新、使用強密碼、啟用雙因素身份驗證以及監控未經授權的活動來保護其系統免受NoaBot的侵害。這一點至關重要,因為NoaBot可以發起DDoS、數據泄露和加密劫持攻擊。

cayman

cayman

E安全

E安全

一顆小胡椒

一顆小胡椒

007bug

007bug

上官雨寶

上官雨寶

CNCERT國家工程研究中心

CNCERT國家工程研究中心

虹科網絡安全

虹科網絡安全

上官雨寶

上官雨寶

上官雨寶

上官雨寶

虹科網絡安全

虹科網絡安全

上官雨寶

上官雨寶

安全俠

安全俠