一、工具介紹

一款圖形化、批量采集url、批量對采集的url進行各種nday檢測的工具。可用于src挖掘、cnvd挖掘、0day利用、打造自己的武器庫等場景。可以批量利用Actively Exploited Atlassian Confluence 0Day CVE-2022-26134和DedeCMS v5.7.87 SQL注入 CVE-2022-23337。

二、安裝與使用

1、需要python3.7~3.9

git clone https://github.com/W01fh4cker/Serein.git cd Serein pip3 install -r requirements.txt python3 Serein.py

2、點擊左上角的軟件配置配置fofa的email和key(注意不是密碼,而是https://fofa.info/personalData下方的API KEY),然后就可以愉快地使用fofa搜索啦。注意:必須是fofa普通/高級/企業賬號,因為fofa注冊會員調用api需要消耗f幣,如果您是注冊會員請確保您有f幣,否則無法查詢!

3、搜集完成之后,軟件的同級目錄下會生成urls.txt、修正后的url.txt、host.txt,分別保存采集的原始url、添加了http/https頭的url、僅網站IP。

4、完成一次掃描任務后,若要開啟下一次掃描,請刪除文件夾下urls.txt、修正后的url.txt、host.txt這三個文件。

三、案例演示

1、我們想批量利用向日葵RCE漏洞,于是我們base64加密語句body="Verification failure",得到:Ym9keT0iVmVyaWZpY2F0aW9uIGZhaWx1cmUi。

2、我們選取獲取前2000條(具體條數需要根據自己的會員情況來填寫):

3、直接點擊向日葵RCE一把梭:

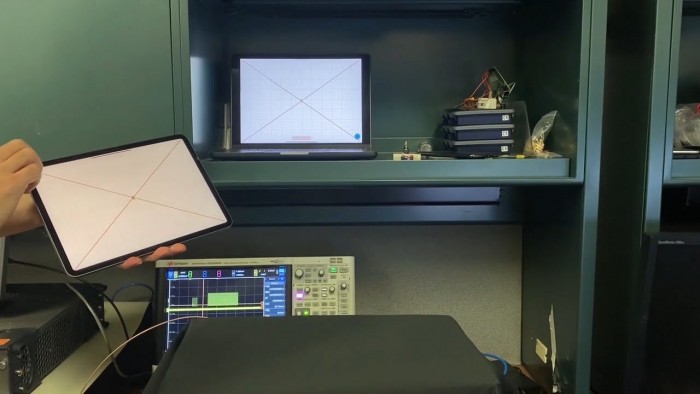

4、可以看到軟件開始批量檢測了(可能會出現短時間的空白,請耐心等待程序運行):軟件的線程數是100,可以自己對exp文件下的xrk_rce.py的第58行進行調整。(速度還是很快的)

5、刪除文件夾下urls.txt、修正后的url.txt、host.txt這三個文件,準備使用其他一鍵梭哈模塊:

三、下載地址:

項目地址:https://github.com/W01fh4cker/Serein

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

安全圈

安全圈

GoUpSec

GoUpSec

黑白之道

黑白之道

安全牛

安全牛

安全圈

安全圈

GoUpSec

GoUpSec

LemonSec

LemonSec

GoUpSec

GoUpSec

LemonSec

LemonSec

骨哥說事

骨哥說事

HACK之道

HACK之道