ThinkPHP 漏洞利用工具

VSole2022-05-20 09:55:02

在Github上搜尋好用的安全工具,來充實武器庫,實屬一大樂趣所在。

當看到ThinkPHP十年磨一劍的提示,那么今天這里分享的工具就可以派上用場了,一鍵檢測ThinkPHP全版本漏洞。

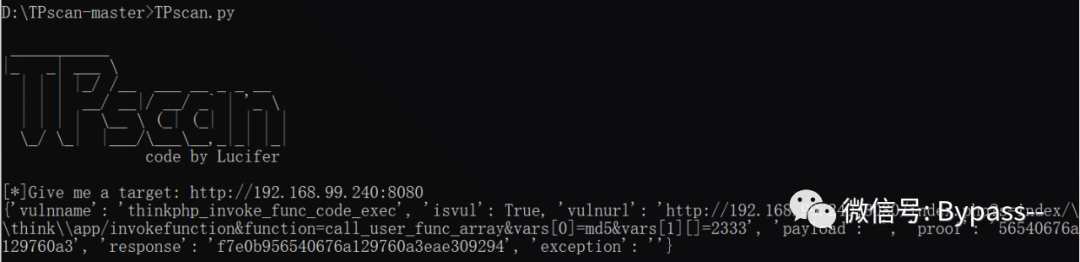

01、TPscan

一鍵ThinkPHP漏洞檢測,基于Python3,命令行檢測,集成了14個常見的ThinkPHP框架漏洞檢測插件。

github項目地址:

https://github.com/Lucifer1993/TPscan

運行py,輸入指定的目標地址即可,檢測到漏洞提示如下:

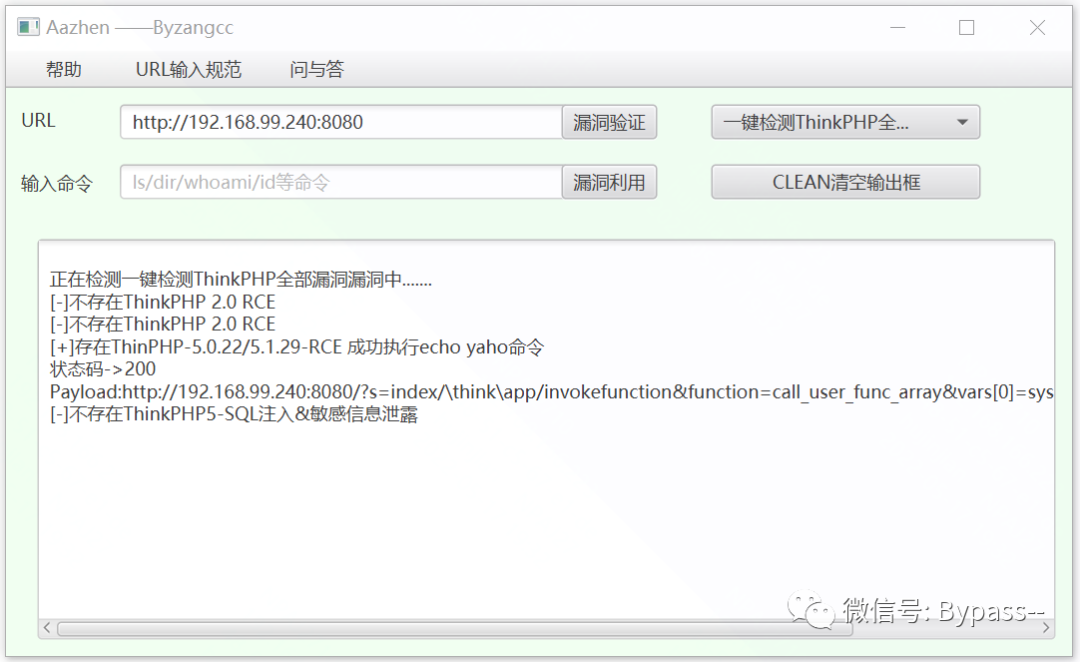

02、Aazhen-V3.1

支持ThinkPHP 2.x RCE,Thinkphp5 5.0.22/5.1.29RCE,ThinkPHP5 5.0.23RCE和ThinkPHP5 SQL注入漏洞和敏感信息泄露漏洞的漏洞檢測,以及命令執行的功能。漏洞POC基本適用ThinkPHP全版本漏洞。

github項目地址:

https://github.com/zangcc/Aazhen-v3.1

輸入url鏈接即可實現一鍵檢測,漏洞檢測示例如下:

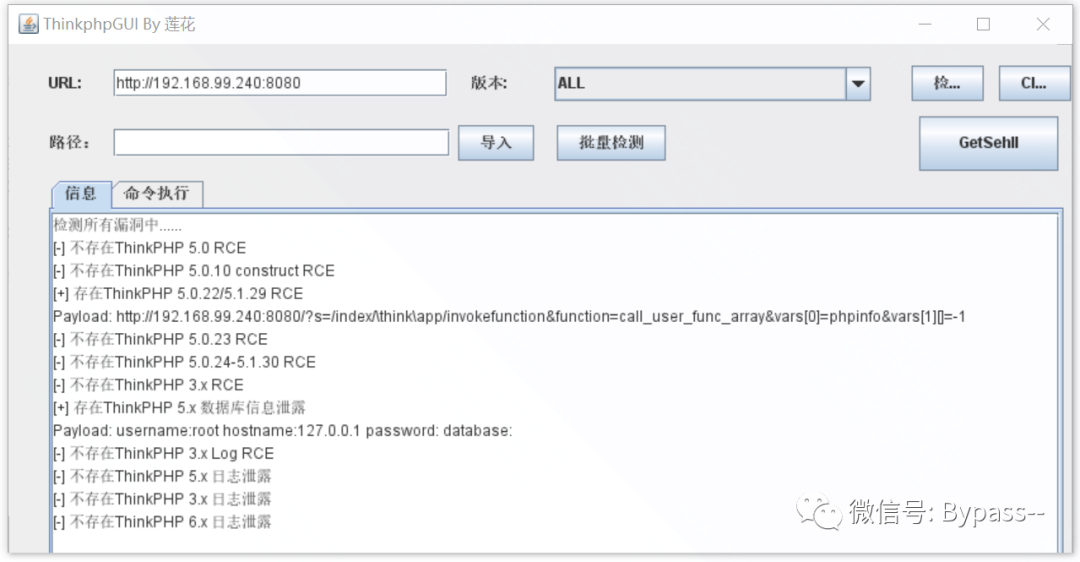

03、ThinkPHPGUI

Thinkphp(GUI)漏洞利用工具,支持各版本TP漏洞檢測,命令執行,getshell,支持批量檢測多個版本漏洞,總體檢測效果還比較符合預期。

github項目地址:

https://github.com/Lotus6/ThinkphpGUI

輸入url或導入目標站點,漏洞檢測示例如下:

VSole

網絡安全專家