Nmap 經常使用的場景及用法

Nmap 是業界最為強大的端口掃描探測軟件,支持的掃描場景豐富,本文列舉十五個最常使用的場景及參數組合。

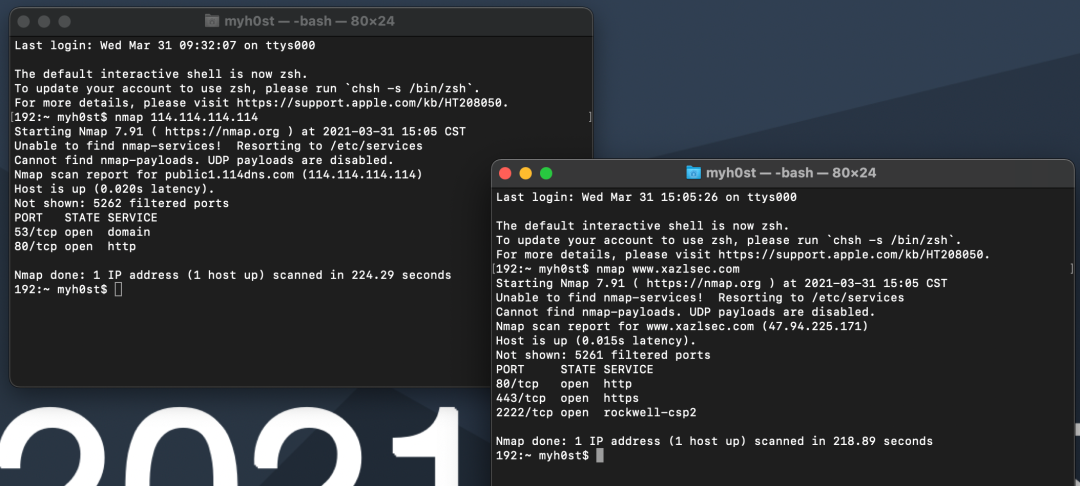

1、針對目標主機的默認掃描

不加任何參數,默認掃描目標 IP 的基本信息,包括 Ping 探測主機是否存活,探測常見的 1000 個端口是否開放,命令如下:

nmap 114.114.114.114

如果掃描主機名也可以:

nmap www.xazlsec.com

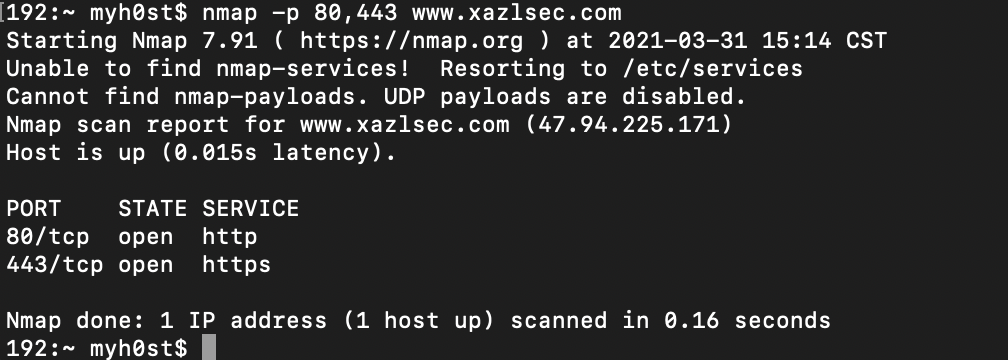

2、掃描指定端口或端口范圍

默認掃描會探測內置的 1000 個常見端口,如果我們想要掃描指定端口范圍,需要使用 -p 參數:

nmap -p 1-65535 localhost

示例命令指定了 1 到 65535 全端口,掃描速度會很慢,可以指定若干端口,比如:

nmap -p 80,443 www.xazlsec.com

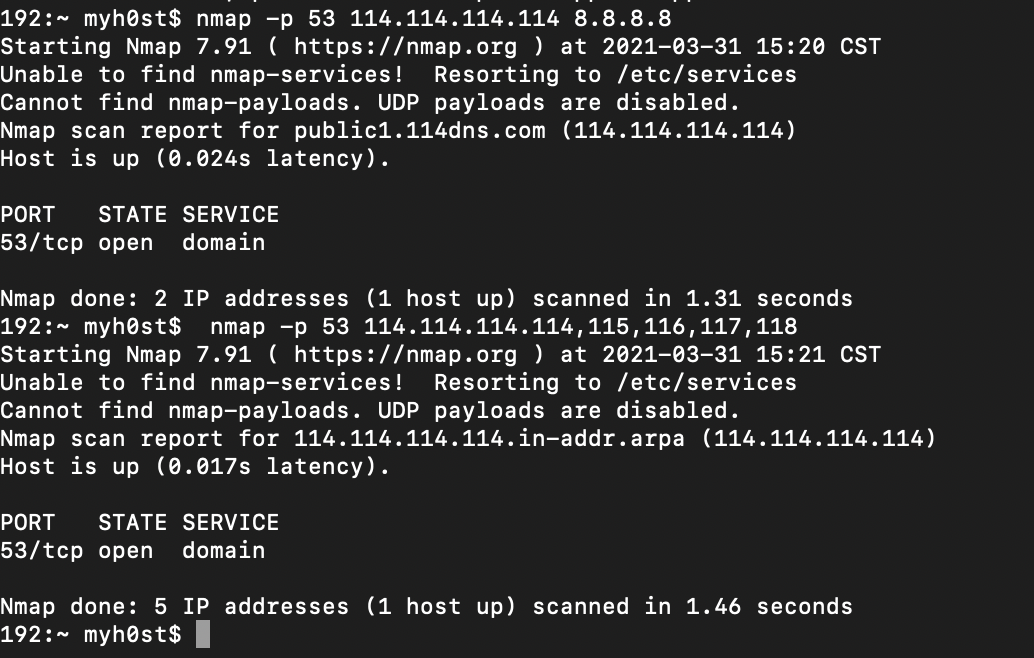

3、同時掃描多個 IP

如果是幾個不連續的IP,那么直接在 nmap 的參數中以空格將多個 IP 隔開就好,比如:

nmap -p 53 114.114.114.114 8.8.8.8

如果是幾個連續的 IP,命令格式如下:

nmap -p 53 114.114.114.114,115,116,117,118

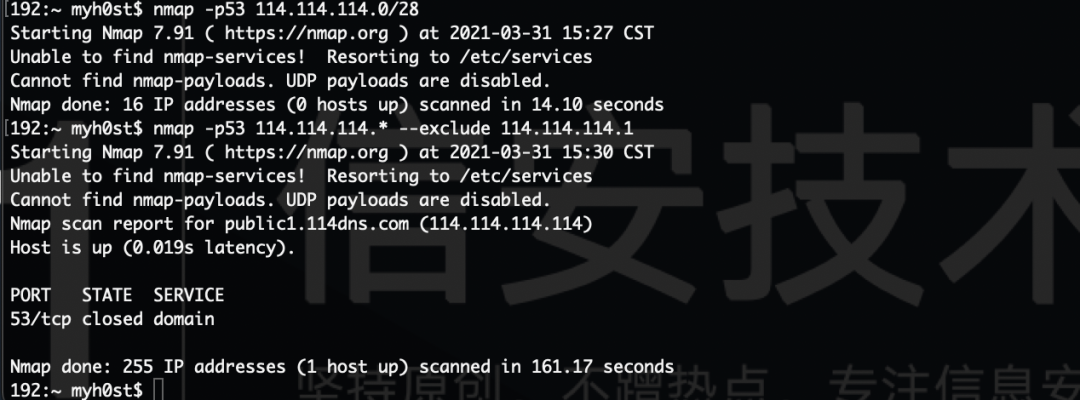

4、掃描指定的 IP 范圍

如果掃描的 IP 范圍是某個子網,通過指定 CIDR IP 范圍來對目標 IP 段進行掃描,例如:

nmap -p53 114.114.114.0/28

114.114.114.0/28 的意思是 114.114.114.1-114.114.114.8 這幾個 IP,也可以使用下面的格式:

nmap -p53 114.114.114.1-114.114.114.8

如果是掃描一個 C 段,還可以使用通配符,如下:

nmap -p53 114.114.114.*

如果不想掃碼某個 IP,可以使用參數 --exclude 排除該 IP,如:

nmap -p53 114.114.114.* --exclude 114.114.114.1

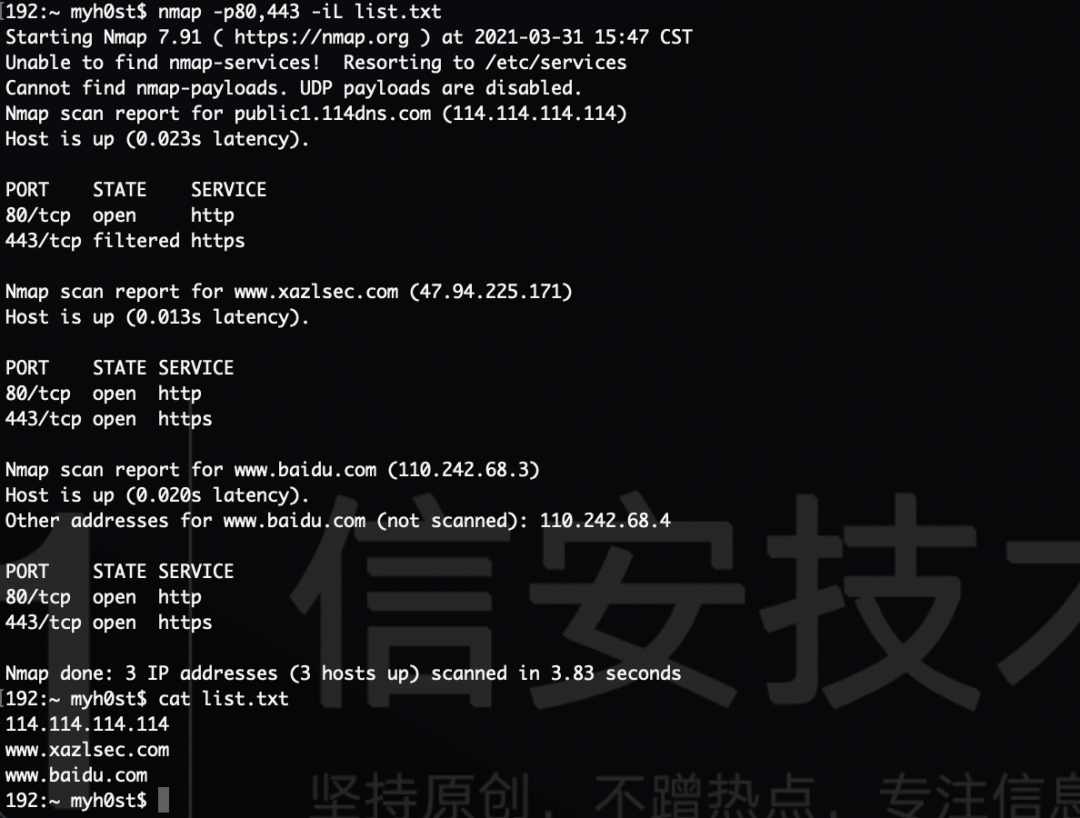

5、從文件中讀取目標列表

對于目標過多的情況下,存在 IP 、域名時,如何使用 nmap 一條命令掃描所有資產?nmap 支持指定目標文件來掃碼文件中保存的資產列表,使用參數 -iL 指定目標文件名,如下:

nmap -p80,443 -iL list.txt

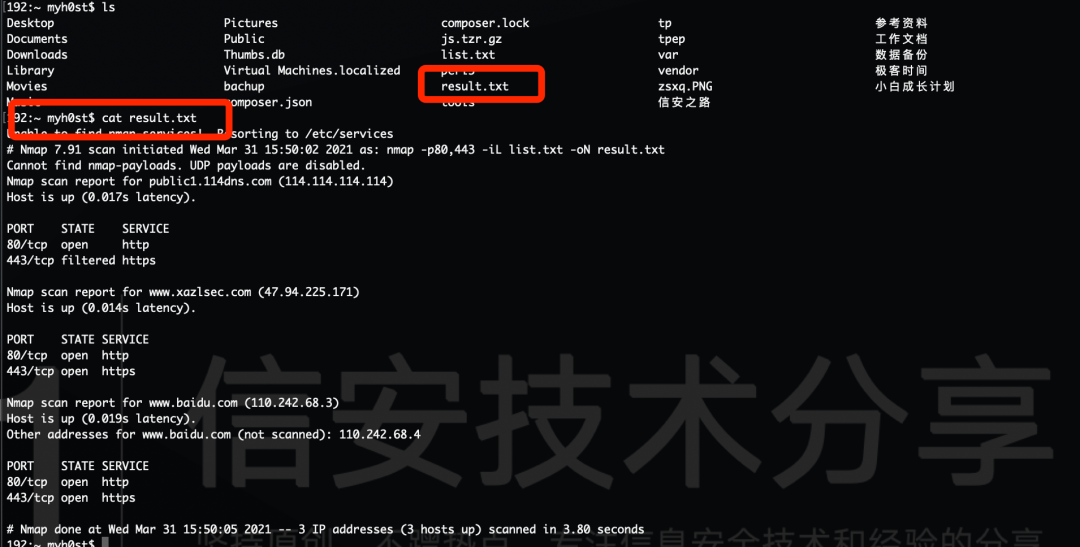

6、把掃描結果保存在文件中

保存結果有幾種格式,比如 -oN 表示將結果保存在文本文件中,-oX表示將結果保存在 XML 文件中,下面以 -oN參數為例, 將上面的結果保存在文件中:

nmap -p80,443 -iL list.txt -oN result.txt

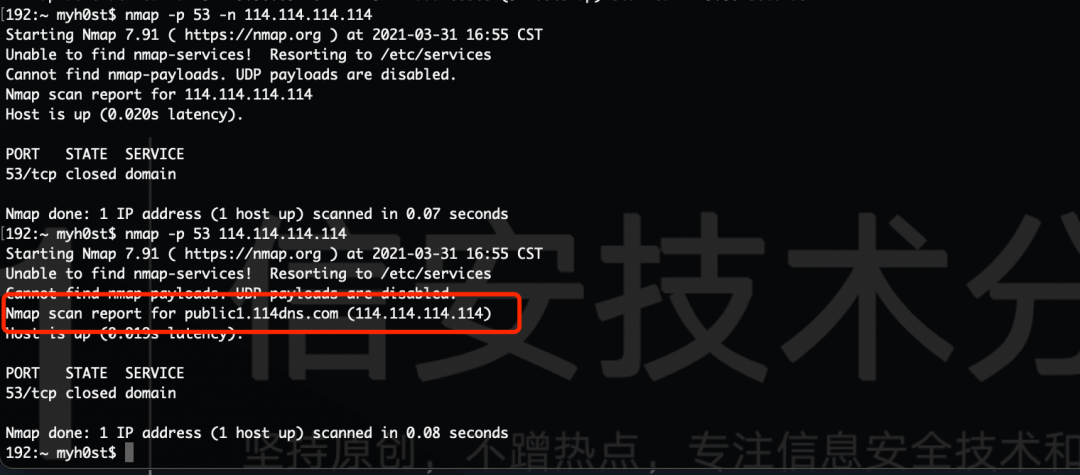

7、不使用 DNS 反向解析

有的時候不需要針對 IP 地址進行反解析,因為多一步就要多一些時間消耗,禁用 DNS 反解析可以提升掃描速度,使用方式增加 -n 參數即可:

nmap -p 53 -n 114.114.114.114

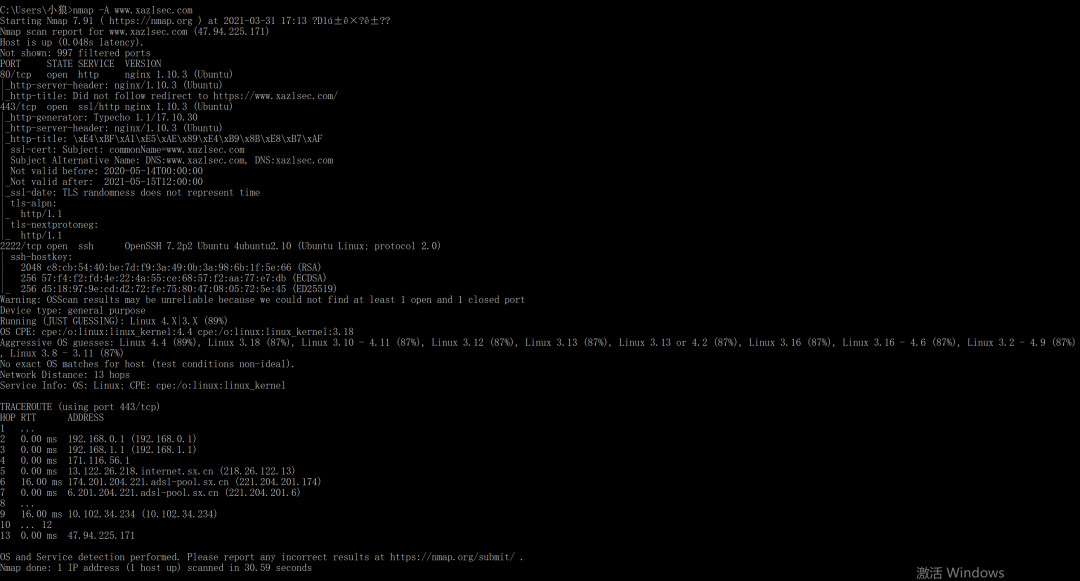

8、全功能掃描模式

當我們不想配置參數,想要知道目標主機的全部信息,盡可能多的獲取目標的情況,那么可以使用 -A 參數,會對目標盡可能多的掃描,需要消耗的時間也是最多的:

nmap -A www.xazlsec.com

可以結合 -T參數,設置超時時間,來提升掃描的速度。

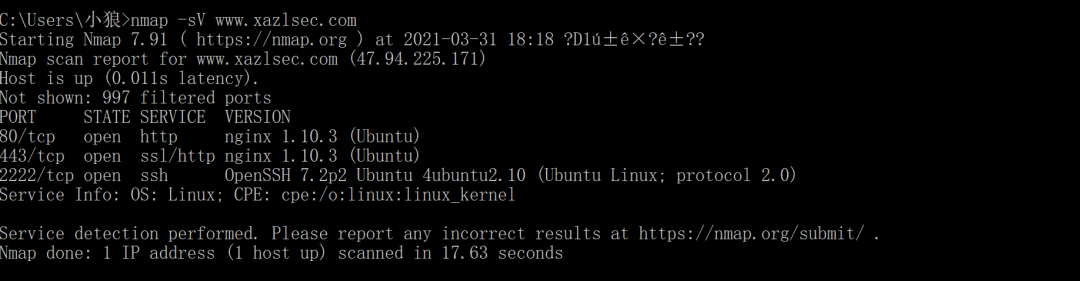

9、掃描端口服務信息

獲取端口服務信息可以使用參數 -sV :

nmap -sV www.xazlsec.com

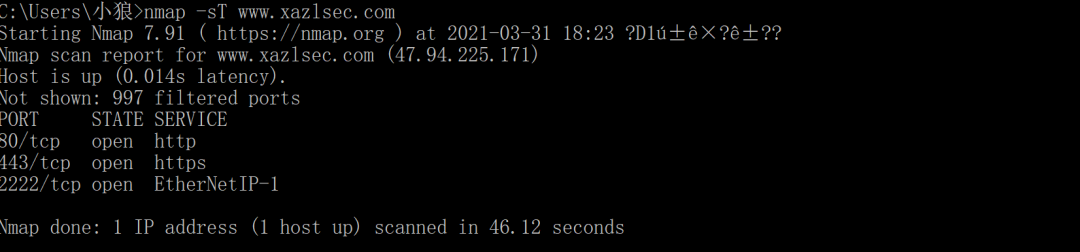

10、指定 TCP/UDP 協議掃描

TCP 掃描使用 -sT 參數,UDP 掃描使用 -sU,端口服務有不同的協議,比如 53 端口 DNS 協議就是 UDP 協議,簡單測試一下:

nmap -sT www.xazlsec.com

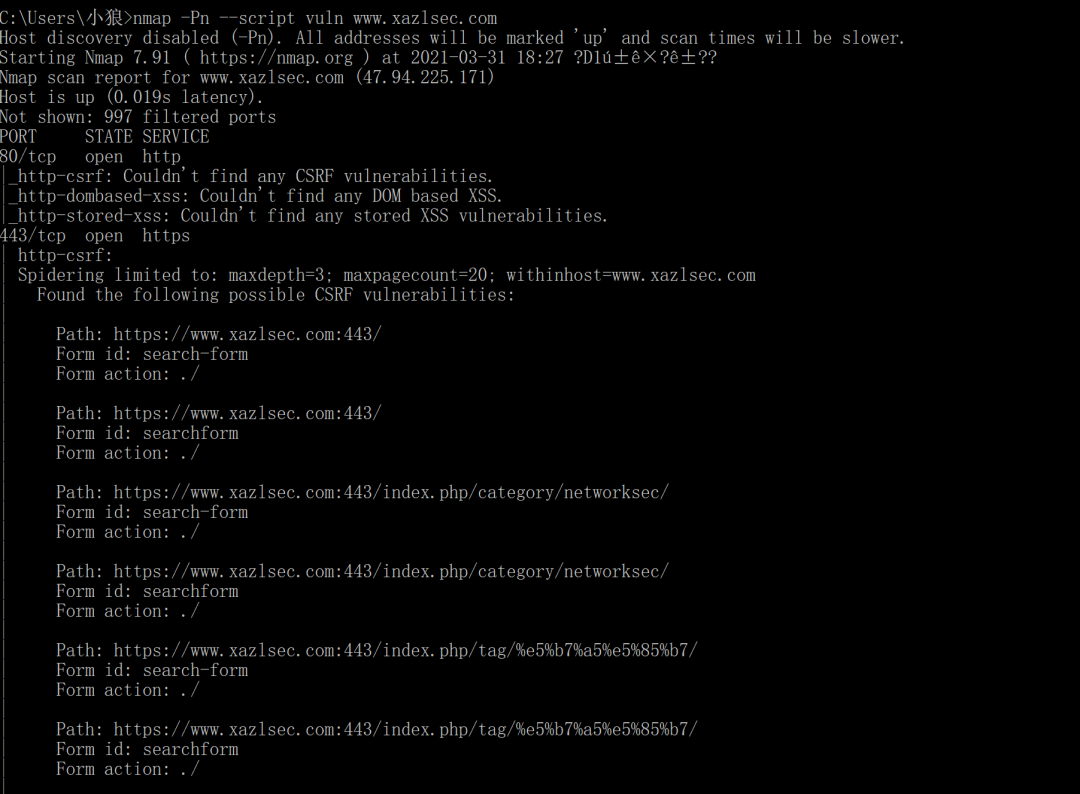

11、利用腳本檢查 CVE 漏洞

nmap 除了本身的端口掃描之外,還帶有腳本引擎,用于擴展 Nmap 的能力,使用參數 --script 指定需要執行的腳本,檢測 CVE 漏洞的腳本名為 vuln,使用下面的命令測試:

nmap -Pn --script vuln www.xazlsec.com

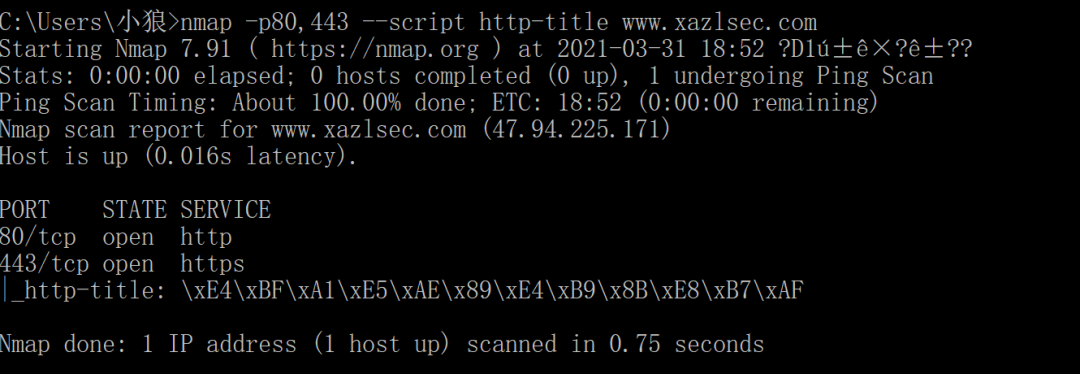

12、獲取網站的 Title

在我們信息收集的時候,遇到大量網站資產的情況,如何快速獲取所有網站的標題,對于滲透來說非常有用,使用 Nmap 來獲取網站標題,需要用到 Nmap 的腳本引擎中的 http-title 腳本,使用方式如下:

nmap -p80,443 --script http-title www.xazlsec.com

13、對目標進行暴力破解

有腳本引擎的加成,nmap 除了探測信息之外,還能針對性的攻擊嘗試,比如暴力破解,比如針對 Wordpress 的暴力破解:

nmap -sV --script http-wordpress-brute --script-args 'userdb=users.txt,passdb=passwds.txt,http-wordpress-brute.hostname=www.xazlsec.com, http-wordpress-brute.threads=3,brute.firstonly=true' 114.114.114.114

針對 MSSQL 服務的暴力破解:

nmap -p 1433 --script ms-sql-brute --script-args userdb=customuser.txt,passdb=custompass.txt www.xazlsec.com

針對 FTP 服務的暴力破解:

nmap --script ftp-brute -p 21 www.xazlsec.com

總結

nmap 的基本掃描參數是最常用的,其腳本引擎自帶的所有腳本功能,是我們可以擴展學習之后,提升我們滲透的效率,其他腳本的能力需要大家自行擴展學習,也可以根據官方文檔自定義腳本,工具是死的,人是活的,具體能發揮多大的價值,取決于使用者的能力和創造力。

--- EOF ---

推薦↓↓↓