PRIVATELOG,一種利用通用日志文件系統 (CLFS) 來躲避檢測的新型惡意軟件

FireEye 的 Mandiant 網絡安全研究人員發現了一個名為 PRIVATELOG 的新惡意軟件家族,它依賴通用日志文件系統 ( CLFS ) 將第二階段有效負載隱藏在注冊表事務文件中以避免檢測。

通用日志文件系統 (CLFS) 是一個通用日志子系統,內核模式和用戶模式應用程序都可以訪問它以構建高性能事務日志。它是隨 Windows Server 2003 R2 引入的,并包含在后來的 Windows 操作系統中。CLFS 可用于數據記錄和事件記錄。TxF 和 TxR 使用 CLFS 在提交事務之前存儲事務狀態更改。任何集成的 Windows 工具都無法查看從 CLFS 創建的二進制日志文件。

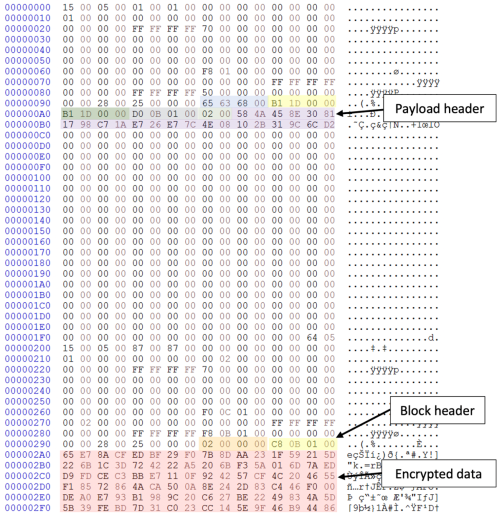

專家還提供了另一個使用 CLFS 的惡意軟件的技術細節,稱為 STASHLOG,用作 PRIVATELOG 安裝程序。

“PRIVATELOG 和 STASHLOG 依靠通用日志文件系統 (CLFS) 來隱藏注冊表事務文件中的第二階段有效負載。” 閱讀Mandiant 發表的分析。

該惡意軟件尚未在野外攻擊中被檢測到,研究人員認為它仍在開發中或研究項目的結果。

專家指出,該惡意軟件利用 CLFS,因為沒有可用的工具可以解析 CLFS 日志文件,這意味著從技術上講,可以將惡意數據隱藏為 lof 記錄。

“因為文件格式沒有被廣泛使用或記錄,所以沒有可以解析 CLFS 日志文件的可用工具。這為攻擊者提供了以方便的方式將他們的數據隱藏為日志記錄的機會,因為這些數據可以通過 API 函數訪問。這在本質上類似于惡意軟件,后者可能依賴于例如 Windows 注冊表或 NTFS 擴展屬性來隱藏其數據,這些數據還提供了使用 Windows API 存儲和檢索二進制數據的位置。” Mandiant 研究人員解釋說。

STASHLOG 安裝程序接受下一階段的有效負載作為參數,其內容“隱藏”在 CLFS 日志文件中。

Mandiant 研究人員分析的 PRIVATELOG 樣本是一個名為 prntvpt.dll 的未混淆的 64 位 DLL,其中包含模擬合法 prntvpt.dll 文件的導出。PRIVATELOG 期望通過劫持用于加載 DLL 的搜索順序從 PrintConfig.dll 加載。

Windows 系統使用一種通用方法來查找加載到程序中所需的 DLL。攻擊者可以劫持 DLL 加載以建立持久性或提升權限和/或逃避對文件執行的限制。

Mandiant 提供 YARA 規則來檢測 PRIVATELOG 和 STASHLOG 惡意軟件以及可能的變體。

“還提供了檢測匹配 PRIVATELOG 結構或包含加密數據的 CLFS 容器的規則。這些規則在生產環境中運行之前應該經過徹底的測試。” Mandiant 總結道。