適用于REvil/Sodinokibi勒索軟件的通用解密器已發布

VSole2021-09-20 11:45:05

重磅好消息,適用于REvil/Sodinokibi的通用解密器已發布。該解密器可幫助2021年7月13日之前加密的所有REvil/Sodinokibi受害者免費恢復文件。

通用解密工具下載地址:

http://download.bitdefender.com/am/malware_removal/BDREvilDecryptor.exe

解密工具使用說明:

https://www.nomoreransom.org/uploads/REvil_documentation.pdf

解密測試

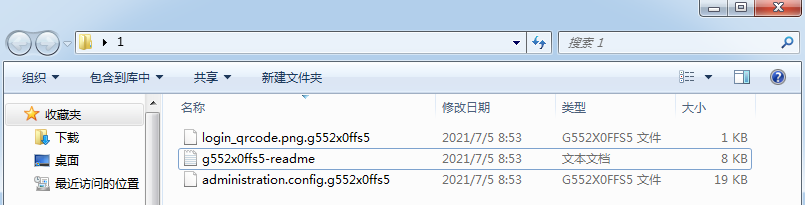

隨機挑選一個REvil/Sodinokibi勒索病毒變種的被加密樣本進行了相關的測試,樣本如下:

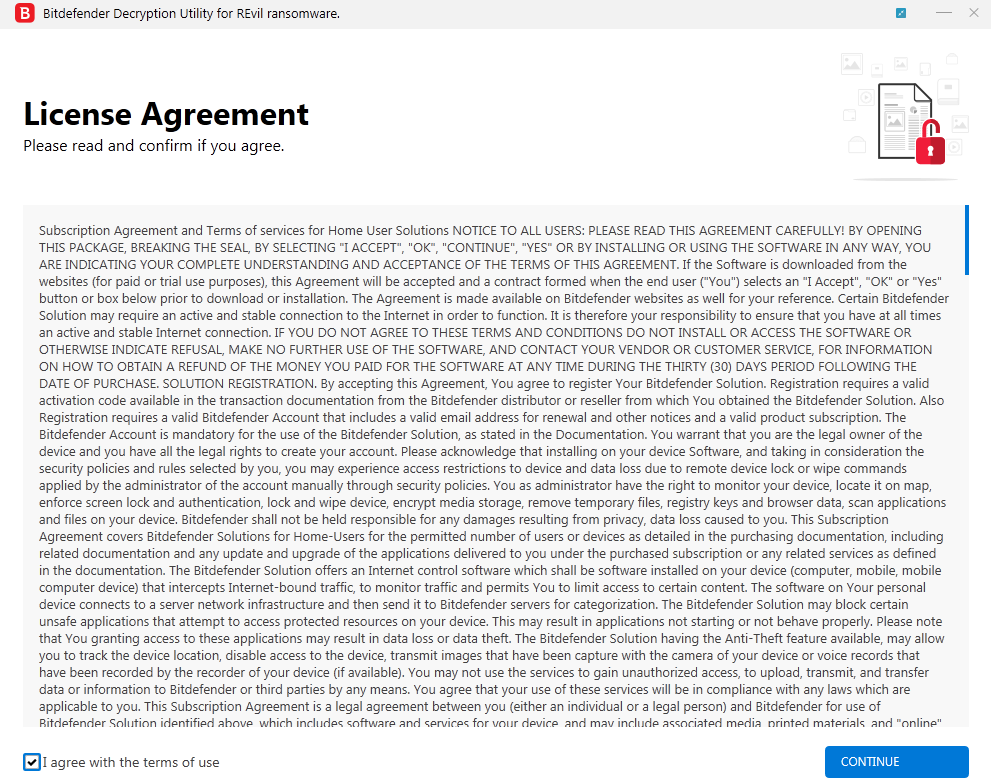

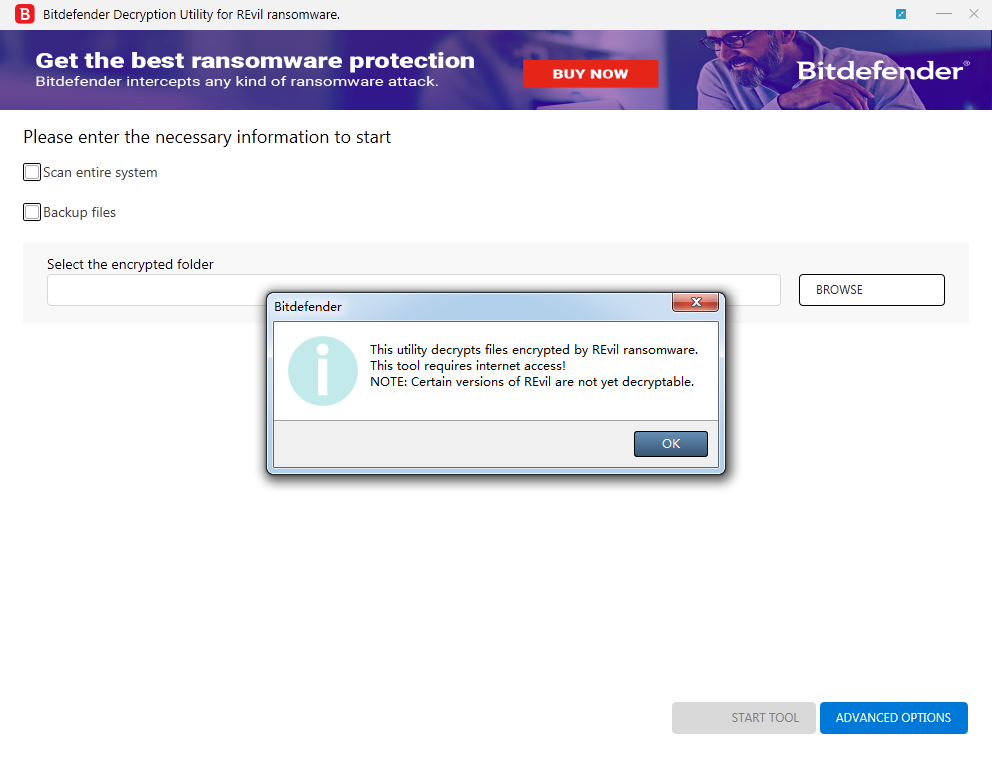

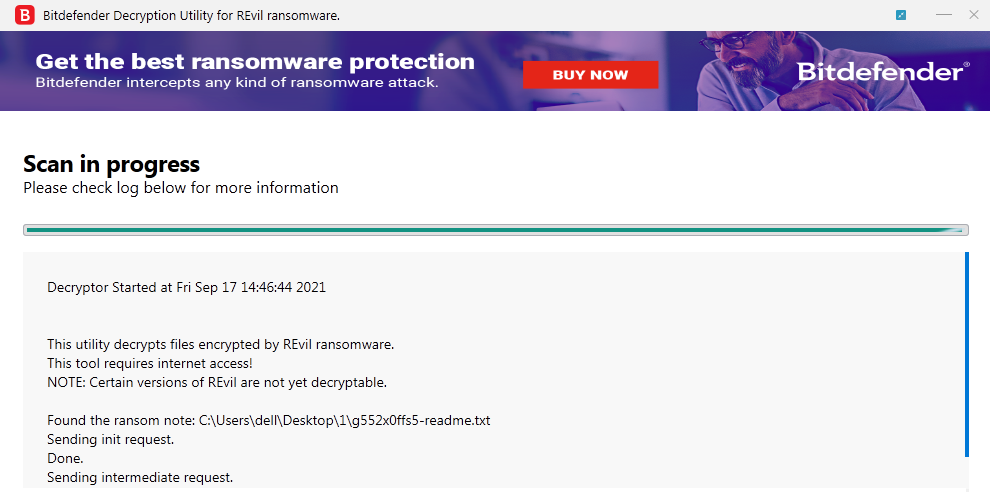

打開解密工具,該工具需要聯網使用,如下所示:

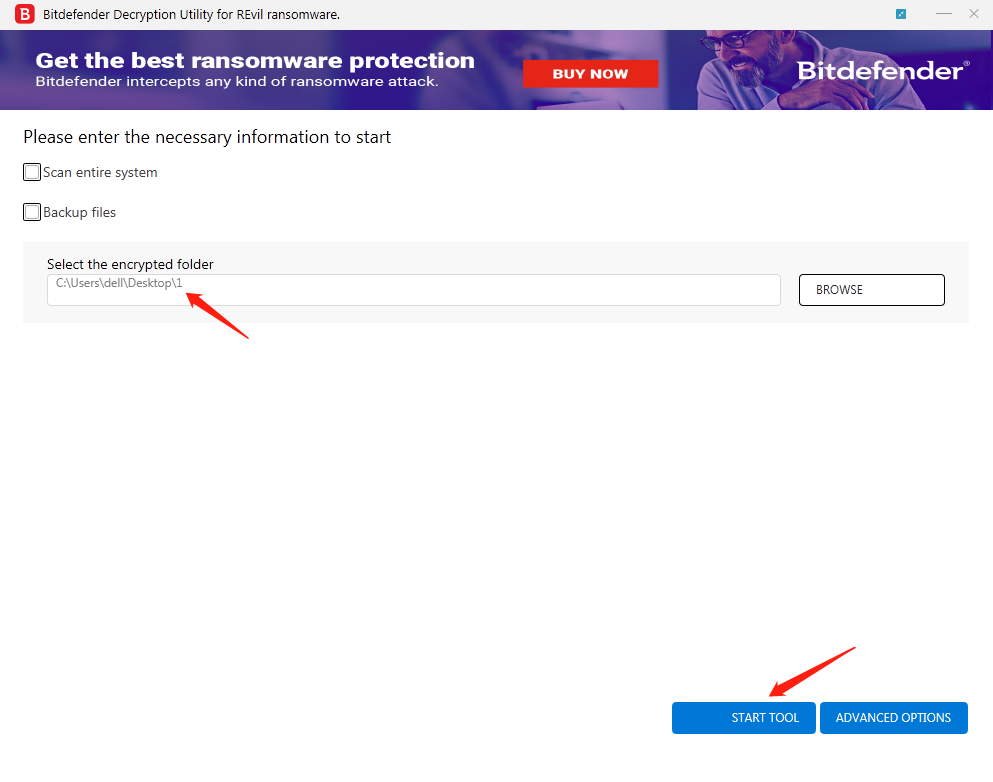

選擇需要解密的目錄:

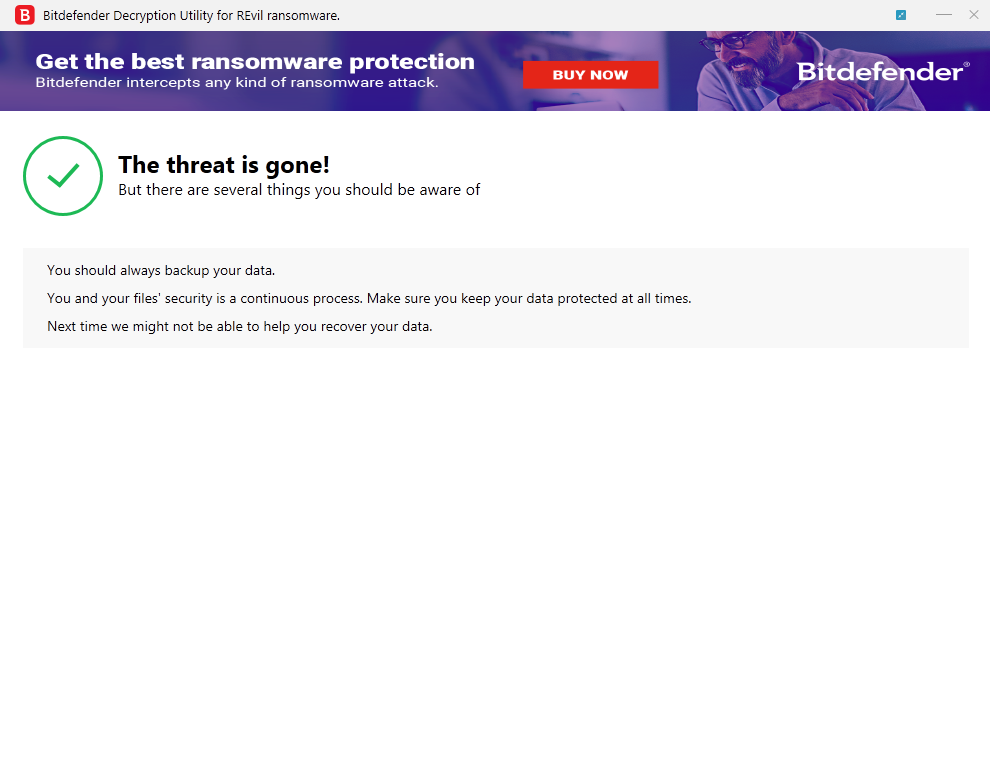

這款通用的解密工具確實可以解密隨機挑選的REvil/Sodinokibi勒索病毒變種,如果此前中了這個勒索的,可以試用這個通用解密工具試一下,解密成功之后,如下所示:

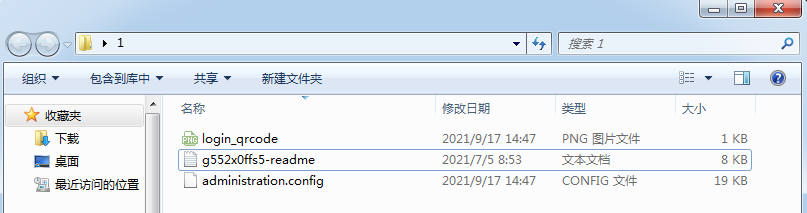

目錄里面會包含解密后的文件,如下所示:

VSole

網絡安全專家