Keseya已獲得REvil勒索軟件的通用解密器

安全俠2021-07-22 09:07:10

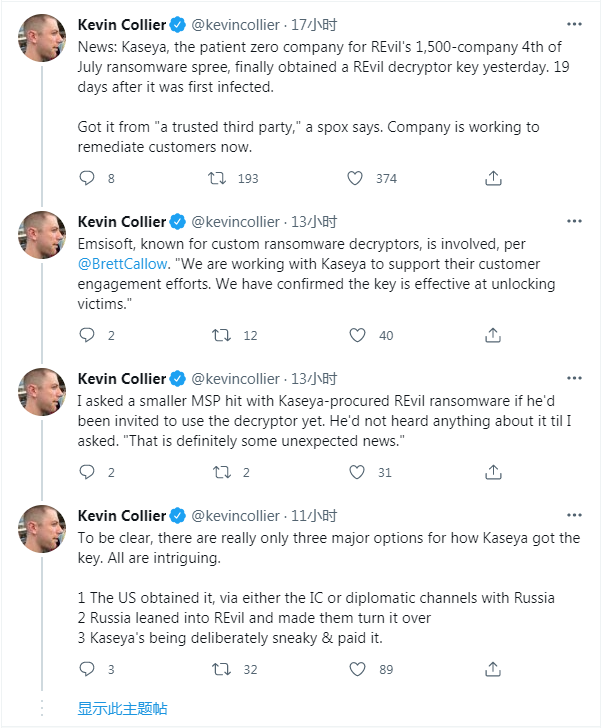

慶幸的是,Kaseya 現已從“受信任的第三方”那里拿到了通用解密密鑰,使得受害者有機會重新獲得相關數據的訪問權,而無需支付任何贖金。

Kaseya 表示,其在本周早些時候拿到了通用密鑰,并通過測試證實了密鑰的有效性。

該公司很高興該工具能夠如預期般工作,目前正在將之分發給受影響的客戶,但對真實來源守口如瓶。

在致 Bleeping Computer 的一份聲明中,Kaseya 企業營銷高級副總裁 Dana Liedholm 聲稱:

我們可確認從受信任的第三方那里拿到了解密工具,但不能披露其來源信息。

我司通過第三方驗證了該工具,并已開始將之分發給受影響的客戶。

至于是否向勒索軟件團伙支付了贖金,Kaseya 既沒承認也沒否認。

不過NBC 記者 Kevin Collier 指出,Kaseya 一直有在與安全公司 Emisoft 展開相關合作。

安全俠

暫無描述