CNVD漏洞周報2021年第34期

2021年8月23日-2021年8月29日

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

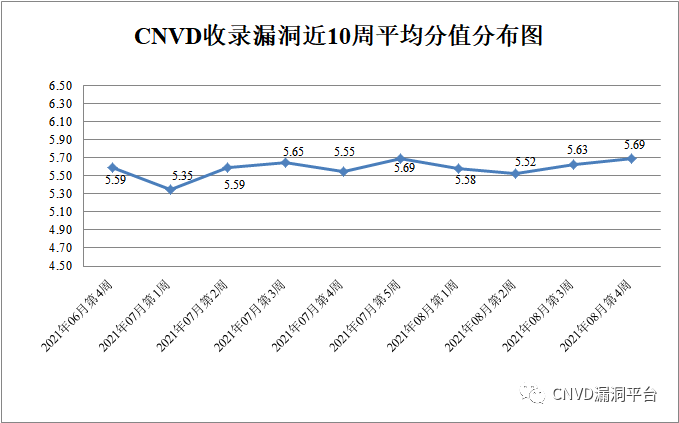

國家信息安全漏洞共享平臺(以下簡稱CNVD)本周共收集、整理信息安全漏洞485個,其中高危漏洞127個、中危漏洞319個、低危漏洞39個。漏洞平均分值為5.69。本周收錄的漏洞中,涉及0day漏洞272個(占56%),其中互聯網上出現“Wuzhi CMS SQL注入漏洞(CNVD-2021-66056)、Nuance Winscribe Dictation SQL注入漏洞”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的原創漏洞總數15481個,與上周(12901個)環比增加20%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

本周 CNVD向銀行、保險、能源等重要行業單位通報漏洞事件21起,向基礎電信企業通報漏洞事件49起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件756起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件46起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件64起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外,CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

淄博閃靈網絡科技有限公司、珠海金山辦公軟件有限公司、珠海高凌信息科技股份有限公司、重慶市武隆喀斯特旅游產業(集團)有限公司、鄭州晨華科技有限公司、正方軟件股份有限公司、浙江大華技術股份有限公司、友訊電子設備(上海)有限公司、新天科技股份有限公司、欣然影視文化藝術有限公司、西安啟萊軟件科技有限公司、西安福祿傳承網絡科技有限公司、武漢天地偉業科技有限公司、微軟(中國)有限公司、網件(北京)網絡技術有限公司、天津天堰科技股份有限公司、特斯拉(上海)有限公司、蘇州夢圖地理信息系統有限責任公司、蘇州科達科技股份有限公司、四川迅睿云軟件開發有限公司、思科系統(中國)網絡技術有限公司、曙光信息產業股份有限公司、世邦通信股份有限公司、石家莊市征紅網絡科技有限公司、石家莊和嘉科技有限公司、深圳維盟科技股份有限公司、深圳市中電電力技術股份有限公司、深圳市萬網博通科技有限公司、深圳市同為數碼科技股份有限公司、深圳市企慧通信息技術有限公司、深圳市美科星通信技術有限公司、深圳市吉祥騰達科技有限公司、深圳市鼎游信息技術有限公司、深圳市必聯電子有限公司、深圳齊心好視通云計算有限公司、深圳警翼智能科技股份有限公司、深圳華磊物流通信息科技有限公司、上海羿石軟件科技有限公司、上海瑞策軟件有限公司、上海紐盾科技股份有限公司、上海穆云智能科技有限公司、上海萊澳信息科技有限公司、上海華測導航技術股份有限公司、上海覆盆子信息科技有限公司、上海復兆信息技術有限公司、上海泛微網絡科技股份有限公司、山東云時空信息科技有限公司、山東濰微科技股份有限公司、山東康程信息科技有限公司、山東開創云計算有限公司、廈門四信通信科技有限公司、廈門得推網絡科技有限公司、三星(中國)投資有限公司、潤申信息科技(上海)有限公司、瑞斯康達科技發展股份有限公司、日沖商業(北京)有限公司、青島灼灼文化傳媒有限公司、普聯技術有限公司、南寧市青秀區經濟貿易和信息化局、南京通達海科技股份有限公司、南京墨博云舟信息科技有限公司、南京科遠智慧科技集團股份有限公司、魔秀科技(北京)股份有限公司、聯盟電子科技股份有限公司、朗坤智慧科技股份有限公司、金華市寧志網絡科技有限公司、江西銘軟科技有限公司、江西金磊科技發展有限公司、江蘇卓易信息科技股份有限公司、江蘇銀行股份有限公司、惠普貿易(上海)有限公司、華碩電腦(上海)有限公司、虎撲(上海)文化傳播股份有限公司、湖南壹拾捌號網絡技術有限公司、湖南天烽科技有限公司、湖南建研信息技術股份有限公司、洪湖爾創網聯信息技術有限公司、杭州中寶科技有限公司、杭州先鋒電子技術股份有限公司、海南贊贊網絡科技有限公司、哈爾濱會圖科技有限公司、廣州向日葵保險經紀有限公司、廣州圖創計算機軟件開發有限公司、廣州京思頓電子科技有限公司、廣州安網通信技術有限公司、撫順英特網絡科技開發有限公司、福建四創軟件有限公司、佛山市杜特軟件科技有限公司、飛利浦(中國)投資有限公司、東營金石軟件有限公司、東華軟件股份公司、大慶紫金橋軟件技術有限公司、橙樹網絡技術有限公司、成都極米科技股份有限公司、滄州市凡諾廣告傳媒有限公司、北京中廣上洋科技股份有限公司、北京致遠互聯軟件股份有限公司、北京因酷時代科技有限公司、北京星網銳捷網絡技術有限公司、北京小米科技有限責任公司、北京微鯉科技有限公司、北京威速科技有限公司、北京網御星云信息技術有限公司、北京網測科技有限公司、北京碩人時代科技股份有限公司、北京神州數碼云科信息技術有限公司、北京瓏大鉅商科技有限公司、北京景點通科技有限公司、北京火木科技有限公司、北京國炬信息技術有限公司、北京峰趣互聯網信息服務有限公司、北京北森云計算股份有限公司、傲拓科技股份有限公司、愛普生(中國)有限公司、帝國軟件、廣東省農村信用社聯合社、若依、狂雨小說cms、快排CMS、FineCMS、DM企業建站系統、夢想cms、魚躍CMS、MyfCMS-閔益飛內容管理系統、Yasm、Webod、ThinkCMF、The Apache Software Foundation、TaoCMS、SeaCMS、NETGEAR、MuYuCMS、maccms、kyan和Catfish CMS。

本周漏洞報送情況統計

本周報送情況如表1所示。 其中, 北京神州綠盟科技有限公司、哈爾濱安天科技集團股份有限公司、北京數字觀星科技有限公司、北京啟明星辰信息安全技術有限公司、北京奇虎科技有限公司等單位報送公開收集的漏洞數量較多。北京山石網科信息技術有限公司、中國電信股份有限公司網絡安全產品運營中心、山東云天安全技術有限公司、北京華云安信息技術有限公司、杭州海康威視數字技術股份有限公司、河南信安世紀科技有限公司、內蒙古洞明科技有限公司、山東新潮信息技術有限公司、內蒙古云科數據服務股份有限公司、河南靈創電子科技有限公司、上海紐盾科技股份有限公司、亞信科技(成都)有限公司、南京眾智維信息科技有限公司、信聯科技(南京)有限公司、泰山信息科技有限公司、北京安帝科技有限公司、北京天地和興科技有限公司、廣東藍爵網絡安全技術股份有限公司、北京惠而特科技有限公司、江蘇快頁信息技術有限公司、重慶貝特計算機系統工程有限公司、武漢明嘉信信息安全檢測評估有限公司、重慶都會信息科技有限公司、寧波和利時信息安全研究院、北京信聯科匯科技有限公司、海南神州希望網路有限公司、北京云科安信科技有限公司(Seraph安全實驗室)、長春嘉誠信息技術股份有限公司、北京云弈科技有限公司、騰訊安全應急響應中心、河南天祺信息安全技術有限公司、平安銀河實驗室、浙江木鏈物聯網科技有限公司、北京頂象技術有限公司、江蘇保旺達軟件技術有限公司、杭州美創科技有限公司、四川賽虎科技有限公司、廣州安億信軟件科技有限公司、北京遠禾科技有限公司、東方電氣集團科學技術研究院有限公司能源裝備工控網絡安全工程實驗室、星云博創科技有限公司、廣州樂軒玄彩電子科技有限公司、浙江國利網安科技有限公司、北京機沃科技有限公司、江蘇翔信信息安全技術有限公司及其他個人白帽子向CNVD提交了15481個以事件型漏洞為主的原創漏洞,其中包括斗象科技(漏洞盒子)、上海交大和奇安信網神(補天平臺)向CNVD共享的白帽子報送的12013條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

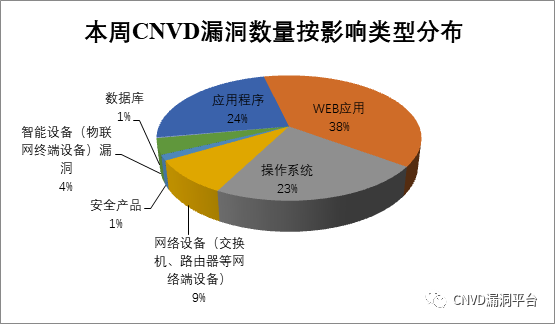

本周, CNVD收錄了485個漏洞。WEB應用188個,應用程序117個,操作系統109個,網絡設備(交換機、路由器等網絡端設備)43個,智能設備(物聯網終端設備)20個,安全產品7個,數據庫1個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

CNVD 整理和發布的漏洞涉 及 Microsoft、Huawei、F5等多家廠商的產品,部分漏洞數量按廠商統計如表3所示。

表3 漏洞產品涉及廠商分布統計表

本周行業漏洞收錄情況

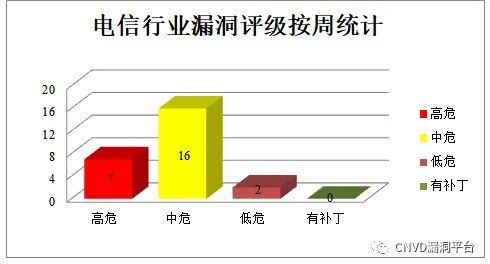

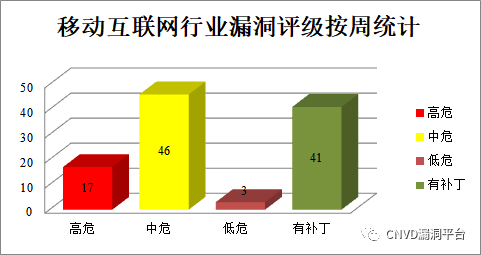

本周, CNVD收錄了25個電信行業漏洞,66個移動互聯網行業漏洞,7個工控行業漏洞(如下圖所示)。其中,“Huawei EMUI/Magic UI基于NFC連接身份驗證漏洞、Huawei EMUI/Magic UI不正確驗證漏洞”等漏洞的綜合評級為“高危”。相關廠商已經發布了漏洞的修補程序,請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接:http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接:http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接:http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1、F5產品安全漏洞

F5 BIG-IP是F5公司的一款集成了網絡流量編排、負載均衡。智能DNS,遠程接入策略管理等功能的應用交付平臺。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞在當前登錄用戶的上下文中執行JavaScript,在BIG-IP系統上造成拒絕服務等。

CNVD收錄的相關漏洞包括:F5 BIG-IP TMUI跨站腳本漏洞、F5 BIG-IP Advanced WAF and ASM TMUI服務端請求偽造漏洞、F5 BIG-IP TMM拒絕服務漏洞(CNVD-2021-65649、CNVD-2021-65648、CNVD-2021-65647)、F5 BIG-IP DNS拒絕服務漏洞、F5 BIG-IP Advanced WAF and ASM WebSocket拒絕服務漏洞、F5 BIG-IP TMUI遠程命令執行漏洞。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65623

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65621

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65649

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65648

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65647

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65651

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65650

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65655

2、Microsoft產品安全漏洞

Microsoft Windows和Microsoft Windows Server都是美國微軟(Microsoft)公司的產品。Microsoft Windows是一套個人設備使用的操作系統。Microsoft Windows Server是一套服務器操作系統。本周,上述產品被披露存在遠程代碼執行漏洞,攻擊者可利用該漏洞在當前用戶的上下文中執行任意代碼。

CNVD收錄的相關漏洞包括:Microsoft Windows/Windows Server遠程代碼執行漏洞(CNVD-2021-65596、CNVD-2021-65602、CNVD-2021-65601、CNVD-2021-65600 CNVD-2021-65599、CNVD-2021-65605、CNVD-2021-65604、CNVD-2021-65603)。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65596

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65602

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65601

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65600

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65599

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65605

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65604

https://www.cnvd.org.cn/flaw/show/CNVD-2021-65603

3、Foxit產品安全漏洞

Foxit PDF Reader(舊名:Foxit Reader)是一套用來閱讀PDF格式文件的軟件,由福建福昕軟件所研發。本周,上述產品被披露存在釋放后重用漏洞漏洞,攻擊者可利用該漏洞在當前進程的上下文中執行代碼。

CNVD收錄的相關漏洞包括:Foxit PDF Reader釋放后重用漏洞(CNVD-2021-64088、CNVD-2021-64087、CNVD-2021-64090、CNVD-2021-64089、CNVD-2021-64092、CNVD-2021-64091、CNVD-2021-64093、CNVD-2021-64096)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64088

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64087

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64090

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64089

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64092

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64091

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64093

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64096

4、Huawei產品安全漏洞

Huawei Emui是一款基于Android開發的移動端操作系統。Huawei Magic UI是榮耀手機的操作系統。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞導致代碼注入,遠程執行命令,獲取系統權限等。

CNVD收錄的相關漏洞包括:Huawei EMUI/Magic UI輸入驗證漏洞(CNVD-2021-64497、CNVD-2021-64498)、Huawei EMUI/Magic UI內存地址越界漏洞、Huawei EMUI/Magic UI整數溢出漏洞(CNVD-2021-64510、CNVD-2021-64524)、Huawei EMUI/Magic UI反序列化漏洞、Huawei EMUI/Magic UI UAF漏洞、Huawei EMUI/Magic UI權限控制漏洞。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64497

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64496

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64498

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64510

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64509

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64512

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64511

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64524

5、TOTOLINK A3002R跨站腳本漏洞

TOTOLINK A3002RU是一款AC1200無線雙頻千兆路由器。本周,TOTOLINK A3002R被披露存在跨站腳本漏洞。攻擊者可通過修改“服務名稱”字段利用該漏洞執行任意JavaScript。目前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-64486

小結:本周,F5產品被披露存在多個漏洞,攻擊者可利用漏洞在當前登錄用戶的上下文中執行JavaScript,在BIG-IP系統上造成拒絕服務等。此外,Microsoft、Foxit、Huawei等多款產品被披露存在多個漏洞,攻擊者可利用該漏洞在當前用戶的上下文中執行任意代碼,導致代碼注入,遠程執行命令,獲取系統權限等。另外,TOTOLINK A3002R被披露存在跨站腳本漏洞。攻擊者可通過修改“服務名稱”字段利用該漏洞執行任意JavaScript。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案。

本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、Nuance Winscribe Dictation SQL注入漏洞

驗證描述

Nuance Winscribe Dictation是Nuance公司的一款自動化的工作流解決方案。以更高效、更靈活的方式創建和共享高質量文檔并簡化復雜的工作流程。

Nuance Winscribe Dictation 4.1.0.99存在SQL注入漏洞,該漏洞源于軟件Exporter中的exporter/Login.aspx的登錄表單未進行有效的校驗,未經身份驗證的遠程,攻擊者可利用該漏洞通過txtPassword參數讀取數據庫。

驗證 信息

POC鏈接:

https://slazarus.xyz/winscribe.html

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-66055

信息提供者

北京華順信安科技有限公司