Windows內網協議學習LDAP篇之組策略

組策略的概述

組策略(GroupPolicy)是Microsoft Windows系統管理員為計算機和用戶定義的,用來控制應用程序、系統設置和管理模板的一種機制。通俗一點說,是介于控制面板和注冊表之間的一種修改系統、設置程序的工具。

為什么需要組策略

注冊表是Windows系統中保存系統軟件和應用軟件配置的數據庫,而隨著Windows功能越來越豐富,注冊表里的配置項目也越來越多,很多配置都可以自定義設置,但這些配置分布在注冊表的各個角落,如果是手工配置,可以想像是多么困難和煩雜。而組策略則將系統重要的配置功能匯集成各種配置模塊,供用戶直接使用,從而達到方便管理計算機的目的。

通過組策略 可以更容易管理用戶工作環境與計算機環境減輕網絡管理負擔、降低網絡管理成本

組策略的兩種配置

組策略包含計算機配置和用戶配置

計算機配置:

當計算機開機時,系統會根據計算機配置的內容來設置計算機環境。包括桌面外觀、安全設置、應用程序分配和計算機啟動和關機腳本運行等。

用戶配置:

當用戶登錄時,系統會根據用戶配置的內容來設置計算機環境。包括應用程序配置、桌面配置、應用程序分配和計算機啟動和關機腳本運行等。

除了上面兩種策略外,還可以在每一臺計算機上設置本地計算機策略,只會應用到本地計算機與在這臺計算機上登錄的所有用戶

組策略對象(GPO)

組策略通過組策略對象gpo來設置的 只要將gpo連接到特定的站點就會影響該站點下所有用戶和計算機

對于組策略,我們一般關心兩點。

這條組策略鏈接到哪里。

這條組策略的內容是啥。

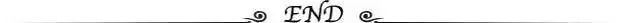

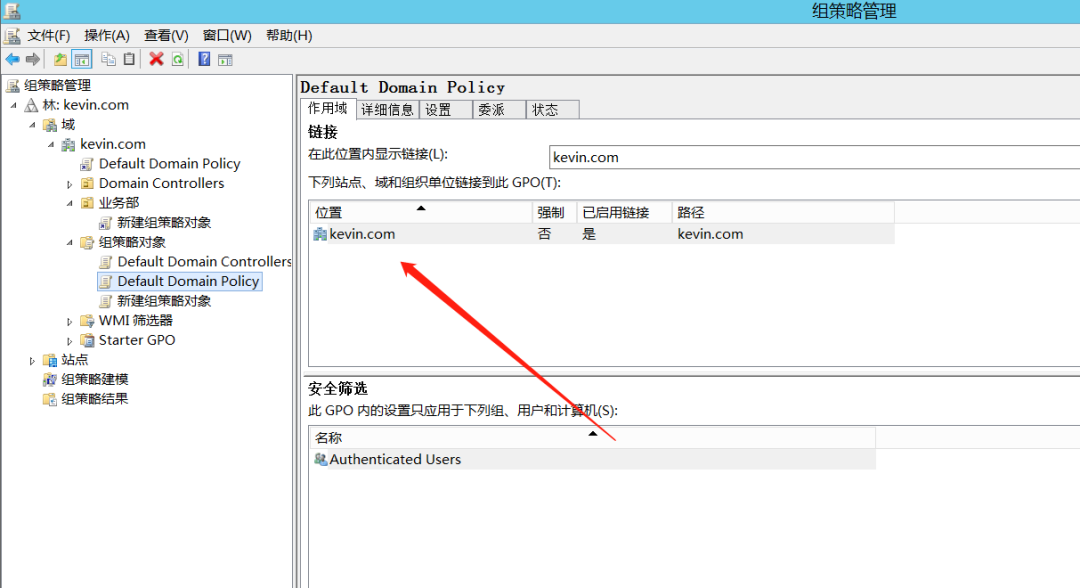

AD DS中兩個內置GPO

第一個是默認域控制器策略 默認連接到域控 會影響所有域控(domain controllers)內的所有用戶與計算機(domain controllers組默認只有域控的計算機用戶)

第二個是默認域策略 默認被連接到域 會影響所有域內的所有用戶與計算機

可以看到他鏈接到kevin.com整個域,也就是說在kevin.com域內的所有計算機,用戶都會受到這條組策略的影響。

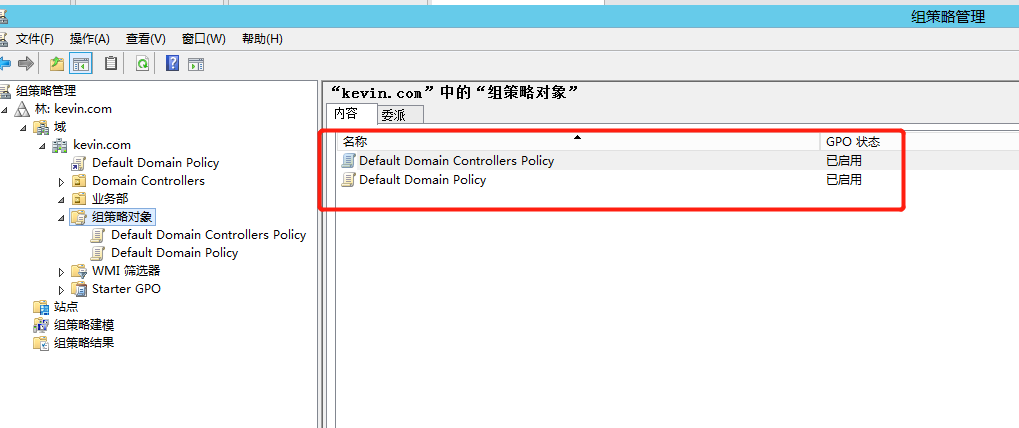

我們可以右鍵保存內容查看該組策略具體是什么內容

gpo的內容

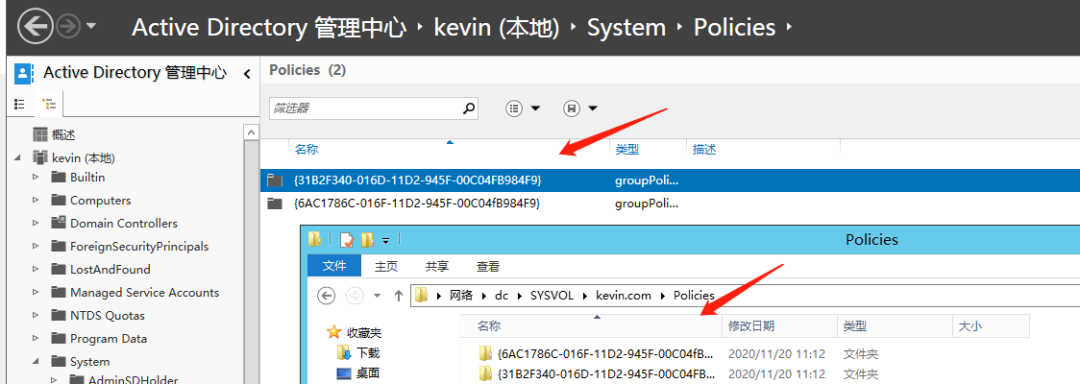

分為gpc和gpt 他們分別被存儲在不同的位置

gpc是存儲在ad ds數據庫內 記載著此gpo的屬性域版本等數據

gpt用來存儲gpo設置值與相關文件 是一個文件夾 建立在域控%systemroot%sysvol域名Policies文件夾內 是用gpo的guid來作為gptr的文件夾名稱

組策略有繼承性、累加性

當組策略有沖突時,則以處理順序在后的GPO為優先,而系統處理GPO的順序是:站點GPO→域→組織單位的GPO→本地計算機策略最低。

計算機配置優于用戶配置

多個配置應用到同一處,排在前面的組策略優先

策略設置與首選項設置

組策略設置可分為策略設置和首選項設置

首選項是Windows Server 2008發布后用來對GPO中的組策略提供額外的功能。

策略和首選項的不同之處就在于強制性。策略是受管理的、強制實施的。

而組策略首選項則是不受管理的、非強制性的。

組策略應用時機

當設置gpo后不是立馬生效 要gpo應用到用戶或計算機后才生效

計算機配置的應用時限

計算機開機時 計算機開機后,域控制器每5分鐘自動應用一次 計算機開機后,非域控制器每90-120分鐘自動應用一次 計算機開機后,系統每16小時自動運行一次 手動應用

用戶配置的應用時限

用戶登錄時會自動應用 用戶登錄后,系統每90-120分鐘自動應用一次,系統每16小時自動運行一次 手動應用

執行gpupdate /force 同時應用計算機配置與用戶配置

部分策略需要重啟才生效 例如軟件安裝和文件夾重定向

策略設置實驗

計算機配置

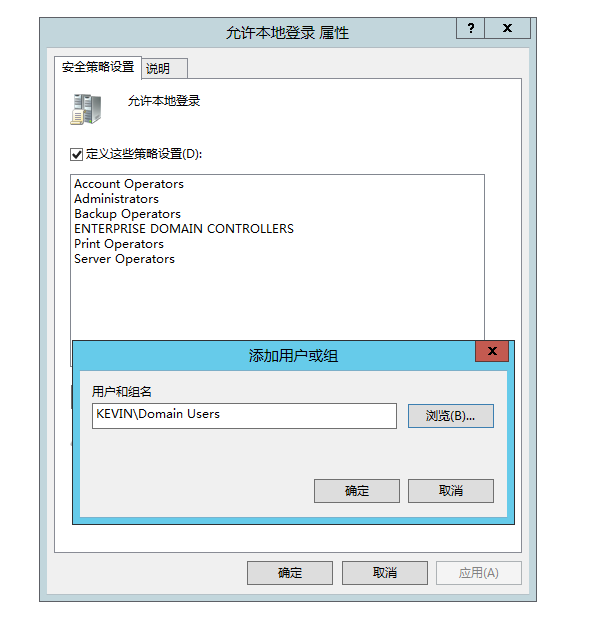

正常來說 只有域管理員才有權限登錄域控 而普通用戶在域控制器登錄時 會出現無法登錄的警告 除非他們被賦予允許本地登錄的權限

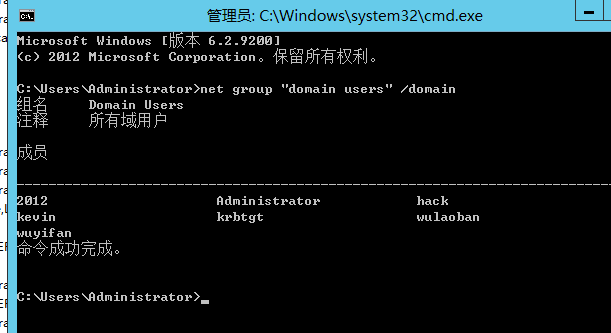

以下假設要讓domain users的用戶可以在域控制器上登錄域控

這里通過默認的Default Domain Controllers Policy gpo來設置 讓他們有 允許本地登錄的權限

可以看到默認只有管理員組才擁有允許本地登錄的權限 現在我們加入domain users組

下面利用wuyifan用戶登錄域控

可以看到組策略生效了

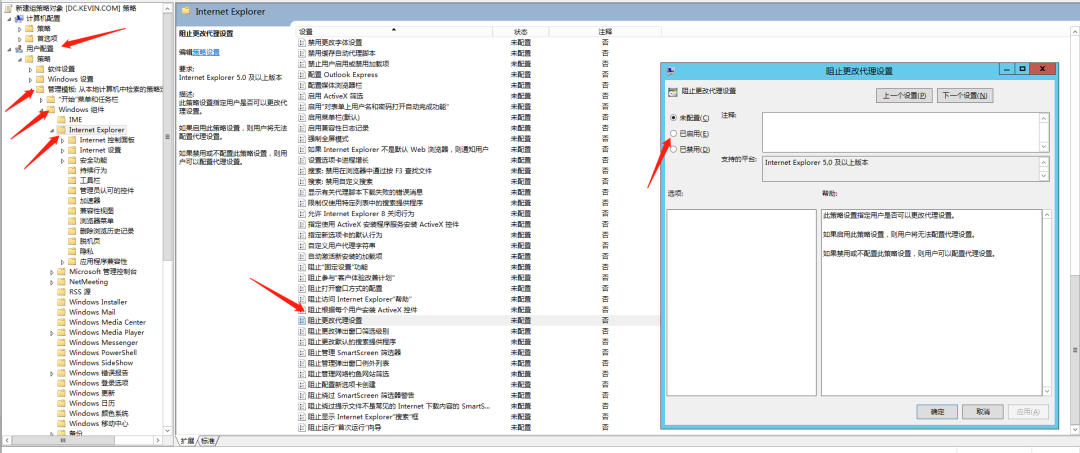

用戶配置

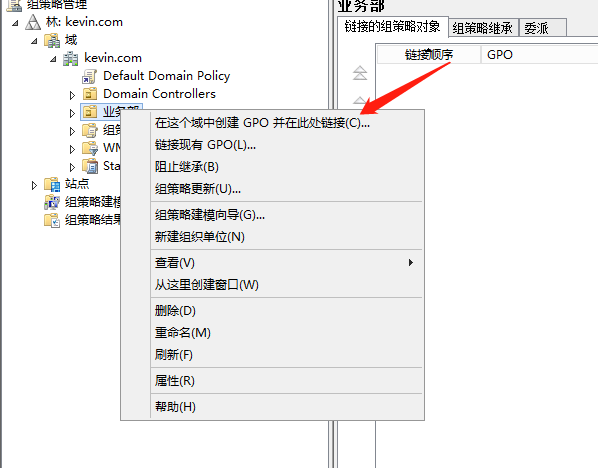

假設存在一個業務部 我們想通過組策略限制他們不允許通過代理上網

點擊業務部 新建一個gpo 點擊編輯

改成已啟用

現在利用業務組里面的賬號查看 可以看到 已經無法更改代理

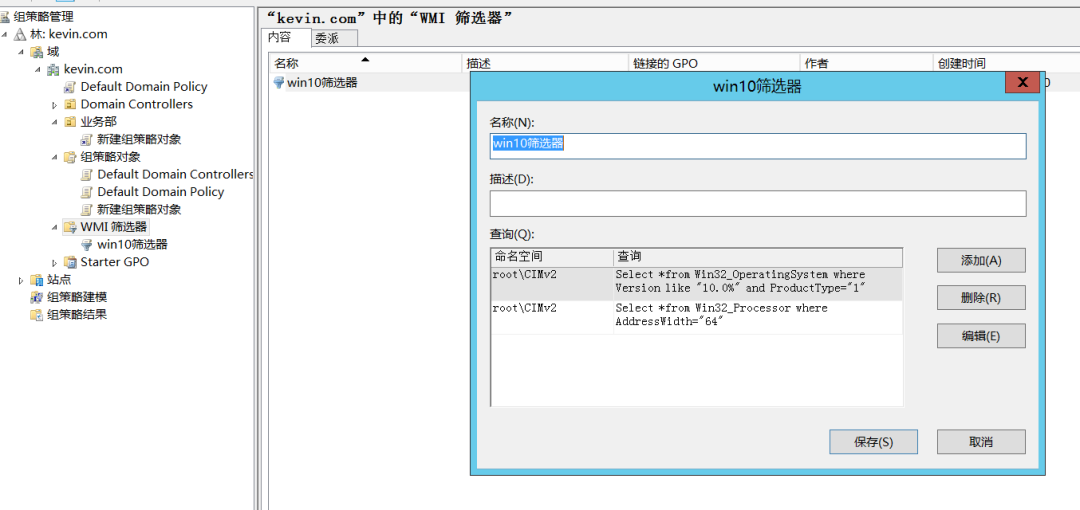

WMI篩選

在之前,我們通過鏈接,將組策略鏈接到站點,工作組,OU。然后作用于鏈接對象所有的計算機,用戶。如果要改變這個值我們可以通過wmi篩選器來設置

例如上圖利用wmi篩選器,將組織單位業務部內所有的win10 64位應用test的策略設置 但是其他win10系統并不會

枚舉域內的所有站點,OU

遍歷站點 adfind -sites -f "(objectCategory=site)" -dn 遍歷OU adfind -b DC=kevin,DC=com -f "(objectCategory=organizationalUnit)" dn

SYSVOL 漏洞(MS14-025)

在早期的版本,某些組策略首選項可以存儲加密過的密碼,加密方式為AES 256,雖然目前AES 256很難被攻破,但是微軟選擇公開了私鑰。

在實際滲透,我們可以通過以下命令來快速搜索

findstr /S cpassword \test.orgsysvol*.xml

利用組策略擴展

在拿到域控之后,有時候可能網絡ACL 到達不了目標電腦,可以通過組策略進行橫向。下面列舉幾種橫向的方法

1.推送惡意的軟件安裝包

2.推送惡意腳本

3.計劃任務利用gpo批量下發任務

組策略后門的一些思路

組策略很適合用于留后門,下面列舉幾種留后門的方式

- 將域帳戶添加到本地管理員/ RDP組

- 添加特權 可以通過組策略給某個用戶授予特權,我們用的比較多的有SeEnableDelegationPrivilege特權

- 降級憑據保護

- 甚至更改現有的安全策略以啟用明文密碼提取。

- 微軟很早就更新了補丁來防止獲取高版本windows的明文密碼,但是可以修改注冊表,使WDigest下的UseLogonCredentiald的鍵值為1

- 組策略ACL 后門

創建GPO的權限 GPO鏈接OU的權限。 修改現有的GPO的權限

除了在滲透中可以用于發現域內的安全隱患,也可以用于留后門,比如賦予某個用戶創建GPO ,以及鏈接到域的權限,那么這個用戶其實就等效于域管了。或者賦予某個用戶擁有對某條GPO修改的權限,比如擁有修改Default Domain Policy的權限,那么這個用戶就可以授予別的用戶SeEnableDelegationPrivilege的權限,這個后門相對比較靈活,大家可以自己擴展。

參考文獻:https://www.anquanke.com/post/id/203151#h3-6

如侵權請私聊公眾號刪文