查找 AD 組策略中的漏洞工具

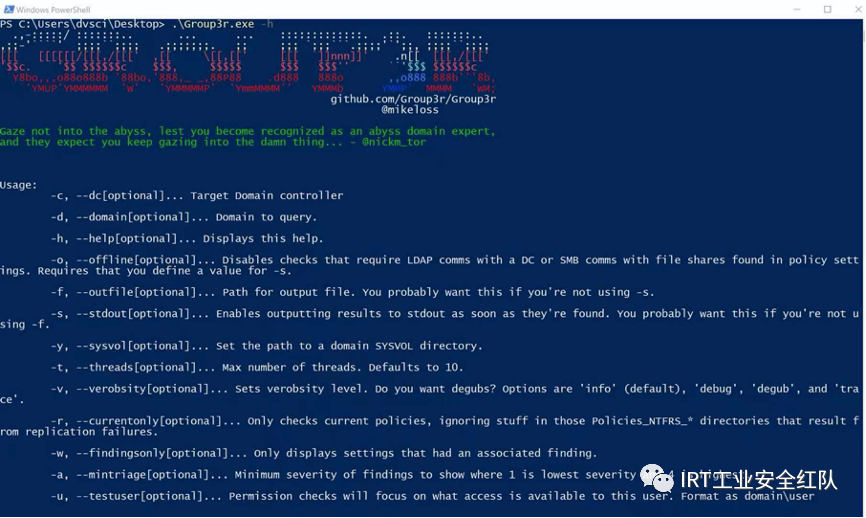

Group3r 是一個供內網滲透測試人員和紅隊人員快速枚舉 AD 組策略中的相關設置并識別其中可利用的錯誤配置的工具。它通過將 LDAP 與域控制器通信、解析域 SYSVOL 共享的 GPO 配置文件以及查看 GPO 中引用的其他文件(通常在文件共享上)來實現這一點,例如腳本、MSI 、exe 等。

它不是一個審計工具。如果想根據某些特定標準檢查策略配置,可能需要 Microsoft 的安全和合規工具包,而不是 Group3r。

圍繞組策略的許多攻擊主要集中在兩個主要方面:查找密碼(在 GPP 密碼等中),以及濫用弱 ACL 來修改 GPO。這些東西非常有用,但是如果忽略組策略的其余部分,將在桌面上留下大量非常有用的信息,更不用說一些非常有趣的攻擊路徑了。

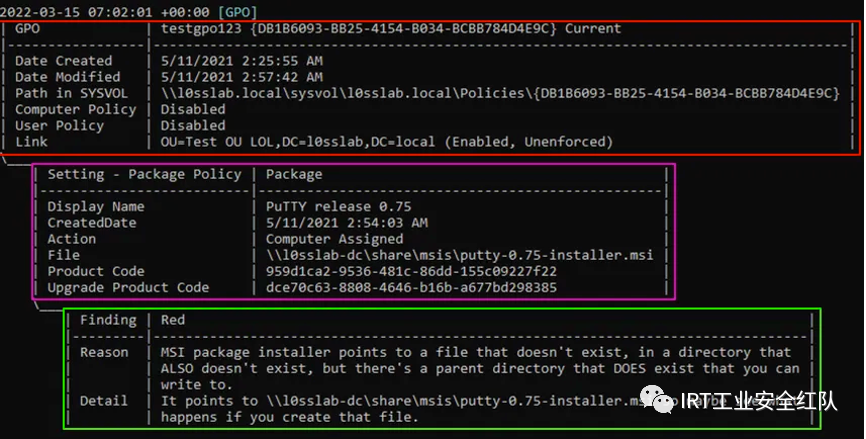

這是一個例子:

以紅色突出顯示的位是組策略對象 (GPO)。該部分的頂部欄告訴您它是 GPO、GPO 的顯示名稱 ( testgpo123 )、GPO 的唯一標識符(大括號中的位)以及 GPO 是當前的還是“Morphed”。在此之下,可以獲得有關 GPO 本身的一些基本信息,包括它鏈接到的 OU(如果有)。

紫紅色突出顯示的位是一個設置。塊側面的縮進和小 ASCII“尾巴”是為了更容易看出它與上面的 GPO 相關聯。頂部欄告訴這是一個設置,以及它是什么類型的設置。在這種情況下,它是一個 MSI 包被推送到計算機以安裝 PuTTY。

以綠色突出顯示的位是一個發現。頂部欄中的顏色(在本例中為紅色)是分類級別,使用與 Snaffler 相同的級別 - 綠色、黃色、紅色和黑色。在此之下,有一個發現提出的原因,以及有關此特定錯誤配置的一些詳細信息,如果在編寫它時感覺良好,可能還有一些濫用指南。

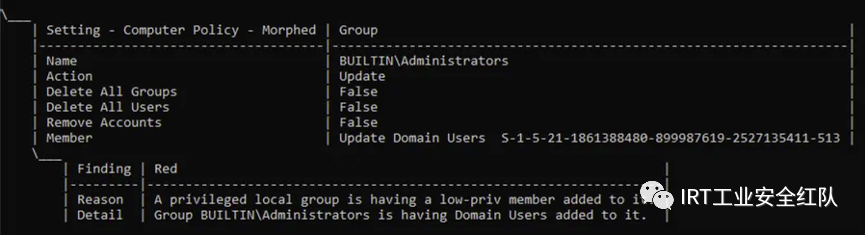

這是另一個帶有結果的設置示例:

這個是變形的,這意味著它可能不是最新的,但它會在過去的某個時候被應用。在這種情況下,我們可以看到,由于域用戶被添加到目標計算機上的 BUILTIN\Administrators,因此提出了一個調查結果。

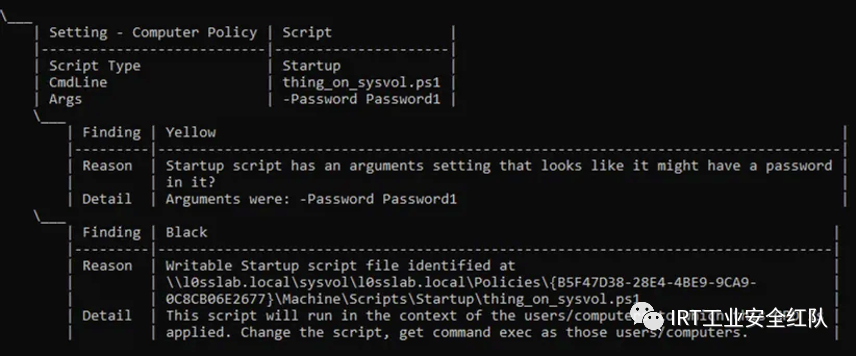

這是另一個示例,這次是啟動腳本設置:

這個設置沒有變形并且有兩個發現——一個是因為腳本的參數看起來像一個硬編碼的密碼,一個是因為 Group3r 發現當前用戶可以修改有問題的腳本,這允許加入一些你想要做東西。