新的勒索軟件被發現可以利用虛擬機發動攻擊

VSole2021-06-24 18:04:08

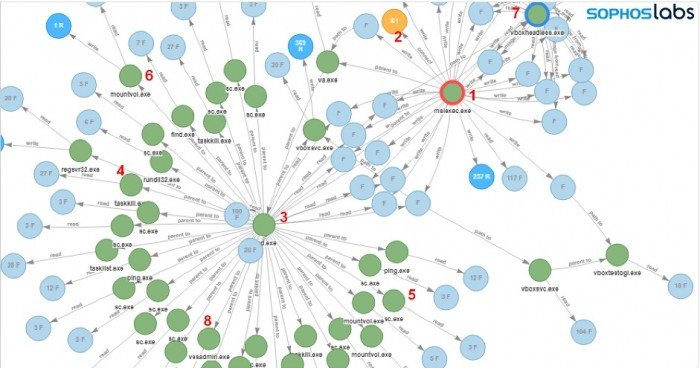

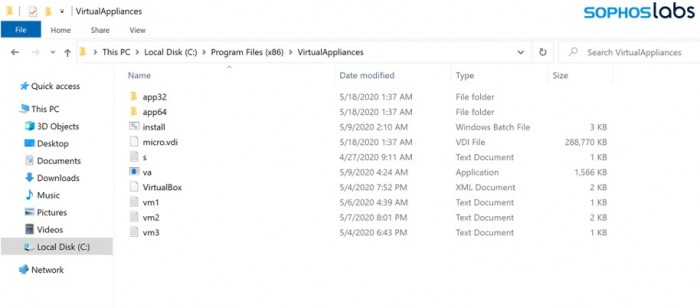

此外,根據賽門鐵克威脅獵手團隊的Dick O'Brien的說法,該虛擬機是通過一個惡意的可執行程序部署的,該程序在行動的偵察和橫向移動階段就已經被預先安裝。

到目前為止,研究人員無法確定虛擬機中的惡意軟件載荷是Mount Locker還是Conti勒索軟件。后者在Endpoint安全軟件被檢測到,需要一個用戶名和密碼組合,這是以前Conti勒索軟件活動的特征。

假設該惡意軟件駐留在虛擬機的硬盤上,一旦操作系統被完全啟動,惡意程序就可以跟隨自動啟動。可執行文件會檢查主機是否是活動目錄控制器,而在其他情況下,它采用俄羅斯鍵盤布局來識別,如果是的話就終止操作。

賽門鐵克威脅獵手團隊解釋說:"一種可能的解釋是,攻擊者是一個同時擁有Conti和Mount Locker控制權限的惡意軟件聯盟團伙。他們可能試圖在虛擬機上運行一個有效載荷(無論是Conti還是Mount Locker),當它判斷無法工作時,選擇在主機上保底運行Mount Locker。"

我們知道,大多數攻擊者和勒索軟件運營者喜歡使用合法的、非目的性的工具來加強他們的活動,同時盡可能長時間地保持不被發現。

VSole

網絡安全專家