航空業的頭號威脅:菜鳥黑客

雖然航空業的網絡安全衛生狀況向來為人詬病,但是根據網絡安全公司Proofpoint的報告,多年來,航空業面臨的一個主要威脅活動(代號TA2541)來自低水平黑客,這些入門級的攻擊者在針對航空業和其他敏感行業的惡意活動中使用現成的惡意軟件。

報告顯示,攻擊者自2017年以來一直保持活躍,主要目標是航空、航天、運輸、制造和國防行業的實體。

這個“菜鳥”黑客組織被網絡安全公司Proofpoint跟蹤為TA2541,據信該攻擊者在尼日利亞開展業務,其活動之前已在對單獨活動的分析中記錄在案。

在今天的一份報告中,Proofpoint指出,TA2541的攻擊方法始終如一,依靠惡意的Microsoft Word文檔來部署遠程訪問工具(RAT)。

該組織的典型惡意軟件活動涉及向“全球數百個組織,主要目標位于北美、歐洲和中東”發送“成百上千”封電子郵件(主要是英語)。

不過,Proofpoint研究人員表示,最近該組織從惡意附件轉向鏈接到托管在Google Drive等云服務中的有效負載。

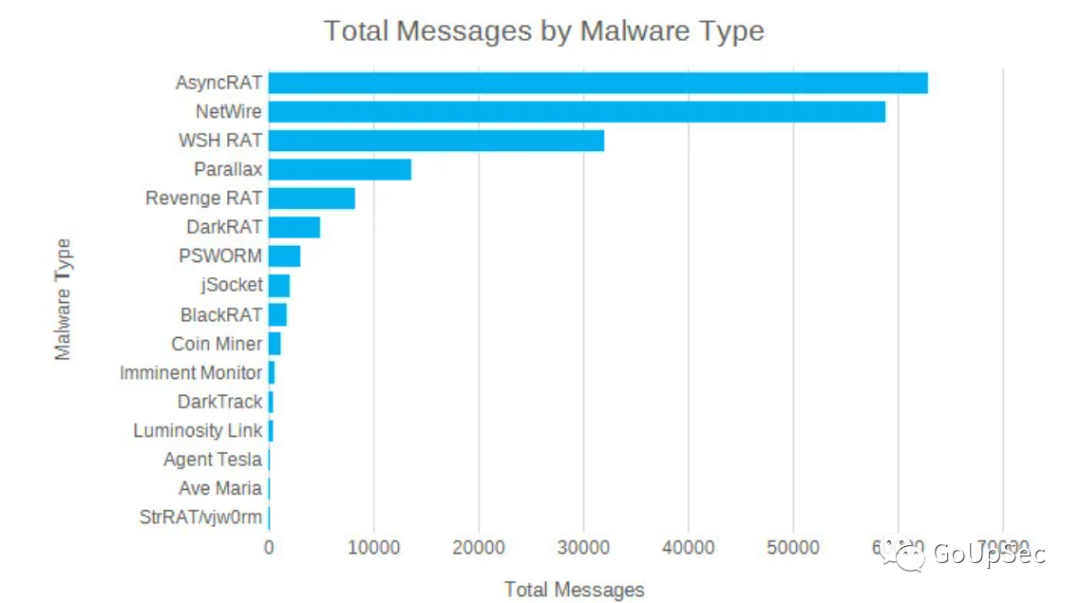

TA2541不使用自定義惡意軟件,而是使用可在網絡犯罪論壇上購買的商品惡意工具。根據研究人員的觀察,AsyncRAT、NetWire、WSH RAT和Parallax似乎是該組織最常被惡意消息推送的最愛:

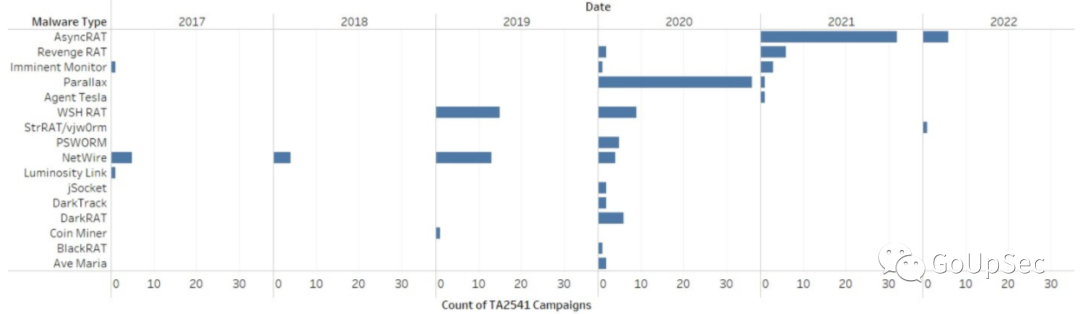

雖然AsyncRAT是當前首選的惡意軟件,但自2017年以來,TA2541每年都在改變其惡意軟件的使用方式,通常會在觀察到的活動中僅使用一種或少數RAT。但在2020年,Proofpoint觀察到TA2541分發了超過10種不同類型的惡意軟件(下圖),都使用相同的初始感染鏈。

Proofpoint強調TA2541活動中使用的所有惡意軟件都可用于收集信息,但其最終目標目前仍未知。

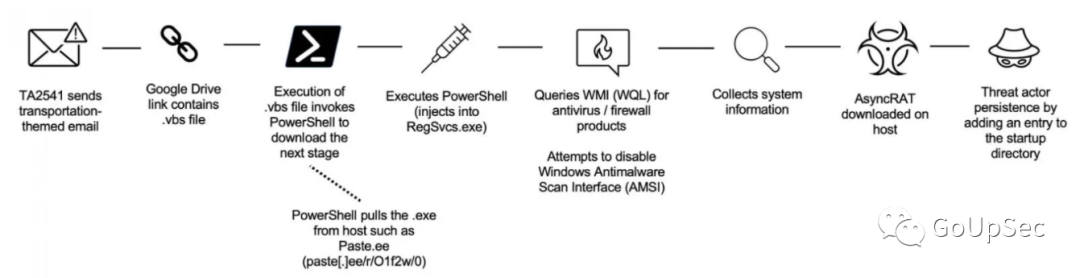

典型的TA2541攻擊鏈從發送通常與運輸行業(例如航班、飛機、燃料、游艇、包機、貨物)相關的電子郵件開始,并投放惡意文檔。

在下一步中,攻擊者在各種Windows進程中執行PowerShell,并通過查詢Windows Management Instrumentation (WMI)來查找可用的安全產品。

然后它會嘗試禁用內置防御并開始收集系統信息,然后再將RAT有效負載下載到受感染的主機上,如下圖所示:

由于攻擊對象通常為關鍵基礎設施,其他一些安全公司也曾跟蹤分析甚至發布過關于TA2541活動的分析報告,例如Cisco Talos去年發布了一份報告,內容涉及使用AsyncRAT的針對航空業的TA2541活動。研究人員得出結論,該攻擊者至少活躍了五年。

根據分析攻擊中使用的基礎設施的證據,Cisco Talos為威脅參與者建立了檔案,將其地理位置與尼日利亞聯系起來。

“在研究參與者的活動時,我們使用被動DNS遙測,編制了域akconsult.linkpc.net所使用的IP列表,顯示大約73%的IP位于尼日利亞,進一步強化了相關行為者位于尼日利亞的理論。”——Cisco Talos

在單個活動中,TA2541會向數十個組織發送多達數千封電子郵件,但都不屬于為特定角色量身定制的魚叉式釣魚郵件。這表明TA2541并不關心其行動的隱蔽性,這進一步支持了攻擊者為低水平黑客的假設。

雖然成千上萬的組織都有可能成為這種“撞大運”的泛攻擊的目標,但全球航空、航天、運輸、制造和國防行業的公司似乎始終時TA2541的主要目標。

值得反思的是,雖然TA2541的策略、技術和程序(TTP)都屬于入門級菜鳥水平,但該攻擊者仍然在全球的航空業等關鍵基礎設施行業成功部署了五年多的惡意活動,而且沒有引起太多的注意。

參考鏈接:

https://www.proofpoint.com/us/blog/threat-insight/charting-ta2541s-flight

(來源:@GoUpSec)