漏洞利用工具-Dradis

VSole2022-05-20 22:56:55

轉自:菜鳥小新

#Dradis概述:

Dradis框架是一種開源工具,使用戶能夠在安全評估期間特別是有效的信息和數據共享。功能包括簡單的報告生成,附件支持,通過服務器插件和獨立平臺與現有系統和工具集成。

#Dradis的用途:

Dradis用于在參與者進行滲透測試之間實現信息或數據的共享。Dradis也是一個獨立的網絡工具,它提供了一個集中的數據庫,以跟蹤已經完成的工作以及未來的工作。

#使用:

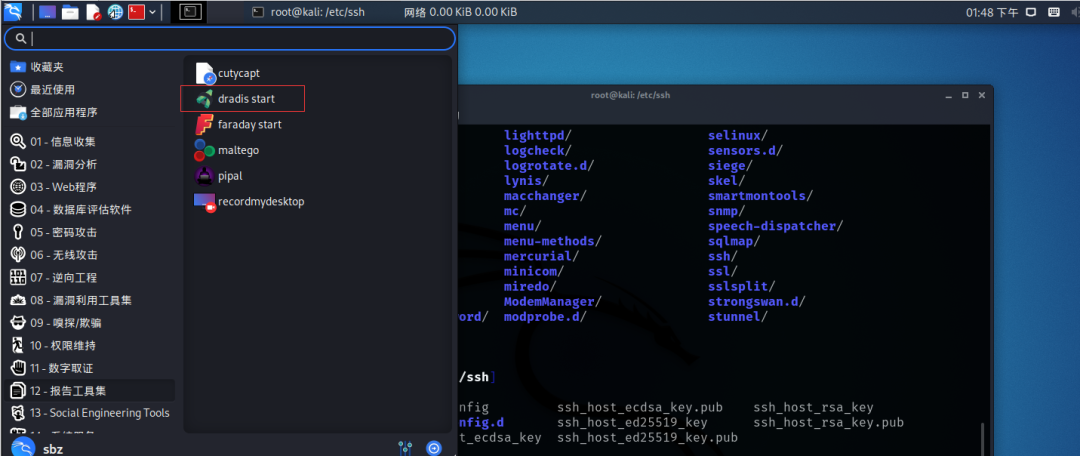

默認管理,首先需要打開,路徑如下圖所示:

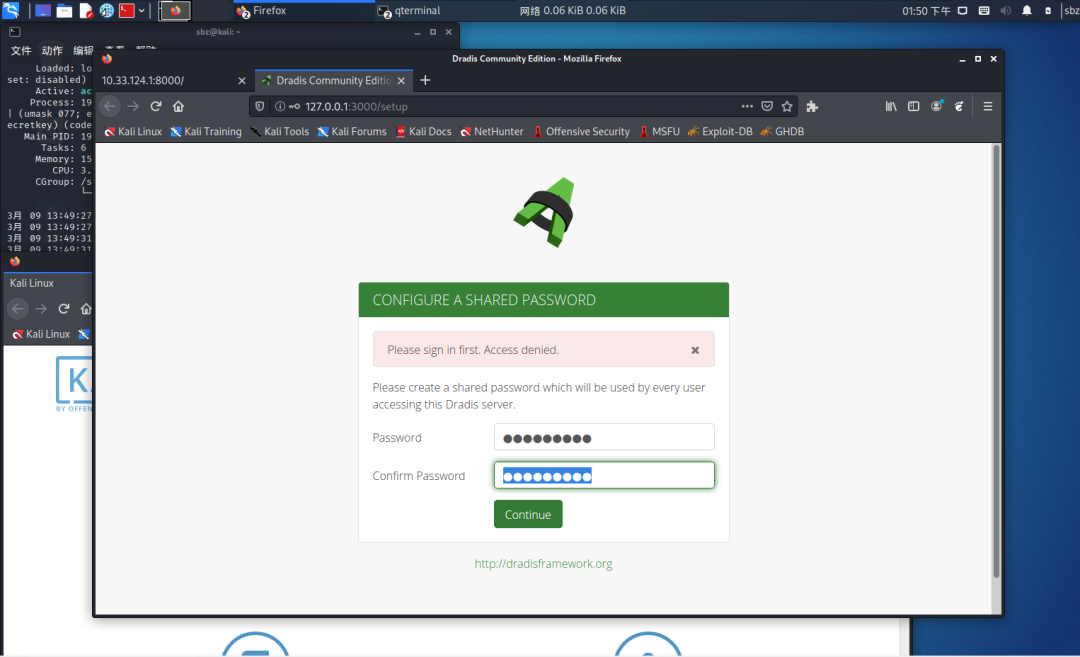

開啟之后會自動打開瀏覽器,默認只需要輸入密碼:

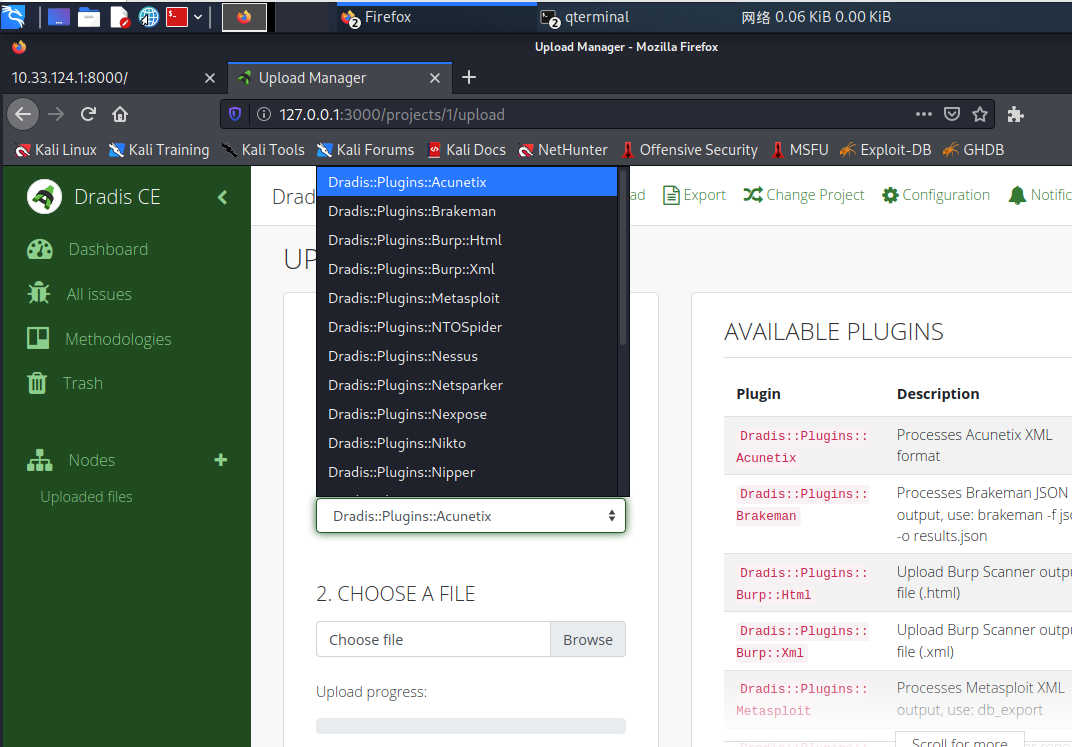

支持多種文件格式的日志上載

舉例說明:

首先先用namp掃描并將掃描結果導入至文件11.xml中

之后打開redias上傳

之后就可以看到這個namp包了

注:一般情況下滲透測試都是很多人共同去完成一個項目,這個工具可以共享自己的實施過程記錄。

參考鏈接:

https://blog.csdn.net/weixin_42952508/article/details/124289808

https://www.fujieace.com/hacker/tools/dradis.html

####################

免責聲明:工具本身并無好壞,希望大家以遵守《網絡安全法》相關法律為前提來使用該工具,支持研究學習,切勿用于非法犯罪活動,對于惡意使用該工具造成的損失,和本人及開發者無關。

####################

VSole

網絡安全專家