企業面對APT化攻擊的防御困境

引子

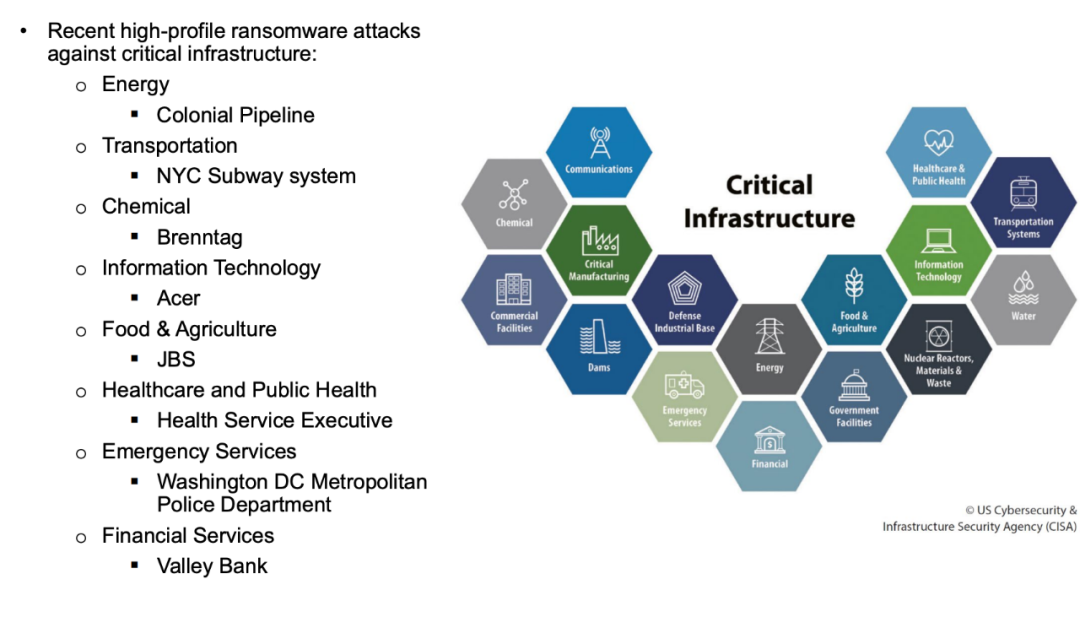

最近爆出了德國兩家石油運輸公司遭遇了勒索攻擊,導致油價波動,讓筆者深感不安。去年以來 APT化的勒索組織攻擊影響到了幾乎所有的重要行業,借用老美的一張ppt可以看到能源、交通、食品加工、醫療衛生、公共服務、政府機構等各行各業的龍頭公司都已經有血的案例。

參考:https://www.hhs.gov/sites/default/files/conti-ransomware-health-sector.pdf

理論

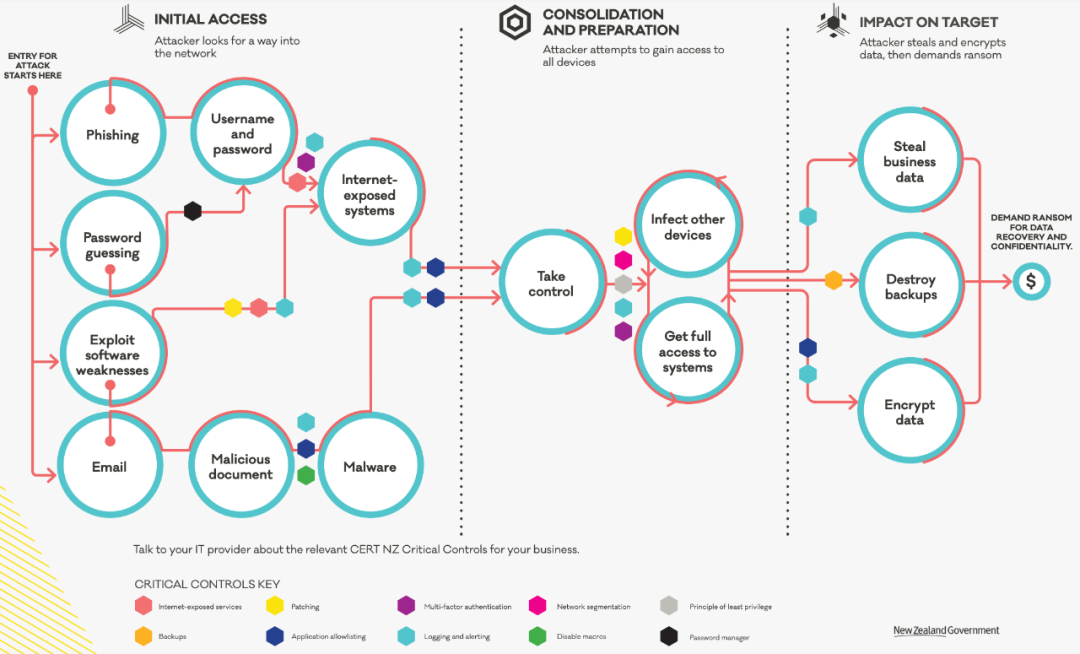

勒索攻擊頻頻得手,主要是因為相關攻擊已經完全APT化。以往的APT技戰術描述都是用ATT&CK,這里筆者推薦新西蘭Cert畫的一張信息圖,這張圖用另外一個形式清晰的展現了勒索組織APT化的攻擊技戰術過程,以及企業在這些攻擊過程中可以實施防御和響應的關鍵安全控制點。

參考:https://www.cert.govt.nz/assets/ransomware/cert-lifecycle-of-a-ransomware-incident-with-controls-business-version.pdf

在這個信息圖中分了10個關鍵安全控制點,代表了企業的一些基礎安全能力,它們有不同的組合來描敘一個安全控制過程,不同關鍵安全控制點的組合可以是線性的也可以是并行的。

- Internet-exposed services(互聯網暴露服務安全基線)

- Backups(數據備份)

- Patching(安全補丁)

- Application allowlisting (終端程序管控)

- Multi-factor authentication (多因素身份驗證)

- Logging and alerting (安全日志和安全告警)

- Network segmentation(網絡分段隔離)

- Disable macros (終端安全策略,如禁用Office宏)

- Principle of least privilege (最小特權策略)

- Password manager(密碼管理審計策略)

筆者以信息圖第一個分支為例,筆者幫助大家簡單解讀一下這個理論模型,更多的細節讀者可以再自行深入理解。 假設 攻擊者通過釣魚攻擊掌握了組織機構的賬戶和密碼,要入侵組織機構在外網暴露的某個系統,企業在這個攻擊過程可以實施 并行組合三個 安 全控制點。

- Internet-exposed service:釣魚泄漏的 賬戶和密碼必然會通過某個外網暴露服務登錄,相關的系統是否做好了安全基線。

- 意義:安全基線決定了系統是否可能被進一步RCE或后滲透

- Multi-factor authentication:如果這個系統有增強的多因素身份驗證安全能力,只有 賬戶和密碼是無法登錄成功的。

- 意義:多因素認證對于攻擊者來說也有很多釣魚攻擊和邏輯漏洞攻擊手段,但多因素認證已經可以大大提升攻擊難度

- Logging and alerting:如果這個系統有增強的日志記錄和異常賬號登錄有安全告警能力,不安全的登錄是可以檢測發現的。

- 意義:企業資產的安全數據能力永遠是核心安全能力

現實

現實的真實場景往往比理論的認知更復雜,企業只有擁有血的教訓才會意識到面對APT化的攻擊幾乎無法防御,現實是老美意識到在逐漸APT化攻擊的網絡犯罪態勢下,各行各業已經處于極度弱勢。筆者的觀點并非極端狹隘,簡單衍生擴展幾個問題。

企業是否能掌握所有暴露在互聯網上的服務?

以互聯網公司為例,總有不知道哪個部門、不受控的業務會不按照安全規定上線服務,IT運維自己要上線一個沒有安全基線的服務也是稀疏平常的事,甚至多年前業務計劃退役的歷史遺留系統恐怕都列不全,對于APT來說總有機會攻破其中一個服務。

筆者覺得一個公司要掌握自己所有暴露在互聯網上的服務列表不太現實,以后所有的基礎設施和服務工程開發、部署都DevOps了,所有的過程都代碼化可控,也許會減緩這類安全問題。不過在此之前這些攻擊點依然只能用相關安全能力去管控,用網絡測繪去主動檢測發現。

企業是否能掌握所有的賬號、服務和資產信息?

一個公司有多少終端,業務資產的所有者是誰。公司越大,生產網、內網的賬號和人員、部門以及業務流程的關系就越復雜,資產清點、業務賬號的管理都會是讓人頭疼的問題,APT攻擊可以針對的人員、賬號和資產何其之多,沒有攻不破的賬號和資產。

筆者覺得零信任也許是這個問題的解決之道,企業的基礎IT能力和安全能力是成正比的,企業的基礎IT能力都沒做好,何談防APT?

企業所有的系統是否都啟用了多因素身份認證?

設想企業內一個臨時開發的內部系統,或開源系統或服務,也許身份認證模塊都不完整,能有用戶密碼登錄就不錯了,對于APT化的攻擊,這樣有賬戶和密碼就能實施攻擊的入口數不勝數。

筆者覺得不是所有的企業都象Google一樣,所有系統在零信任架構下,服務默認都強制多因素認證,所有員工都給配了一把泰坦安全鑰匙,沒有條件的企業只能靠簡單的網絡訪問策略限制不安全的系統。

企業所有的系統、服務和設備是否都擁有安全日志和安全檢測告警能力?

企業是否知道自己有多少終端和機器未安裝殺毒軟件,所有的系統和服務是否有安全日志的記錄和異常行為的安全檢測告警能力,甚至還有一些被忽略的打印機、路由器等物聯網和邊緣計算設備沒有安全能力。不說APT攻擊打下一個沒有安全日志和安全告警能力的系統,一些想到想不到、壓根沒有安全能力的邊緣計算設備早已成為了APT攻擊的后花園。

筆者覺得這里的問題幾乎無解,但是能緩解,這里涉及了XDR、SEIM等這類企業安全大數據的建設和運營能力,企業要如何存儲和使用巨量的安全日志數據是一個大難題。最重要的還是運營,有多少真正能應對APT的專家可以去分析安全日志和告警。通通都是大命題,筆者暫時不想過多解讀。

結語

- 最后,發現這篇短文又是一個大命題,一篇短文無法全部說完,這里筆者就不再過多悲觀主義,留待以后再來記錄。回到引子,筆者還是想警醒大家思考一下最近的勒索安全事件,也許今年的安全態勢比我們每一個人想的都要嚴峻。