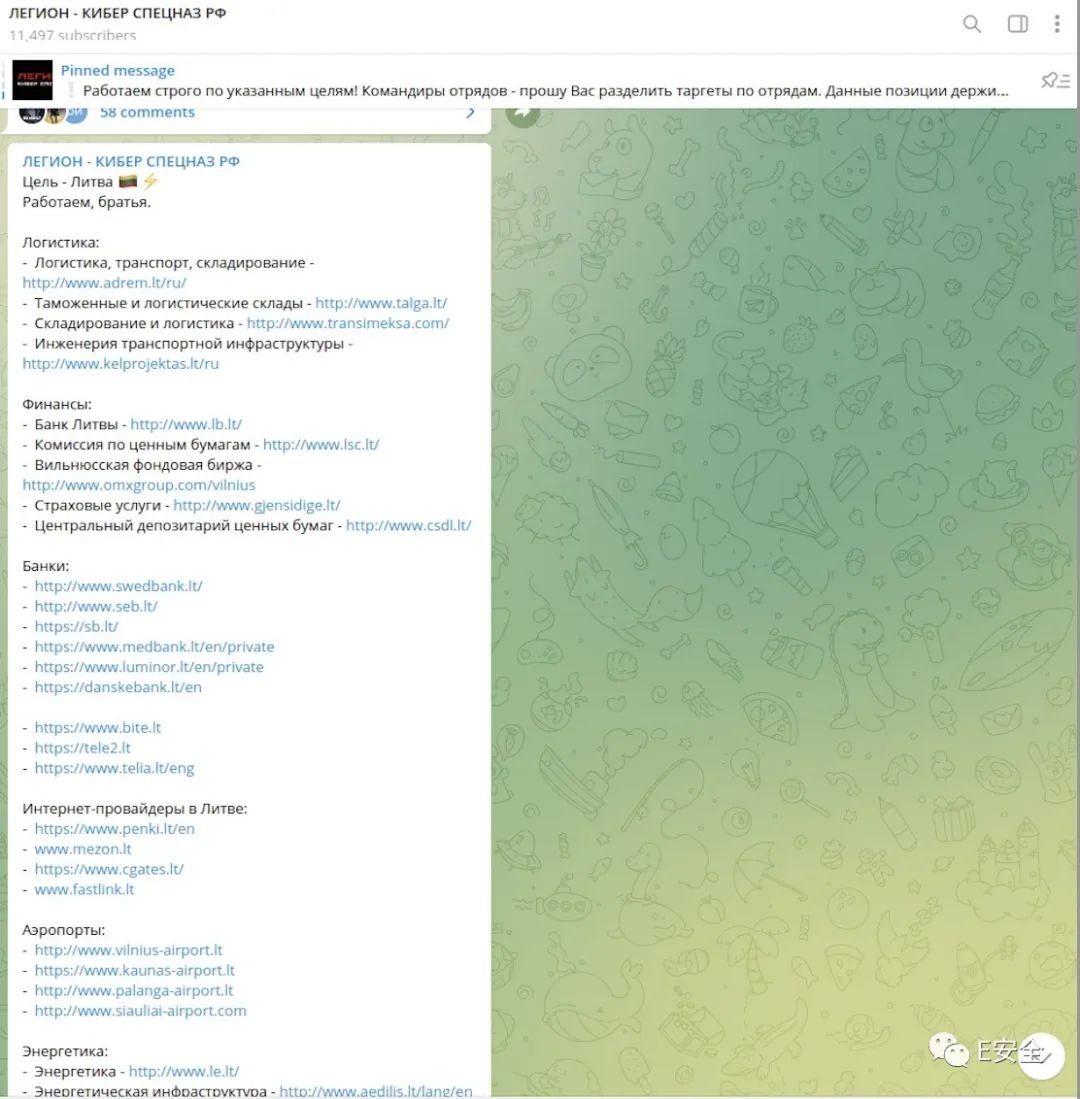

CISA警告:黑客仍在利用 Log4Shell 漏洞

CISA 和美國海岸警衛隊網絡司令部 (CGCYBER) 警告說,民族國家的黑客仍在利用 Log4Shell(CVE-2021-44228),專門針對未打補丁的、面向Internet的VMware Horizon和Unified Access Gateway服務器。這種情況至少自2021年12月即 Log4Shell 發現一個月后開始發生。

“作為這種利用的一部分,可疑的 APT 參與者在受感染的系統上植入了加載程序惡意軟件,其中嵌入了可執行遠程命令和控制 (C2) 的可執行文件,”CISA 警告說。“在一個確認的妥協中,這些 APT 參與者能夠在網絡內部橫向移動,訪問災難恢復網絡,并收集和泄露敏感數據。”

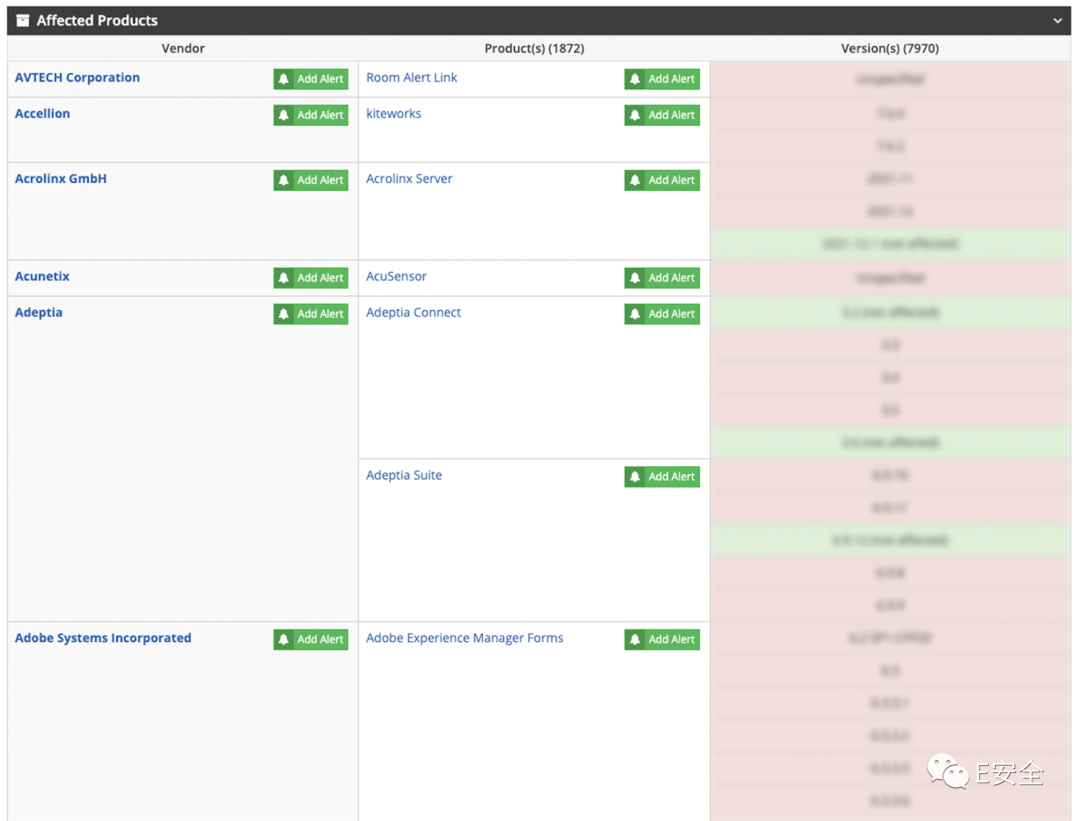

受 Log4Shell 影響的其他 1,872 種產品

CISA警報強調產品安全團隊需要額外注意識別任何包含風險 Log4j 包的軟件。但是,安全團隊不應止步于修補 VMware Horizon 和 Unified Access Gateway 服務器:我們的記錄顯示,Log4Shell 漏洞目前影響了 1,800 多種產品。

圖注:VulnDB 記錄顯示受 Log4j 影響的軟件

在我們2021年終漏洞快速查看報告中,我們強調了 Log4Shell 具有廣泛影響的潛力,并觀察到與任何其他漏洞(包括Heartbleed、POODLE 和 Spectre v2)相比,它有更多的參考。根據我們的研究,自該報告發布以來,受影響的產品總數增加了 11.6%。隨著我們繼續跟蹤漏洞,受 Log4Shell 影響的產品總數可能會增加。

Log4Shell跟蹤為CVE-2021-44228(CVSS 評分:10.0),是一個遠程代碼執行漏洞,影響廣泛的消費者和企業服務、網站、應用程序和其他產品使用的 Apache Log4j 日志庫。

如何掌握漏洞

為了防止 Log4Shell 漏洞利用嘗試和其他可能被利用的漏洞,組織應該了解所有已知受影響的供應商和產品。為了更全面地了解,他們還需要了解沒有 CVE ID 的漏洞。

自 Log4Shell 發現以來, VulnDB一直在跟蹤此信息,并將詳細信息匯總到其易于使用的平臺中。事實上,我們的描述和解決方案信息中已經解釋了 VMware 的確切易受攻擊機制。使用該元數據,VulnDB 用戶可以確保他們不會受到持續的利用嘗試。

漏洞和威脅參與者喋喋不休

除了了解您面臨的關鍵漏洞和供應鏈/第三方弱點之外,組織還必須了解威脅參與者正在積極討論和尋求在非法社區中利用哪些漏洞。這個關鍵的上下文可以告知安全團隊可以積極優先處理的流程(例如修補),以修復潛在的風險漏洞,例如 Log4Shell。

查看 Flashpoint 漏洞管理解決方案的實際應用

除了 VMware 和 Unified Access Gateway 之外,可能還有許多其他產品目前容易受到 CVE-2021-44228 的攻擊。注冊免費的 VulnDB 試用版,以了解當前受 Log4Shell 影響的所有受影響的供應商和產品。

精彩推薦

2022.06.24