卡巴斯基專家警告針對工業公司的異常間諜軟件活動

卡巴斯基實驗室的研究人員發現了多個以工業公司為目標的間諜軟件活動,以竊取電子郵件帳戶憑據并進行欺詐活動。

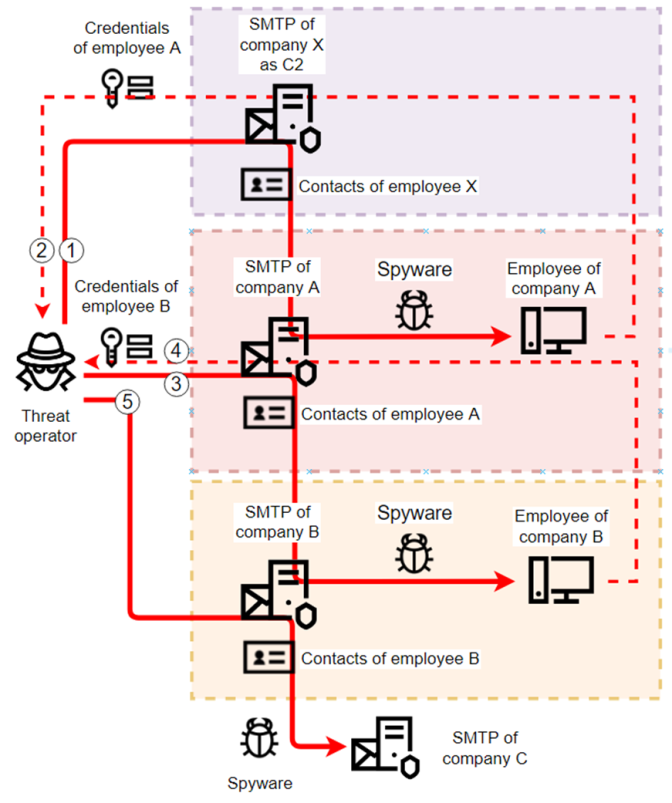

威脅參與者從受感染的公司帳戶向他們的聯系人發送魚叉式網絡釣魚郵件,電子郵件帶有惡意附件。攻擊者使用現成的間諜軟件,但為了避免被發現,他們將每個樣本的范圍和生命周期限制在最低限度

這些攻擊針對的目標數量非常有限,他們使用了幾個間諜軟件系列,例如AgentTesla /Origin Logger、HawkEye、Noon/ Formbook、Masslogger、Snake Keylogger、Azorult、Lokibot。

卡巴斯基將這些活動標記為“異常”,因為它們的生命周期非常短暫,大約 25 天。

“‘異常’攻擊的生命周期被限制在 25 天左右。同時,受攻擊的計算機數量不到 100 臺,其中 40-45% 是 ICS 機器,其余的則是同一組織 IT 基礎設施的一部分。” 閱讀卡巴斯基發布的分析。“這已成為一種趨勢:在 2021 年上半年,全球 ICS 計算機上被阻止的所有間諜軟件樣本中,約有 21.2% 是這一新的有限范圍短壽命攻擊系列的一部分,并且視地區而定,高達所有計算機的六分之一受到間諜軟件攻擊的人會使用這種策略進行攻擊。”

攻擊者過去每次攻擊針對的系統不到一百個,其中一半以上是部署在工業環境中的 ICS(集成計算機系統)系統。

與常見的間諜軟件攻擊不同,這些活動中使用的大多數樣本都配置為使用基于 SMTP(而不是 FTP 或 HTTP(s))的 C2 作為單向通信通道,這種情況表明它僅用于泄露數據來自受感染的系統。

卡巴斯基研究人員推測,被盜數據被威脅參與者用于深入入侵網絡并針對其他組織以收集更多憑據。

攻擊者使用在先前攻擊中受損的企業郵箱作為 C2 服務器進行進一步攻擊。

“在此類攻擊中,我們注意到大量活動從一個工業企業傳播到另一個工業企業,通過偽裝成受害組織通信的難以檢測的網絡釣魚電子郵件并濫用其企業電子郵件系統通過聯系人進行攻擊受損郵箱列表。” 繼續報告。

“奇怪的是,企業反垃圾郵件技術可以幫助攻擊者在從受感染機器中竊取被盜憑據時保持不被注意到,方法是使它們在垃圾郵件文件夾中的所有垃圾電子郵件中‘不可見’。”

專家們已經確定了超過 2,000 個屬于工業公司的企業電子郵件帳戶,這些帳戶被用作連續間諜軟件活動的 C2 服務器。據估計,被濫用的被盜和出售的公司電子郵件帳戶數量超過 7000 個。

攻擊者竊取的許多電子郵件 RDP、SMTP、SSH、cPanel 和 VPN 帳戶憑據在暗網市場上可用,并出售給其他威脅參與者。

“在這項研究中,我們確定了超過 25 個不同的市場,在這些市場中,在針對我們調查的工業公司的憑證收集活動中被盜的數據正在被出售。在這些市場上,各種賣家提供數千個 RDP、SMTP、SSH、cPanel 和電子郵件帳戶,以及惡意軟件、欺詐方案以及用于社會工程的電子郵件和網頁樣本。” 報告結束。 “對市場上出售的 50,000 多個受損 RDP 帳戶的元數據進行統計分析顯示,1,954 個帳戶 (3.9%) 屬于工業公司。”