關于IPv6技術創新和融合應用試點名單的公示

Ann2022-01-18 17:26:25

根據《關于開展IPv6技術創新和融合應用試點工作的通知》要求,中央網信辦、國家發展改革委、工業和信息化部、教育部、科技部、公安部、財政部、住房和城鄉建設部、水利部、中國人民銀行、國務院國資委、廣電總局等部門共同組織開展IPv6技術創新和融合應用試點工作。經各省、自治區、直轄市和新疆生產建設兵團以及相關部門組織推薦、專家評審及復核,十二個部門確定了擬作為IPv6技術創新和融合應用綜合試點城市和試點項目名單。鼓勵此次未入選的申報城市和項目,繼續探索創新,加快推動IPv6規模部署和應用。

現將擬入選試點名單予以公示,公示期為2022年1月18日至2022年1月24日。如有異議,請在公示期內與我們聯系。

電話:010-55635308,010-55635815

附件:

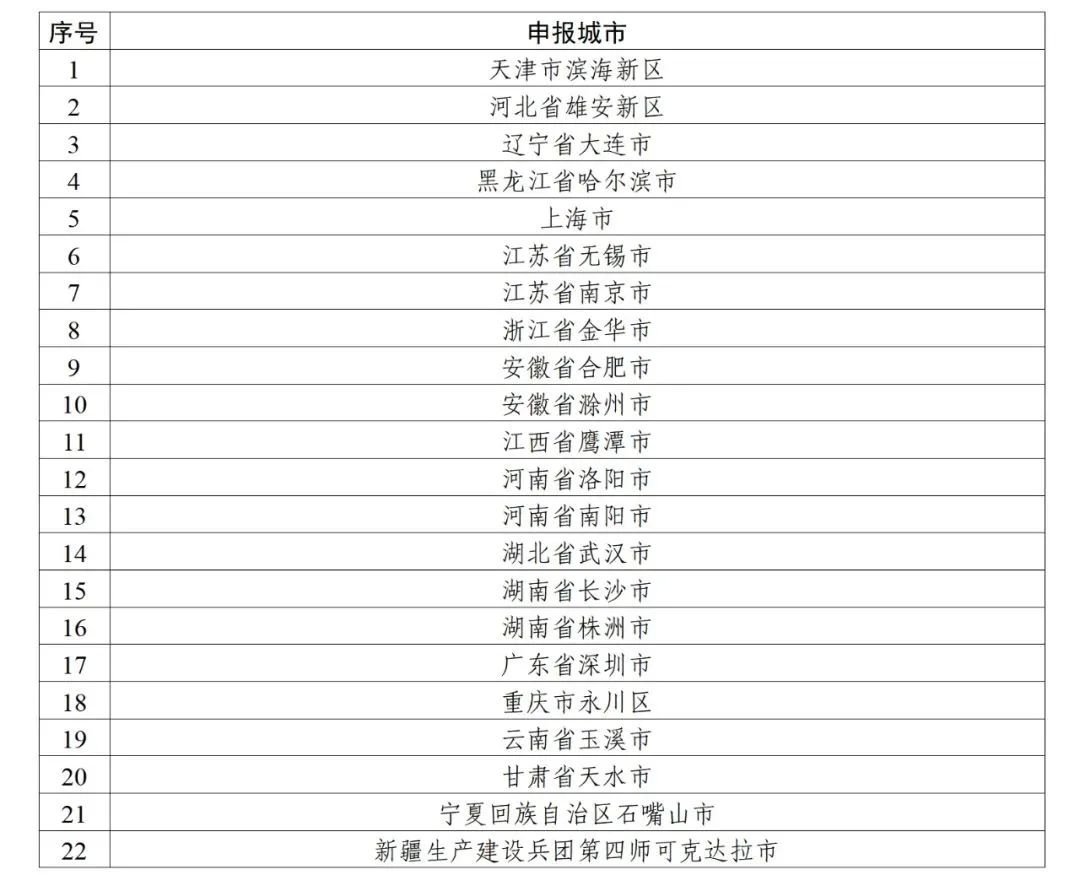

1.IPv6技術創新和融合應用綜合試點城市名單

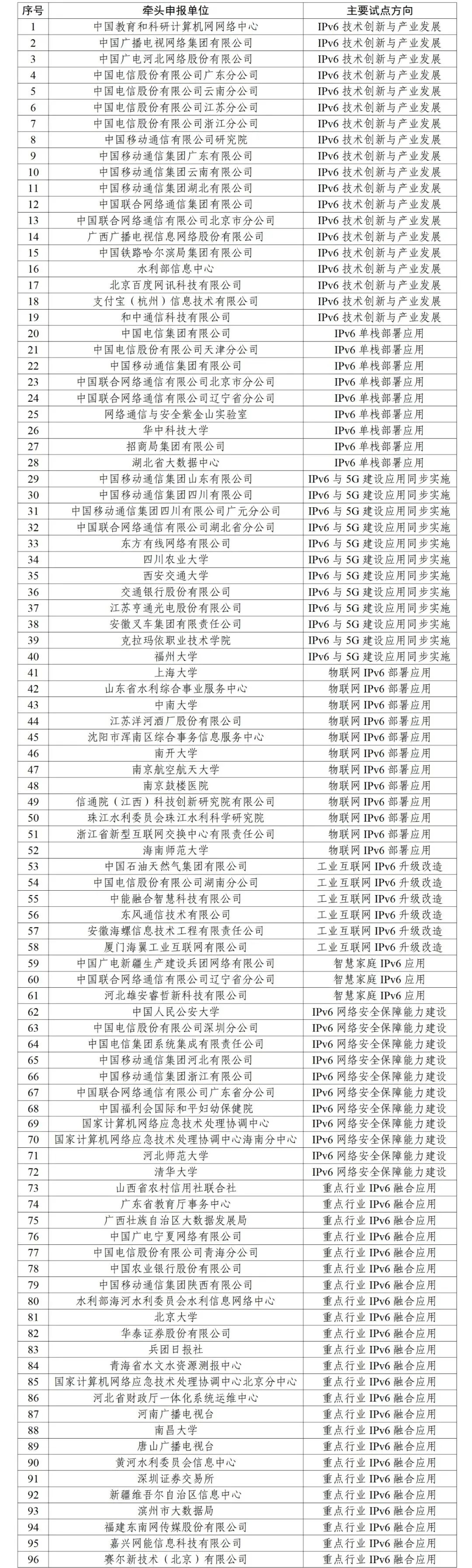

2.IPv6技術創新和融合應用試點項目名單

中央網信辦信息化發展局

國家發展改革委創新和高技術發展司

工業和信息化部信息通信發展司

教育部科學技術與信息化司

科技部高新技術司

公安部網絡安全保衛局

財政部科教和文化司

住房和城鄉建設部標準定額司

水利部網信辦

中國人民銀行科技司

國務院國資委辦公廳

廣電總局科技司

2022年1月16日

IPv6技術創新和融合應用綜合試點城市名單

IPv6技術創新和融合應用試點項目名單

Ann

暫無描述