端點安全系統針對APT攻擊的實證評估

寫在前面:文章最后,對所有被測安全產品做了總結,大家可以直接查看結果,了解目前端點安全產品的能力情況。

4.17 McAfee Endpoint Protection

McAfee Endpoint Protection是最容易配置、技術人員最友好的解決方案之一,允許對特定的進程行為做出反應,例如,遠程內存分配;但也會基于例如阻止程序注冊表自動運行這樣的方便選項,減少攻擊者選擇,主動消除威脅。我們決定使用這種配置,挑戰McAfee Endpoint Protection 全部功能,僅僅取消一條阻止規則,就是例如桌面等常見文件夾的可執行功能。這個選擇背后的理由是可用性,因為激活這個規則在日常環境中導致很多可用性的問題。

在我們的實驗中,我們成功使用直接系統調用繞過限制,并遠程分配和運行內存。后者表明遙測提供商和信息處理效率不高。

4.17.1 功能開啟

對于EPP功能,我們決定挑戰McAfee,因為它提供了大量的設置和很多高級用戶選項,例如內存分配控制等。非常有趣的是缺省生成一些策略去阻止可疑活動,如我們執行HTA。我們選擇開啟所有配置,除了阻止用戶文件夾的執行權限,那會在公司環境中引起問題。

4.17.2 HTA-CPL

發現并阻止了HTA和CPL攻擊。然而,需要注意HTA攻擊被阻止,是因為阻止了所有HTA文件的策略。

4.17.3 EXE-DLL

EXE和DLL攻擊都成功執行,沒有發現,也沒有產生任何遙測。

4.18 McAfee Endpoint Protection + MVision EDR

除了上述測試,我們在McAfee工程師的協助下,對包含EDR功能的最新版本做了測試(MVision EDR)。

4.18.1 功能開啟

在McAfee工程師協助下,策略配置成最佳安全。

4.18.2 DLL-EXE

這兩種攻擊沒有觸發任何報警。

4.18.3 CPL-HTA

和前面的實驗一樣,CPL被阻止。在HTA攻擊中,檢測到低報警,但沒有阻止。本次工作驗證了EPP的最初結果,EDR有一個小的報警。

4.19 Microsoft Defender Endpoint

Microsoft Defender Endpoint版本非常依賴內核模式,而不是用戶模式,實現強大的檢測能力。Microsoft Defender Endpoint的美妙之處是,大多數檢測功能位于Windows自身,安裝后才能使用。測試中EDR設置成阻止模式,而不是僅僅檢測。遙測源包括wdfilter.sys微型過濾驅動使用的內核回調。就如以前提到的,一旦條件符合,回調設置成‘中斷’行為,例如當模塊加載時。需要考慮的例子:

- PsSetCreateProcessNotifyRoutine(Ex) – 進程創建事件

- PsSetCreateThreadNotifyRoutine – 線程創建事件

- PsSetLoadImageNotifyRoutine - Image(DLL/Driver)加載事件

- CmRegisterCallback(Ex) – 注冊表操作

- ObRegisterCallbacks – 句柄操作 (例如: 進程訪問事件)

- FltRegisterFilter - I/O 操作(例如: 文件系統事件)

還包括一個內核級的ETW(Event Tracing for Windows,Windows 事件追蹤)提供程序,而不是用戶級的hook。既然由于內核補丁保護功能,無法hook系統服務調度(SSDT)表,這可以用來檢測惡意API使用情況。進行下一步工作之前,我們應該注意Kaspersky采用不同的方法,用自己的虛擬機hook內核,這樣做有好幾個缺點,要求支持虛擬化。

自從Windows 10 RS3以來,NT內核使用EtwTi函數實現各種API,但常常被濫用于如進程注入、憑證盜取等。通過安全Etw通道使用遙測,因此Microsoft Defender Endpoint 非常依賴EtwTi,在某些情況,例如遙測數據甚至只依靠EtwTi。

參考EtwTi探頭的例子,Microsoft Defender Endpoint被動模式下,在主機上運行我們的EXE payload 產生的報警。注意雖然我們的payload使用直接系統調用,但檢測到了我們的注入。

由于回調運行在內核模式(ring 0),攻擊者需要在機器上,執行高完整性級別代碼,才能成功地屏蔽回調或使其失效。攻擊者也許選擇下列三種技術之一來實現這個目標:

- 在存儲所有地址的內核回調數組中,把回調任務的地址清零

- 注銷WdFilter.sys 注冊的回調例程

- 使用RET(0xc3)指令或hook,修復WdFilter.sys 回調例程

由于EtwTi探頭遙測的特點,不可能在medium-IL環境中屏蔽源,需要管理high-IL環境,一旦完成這個目標,攻擊者可以使用下列任何一種方法:

- 通過在EtwTi函數頭插入RET/0xC3 指令,修復特定的EtwTi,使其直接返回而不是進一步執行。不是KPP安全,而是攻擊者一旦完成目標,可以只通過恢復函數最初狀態來避免目標機器藍屏。理論上,補丁保護(patchguard,Windows 內核保護程序)可以在任何時間觸發,但實際上,在這么短的時間間隔內,補丁保護被觸發的幾率非常低。

- 破壞EtwTi句柄

- 關閉EtwTi 提供商

和Microsoft溝通后,我們執行了三次測試迭代,查看在和他們團隊合作,多次更新的情況下,他們對攻擊的應對,結果也做了分別呈現。

4.19.1 功能開啟

我們開啟所有基本功能,包括篡改保護、阻止模式選項和自動調查。大多數在后臺處理,管理員能配置連接,調整哪一個在范圍之外。我們也開啟文件和內存內容云分析,對可疑文件上傳到云,并檢查他們。

4.19.2 初次實驗

CPL-EXE-HTA

這些攻擊只要訪問磁盤或開始執行,就能被檢測到。

注意.cpl文件,盡管EDR檢測到,仍然能夠執行,實現全功能beacon會話。

DLL

DLL 測載(side loading)攻擊成功,EDR沒有生成報警,也沒有任何可疑時間線事件。連接到我們惡意軟件域,未阻止加載模塊。

4.19.3 第一次更新-同樣payload

CPL

在新測試中,檢測到CPL攻擊,但沒有阻止。重復了最初測試的行為。

DLL-EXE-HTA

新測試中,檢測并阻止了這三種攻擊。

4.19.4 第二次更新-同樣的技術,但修改了入侵指標(IOC)

CPL

我們注意到,修改后的IOC,檢測到了CPL攻擊,但沒有立刻阻止。事實上在內存中被defender阻止之前,payload 運行了15分鐘。

DLL

在修改后的實驗中,我們選擇更改Microsoft Team目標二進制文件,以便使用許可用戶界面。和第一次更新測試對比,攻擊成功,沒有檢測到。

EXE-HTA

檢測并阻止了這兩種攻擊。

4.20 Minerva Labs

Minerva Labs 是這個市場的新玩家,主要的目標是在目標模擬和欺騙的基礎上,基于用戶模式進行阻止。這背后的主要想法是Minerva Labs使用好幾個模塊去檢測和阻止病毒,包括沙盒檢測惡意軟件,發現目標環境,進程注入檢測和LOLBin 使用阻止。

一般來講,產品使用多層防御方法。前面提到的LOLBin 檢測就是一個最好的例子,假設一個惡意的LOLBin類文件,如CPL或HTA放到了用戶可寫目錄,不管其是否惡意都會被阻止,像更改了擴展名的文本文件,或者具有簽名的cpl文件,如appwiz.cpl。根據使用cpl文件創建進程的下一步,有點像Carbon Black采用的方法,將檢查其他的模塊,如進程注入阻止。這里面的理念是通過右鍵點擊進程,定制白名單功能來阻止誤報和應用控制功能,徹底阻斷ring3 的rootkit。

4.20.1 功能開啟

我們使用Minerva提供的所有模塊,包括EDR產品自帶的規則集。工程師證實了租戶功能有效。

4.20.2 EXE

.exe 使用直接系統調用,無法被檢測,還使用一個werfault 進程,具有任意的父進程,沒有異常。

4.20.3 CPL

.cpl文件被LOLBin保護功能阻止,但用來注入自身的技術沒有被阻止.

4.20.4 HTA-DLL

HTA文件在LOLBin執行級別和注入級別都被阻止。而且,DLL文件在進程注入級別被阻止。

4.21 Panda Adaptive Defense 360

Panda是著名的廠商,被Gartner在2019年和2021年歸為端點安全市場的“利基玩家”。它的檢測基于內核回調和ETW,給用戶提供一個攻擊路徑全景的界面,廠商提供“統一EPP和EDR功能,對組織內運行的所有端點進程100%分類和有效檢測“。

4.21.1 功能開啟

生成最大限度主動防御策略。

4.21.2 CPL

檢測并阻止了CPL 攻擊,但只有主機發出報警。

4.21.3 EXE

攻擊成功,一段時間之后才生成報警。

4.21.4 DLL-HTA

這兩個攻擊都成功,沒有報警。

4.22 Palo Alto Cortex

Palo Alto Cortex 是目前市場上最吸引人的方案之一,因為他們宣稱擴展到下一個級別的檢測和功能,如多級檢測方法,包括hook和內存保護。Palo Alto 也是網絡保護市場的領先者,他們主要的目標向整體思路轉變。

4.22.1 功能開啟

我們的配置包括阻止漏洞利用嘗試、惡意軟件、PE檢查,充分利用方案中云集成分析。我們選擇行為隔離和數據收集實現調查(Pro版本功能)但缺省不收集遙測。

4.22.2 EXE

WildFire(Palo Alto 云沙箱產品) 分析發現zoom.exe是友好的,但行為分析在運行時阻止了它,精確地指出這是基于異步過程調用(APC)的注入攻擊和使用系統調用。

4.22.3 CPL-DLL-HTA

EDR對三種攻擊都沒有檢測也沒有阻止。

4.23 Sentinel One

Sentinel One有一個復雜的基于AI的分析功能,讓偷偷入侵和工具執行非常困難。Sentinel One收集ETW遙測,監控系統的所有部分。使用內核回調來收集信息,如創建進程、加載iimage、創建線程、句柄操作、注冊表操作等。也有詳細攻擊路徑和進程樹圖譜。

而且,Sentinel One最近發布了新的自定義檢測引擎,叫作STAR。使用STAR定制引擎規則, Sentinel One自己的EDR數據收集和查詢機制,稱為深度可見性,SOC團隊能把來自深度可見性的查詢變成自動化狩獵規則,規則匹配時,觸發報警和響應。STAR允許用戶以自動化的方法查看每個端點收集的事件,根據一系列規則評估事件。

然而,我們的結果表明,Sentinel One在處理基于PowerShell 的漏洞后利用活動有嚴重問題,因此,只要使用IEX cradle,可以輕松運行PowerView等工具。

4.23.1 功能開啟

我們決定開啟所有功能,包括靜態和行為AI、腳本、橫向移動、無文件威脅檢測等。我們進一步開啟深度可見性提供的所有功能,除了全盤掃描和數據掩蓋。我們也選擇終止進程和隔離文件。

Sentinel One有一些新功能,當第一次測試時,還處在測試模式。意味著還不可用,要求開啟定制配置。

4.23.2 EXE-HTA-CPL

特別注意的是,這些攻擊都沒有生成報警。當開啟測試功能,所有三個攻擊被阻止,EDR針對payload的核心,也就是Shellcode本身,這些功能現在都集成到EDR中。

4.23.3 DLL

只要Microsoft Team安裝文件夾訪問磁盤,就會觸發報警,提醒惡意DLL沒有簽名,會是潛在風險。

我們DLL的高熵值被檢測為IoC。IoC是正確的,因為我們的shellcode是AES加密。需要注意上一個實驗使用低熵文件(使用XOR 編碼)通過了測試,沒有觸發任何問題,表明實際問題由于DLL的高熵值導致的。

4.24 Sophos Intercept X EDR產品

Sophos Intercept X是最有名和最可信任的防病毒/EDR產品之一。以前用來做用戶模式hook規避的測試用例。EDR版本提供事件的完整視圖和非常詳細遙測,有友好的界面,深刻的視圖。

4.24.1 功能開啟

在Sophos 的測試中,配置非常簡單,因此我們開啟所有功能,提供防護,不影響可用性問題。

4.24.2 EXE

這是唯一能完美工作的攻擊。事實上,產生了一個微小事件,由于它的不信任的性質,因為沒有簽名。PPID欺騙生效,沒有報警,但Sophos記錄了werfault.exe的活動。

4.24.3 DLL

不幸的是,惡意的DLL無法加載,而且EDR沒有報警。有趣的是,文件夾里沒有DLL文件,應用程序正常執行。我們估計由于EDR的進程保護功能,有一些干擾,因為payload功能正常。

4.24.4 CPL

只要執行.cpl,就會產生報警,進程被阻止。生成攻擊路徑。關于系統活動,生成了詳細的遙測。

4.24.5 HTA

只要iexplorer.exe 訪問和下載hta文件,動作就會被阻止,再次生成詳細的攻擊遙測。

4.25 Symantec Endpoint Protection

Symantec Endpoint Protection 是著名的解決方案,也是多個行業使用最多的解決方案之一。結合了高度復雜靜態檢測引擎和模擬器。后者考慮到反逃逸技術,解決打包的惡意軟件混淆技術和檢測隱藏在定制包里的惡意軟件。Symantec Endpoint Protection 使用機器學習引擎,通過學習過程,決定一個文件是友善或者惡意。Symantec Endpoint Response 訓練這個引擎,識別惡意屬性,定義機器學習引擎規則來進行檢測。Symantec 使用云服務來確認機器學習做出的檢測。為了保護端點設備,通過早期啟動防惡意軟件(Early Launch AntiMalware ,ELAM)驅動,在開機就運行特定的防惡意軟件機制,在第三方驅動初始化之前,阻止惡意驅動和rootkit的行為。EDR配置非常靈活,適用于企業的日常運營,帶有強大的HIDS和網絡監控,能幫助發現和阻止網絡橫向移動、端口掃描、及其他常見惡意軟件行為,例如meterpreter缺省使用的HTTPS通訊。

4.25.1 功能開啟

我們開啟缺省功能,足夠提供合適防護,不會引起問題。

4.25.2 HTA

在我們攻擊中,Symantec Endpoint Protection 發現和阻止HTA 攻擊,沒有報警。

4.25.3 CPL-EXE-DLL

這三個攻擊都成功,沒有被發現、阻止或報警。

4.26 Symantec Endpoint Security (SES)完整版

和Symantec Endpoint Security 相比,完整版提供EDR遙測,以及在EDR中發現事件的更多洞察。

4.26.1 功能開啟

Symantec Endpoint Security 完整版由好幾個模塊組成,不同的策略負責每個模塊功能。可用策略和他們配置分別如下:

- 漏洞防護-MEM 策略:我們使用活躍模式的缺省配置,不需要其他管理員定義應用

- 防火墻策略:沒有特別需要進一步調整缺省防火墻策略

- 檢測和響應:目標是最大限度的遙測,日志收集和存儲方面不需要優化。作為主動防御手段,我們對于兩個LolBin記載大量日志

- 自適應防護策略:我們拒絕所有MITRE對應技術,包括RUnDll32的http流量阻止

- 惡意軟件策略:我們提高阻止水平到3,監控水平到4,提高檢測效率和降低誤報率的常見措施。

- IPS 策略:啟用沒有白名單的模塊

- 系統策略:使用開啟篡改防護的缺省策略

- 完整性策略:開啟完整性檢查

4.26.2 HTA

HTA攻擊被檢測和靜態阻止

4.26.3 CPL-DLL-EXE

雖然所有三種攻擊被檢測到,生成了一個報警。Symantec Endpoint Security完整版沒有阻止,雖然“RunDll32阻止HTTP流量”的規則設為開啟。

4.27 Trend Micro Apex One

Apex One是個著名的方案,被Gartner評為領先者。除了基本的防護和防火墻功能之外,所有的功能包括預測性機器學習,可用于離線防護。輕量級離線模式有助于保護端點抵御未知威脅,即使和互聯網斷開。安全代理軟件策略提供增強的實時防護,利用增強的內存掃描發現可疑進程行為,防御最新的無文件攻擊方法。安全代理軟件能中止可疑進程,防止破壞。增強的掃描功能,可用來識別和阻止運行在終端上針對文檔的勒索程序,你能配置安全代理軟件,把以前無法識別包含未知威脅的文件提交給虛擬分析器,做進一步分析。評估目標之后,虛擬分析器把檢測到的、含有未知威脅目標,添加到虛擬分析器可疑目標名單,并把這個名單分發到全網。最后,行為監控持續監控端點,發現對操作系統和安全軟件的異常修改。

根據我們的研究,Apex One利用網絡、內核回調、hook、在內核模式和用戶模式、ETW、AMSI(Windows 反惡意軟件掃描接口)執行行為檢測。更具體地說,對于ETW, Apex One 使用稱為TMSYSEVT ETW的數據收集器。

4.27.1 功能開啟

Apex One中,我們盡可能多地使用策略編輯器中提供的功能,例如EDR智能掃描方法、智能文件掃描、掃描壓縮文件、OLE 對象掃描、intelltrap(實時打擊惡意軟件壓縮功能)、勒索軟件防護(針對勒索軟件行為防護,我們測試不需要)、防漏洞利用、新程序監控、C&C流量過濾、當然,預測性機器學習。最后,我們將EDR配置為阻止所有惡意行為。

4.27.2 EXE-DLL-CPL-HTA

在Trend Micro 協助之下,我們在給定環境執行實驗。所有攻擊方式都成功了。然而,生成三個低嚴重性報警,例如HTA或CPL文件被打開,后者不是一定意味著存在惡意軟件。

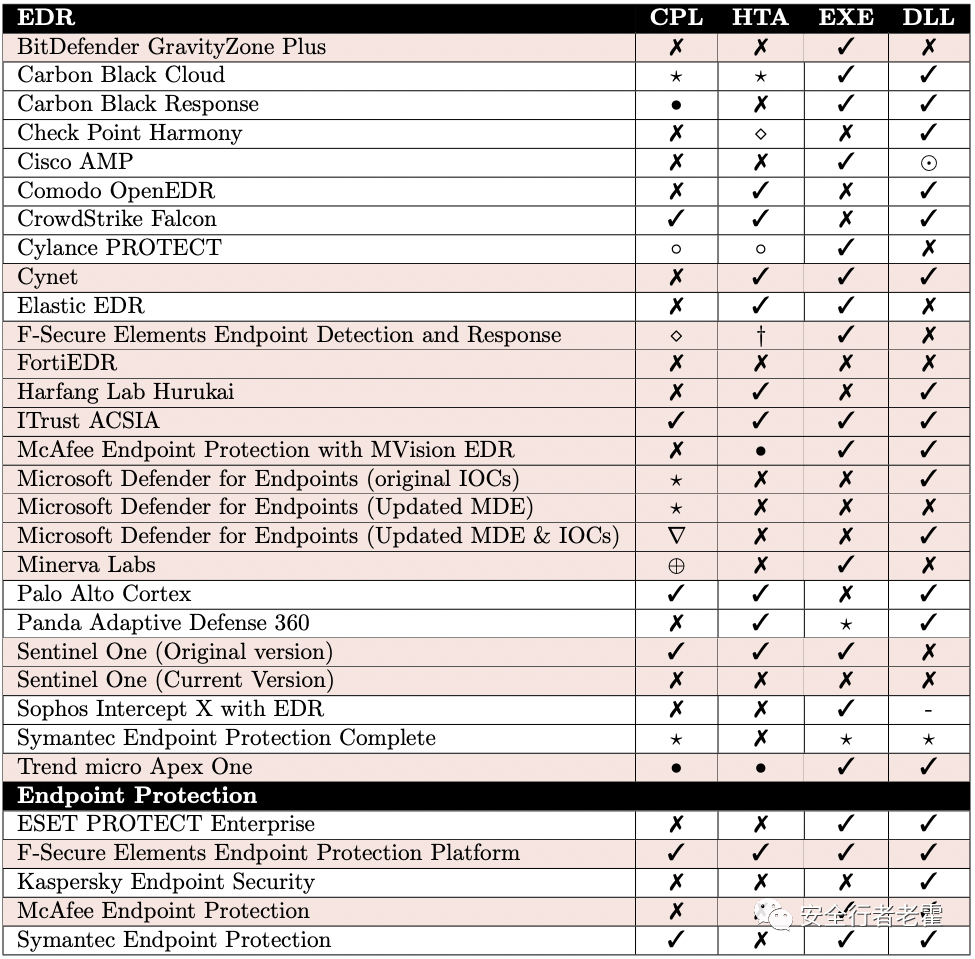

4.28 結果總結

下表描述了我們發現的結果匯總。很顯然,我們發動了112次攻擊,超過一半都獲得成功。值得驚訝的是只有少數EDR檢測所有攻擊。更準確地說,大多數都成功攻擊,沒有報警,至少提醒團隊有攻擊發生。甚至還有很多情況,成功攻擊,但報警不同,說明這些方案的阻止能力和期待的有很大距離。

??:成功攻擊;攻擊成功,中等報警;.攻擊成功,最小報警;★攻擊成功,有報警;〇攻擊失敗,沒有報警;×攻擊失敗,有報警;?廠商協助的兩個實驗中,第一次5小時后檢測,第二次25分鐘;由于文件簽名,第一次測試被阻止,第二次用其他應用成功;▽檢測到攻擊,15分鐘后阻止;+被文件類型阻止(LOLBIN模塊),但技術成功通過。

5 篡改遙測提供商

除了發現每個EDR‘盲點’,還可以選擇以各種方法篡改遙測服務提供商數據來‘蒙蔽’他們。Iceberg 的小技巧就是不使用用戶模式hook,而使用系統調用來逃脫檢測。大多數EDR的核心部位都位于操作系統內核,因為他們使用微型過濾器驅動來控制文件系統操作和回調,常常攔截例如進程創建和加載模塊等活動。作為攻擊者,一旦實現高完整性,可以用多種方式,有效地攻擊EDR,包括為微軟Defender for Endpoint防御程序的ETWTi功能打補丁,刪除Sophos Intercept X的回調,以執行黑客工具,保持不被打斷。注意在下列POC中,我們的目標是在EDR控制臺不產生報警,已經成功實現。

5.1 攻擊 Defender for Endpoint

下邊,我們發動兩種攻擊,都是使用WinDBG手動執行。為逃避PatchGuard的保護機制(PatchGuard是Windows Vista的內核保護系統,防止任何非授權軟件試圖“修改”Windows內核),我們快速執行所有操作,避免引入能觸發EDR的噪聲。注意的是,在這個測試中,EDR處于被動模式,我們只對不產生報警感興趣。

5.1.1 手動修正回調,加載未簽名的驅動程序

在這個案例中,我們將手動修正PspLoadImageNotifyRoutine 全局數組的部分內容,這個數組存儲加載鏡像時,所有已注冊回調例程的地址。通過修正SecPsLoadImageNotify的回調,它使用mssecflt.sys驅動來注冊,我們基本上欺騙了EDR,可以加載自己想要的驅動程序。

在這里我們需要鄭重聲明的是EDR如何檢測強制驅動簽名(Driver Signature Enforcement,DSE)被關閉了。奇怪的是,一旦未簽名驅動被加載,可能觸發DSE被關閉的報警。因此,既然未簽名驅動被加載,微軟 Defender for Endpoint 假設DSE被關閉了。

然后,回調被修正之后,我們將把全局變量g_CiOptions值清零,其缺省值是0x6,表示DSE是開啟狀態。我們用OSR驅動加載程序,加載了我們的驅動,然后我們重置g_CiOptions,修補回調,避免PatchGuard 檢查出問題,因此我們的系統崩潰了。

5.1.2 手動修正一個ETWTi函數來Dump LSASS,沒有報警

在這個POC中,我們手動修正 EtwTiLogReadWriteVm函數,其負責 NtReadVirtualMemory 系統調用的遙測,從MiniDumpWriteDump調用,許多LSASS dumping 工具使用。我們正在使用Outflank-Dumpert 工具通過直接系統調用來dump LSASS內存,也許會繞過大多數常見EDR,但不包括Microsoft Defender for Endpoint。

下面,我們遵循實現秘密LSASS dump 的步驟。注意我們如何將虛擬地址轉換為物理地址以成功地執行我們的修正。這是因為這是我們想要寫入的只讀頁面,任何強制嘗試寫入都將導致死機藍屏。然而,我們可以毫無問題地寫入物理地址。值得注意的是,可能會生成時間軸事件,不會觸發報警,SOC也不會進一步調查。

5.1.3 進一步攻擊

上述之后,我們應微軟要求,執行了好幾個攻擊,包括篡改Microsoft Defender Endpoint,我們及時通知微軟Microsoft Defender Endpoint 容易受到好幾個攻擊,大部分攻擊來自簽名驅動程序。一個典型例子是PowerTool(詳情見5.3節),它可以在沒有任何報警或阻力的情況下,崩潰Microsoft Defender Endpoint。實際上,只需在Microsoft Defender Endpoint服務/進程上單擊右鍵,并刪除關鍵可執行文件就可導致其崩潰。在我們的通知中,我們注意到微軟發布了特定的攻擊面減少(ASR) 規則,但沒有認可我們的報告,因為他們聲稱在我們通知之前就開始開發補丁了,發布內容和我們的報告一致。

5.2 攻擊Sophos Intercept X

對于這個EDR,我們的方法完全不同。我使用一個合法有簽名的驅動程序,但本身有漏洞,通過攻擊這個驅動,我們也許可以訪問內核,加載一個定制的未簽名驅動程序。我們正在使用的工具是?TelemetrySourcerer,將給我們提供未簽名驅動,幫我們掛起回調,我們通過一個應用和它通信,得到一個圖形界面,而gdrv-loader,利用有漏洞的驅動程序,加載我們的驅動。除了Sophos Intercept X,?TelemetrySourcerer還可以用于本次工作中的其他EDR。但為了簡單和清晰,我們只在這個EDR用例中使用它。注意這些測試中EDR設置成阻止模式,但我們盡量繞過它,完成我們的測試,不引發報警。

一旦我們使用sophosed.sys驅動,掛起了所有的回調,EDR無法監控、創建進程和文件系統活動。因此,一個人可以很容易在工具上執行任意代碼,EDR不會發現他們。例如,你可以啟動Mimikatz而不被中止,很清楚的表明EDR沒法‘看見’這個程序。

盡管如此,用戶模式hook仍然存在,因此,像?AQUARMOURY 的Shellycoat,?Cobalt Strike的?Unhook-BOF這樣的工具,可以針對特定進程或beacon,在當前的進程刪除他們。

5.3 攻擊BitDefender

在這個測試中,我們使用一個“合法工具”,從內核觸發進程中止,成功中止所有BitDefender相關進程,導致產品關閉,控制臺沒有任何警報。最后,我們使用?PowerTool,是一個開源防病毒和rootkit軟件。提供檢測、分析和修復各種內核結構修改能力,支持廣泛內核范圍。使用?PowerTool,一個人能很容易的發現和移除隱藏在正常軟件里面的惡意軟件。本測試里面的概念是使用具有簽名的防御有關工具,使用內核殺掉保護機制。為驗證結果,我們執行mimikatz,千萬記住,篡改內核也許會引起某種不穩定,意味著這個工具會觸發藍屏死機。

至于驅動程序的內部工作,使用的技術非常普通。它使用?ZwTerminateProcess() API結合幾個其他API殺掉進程,訪問感興趣的進程。也許本例中最重要的是?KeStackAttachProcess(),它在中止之前,附加到目標進程的地址空間。需要強調的是,實際情況中APT也使用類似方法。

5.4 攻擊FortiEDR

在我們的實驗中,我們注意到一個行為,可以用來攻擊FortiEDR。更準確地說,我們注意到雖然FortiEDR設法阻止惡意的內核攻擊,名字是WindowsD, 但沒有立刻做。這給我們提供了足夠大的機會窗口,完全可以關閉DSE,WindowsD是一個第三方“越獄”,因此管理員能刪除一些現代Windows版本引入的侵入性的防御功能,目前,它能關閉:

- 驅動簽名,包括僅限微軟Windows 硬件質量實驗室(Windows hardware quality lab, whql) 鎖定系統(安全啟動平板)

- 受保護的進程(用于DRM(數字版權管理),“WinTcb”)

- 一些軟件、甚至windows自己使用的,只讀、“沒有漏洞”的注冊表鍵值

它的主要目的是入侵有簽名的、合法但有漏洞的驅動,以便訪問內核,在ring0層執行“越獄”。本次測試中,我們將安裝工具關閉DSE,為沒有簽名的驅動創建一個服務。

根據EDR報告,觸發了報警,攻擊最后被阻止了,但WindowsD成功運行。這允許我們從內核模式注入FortiEDR進程來關閉它,有意將其失效。使用kinject驅動,我們使用異步過程調用(APC)執行內核模式shellcode注入,安裝驅動之后,對所有三個進程注入一個Windows 計算器(calc) shellcode文件,雖然FortiEDR的進程看起來仍在運行,但實際已經變成“磚塊”。

需要注意的是,在Microsoft Defender Endpoint使用上述方法,能注入到MsMpEng和LSASS,從自己本身dump,而Microsoft Defender Endpoint不會有任何報警或阻止行為。

6 結論

通過這項工作,我們使用高級威脅攻擊者運用的一系列攻擊方式來入侵組織。借助這些工具,我們評估當前EDR解決方案的狀態,評測他們的響應,以及產生的遙測。我們對每個EDR做了概述,用來檢測和響應事件的措施。非常驚訝的是,我們發現大多數EDR無法有效地檢測和阻止我們實施的四種攻擊,事實上,DLL測載攻擊是最成功攻擊,因為大多數EDR無法檢測,更別提阻止了。此外我們也表明,通過攻擊他們位于內核的核心驅動,可以有效的蒙蔽EDR。未來的工作,我們計劃評估正確率、誤報率、錯誤率,測量藍隊在真實世界中面對的噪聲。此外還要衡量EDR響應時間,因為一些EDR可以報告攻擊,但延遲嚴重。即使已經緩解了他們。這些方面可以明顯影響藍隊工作,無法得到所需結果。

除了Kaspersky hook方案,廠商還有其他方法,但可能有穩定性問題。然而,大多數廠商更喜歡用云沙盒來分析,因為這可以阻止算力過載。注意攻擊者可以使用簽名驅動程序和虛擬機,例如kaspersky 發動他們攻擊,hook內核,沒有問題的rootkit

不幸的是,沒有方案能給組織提供完整安全。盡管在網絡安全取得顯著進步,一個組織需要部署大量工具來保證安全,不能僅僅依靠一個方案。而且,還要手動評估安全日志和事件從整體來阻止網絡攻擊。特別是APT。由于APT的特性,特別強調人的因素,在許多情況中,人是安全鏈中最薄弱的一環,常常被作為初步訪問組織的方式。

組織必須加大對藍隊的投資,這樣才不會僅僅依靠單一工具,學習應對更多威脅。這會提高他們的能力,提高門檻,阻止很多威脅攻擊者滲透他們的系統。此外在用戶意識和培訓方面增加投資,了解攻擊者的手法,會提高組織整體安全水平。最后,在安全方面引入機器學習和AI,把研究人員已經采用的重要步驟,有望改善藍隊在緩解網絡攻擊方面的平衡。先進的特征識別和關聯算法正在安全方案中暫露頭角,特別是EDR,在早期階段檢測和阻止許多網絡攻擊,降低潛在影響。

在當前EDR中,緊密地集成機器學習和人工智能,必須伴以解釋性框架。后者也許幫助研究者和實操者理解誤報率背后的原因,加快減少他們。此外,使用這種信息作為數字證據,在法庭上正確辯論有著潛在用途,在不久的將來,促使更多研究者在這個領域投入更多努力。最后,有效地收集惡意軟件,是一個挑戰,除了必須處理的數據準確性之外,他們的數量和速度意味著進一步的限制。安全機制不僅要及時地應用,還要無縫集成,這樣才不會影響運行的應用程序和服務。因此,研究者必須發現更好的樣本和特性抽取方法來武裝EDR,允許他們不會影響監控系統可用性和操作的情況下,收集必要的輸入。

(完)