您對網絡威脅51%攻擊知多少?

區塊鏈的去中心化性質和加密算法使其幾乎不可能受到攻擊。然而,以太經典(Ethereum Classic)區塊鏈淪為了51%攻擊(51% attack)的受害者,估計因此損失110萬美元。那么,51%攻擊是如何發生的?它的影響怎樣?

51%攻擊是什么?

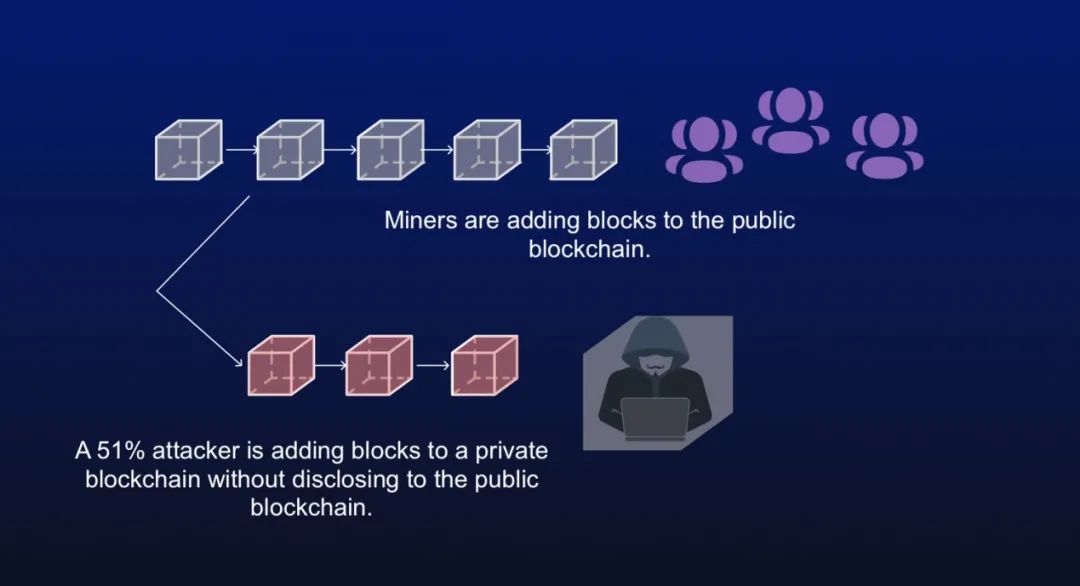

51%攻擊,較常見的字面意思是:只要算力超過51%,就能對某個系統發動攻擊,這個系統就存在中心化或者被攻破的可能性。它是一種區塊鏈滲入,可能導致網絡中斷,最終導致挖礦壟斷。一旦礦工(miner、是指嘗試創建區塊并添加到區塊鏈上的人或者機器,同時也指代做這個事情的軟件)。當一個新的有效的區塊被創建時,比特幣協議自動分發一定數量的比特幣給相應的礦工,作為工作的獎賞)、組織或某個實體對區塊鏈網絡上的算力獲得超過50%的控制權,就會發生這種攻擊。

攻擊的結果是,攻擊者獲得訪問權,阻止礦工挖礦、取消交易,最終卷走根本不屬于他們的被盜貨幣。如果區塊鏈網絡被劫持,攻擊者將擁有足夠的挖礦能力來篡改交易。這意味著他們可以篡改訂購交易,可以停止所有挖礦活動。51%攻擊者正是以這種方式撤銷交易,從而導致區塊鏈內的雙重支付(double-spending)。假設攻擊者花1BTC(Bitcoin,比特幣)換取產品,那么實際上區塊鏈會記錄這筆交易。然而,51%攻擊者可以通過撤銷交易來觸發退款,從而同時擁有BTC和產品。

51%攻擊的機理是,宣布現有網絡無效,接管設定的安全協議。這種影響可能嚴重,也可能不嚴重,但一切歸結為攻擊者擁有的算力。攻擊者擁有的哈希算力百分比越高,越容易實施攻擊,最終危害帶來的影響越大。與使用Tangle共識算法、通過操縱區塊鏈賬本來批準或否決交易的34%攻擊不同,51%攻擊使攻擊者可以完全控制區塊鏈網絡,從而可以停止任何挖礦或實際上重復使用貨幣。

51%攻擊造成的影響

那么,攻擊者如何針對區塊鏈和比特幣實施51%攻擊?

當某個實體支配區塊鏈上的算力時,可以發動51%攻擊。當攻擊滲透到比特幣的哈希算力功能時,攻擊者就可以延遲新交易,并最終多次操縱同一貨幣的使用。由于區塊鏈使用工作量證明(PoW)共識機制來驗證交易,這些中斷延遲了礦工按時間順序確認和安排區塊的操作。

因此,假設一個礦工的計算能力降低了,那么在區塊中安排的交易就會延遲,區塊鏈網絡遭到破壞,在這種情況下,它們允許攻擊者可以比礦工更快地求解方程。最終,攻擊者獲得控制權,通過撤銷未經確認的交易獲得雙重支付貨幣。除此之外,攻擊者還獲得了旨在補償礦工更新區塊鏈的礦工獎勵。這正是51%攻擊對以太經典(ETC)和比特幣(BCH)實施攻擊的過程。

區塊鏈網絡的中斷證明了存在漏洞,51%攻擊確實對礦工造成了危害,然而,專家們卻認為,這種攻擊可能有益。由于比特幣算力來自目標相同的參與者貢獻,這些人在做出決定時是合乎邏輯的。然而,當價格歧視發生時,仍然存在人為串通以改變算力分布的風險,這時,其他人可能會從算力轉變中受益,或者至少可以擺脫重大損失。由于計劃攻擊比特幣的實體需要大量資金來購買和維護挖礦設備,以生成足夠的算力來挖比特幣。因此,即使比特幣受到51%攻擊,操縱者也無利可圖。

如何防止51%攻擊?

盡管51%攻擊可能很危險,但它也有一些缺陷,如51%攻擊無法操縱按照礦工區塊給予的獎勵;攻擊者無力創建交易;當反向交易發生時,攻擊者完全可能危及他的私人或個人交易;攻擊者不可能增加區塊鏈網絡上存在的代幣或貨幣的上限。鑒于此,相關機構可以對區塊鏈采取一些保護措施。

具體來說,51%攻擊使用基于工作量證明(PoW)的共識算法,伺機攻擊加密貨幣,而對付這種攻擊的較佳防御是使用權益證明(PoS)共識,這正是以太坊2.0旨在規避的問題。

當驗證者使用PoS算法時,可以通過維護網絡的運營能力來降低滲入風險。PoS有助于限制質押加密貨幣的數量,在這種情況下,即使51%攻擊有可能發生,但攻擊者也需要投入一大筆資金來購買加密貨幣,以獲得系統的控制權。仔細觀察51%攻擊,會發覺PoS加密貨幣成為目標的可能性不大,因為其盈利能力很小。

然而,鑒于區塊鏈代碼中存在錯誤,51%攻擊確實有可能再次發生。此類事件發生時,攻擊者可以破壞區塊鏈,更快地生成新的區塊以發起攻擊。總的來說,這種攻擊可能會再次發生,但比特幣區塊鏈極具彈性。

哪些區塊鏈平臺遭受過51%攻擊?

從理論上講,比特幣和以太坊區塊鏈比小型項目更能抵抗51%攻擊。不過,許多項目仍然易受這種攻擊。以下是遭受過這種攻擊的一些平臺。

?Grin(GRIN)

據消息稱,注重隱私的加密網絡GRIN曾被51%攻擊滲入。2020年11月7日,一個匿名實體獲得了58.1%的網絡算力,導致其支付迅速停止。

?Vertcoin(VTC)

作為一種ASIC挖礦加密貨幣,VTC遭遇多次51%攻擊頗令人意外。2018年10月和12月,由于一個從Nice Hash獲得足夠算力的實體獲得雙重支付,VTC損失了價值100000美元的VTC。結果,VTC重組了VTC網絡上的300多個區塊和另外600個區塊硬分叉。

?比特幣黃金(BTG)

2018年5月,BTG被要求雙重支付共計12239 BTG(1800萬美元)。2020年1月下旬,比特幣黃金再次成為51%攻擊的受害者,最終在兩天內遭受了超過7000 BTG的雙重支付。這次攻擊是兩次被刪除的重要區塊鏈重組造成的。

?以太經典(ETC)

ETC區塊鏈在一個月內遭遇了三次51%攻擊,這三次攻擊都發生在2020年8月,包括發生在8月1日的攻擊、8月6日的攻擊以及8月29日的攻擊。這起攻擊甚至導致加密貨幣交易所Coinbase暫停了所有ETC存款和取款。

結 語

任何新興技術(包括區塊鏈和加密貨幣)都可能遇到各種風險和漏洞,這正是我們需要了解51%攻擊的原因。雖然更多的技術有望規避這種攻擊,但網絡滲入仍不可避免。從好的方面來說,這類攻擊給了行業和企業學習和改進的正當理由。因此,不妨看看這個不斷變化的行業未來會怎樣。