暗網取證研究

隨著互聯網技術的高速發展,人們對上網的需求不只局限在內容上,更多地開始重視對網絡信息內容、網絡通信雙方身份及通信模式的隱匿保護。暗網正是采用隱匿上網者的IP報文信息的手段,來保護個人私有信息并實現防追蹤功能。由于暗網的特性,當前針對暗網的監管較少,同時暗網的“匿名技術”使得尋常手段很難追蹤到暗網的使用者。以上因素造成了大量的違法交易選擇在暗網進行,給執法部門的案件偵破帶來很大的困難。在分析了一系列暗網違法交易過程之后,提出以虛擬專用網絡取證、內存取證、洋蔥瀏覽器取證、數字貨幣取證、網絡流量取證以及鏡像網站取證為主的取證方案,旨在針對利用暗網實施犯罪行為的可疑人員,進行證據固定和證據提取。

隨著社會信息化的快速發展,網絡違法犯罪案件日益增多,暗網也逐步走進大眾的視野。

以冰山舉例,普通民眾通過谷歌、百度等搜索引擎能檢索到的浮于冰山水面之上的網絡信息,稱之為“表層網絡”(Surface Web),也稱“明網”。而在冰山水面之下,有大量未被索引的“深層網絡”(Deep Web)信息,比如郵箱郵件、朋友圈照片等。暗網(Dark Web)則是深層網絡的子集,具有匿名性及不可追溯性,只能通過特定軟件,授權或對電腦做特別設置才能登錄訪問。

犯罪分子為了逃避打擊,在暗網里進行毒品交易、淫穢色情、人口販賣等非法活動,對社會和公眾安全造成了嚴重威脅,因此執法部門對暗網的取證需求也愈發迫切。

1 暗網概述

暗網是在匿名網絡的基礎之上創建,洋蔥路由(The Onion Router,TOR)、 隱形互聯網計劃(Invisible Internet Project,I2P)和自由網(Freenet)是匿名網絡的典型代表,其中TOR網絡的規模最大。

TOR誕生于美國海軍研究實驗室,起初為了避免敵國監控,確保情報通訊安全而研究,后因經費等原因逐步從軍方走向民間,為暗網的建立奠定了重要的基礎。TOR是一個三重代理,也就是說TOR每發出一個請求會先經過TOR網絡的3個節點,它通過一系列的匿名代理節點對網絡流量進行加密傳輸,執法人員無法通過普通網絡流量追蹤到原始用戶。

在暗網上通常采用比特幣等虛擬數字貨幣進行交易,比特幣不依賴于國家政府發行,不受銀行金融體系監管,無法追蹤資金流向,成為助長暗網犯罪的重要工具。

2 暗網犯罪案件

由于暗網與生俱來的隱匿特性,常被用來進行個人行為的網絡黑客服務、數字貨幣交易和售賣非法禁售物品(毒品、武器)等。尤其是近幾年暗網犯罪事件頻繁發生,國外摧毀了一些較大的暗網交易平臺,國內也頻頻發生暗網相關的違法犯罪案件。雖然這些網站觸犯法律,但由于暗網匿名技術的特點,查封關停非常困難。

在2013年曝出的暗網黑市“絲綢之路”的創始人被抓事件,該黑市僅在兩年左右的時間就擁有了90萬名的注冊用戶并且完成了價值總和1.2億美元的地下交易。如圖1所示是暗網上毒品交易相關的內容。

圖1 “絲綢之路”暗網交易平臺

在2019年10月,公安局網安部門偵破了一起通過暗網售賣銀行開戶、手機注冊信息高達 500萬余條的案件。該犯罪嫌疑人通過即時通訊軟件結識某安全工程師,以40萬元的價格向該安全工程師購買銀行開戶、手機卡注冊等各類的公民個人信息350萬余條,并使用暗網售賣給其他人,非法牟利70余萬元。

3 暗網取證的思路

根據洛卡德交換原理,凡走過必留下痕跡,暗網也不例外。在國內,訪問暗網需要借助VPN等翻墻軟件,并通過復雜的匿名軟件才能登錄瀏覽(如TOR洋蔥瀏覽器),同時由于暗網網站的特征規律,通常也會在內存中留下訪問痕跡,而資金交易則需要通過比特幣等虛擬貨幣來完成。

因此可以通過VPN取證、內存取證、TOR瀏覽器取證、數字貨幣取證、網絡流量取證、鏡像網站取證等多種方法途徑,嘗試構建關于暗網違法犯罪活動的完整證據鏈條。

4 暗網取證的實踐

4.1 VPN取證

VPN主要具有隱藏真實網絡IP地址,繞過網絡審查,避開國內防火墻訪問境外網站,模擬地理位置,繞開網站訪問的地理限制等特性。因此,在國內通常需要借助VPN作為代理訪問暗網。

VPN取證主要涉及到服務端取證和客戶端取證兩部分。

4.1.1 服務端取證

(1)信息搜集

VPN服務器大多在外地或者境外,因此一般都會采用遠程取證的形式。在遠程取證前要先向相關人員取得VPN服務器的管理員口令,并且保證證據有效的前提下登錄服務器、查看在線用戶并立即修改管理員口令,防止其他人員惡意破壞證據。緊接著就需要提取系統時間、內存、網絡狀態、系統進程、端口、開機啟動項、通信數據等容易丟失的數據制作成鏡像文件進行內存取證。

(2)關鍵數據提取

提取易失數據后,還需要提取VPS服務器中部署的VPN相關數據。VPN程序部署成功后會產生配置文件、日志文件等。從這些文件中可以提取到保護VPN的地址、證書配置信息、共享密鑰認證信息、客戶端連接后的IP地址段、認證用戶名、密碼以及當前連接服務器使用VPN的用戶等。

4.1.2 客戶端取證

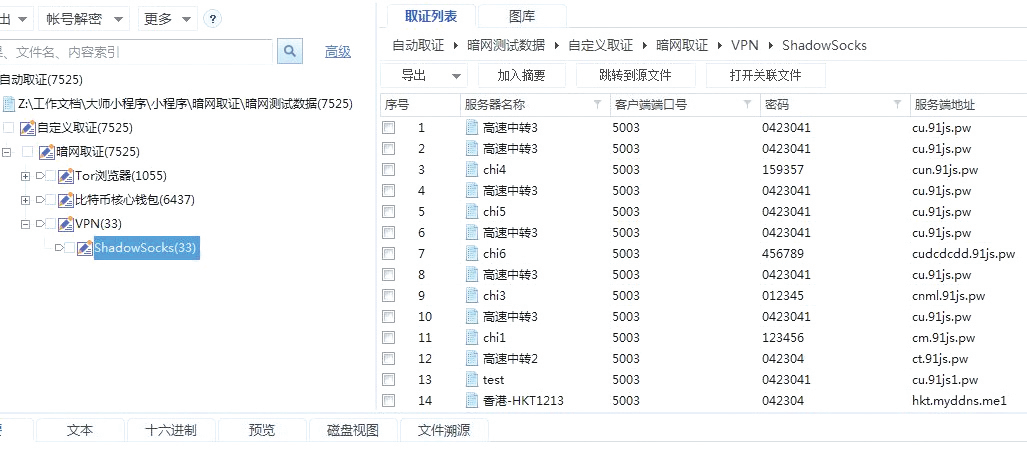

VPN 客戶端的重要信息都保存在配置文件中,以常見的shadowsocks為例,shadowsocks配置信息保存在gui-config.json文件中,可以直接解析到VPN類型、服務器地址、上行數據、用戶名以及密碼等重要信息。取證結果如圖2所示。

圖2 VPN 取證結果展示

4.2 內存取證

內存取證作為計算機取證科學的重要組成部分,是指從計算機物理內存和頁面交換文件中查找、提取、分析易失性證據,是對傳統的基于文件系統取證的重要補充,是對抗網絡攻擊或網絡犯罪的有力武器。當系統處于活動狀態時,物理內存中保存著關于系統運行時狀態的重要信息,比如解密密鑰、口令、打開文件、進程信息、網絡連接、系統狀態信息等。

針對暗網的內存取證主要包括兩個方面:內存鏡像提取和內存關鍵數據檢索。

4.2.1 內存鏡像提取

FTK Imager 是一款專門用于創建電子證據文件、計算哈希值等功能的簡易工具,再加上其支持各種操作系統和文件系統,并采取全文檢索式的信息搜索技術,讓取證人員可以快速地找到所需的電子證據。下面簡要介紹提取內存鏡像的過程:

(1)啟動 FTK Imager 應用程序;(2)點擊文件選擇捕捉內存,彈出內存捕獲窗口,支持自定義保存路徑和文件名;(3)點擊捕獲內存即可獲取文件名為memdump.mem的當前系統內存文件。

具體操作方法如圖3所示。

圖3 FTK 取證內存鏡像操作

4.2.2 內存關鍵數據檢索

檢索 memdump.mem 內存文件中的關鍵數據,可以選擇HxD或者Winhex等十六進制查看工具,然后使用暗網域名關鍵字“onion”進行搜索,就能查找到瀏覽暗網的相關痕跡信息。檢索結果如圖4所示。

圖4 關鍵字檢索

4.2.3 內存轉儲文件分析

程序在計算機上運行之前,首先需要被加載到內存中,內存取證就變得非常重要,這意味著所有被創建、檢查或刪除的程序或數據都將被保存到內存中。這其中包括圖像、所有網頁瀏覽活動、加密密鑰、網絡連接或進程的代碼片段。在許多情況下,這些證據只能在內存中找到。

檢索內存轉儲數據,可以使用Volatility進行內存取證,它提供了許多內存信息提取的命令。例如,可以使用volatility -f *.vmem plist 查找跟VPN、TOR瀏覽器、比特幣錢包等可疑進程。如果當前進程中沒有找到,可以使用volatility -f *.vmem connscan 命令查找之前終止的和當前活動的連接,該命令可以列出主機正在進行的通信,同時可以使用volatility -f *.vmem sockscan確認這些通信的入站連接是否安全。

4.3 TOR 瀏覽器取證

TOR 瀏覽器的功能非常強大,它可以幫助用戶突破幾乎所有的網絡限制,所以經常被犯罪分子用來瀏覽非法信息、進行非法交易。TOR瀏覽器取證主要涉及以下兩個方面:

本地數據取證和線上監控平臺取證。本地內存信息可以用來提取內存中注冊表信息和瀏覽器信息。本地注冊表信息中可以提取到應用的安裝時間和執行時間。本地緩存中可以提取到歷史記錄、下載記錄、收藏夾和表單信息,這些信息可以用來做事件還原。線上監控平臺則可以監控到暗網上違法交易信息發布等,可以第一時間通知受影響的企業或個人,并結合本地數據取證確定犯罪嫌疑人等。

4.3.1 歷史記錄

歷史記錄是用戶瀏覽時的痕跡,通過分析歷史記錄,可以間接了解用戶在上網時的瀏覽行為,歷史記錄保存在places.sqlite文件中,使用數據庫工具打開places.sqlite文件。瀏覽網頁時地址欄url鏈接保存在moz_places表中,具體信息如圖5所示。

圖5 TOR 歷史記錄

4.3.2 下載記錄

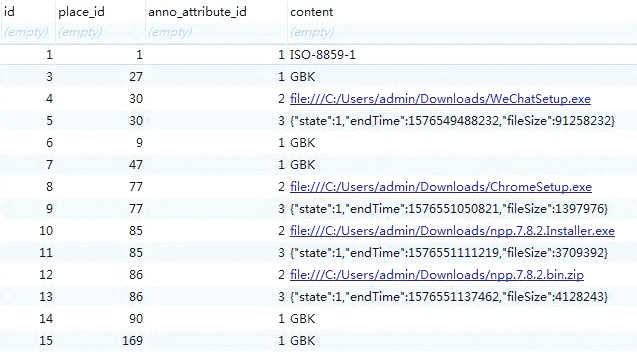

TOR瀏覽器下載記錄里會保存用戶下載文件的源網站地址、文件保存路徑、文件大小等信息,主要保存在places.sqlite文件中的moz_annos表中,具體信息如圖6所示。

圖6 TOR 下載記錄

4.3.3 收藏夾

收藏夾通常是用戶感興趣或經常訪問的地址集合,獲取和分析收藏夾信息是很有價值的信息。這部分重要的信息主要有信息類型、頁面標題、鏈接等。收藏夾數據保存在places.sqlite文件,使用數據庫工具打開文件,表moz_bookmarks和moz_places保存有關收藏夾的信息具體信息如圖7所示。

圖7 TOR收藏夾

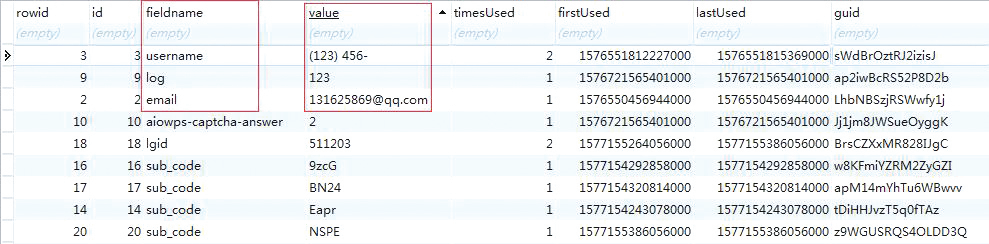

4.3.4 表單信息

表單信息通常是用戶在瀏覽網頁時輸入的信息。分析表單信息可以獲取到有價值的數據,例如賬號、郵箱、手機號等。該部分數據保存在formhistory.sqlite文件中,使用數據庫工具打開后,查看moz_formhistory表,重要的字段包括表單名稱、表單值等信息,如圖8所示。

圖8 TOR表單信息

取證結果如圖9所示。

圖9 TOR取證結果

4.3.5 線上監控平臺取證

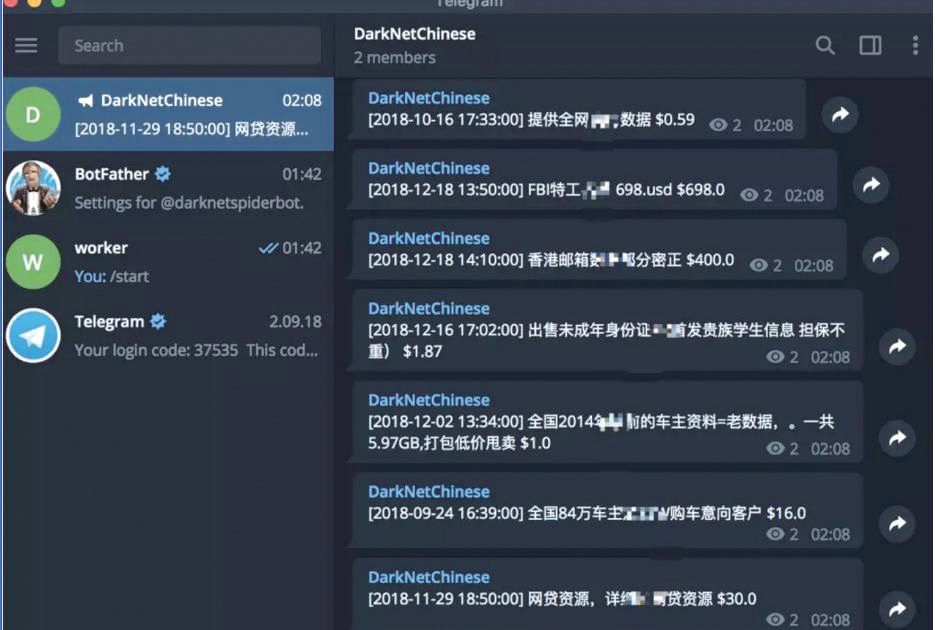

針對暗網的線上監控平臺,在github上已經有比較多的開源工具。比較好用的一款監控工具是DarkNetChinese,線上監控暗網主要采用爬蟲技術,實時監控違法的交易信息。暗網的監控原理是使用TOR軟件開放一個暗網代理,使用該代理即可像訪問明文網站一樣編寫網頁爬蟲,具體效果如圖10所示。

圖10 DarkNetChinese 暗網監控工具

4.4 數字貨幣取證

數字貨幣具有數據公開透明、身份隱私保密、記錄不可篡改、交易無法抵賴、去中心化網絡和分布式共識等特性。

比特幣作為區塊鏈加密貨幣的先行者,深受游走在法律邊緣的人士歡迎,并且區塊鏈具有較好的匿名性,常常被用于掩蓋犯罪行為,非法獲利。數字貨幣取證主要以比特幣(BTC)核心錢包為例,比特幣核心錢包是比特幣以及其它加密貨幣參考的開源客戶端,是一款可以查詢余額和交易比特幣的軟件。

主要證據包括日志信息、錢包信息、本地同步區塊記錄等。

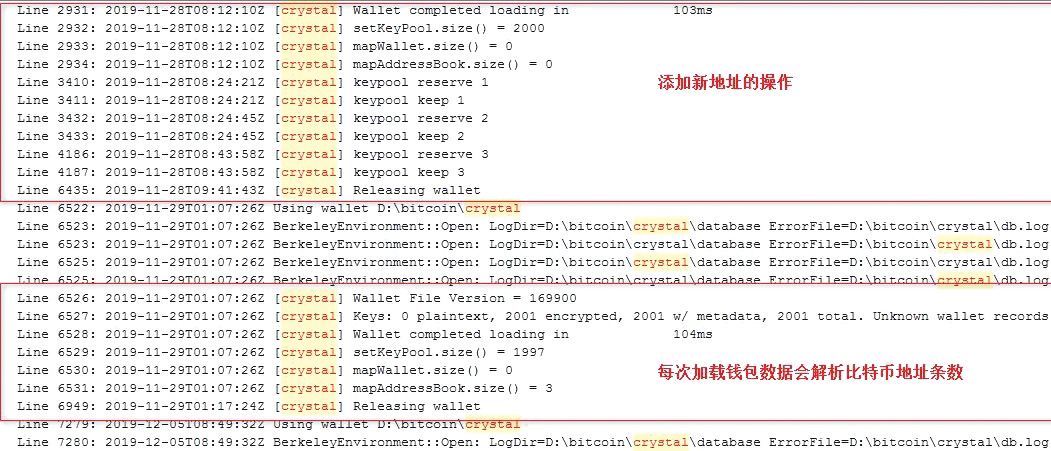

4.4.1 日志信息

比特幣核心錢包安裝路徑下可以直接找到該文件(Debug.log),從文件中可以獲取到每次加載個人錢包的時間,錢包中的地址數據條數等,具體數據如圖11所示。

圖11 BTC 核心錢包日志信息

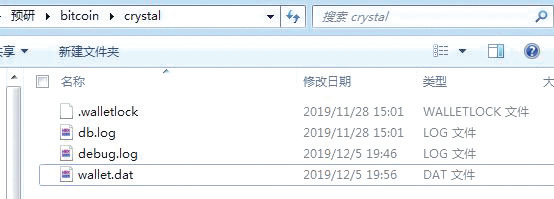

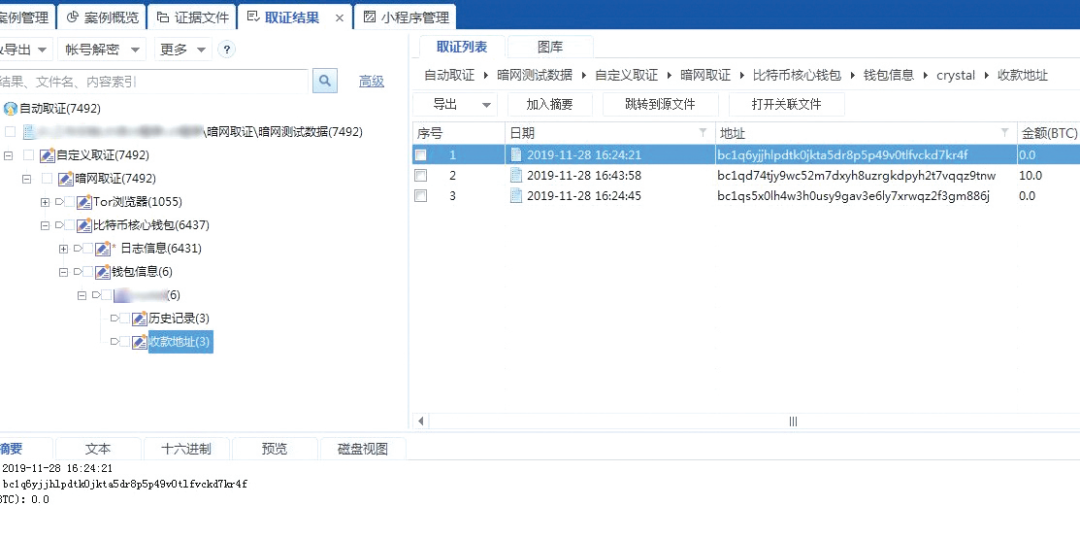

4.4.2 錢包信息

新建錢包后會在比特幣核心錢包的目錄下創建一個跟錢包名同名的文件夾,在文件夾里會保存一個存儲錢包交易數據的文件 wallet.dat。重要信息如圖12所示:

tx:交易數據;

destdata:比特幣地址數據(直接明文存儲);

purpose:比特幣地址數據(包括創建后刪除的比特幣地址,直接明文存儲)。

圖12 BTC 核心錢包信息

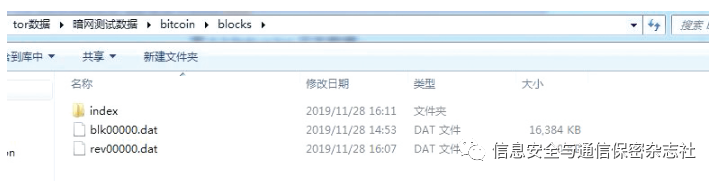

4.4.3 本地同步區塊記錄

比特幣錢包客戶端在首次登錄時需要同步最近一段時間的區塊記錄,可以解析到本地同步區塊中所有交易記錄,能夠在離線的環境下為取證提供有力的支撐。

比特幣交易過程,產生的交易數據文件保存在:../bitcoin/blocks(相對路徑),重要信息如圖13所示:

圖13 BTC 核心錢包交易信息

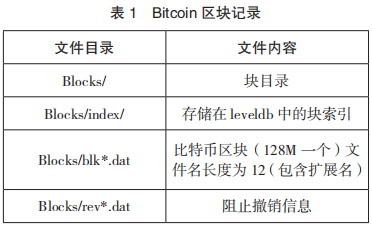

Bitcoin 區塊記錄的目錄結構如表1所示。

BTC 取證結果如圖 14 所示。

圖14 BTC 取證展示

4.5 網絡流量取證

暗網流量在傳輸過程中會進行數據加密、混淆等操作,造成識別難度增大。針對典型暗網系統,分別從協議設計和實現機制分析,研究匿名通信系統中通信數據流的緩存、封裝和調度機制,并對數據包的分布、流量、統計、屬性等不同層面特性進行綜合分析,篩選出匿名通信流量的可區分特性。在此基礎上,可以采用合適的機器識別算法,實現對匿名通信流量的快速、精準在線識別。

暗網網絡流量取證,是從大量的歷史留存的暗網流量中分割和提取網絡流量行為,依據流量行為對數據流進行特定的分類,可以分為暗網服務端流量和暗網客戶端流量。

4.5.1 暗網服務端流量取證

暗網服務端流量分析,主要分析典型匿名通信系統 TOR 節點的選擇算法,使用節點注入方式枚舉在線橋節點,并根據協議特征來區分客戶端、正常匿名入口節點和橋節點。通過數據分析推算枚舉所有節點的時間,并根據數據分析結果部署,以達到最優的資源配置和最快的橋節點捕獲速率。此外,在獲取部分橋節點的基礎上,通過對受控網絡的監控,分析出入流量中存在的橋節點網絡連接特征,從而關聯更多的橋節點。

針對服務端流量取證,更多地是分析出目標網絡流量的關鍵特征,過濾出需要的網絡流量,采用可視化或者其他技術手段更方便快速地完成取證。

4.5.2 暗網客戶端流量取證

暗網客戶端的流量分析,主要通過研究暗網采用的安全傳輸和匿名協議,深入分析上層應用的暗網通信包長、時間間隔以及并發匿名鏈路數量等提取流量特征。同時,重點針對HTTP等典型暗網通信流量,通過被動和主動方式采集并預處理流量數據,提取特征生成指紋,建立所關注目標站點的指紋庫,使用高效分類模型將未知暗網流量與指紋庫中的數據進行匹配,分析出可能的暗網通信目的端。

4.6 鏡像網站取證

暗網登錄需要額外工具 , 并且網站域名比較復雜 , 導致暗網訪問者相對表層網要少得多。由于暗網中復雜安全機制的設計 , 暗網訪問速度明顯要比表層網慢,一定程度上削弱了用戶訪問暗網的興趣。因此,暗網并不適合作為大量犯罪團伙之間消息傳播的主力軍 , 而更像是“后備軍和應急部隊”。犯罪團伙將需要的資源備份到鏡像網站上,通過匿名論壇、聊天室或者郵箱發布鏡像網站鏈接地址。

鏡像網站取證,主要就是鏡像網站的仿真。

4.6.1 鏡像網站仿真取證

(1)仿真服務器鏡像

仿真服務器鏡像包括系統重建、仿真網絡驗證、虛擬網卡設置等。

(2)分析服務器

分析服務器要查看網站信息、網站框架實現方法、對應站點啟動方法、站點部署方法等來實現正常啟動站點訪問網站。

(3)還原網站及數據庫

還原網站需要找到站點配置數據,包括網站路徑、網站結構和網站配置文件等。還原數據庫需要找到數據庫配置、賬號密碼等信息。

(4)導出后臺管理中的涉案數據

網站還原后,可以根據需要將離線網頁數據進行證據固定,以備后續使用。

5 結 語

由于暗網的匿名性及不可追溯性特點,互聯網黑灰產等違法犯罪活動對匿名訪問網絡的需求增大,暗網已經成為此類人群上網的首選。當前從技術來說對暗網的屏蔽和封殺存在很多困難,但對于使用暗網進行違法犯罪行為的證據鏈相對固定,我們可以從各個角度進行研究進而有效追蹤犯罪嫌疑人的身份。

互聯網不是法外之地,暗網也是如此。通過簡要闡述暗網的概念和特點,以及現有暗網犯罪證據鏈的分析,提出了暗網取證的方法和思路,并從 VPN 取證、內存取證、TOR 瀏覽器取證、數字貨幣取證、網絡流量取證、鏡像網站取證等幾個方面進行取證實踐驗證,可以快速還原案發現場、追溯犯罪嫌疑人的有效身份。暗網取證技術的不斷完善,對執法機關打擊暗網犯罪具有重要的現實意義。