VPNFilter受感染設備型號增加,華碩、華為、中興皆在列

在過去幾個月,感染了遍布54個國家的超過500,000臺路由器和NAS設備的VPNFilter惡意軟件所造成的影響要比想象中的嚴重得多。

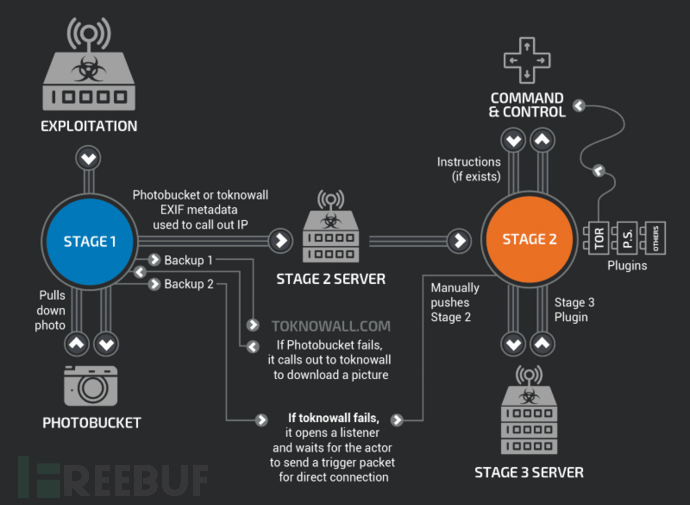

思科Talos安全團隊近日發布的新技術研究的細節表明,起初研究人員認為這款惡意軟件只能夠感染Linksys,MikroTik,Netgear,TP-Link和QNAP的設備,不過事實是其還可以感染華碩,D-Link,華為,Ubiquiti,UPVEL和中興的設備。 新型VPNFilter插件 不僅如此,研究人員還發現了VPNFilter的新能力,其在惡意軟件部署系統的三階段中作為第三階段的插件打包。

思科專家表示,他們已經發現了以下兩個新型第三階段插件。 ssler:該插件通過中間人攻擊攔截和修改端口80上的網絡流量,同時插件也支持將HTTPS降級為HTTP; dstr:該插件用于覆蓋設備固件,思科了解到VPNFilter可以抹掉設備固件,但在最近的報告中,這個能力已經被指向特定的第三階段插件。 以上兩個插件已經被添加到另外兩個已知插件中: ps:該插件可以嗅探網絡數據包并特定類型的網絡流量。思科認為這個插件曾被用于尋找工控軟件和SCADA設備常用的Modbus數據包,但其最新報告中稱,該插件還可以嗅探通過TP-Link R600建立虛擬專用網絡連接的設備。 tor:該插件用于通過Tor網絡與C&C服務器進行通信。 一般來說,VPNFilter惡意軟件的技術細節可以在思科的第一份報告中查看,關于ssler,dstr以及ps這些第三階段插件可在6月6日發布的報告中查看。 VPNFilter僵尸網絡此前被發現感染了全世界大量設備,研究人員在僵尸網絡準備對烏克蘭的IT基礎設施進行網絡打擊時公布了他們的發現。很多人認為,網絡攻擊應該在5月底于烏克蘭基輔舉行歐洲冠軍聯賽足球決賽當天發動。 FBI通過接管VPNFilter的C&C服務器對僵尸網絡進行了干預,然而,這個被認為是俄羅斯軍方開發的惡意軟件,近日已經開始組建新的僵尸網絡,并繼續針對烏克蘭的被感染的設備。 以下是更新后的VPNFilter惡意軟件所針對的路由器和NAS設備列表。思科上個月表示,VPNFilter不會通過零日漏洞來感染設備,這意味著所有列出的模型都是通過針對較早的固件版本進行攻擊的,用戶可以更新到最新的固件版本來讓設備免受感染。 如果用戶無法更新其路由器的固件,同時也不想換新的路由器,但仍希望從設備上清除惡意軟件,這篇文章中提供了有關如何安全刪除惡意軟件的建議。其實從受感染設備中移除VPNFilter非常困難,因為這種惡意軟件是兩種可以在SOHO路由器和物聯網設備上實現持久性的惡意軟件之一。此外,如果路由器已經感染了這種惡意軟件,那么也并不會出現任何跡象,所以除非你能掃描路由器的固件,否則知道是否被感染也是個難事。所以我們現在可以給出的最好建議就是確保你運行的是具有最新固件版本的路由器。 Asus 設備: RT-AC66U (新) RT-N10 (新) RT-N10E (新) RT-N10U (新) RT-N56U (新) RT-N66U (新) D-Link 設備: DES-1210-08P (新) DIR-300 (新) DIR-300A (新) DSR-250N (新) DSR-500N (新) DSR-1000 (新) DSR-1000N (新) Huawei 設備: HG8245 (新) Linksys 設備: E1200 E2500 E3000 (新) E3200 (新) E4200 (新) RV082 (新) WRVS4400N Mikrotik 設備: (于RouterOS 6.38.5版本中修復) CCR1009 (新) CCR1016 CCR1036 CCR1072 CRS109 (新) CRS112 (新) CRS125 (新) RB411 (新) RB450 (新) RB750 (新) RB911 (新) RB921 (新) RB941 (新) RB951 (新) RB952 (新) RB960 (新) RB962 (新) RB1100 (新) RB1200 (新) RB2011 (新) RB3011 (新) RB Groove (新) RB Omnitik (新) STX5 (新) Netgear 設備: DG834 (新) DGN1000 (新) DGN2200 DGN3500 (新) FVS318N (新) MBRN3000 (新) R6400 R7000 R8000 WNR1000 WNR2000 WNR2200 (新) WNR4000 (新) WNDR3700 (新) WNDR4000 (新) WNDR4300 (新) WNDR4300-TN (新) UTM50 (新) QNAP 設備: TS251 TS439 Pro 其他運行QTS軟件的QNAP NAS 設備: TP-Link Devices: R600VPN TL-WR741ND (新) TL-WR841N (新) Ubiquiti 設備: NSM2 (新) PBE M5 (新) UPVEL 設備: Unknown Models (新) ZTE 設備: ZXHN H108N (新)