記一次某集團滲透實戰

這是一個跨越一年的滲透測試,這里說的跨越一年不是用時一年,而是已經過了一年多,我再次對該集團進行滲透測試,而這次滲透的過程中發現該集團增加了不少資產,這也是它成為目標的原因。

第一次的話是挖掘到了他們招聘系統的一個注入漏洞,

而這次是相當于聲東擊西,并且漏洞提交的標題也很有意思,且看正文。

0x01 枚舉用戶名

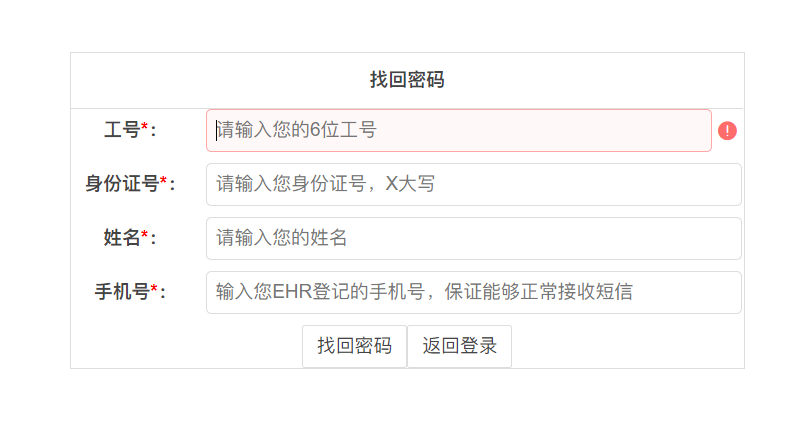

第一個漏洞點:找回密碼頁

這是他們的一個系統,突破口是找回密碼。

這里提示輸入6位數的工號,輸入123456進行測試,測試后發現是直接驗證工號是否存在,不存在就會返回提示,那么我們就直接枚舉六位數的工號。

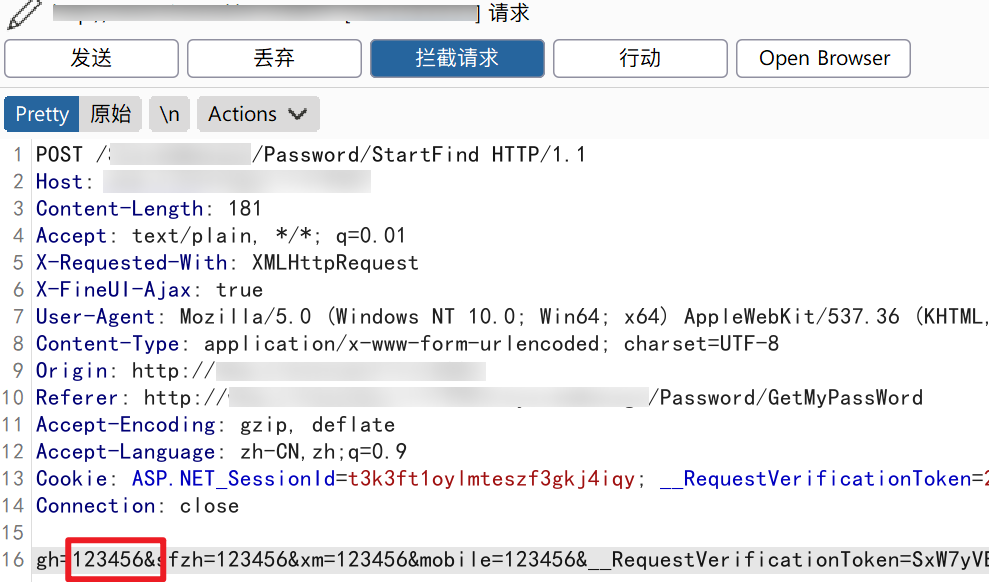

工號填入123456,攔截找回密碼的數據包:

將數據包發送到Intruder模塊, 添加123456為爆破的變量:

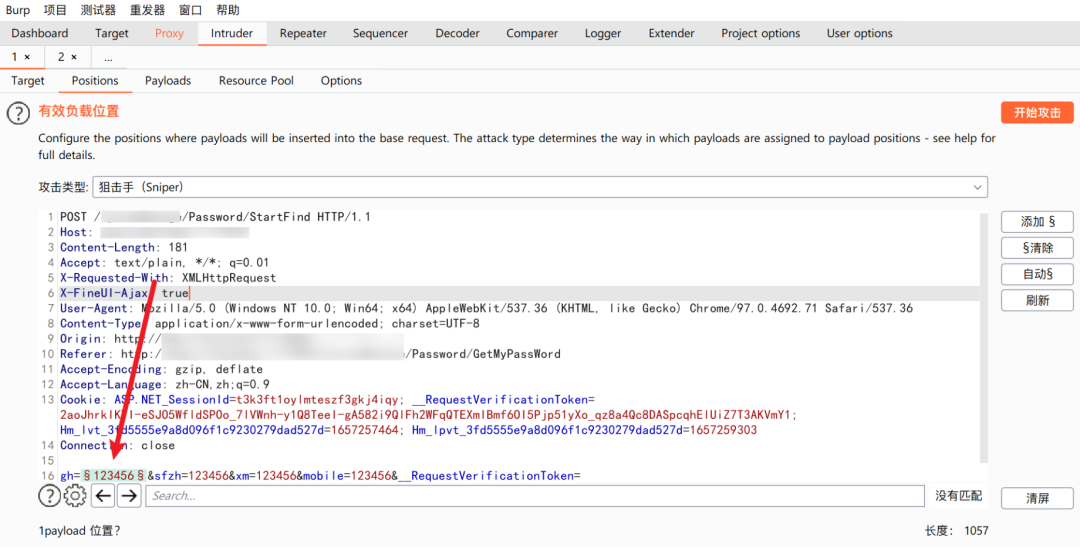

因為工號的規則是六位數, 直接生成000000-999999區間的字典進行爆破:

提示身份證號錯誤,證明工號存在,也驗證了我的猜想,

一層層的進行校驗: 先驗證工號是否存在,存在就再進行驗證身份證號碼是否正確……

0x02 獲得員工權限

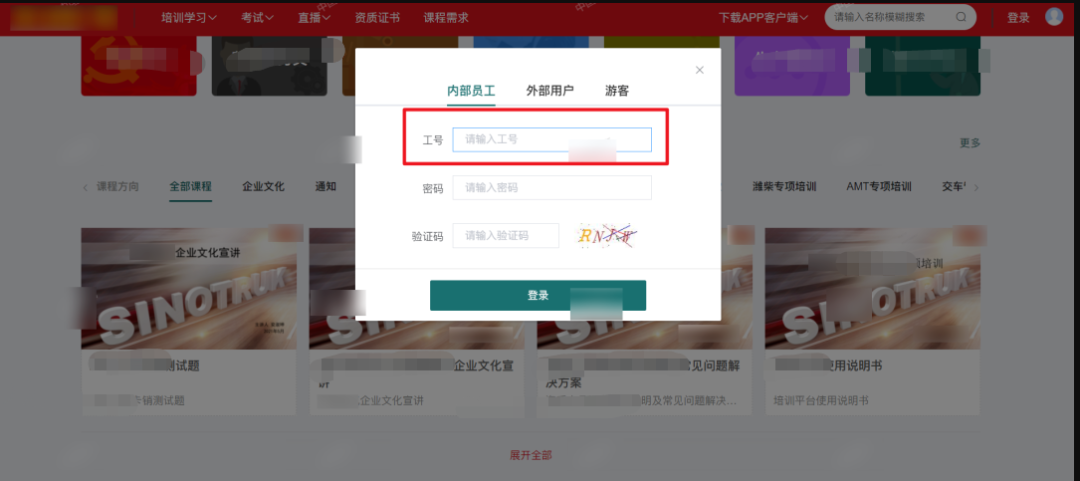

第二個漏洞點:內部員工登錄頁

單單獲得員工賬號是不足以構成安全威脅的,但是我們能夠擴大攻擊范圍,這也是信息收集的一部分,而在上一個思路里也僅僅只是獲得員工賬號,并沒有獲得密碼。兜兜轉轉后找到了該集團的一個培訓平臺,這里的重點是提示內部員工請輸入工號。

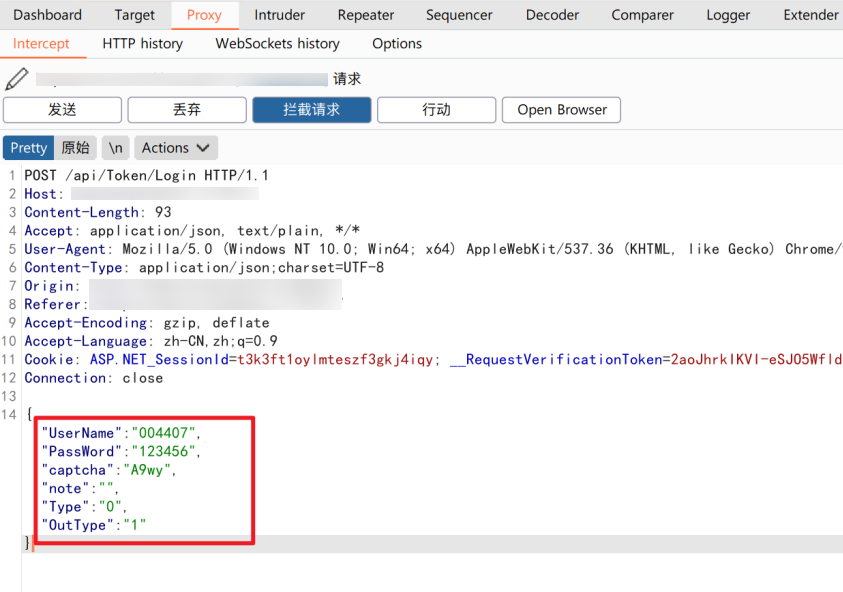

這里的思路是爆破員工的密碼,這時候有人要問了, 為什么不在上一個系統進行爆破 ? 這是一個有靈魂的問題 ,答:因為存在驗證碼,無法繞過。

但是在這個系統,經過測試,驗證碼可以反復使用。

估計很多人看到有驗證碼的登錄框就放棄了, 那我就反其道而行之。

為了節省時間和效率,我們直接枚舉弱口令。

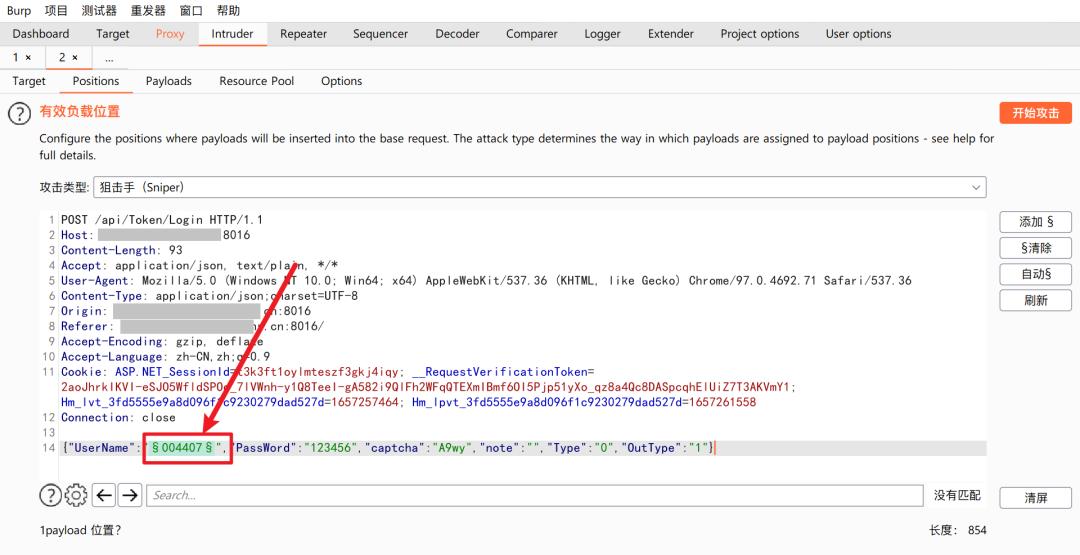

添加員工為變量,導入之前枚舉到的員工賬號。

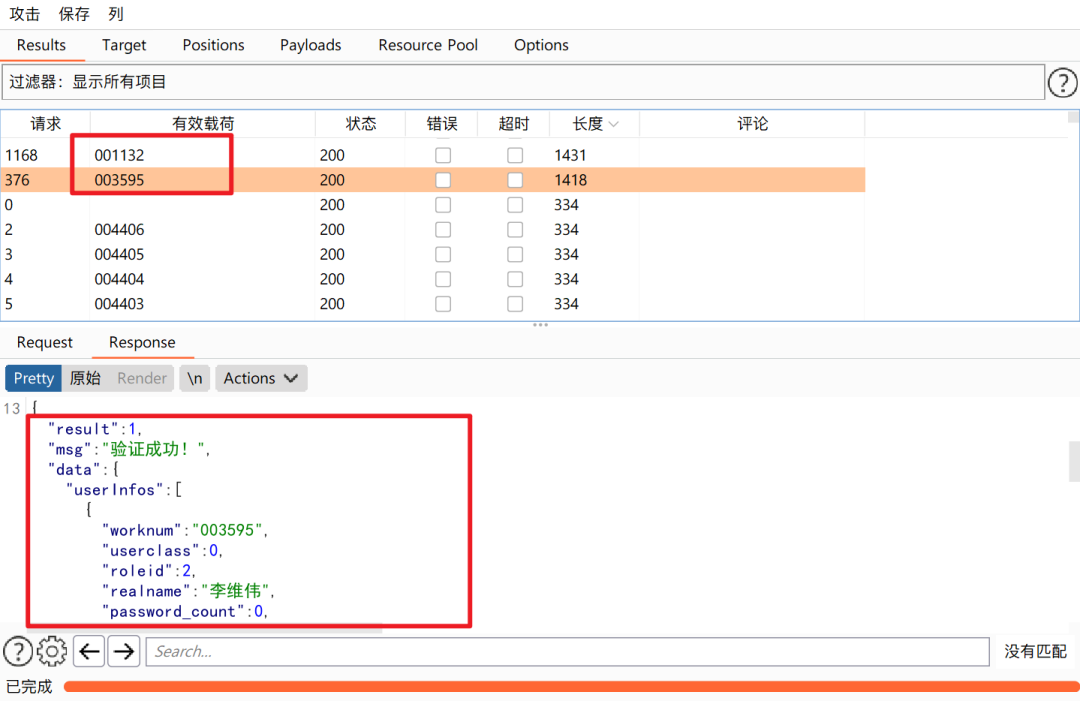

枚舉成功,隨機選一個賬號嘗試登錄:

東點點,西點點,發現有一個后臺管理的按鈕。

這里的話點擊后就會攜帶當前的Cookie打開新窗口跳轉到另外一個端口(招聘平臺)

但是跳轉到的這個招聘平臺, 我嘗試退出賬號,用獲得的賬號密碼直接去登錄卻無法登錄, 有種越權的感覺。可能 Cookie是通用的,然后直接進行鑒權。

總結

本次滲透測試的思路是從枚舉員工的賬號,再遇到一個驗證碼可以復用的登錄接口進行弱口令枚舉,最終拿到員工的管理權限,而在后臺里存在上傳點,又進一步擴大了攻擊范圍。