中小型銀行實戰攻防演練經驗分享

隨著銀行業務快速發展的需要,銀行不斷擁抱互聯網+,在通過互聯網為用戶提供方便的金融業務的同時,原本相對封閉的金融系統不得不更多地暴露在互聯網上,從而擴大了銀行業務在互聯網側的受攻擊面。大型銀行按照國家及監管要求,持續網絡安全方面建設投入,已逐步提升了互聯網安全防御能力,降低了網絡攻擊產生的安全風險。但以城商行、農信銀行等機構為代表的中小型銀行,由于體量等方面的因素,網絡安全建設方面投入跟不上業務發展的需求變化,導致無法應對當前復雜的網絡安全形勢。

反觀實戰攻防演練的演變,越來越接近于實戰化,演練過程中采用的攻擊手段與在互聯網側遭受到的真實攻擊手段基本一致,在近兩年的實戰攻防演練中也可以看到,除了傳統的應用系統滲透外,0day攻擊、1day攻擊、Nday攻擊、網絡釣魚、定向水坑、物理攻擊等攻擊方式層出不窮,這些方式相互結合,對網絡安全體系的抗攻擊能力提出了非常高的要求。

用一個案例對實戰化攻擊方式進行說明:

2019年某次實戰攻防演練中,攻擊隊將目標鎖定為某城商行,首先利用該城商行應用系統聊天窗口存在的XSS漏洞,向該銀行客服人員發送包含惡意代碼的文件,并通過客服電話成功誘導客服點擊該文件,成功地控制了該行客戶人員的終端。并配合其他輔助技術手段,以客服人員辦公用機為互聯網防線的突破口,成功滲入內網,在該單位“重邊界、輕內網”的安全防護機制下,內網的防御機制脆弱,攻擊隊利用常規漏洞及弱口令等常用的攻擊方式,在內網順利拿下多個內網服務器及數據庫權限,并最終獲得了個人網銀系統的主機權限。

從上面的案例可以看出,中小型銀行在應對實戰攻防演練上還面臨著巨大的挑戰。如何做好實戰攻防演練的準備工作,我們總結了如下經驗,希望對您有所參考價值!

1、易受攻擊的系統與設施需要重點關注

通過多年來的實戰攻防演練分析發現,銀行客戶在實戰攻防演練中容易被攻擊的系統主要集中在門戶網站、信用卡系統、網銀、電子商城等應用系統,除了這些核心業務系統外,一些非業務類的應用、中間件、平臺等都可能作為主要攻擊路徑成為攻擊者突破的重點,常見的攻擊路徑包括客服系統、教育培訓系統、郵件系統等,也包括分支機構、開發測試網、金融云平臺、第三方接入區、VPN、集權類系統、可以接入內部網絡的個人終端等基礎支撐環境。

2、以協同優先為原則,組織實戰攻防演練工作

實戰攻防演練是一個多軍種作戰、高頻對抗的過程,在實戰過程中,對“組織”的有效性有很高的要求,中小型銀行可以考慮由行內高層領導掛帥,協調整體的演練工作;網絡安全部門作為主責方,牽頭實戰攻防演練的整體工作落實;數據中心作為主防單位,負責安全設備部署、安全監控等工作的落實;開發中心作為重要的處置單位,配合安全部門和數據中心整改已發現的應用系統問題。

3、強化積極防御能力,降低被攻陷的可能

在實戰攻防演練防守期間,除了傳統的防護設備,如防火墻、WAF、IDS/IPS之外,要采用網絡安全滑動標尺模型中的疊加演進的理念,既要審視與補充原有縱深防護體系中對內網防護能力的不足,又要構建全面的安全監測能力,例如通過部署流量層面的威脅檢測手段以及主機側行為監測手段,并結合專業人員的威脅分析能力,及時發現進入到內網的攻擊行為,并采取有效的處置措施,降低攻擊帶來的影響。

4、吸取大行經驗,細節決定成敗

由于實戰攻防演練與滲透測試不同,攻擊隊會高度模擬黑客攻擊的模式采用不限制攻擊路徑的方式開展攻擊,所以,攻擊的范圍可能會被無限延伸,對于中小型銀行,需要在有相對完善安全防御體系的基礎上關注細節,避免因一些小的疏漏而失去全局,經過與各大銀行實戰攻防演練經驗總結,提供細節關注點示例如下:

(1)掌握真實的資產信息。在實戰過程中,與目標業務系統相關的分支機構及其他系統也會是攻擊的重點對象,這就需要對資產有整體的掌握,在日常安全工作中以及在前期籌備階段可以進行內、外部的資產梳理,如在實戰中發現異常,可以快速定位,及時處理。

(2)梳理邊界,匯總網絡出口。盡可能地將出口歸束在總行出口,減小暴露面、縮小攻擊面,避免網絡存在太多或不掌握的互聯網出口,在此基礎上結合攻擊場景,梳理防范措施,并部署全流量威脅監測設備,監測流量盡量覆蓋全面,提升安全監測能力。

(3)口令與權限管理。雙因素認證、權限管控應是安全防護的標配,但因一些特殊原因,可能存在部分業務、設備、系統并未實現雙因素認證、權限管控的情況,這需要對口令及權限進行檢查和整改,利用流量監測或主機防護等設備,對弱口令等問題進行發現,并及時讓相關部門/中心對發現的弱口令問題進行整改。

(4)建立業務紅線機制。攻擊者的很多攻擊并不能被傳統的防御設備/系統所監測到,這需要針對演練中報備的目標業務系統建立安全紅線機制,一旦發現異常,就進行告警,常見主要的紅線手段有:流量異常(三次握手不完整)、嚴格訪問IP白名單(只要不是白名單中的訪問IP,觸發安全紅線告警)。

5、通過實戰攻防演練推動安全防護能力建設

實戰攻防演練是階段性的,但是安全工作是持久的,除了定期進行安全評估和滲透測試,有必要常態化組織開展本機構的實戰攻防演練工作,評估當前安全防護狀況,加強組織內部協調。同時將實戰演練時開展的安全工作下沉到日常工作中,避免在實戰攻防演練前期短時間的突擊,才能達到更好的效果。

6、提升內部人員防護能力才是根本

安全的本質是人的對抗,提升企業內部安全人員自身的能力,才是從源頭上提升安全能力。通過場景化安全運營培訓,利用虛擬化平臺,模擬實戰化場景,采用創新的分組輪循式實操教學方式,為客戶單位培養優秀的網絡安全防護崗位人員,有效提升本單位發現和處置當前多種網絡攻擊的防護能力。

實戰攻防演練的最佳實踐

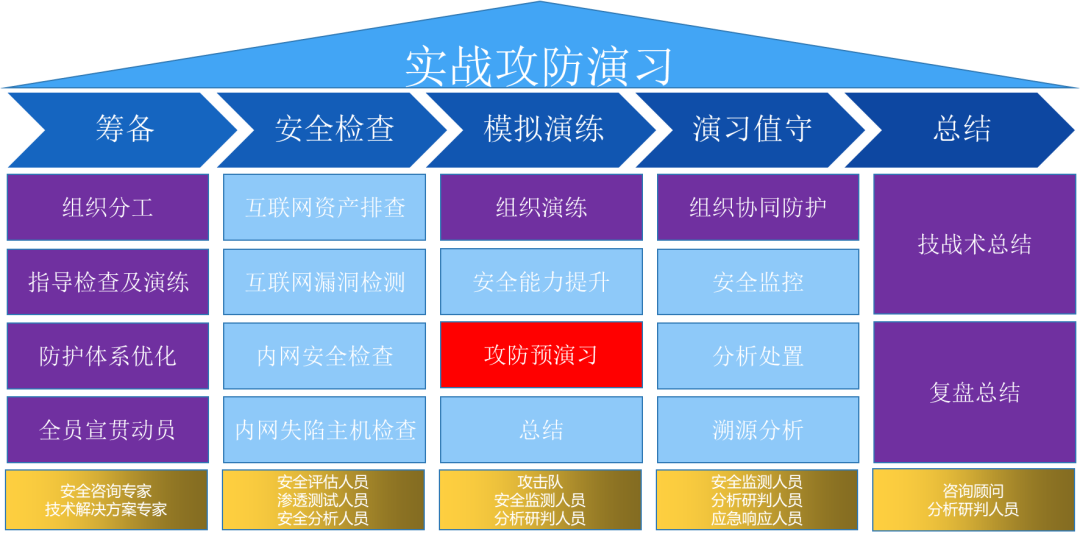

近年來,奇安信參與了眾多國家級、省市級以及大型企業的實戰攻防演練,積累并總結出一套完整的實戰攻防演練防守經驗及最佳實踐。奇安信實戰攻防演練防護框架如下:

為了更好地應對實戰攻防演練工作,中小型銀行客戶需要經歷如下幾個過程:

籌備階段:中小型銀行在接到演練通知,應首先成立實戰攻防演練指揮工作小組,并明確分工;其次,演練指揮小組要合理地制定演練目標,圍繞演練目標,完善現有防御體系;最后,演練指揮小組需要協同內部、外部資源,制定實戰攻防演練過程中各類方案及流程。

檢查階段:檢查階段的目標是收縮行內的暴露面、減少行內互聯網側敏感信息。安全檢查需要從互聯網側和內網側開展重點內容的檢查,降低互聯網側的暴露面和敏感信息,同時加強內網側弱口令、常規漏洞的整改,提升集權系統安全基線,限制攻擊者在內網快速滲透和移動。

預演練階段:中小型銀行客戶在此階段可以組織一次或者兩次預演練,采用互聯網、內網等不同的攻擊場景和路徑,檢驗現有防御體系的有效性和安全運營團隊協同的有效性。

值守階段:在正式實戰攻防演練階段,指揮小組采用協同安全的理念,加強合作,協同內部部門之間、外部安全廠商之間通力合作、明確分工,一起做好正式實戰攻防演練的攻擊監測、分析和處置工作,盡量保證演練期間少丟分、不丟分。

總結階段:組織復盤,針對過程中的不足,予以優化;針對演練過程中的優點,總結提煉并固化到日常的安全運營工作中,從而提升整體的安全防御能力。