針對域名歷史信譽的潛在濫用

工作來源

S&P 2022

工作背景

域名過期后就可以更改所有權,其歷史信譽會轉移給域名新所有者。所有依賴域名解析的客戶端都容易產生殘留信任流量,從 JavaScript 庫到系統更新甚至是最終用戶。甚至是被安全研究人員或者相關執法機構水坑的惡意域名最終也會過期,重新注冊后即可用于恢復休眠的僵尸網絡。濫用域名歷史信譽可能會危及網絡空間整體安全,損害很多用戶的隱私。

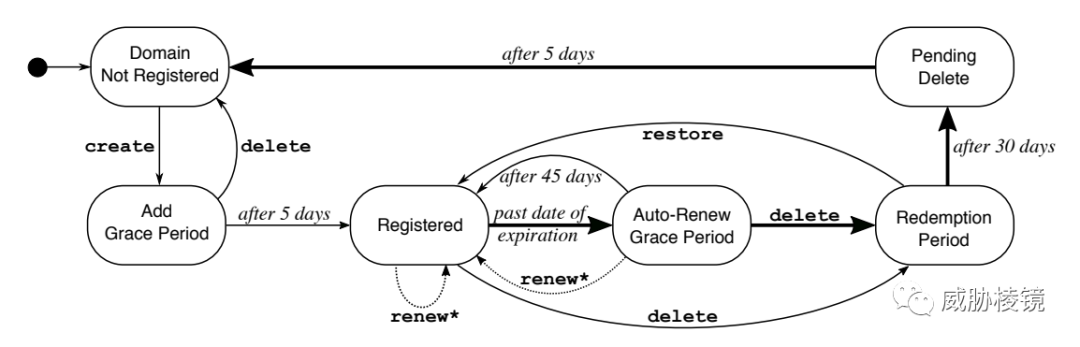

域名注冊的整個生存周期此前已經有過多篇文章進行論述了,這里不再贅述。詳情可以參看 USENIX Security 2017 的《Game of Registrars: An Empirical Analysis of Post-Expiration Domain Name Takeovers》中做了完整的討論:

簡言之,通用頂級域名下注冊的域名需要遵循 ICANN 的過期注冊恢復政策(ERRP)。政策要求在域名過期前最多一個月,注冊商要通知域名所有者兩次;在域名過期后五天內注冊商要通知所有者一次。確認域名過期后,正式進入贖回寬限期,寬限期結束后五天就可以重新公開注冊了。

如果攻擊者購買了已經過期的域名,就能夠接管所有客戶端發起的通信,包括 HTTPS 在內的技術都不能保持機密性。HTTP 公鑰固定(HPKP)雖然能夠判斷服務器公鑰改變,但因為使用困難目前已經被棄用。

攻擊者可以嘗試構建與先前域名同樣的服務,在與客戶端的交互中收集更多信息,包括 IP 地址、地理位置、設備指紋與用戶憑據等。

過往的研究集中在域名搶注上,那些“看起來”就有價值的域名。為此,Dropcatcher 甚至在幾秒鐘之內愿意花費數十萬美元搶注這些域名。與其同時,先前的研究都是先確定分析目標,比如瀏覽器擴展、惡意軟件、CSP 策略等,屬于自下而上的分析。本文采取的方式是自上而下,用類似攻擊者的視角。

工作設計

整體系統架構如下所示:

- 域名選擇模塊對 Domainmonster、DynaDot、NameJet、Pool 和 SnapNames 進行查詢,獲取即將到期的域名列表,從中選擇目標域名進行注冊。

- 部署模塊在主機上創建一個新容器并分配對應的 IP 地址,并對應創建 DNS Nameserver,使用 wildcard DNS 捕獲對所有子域名的請求。創建配置相同、位于同一 IP 地址范圍內、不與任何域名綁定的容器作為一般對照,并使用這些流量(這部分流量并非由于歷史信譽產生的殘余信任而來)進行過濾。監聽常見服務端口的流量,包括 HTTP、HTTPS、SSH、Telnet 和 FTP。其中,HTTP/HTTPS 服務會收集瀏覽器指紋、HTTPS 服務使用 Let‘s Encrypt 的證書、SSH 服務使用中交互蜜罐、Telnet/FTP 服務使用低交互蜜罐。

- 日志收集與流量分析模塊對容器和蜜罐服務的日志進行收集,并且收集數據包的前 64 個字節。在后端進行深入分析

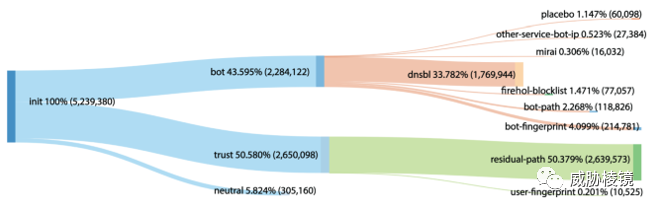

來自垃圾郵件、搜索引擎爬蟲、漏洞掃描攻擊的自動流量是需要被過濾掉的,通過黑白名單、請求特征等方法進行區分。例如在 HTTPS 流量上的過濾如下所示,圖中 placebo 即為來自一般對照組的流量:

- 構建自動流量可能會請求但用戶瀏覽器不會請求的某些資源,如1×1大小的圖片、HTML 注釋、使用 JavaScript 加載頁面后動態刪除的內容、不顯示的元素、從父級繼承不可見屬性的元素。自動流量不可能繞過所有這些“陷阱“,就連谷歌的爬蟲也會觸發陷阱,會被標記為 bot-path。

- 使用擴展了 IP 定位功能的 FingerprintJS 進行指紋獲取,一共從 5.2 萬個 IP 地址上發現了將近 100 萬個指紋,被標記為 bot-fingerprint 與 user-fingerprint。

- 根據請求特征判斷漏洞攻擊(如路徑遍歷、CVE 等)、后門訪問(如 /shell.php)、指紋識別、備份文件(/wp-config.old)等。

- 手動整理域名下掛路徑,被標記為 residual-path。

- 使用 FireHOL、DNSBL(共計 52 個,包括 Spamhaus、SORBS 和 Barracuda Central)等黑名單。

- 根據 Mirai 在數據包中的特點(TCP 序列號為 IP 地址,如 0x48c1af41 為 72.193.175.65),被標記為 mirai。

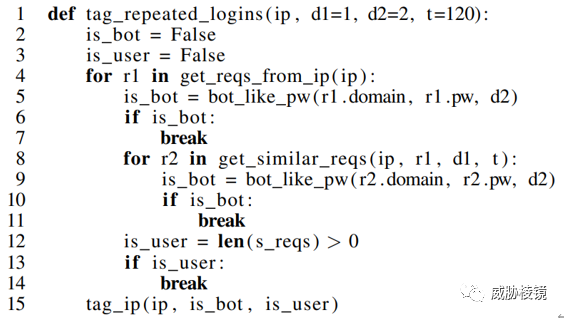

- 區分憑證爆破和錯誤重試。

工作準備

使用 Farsight PDNS 數據庫作為數據來源。根據域名過期前、活躍時解析次數來判斷域名是否值得注冊,而非與 Dropcatcher 相同的標準。

進行小規模實驗評估確認:① 確定有價值的過期域名會接收到殘余信任流量是否存在。② 判斷域名是否有價值的 DNS 解析量級閾值。

2019 年 6 月 13 日在被棄用的兩萬個域名中按照 DNS 解析量進行排序,選擇 10 個大流量域名、10 個小流量域名在公開注冊后的數個小時后(確認)重新注冊。還有 10 個不綁定域名的組為一般對照組,每組都放置在同一個 C 段子網中。

小流量組和一般對照組的流量差不多,不論 IP 與域名是否存在綁定關系,流量差別不大。但大流量組相比其他兩組的流量則高出兩倍還多,這說明即使是 Dropcatcher 認為無用的域名,仍然有大量不清楚域名所有權變更的第三方還在依賴。

2019 年 6 月 20 日對被棄用的域名 DNS 解析總量(A、NS、MX 和 SOA 記錄)進行跟蹤,比較域名過期時的解析量與重新注冊后兩周的解析量。

可以發現,重新注冊后的解析量一般比過期前低一個數量級。篩選的閾值可以定在過期前解析量在 100 萬的域名,這樣保證在重新注冊后解析量能過萬。與此同時,限定頂級域名為 .com、.net、.org、.info 和 .biz。

工作評估

測試階段注冊了 29 個域名,在正式階段從 2019 年 8 月 8 日開始注冊了 172 個域名。由于查詢配額限制,前 20 天隨機選取域名進行查詢,后 10 天查詢所有域名。

手動過濾如 vvol1kans.com、vvol1ccan.com 等相似的域名,只選流量最大的域名。正式階段確定了 550 個感興趣的域名,其中 321 個域名(58%)與其他高度相似被排除在外,57 個域名(24%)無法注冊,其余 172 個被順利注冊。

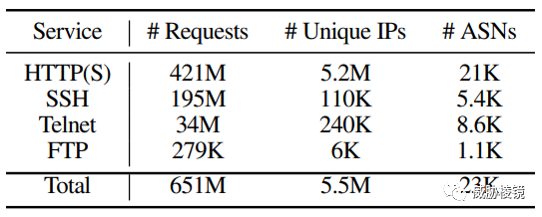

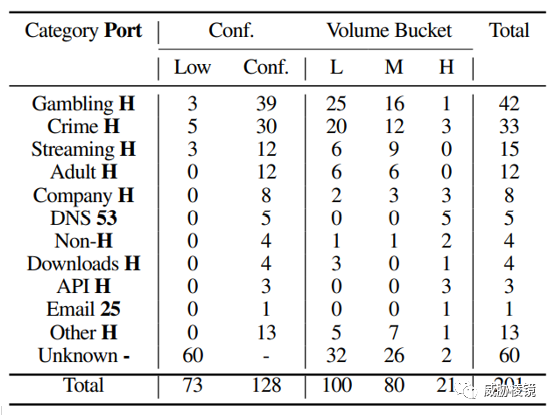

2019 年 8 月 1 日至 2019 年 12 月 1 日,四個月內通過 201 個域名收集了來自 22744 個自治系統的 5540379 個 IP 地址發起的 650737621 個請求。各服務分布情況如下所示:

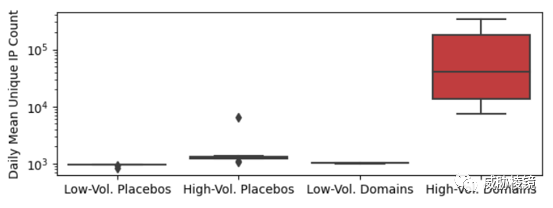

流量較少的一般對照組和流量較少的域名的 IP 地址數量相仿,流量較多的域名要比流量較多的一般對照組多一個數量級以上。

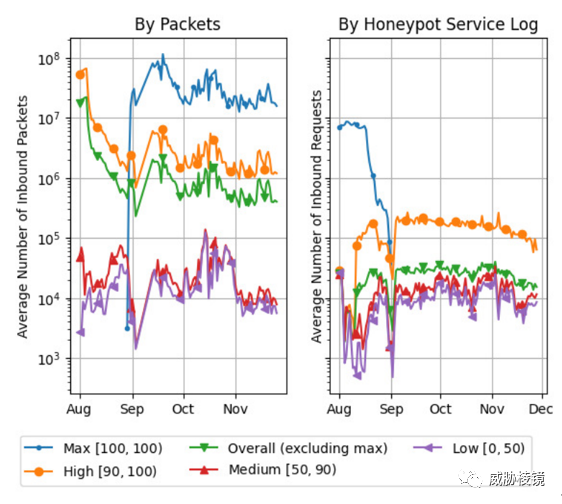

不只是一般對照組與域名組之間存在差異,域名本身之間也存在巨大差異。對數據包來說,流量最大的服務是 tianxingmeng.com,接收到大量的 6600/8000 端口流量。對日志來說,ipv6tracker.org 收到的服務請求最多,此前其 80 端口部署了一個種子跟蹤服務。

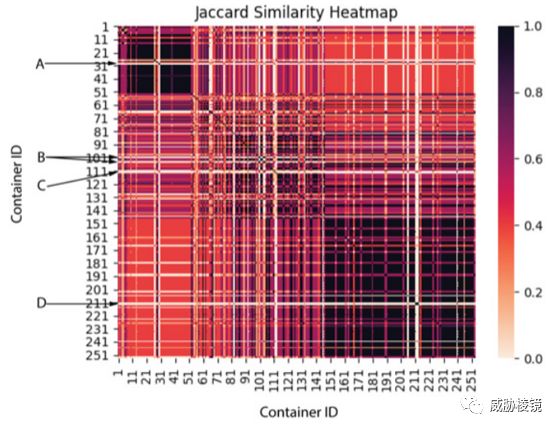

統計每個容器流量最多的五個端口(有序),查看每個容器間入站流量端口的加權 Jaccard 相似度,顏色越深表示兩個容器間的入站流量端口序列越相似。

一般對照組容器常見端口為 [22,80,23,25,2222],A 點的常見端口為 [23,22,445,80,8089] 這應該是個個例,僅此一例。B 點為安全公司曾經使用的水坑域名,C 點為一個大流量 DNS 服務器,D 點為接收 8000 和 6600 端口大量流量的兩個域名。

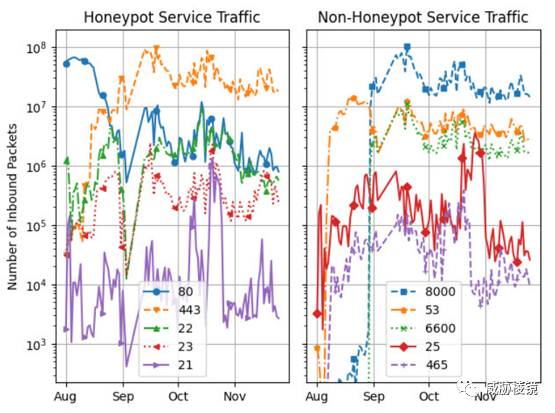

缺乏服務和交互并不影響某些客戶端的請求,非蜜罐的服務中既包含 DNS/SMTP 的標準化端口,也包括替代 HTTP 的 8000 端口等。

選中的 201 個域名中,20.9% 是賭博網站,16.42% 與犯罪有關(販賣違禁藥品、C&C 服務器等)。

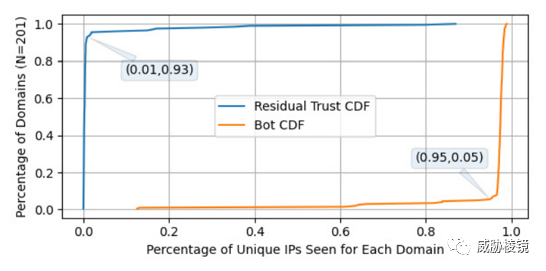

大多數域名都沒有大量的 trust 流量,標記為 bot 和 trust 的累積分布函數是對稱的。

在 HTTP/HTTPS 流量中至少 50.88% 的 IP 地址不知道所有權發生變化,將流量發送到新服務。大約 43.59% 的 IP 地址表現出類似 Bot 的行為,5.82% 不能歸類。

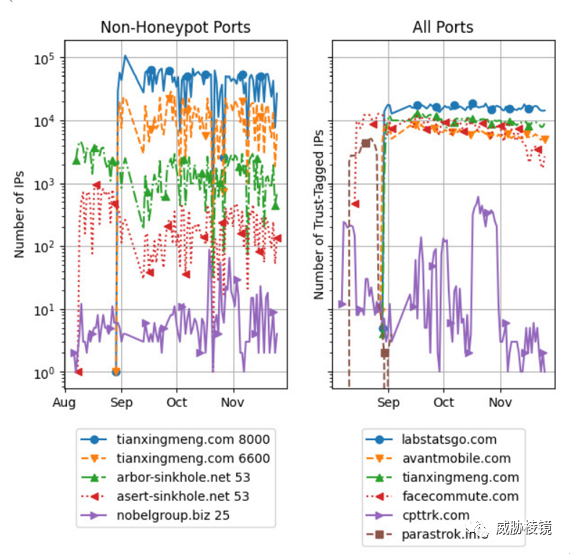

統計每日獨立 IP 數量如下所示,可見在很多域名過期后幾個月內仍然有很多流量持續請求且不隨著時間的推移而衰減,例如labstats.go 等。而有些域名在過期后流量只持續了一段時間,例如 新聞網站 paratrok.info 等。

案例研究一

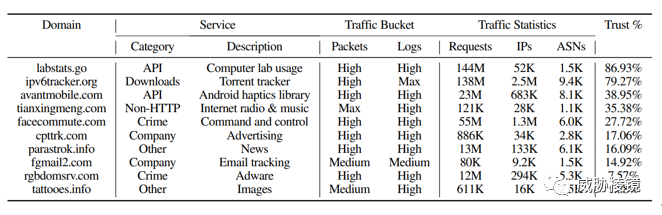

下圖是 trust 流量比例較高的域名情況:

- ipv6tracker.org 是一個 torrent tracker,產生了非常大量的數據,甚至導致后端在九月初出現了中斷。出于資源與性能考慮,后續停用了該服務。運行時,每天的請求超過 700 萬次。來自各種客戶端,如 uTorrent、BitTorrent 和 qTorrent。控制這樣一個訪問量巨大的來源,有可能會影響超過 250 個 IP 地址。

- labstats.go 是一個跟蹤學生使用計算機實驗室資源的平臺,有一千多所大學使用該平臺的服務。fgmail.com 是一個電子郵件跟蹤工具。avantmobile.com 是一個用戶安卓平臺的 API,似乎被多個安卓應用程序所使用。對這些域名的控制很有可能會產生隱私泄露。

- facecommute.com 此前被當作 C&C 服務器,請求的路徑包括 /bots/{log,install-failure,update additional-data} 和 /api/{poll,log}。另一個域名 gbox-data.net 與名為 Guardbox 的惡意家族有關。獲取域名的控制權可以以較低的成本接管僵尸網絡。

案例研究二

下圖為大流量非蜜罐服務的統計情況:

- 其中兩個 Name Server 還曾經歸屬于一個與許多運營商簽約阻斷 DoS 攻擊的安全公司。

- 水坑通常用于接收失陷主機與 C&C 服務器的請求。

- tianxingmeng.com 此前為一個互聯網廣播平臺,控制該域名可以對內容進行操縱。

- ctnetload1.com 上部署了一個 JavaScript 文件,被多個加密貨幣博客使用。包括 smartereum.com、forklog.media 與 profitgid.ru,甚至在重新注冊后六個月仍在使用。

工作思考

研究人員展示了一種低成本的攻擊方式,通過 Passive DNS 識別有價值但被棄用的域名,注冊這 201 個域名只需花費 1464.64 美元。但這種潛在的攻擊方式實際上可能并不會有在野利用,看情況其實主要的問題還是偏重在隱私泄露和虛假信息上,而實際能造成控制的攻擊場景構造起來似乎相當困難。

從防御的角度來說,應當根據 ICANN 的域名過期處理規范,在域名解析停止三十天后再開放注冊。這樣也可以留出緩沖時間,讓殘留信任的流量降下來。