內網基礎知識與環境搭建

前言

在滲透測試的過程中,我們可以通過常見的漏洞來獲取shell,我們獲取到的shell通常是各個公司對外開放的網站以及APP應用等屬于外網(可以通過計算機直接訪問),如果我們想要獲取該公司內部的一些內部信息就要進入該公司的內部網絡(內網)本文將會對內網進行簡單介紹并且搭建一個簡單地內部網絡環境,來熟悉了解什么是內網。

一、內網基礎知識

1.1 基礎知識

在研究的時候通常會聽到工作組、域、域控制器、父域、子域、域樹、域森林(也叫域林)、活動目錄、DMZ、域內權限等名詞,接下來講得就是這些名詞各指的是什么,之間有什么區別。

1.1.1 工作組

工作組(Work Group)是最常見最簡單最普通的資源管理模式,就是將不同的電腦按功能分別列入不同的組中,以方便管理。比如在一個網絡內,可能有成百上千臺工作電腦,如果這些電腦不進行分組,都列在“網上鄰居”內,可想而知會有多么亂(恐怕網絡鄰居也會顯示“下一頁”吧)。為了解決這一問題,Windows9x/NT/2000才引用了“工作組”這個概念,比如一所高校,會分為諸如數學系、中文系之類的然后數學系的電腦全都列入數學系的工作組中,中文系的電腦全部都列入到中文系的工作組中.......如果你要訪問某個系別的資源,就在“網上鄰居”里找到那個系的工作組名,雙擊就可以看到那個系別的電腦了。

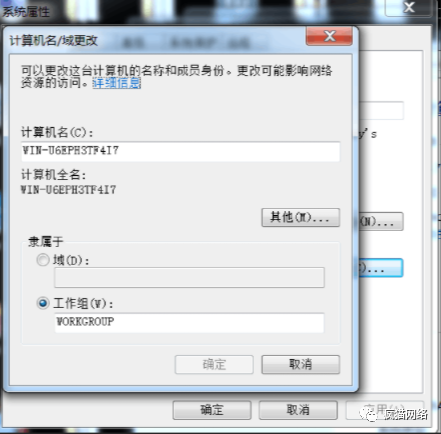

創建組的方法:

1、首先用鼠標點擊“計算機”右鍵,會彈出快捷菜單,然后在快捷菜單中選擇"屬性”打開“系統”。

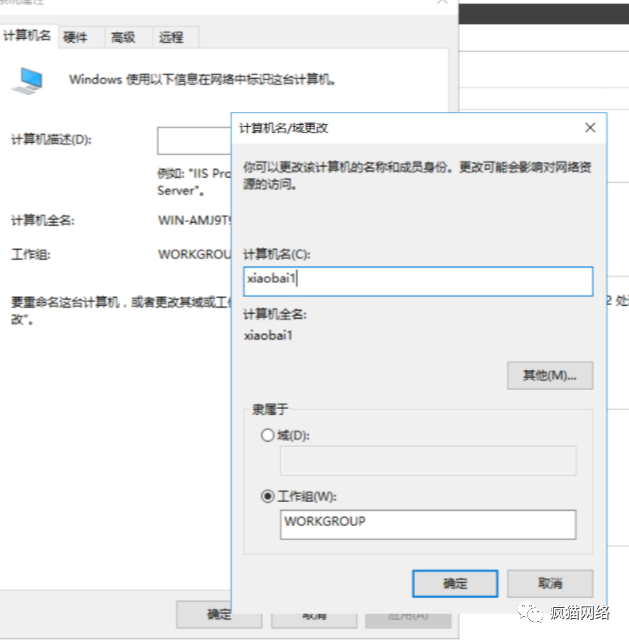

2、彈出“系統屬性”對話框,然后切換到“計算機名”,點擊“修改”鍵。

3、接下來,就會彈出“計算機名修改”對話框,然后輸入對應的名稱。

4、點擊“確定”按鈕,就會在計算機的屏幕中彈出信息提示框。

5、然后點擊“確定”鍵,再一次會彈出信息提示框。

6、最后點擊“確定”鍵,返回到“系統屬性”點擊“確定”鍵,然后重新啟動計算機即可。

加入工作組后,在網絡中別人可以訪問我們的共享資源,我們也可以加入同一網絡中的任何工作組了,工作組可以自由的進入和退出,方便計算機互相訪問,但是工作組沒有集中管理的作用,工作組的所有計算機都是對等的!

1.1.2 域

什么是域:

域可以理解為升級版的工作組,是一個有安全便捷的計算機集合,和工作組相比較而言,域安全管理控制機制更嚴格,如果用戶們要訪問域需要合法的身份登錄域才行,而用戶登錄域后能訪問到的資源權限,還要取決于用戶域內的身份。

什么是域控制器:

域控制器是域中一臺類似管理服務器的計算機,通俗可以理解域控制器是一個單位的門禁系統,負責所有連接入的計算機和用戶的驗證工作,在域環境中各個計算機需要互相訪問,需要經過域的審核才行。重要的是域控制器中存在這個域的賬戶和密碼,屬于這個域的計算機等信息構成的數據庫。當計算機連接到域時,域控制器首先會鑒別計算機是否屬于這個域,用戶在進行登錄用戶名密碼時,會驗證用戶名和密碼是否存在和正確,如果有一項不正確,域控制器就會拒絕該計算機訪問域,相對而言就計算機不通過域控制器就無法訪問相對應的資源權限。

通過以上理解,域控制器就是整個域的通信樞紐,所有的權限身份驗證都在域控制器上進行著,所以在滲透中,散列值就體現出來了,域內所有用來驗證身份的賬號和密碼散列值都保存在域控制器中。

域的幾種環境:

1、單域

兩臺服務器就可以形成,一個作為DC,另一臺作為備份DC。而活動目錄的數據庫是存在DC中的,如果沒有備份DC,一旦DC癱瘓了,域內其他用戶就無法登錄該域了,所有有一臺備份DC,在癱瘓后進行備份恢復就能正常使用了。

2、父域和子域

有了域后,數量過多的情況下就需要進行管理,進行分級劃分為多個域進行管理的情況下,第一個域稱為父域,各部分的域稱為該域的子域。

舉個例子理解下,一大型公司存在各個分公司,分公司位于不同的地點,這種情況就需要父域和子域,如果把所有分公司都放在一個域內,在信息交互的時候會出現帶寬高延遲高浪費非常多的時間,交互的信息量變大不會壓縮的情況下會導致崩潰的現象,那么在多個域之間進行信息交互量就相對較小,切信息量可以壓縮。而在管理和安全層面,多個域有利于自己的域管理自己的資源,多個域可以布置多個安全策略進行提升安全系數。

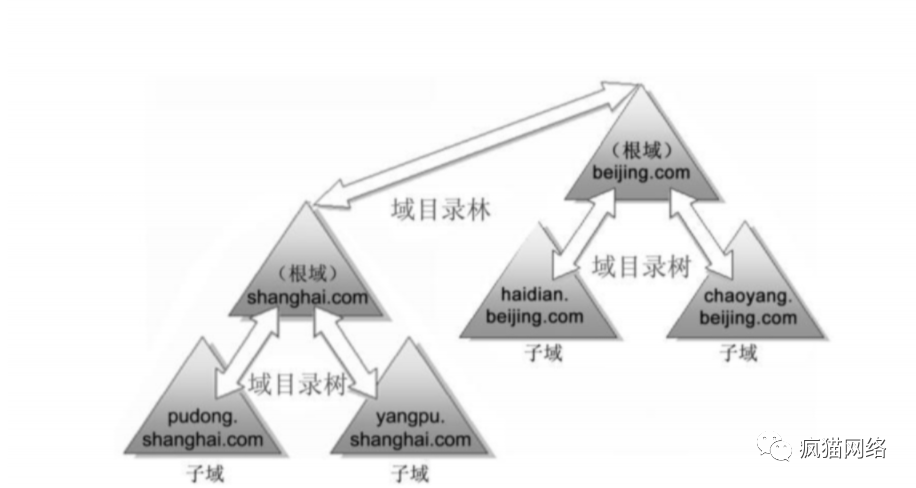

3、域樹

在子域和父域就了解到,一個域管理員只能管理本域,不能訪問和管理其他域,如果需要互相訪問則需要建立信任關系,信任關系就是連接不同域的橋梁,不同域之間建立了信任關系后,就能在不同域之間實現網絡資源共享與管理,通信及數據傳輸等。繼續了解下域樹的階層概念,域樹的階層是按照“.”點號隔開區分的,一個點號代表一個層次,例如:域yizhi.xiaobai.com 的級別比域xiaobai.com級別低。還有子域只能使用父域的名字作為其域名的后綴,所以在域樹中域的名字是連續的。

4、域森林

多個域樹通過建立信任關系后的集合就是域森林。

例如在一個公司進行兼并的時候,公司目前使用的域樹是abc.com,被兼并的公司存在自己的域樹為dayu.net,在這種情況下進行兼并,就需要域樹abc.com和域樹dayu.net之間建立信任關系來構成域森林,通過信任管理建立,可以管理和使用整個域森林中的資源,在由域的特點特性保留著兼并公司自身原有的特性。

5、域名服務器

域名服務器就是DNS,在現實用配置IP也是經常會配置的。

是指用于實現域名和與之相應的IP地址轉換的服務器。回頭觀望下域樹的知識可知,域樹中的域名和DNS域名非常的相似(xiaobai.com等),實際上,域中的計算機是使用DNS來定位域控制器、服務器、網絡服務等,所以域的名字就是DNS域的名字。

所以在內網滲透中,大多數情況都是通過尋找DNS服務器來確定域控制器的位置,因為域控制器和DNS服務器都配置在同一臺機器上!

1.1.3活動目錄

活動目錄(AD)是指域環境中提供目錄服務的組建。

首先來了解下目錄,目錄用于存儲有關的網絡對象(例如,用戶、組、計算機、共享資源、打印機和聯系人等)的信息。目錄服務是指幫助用戶快速準確的從目錄中找到其所需要的信息服務。所以活動目錄實現

了目錄服務,為企業提供了網絡環境的集中式管理機制。

如果是一本字典,活動目錄就是索引。

目錄數據存儲在域控制器上的Ntds.dit文件中。我們建議將該文件存儲在一個NTFS分區上。有些數據保存在目錄數據庫文件中,而有些數據則保存在一個被復制的文件系統上,例如登錄腳本和組策略。

注:活動目錄功能

1.賬號集中管理:所有的賬號均存儲在服務器中方便執行命令和密碼重置等操作。

2.軟件集中管理:統一推送軟件、安裝網絡打印機等。利用軟件發布策略分發軟件,可以讓用戶自由選擇需要安裝的軟件。

3.環境集中管理:統一客戶端桌面、ID、TCP/IP協議等設置。

4.增強安全性:統一部署殺毒軟件和病毒掃描任務、集中管理用戶的計算機訪問權限、統—制定用戶密碼策略等。可以監控網絡、對資料進行統一管理。

5.更可靠,更短的宕(dang)機時間·例如,利用活動目錄控制用戶訪問權限,利用群集、負載均衡等技術對文件服務器進行容災設置。

6.活動目錄是微軟提供的統一管理基礎平臺,工SA、Exchange、SMS等都依賴這個平臺。

1.1.4域控制器和活動目錄的區別

把網絡中的眾多對象(計算機、用戶、用戶組、打印機、共享文件等)分門別類、并然有序的放在一個大的倉庫中,并將檢索信息整理好,以便查找、管理和使用這些對象(資源)。這個擁有層次結構的數據庫,就是活動目錄數據**庫簡稱AD庫。

那么我們應該把這個數據庫放到哪套計算機上呢?要實現域環境,其實就是要安裝AD。如果內網中的一臺計算機上安裝了活動目錄(AD),它就成了域控制器(DC)用于存儲活動目錄數據庫的計算機。

域控制器就是安裝了活動目錄(Active Directory)的計算機。

1.1.5安全域的劃分

在一個用路由器連接的內網中,可以將網絡劃分為三個區域:安全級別最高的內網,安全級別中等的DMZ,安全級別最低的外網。這三個區域負責完成不同的任務,因此需要設置不同的訪問策略。接下來這里書中詳細的講解了防火墻的一些場景,在三個區域中如何制定ACL的思路。

1.1.6域中計算機的分類

在域結構的網絡中,計算機的身份是不平等的,有域控制器、成員服務器、客戶機、獨立服務器四種類型。

1、域控制器

域控制器用于管理所有的網絡訪問,包括登錄服務器、訪問共享目錄和資源,域控制器中存儲了域內所有的賬戶和策略信息,包括安全策略、用戶身份驗證信息和賬戶信息。

之前也有了解到很多域控制器,在大型域環境中,存在多個域控制器的情況下,部分域控制器癱瘓,網絡訪問也不會受到影響,提高了網絡的安全性和穩定性。

2、成員你服務器

成員服務器就是安全了服務器操作系統并加入域中。

3、客戶機

普通系統

4、獨立服務器

獨立服務器和域沒有關系,服務器不加入域、也不安裝活動目錄就是獨立服務器。

1.1.7域內權限解讀

組要講解域相關內置組的權限︰

1.域本地組

2 全局組

3.通用組

4.A-G-DL-P策略 (A:表示用戶賬戶、G:表示全局組、U:表示通用組、DL:表示域本地組、P:表示資源權限)

二、內網環境搭建信息

2.1 內網環境模式:

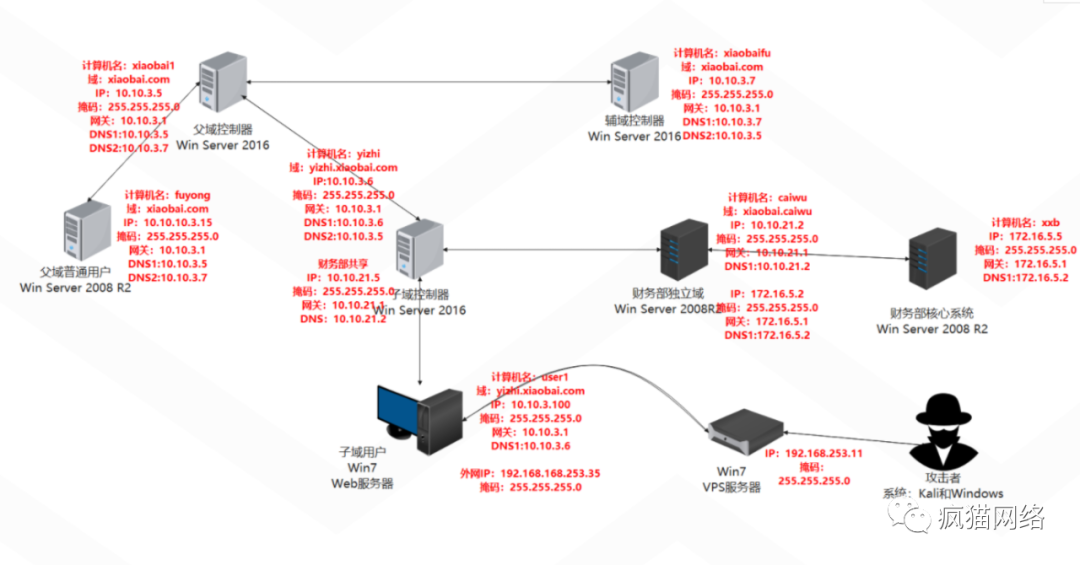

"xiaobai公司(域森林)-> yizhi分公司(域樹)->部門(單獨域)->員工"開始進行搭建,接下來將詳細的介紹該公司是如何詳細搭建的!

為了后期內網滲透篇接近現實環境體現真實性,這里內網篇章最初介紹如何搭建整個環境,以利于后期各種內網滲透技術篇章能在此環境中穿透遨游!

2.2 拓補圖

2.3 配置信息

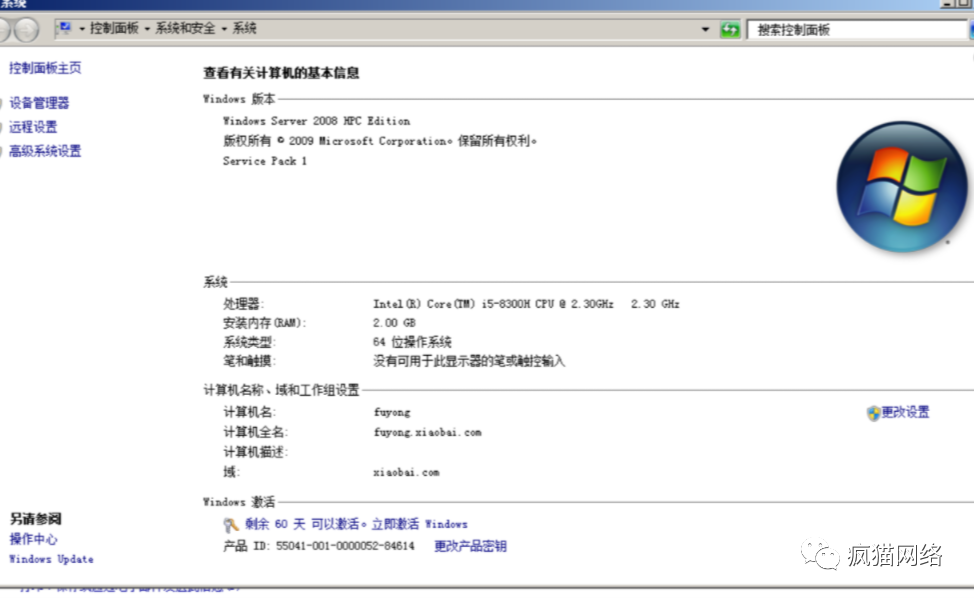

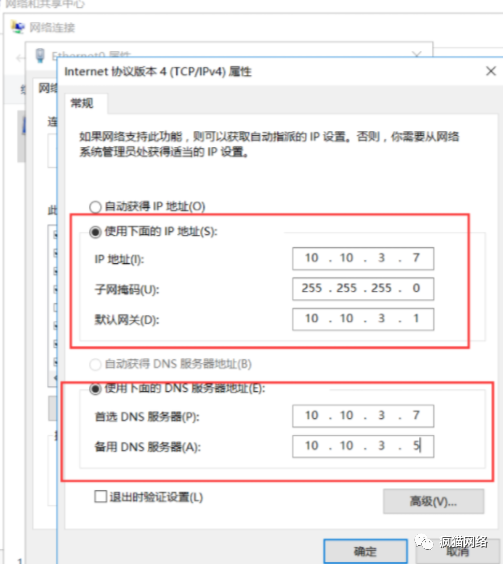

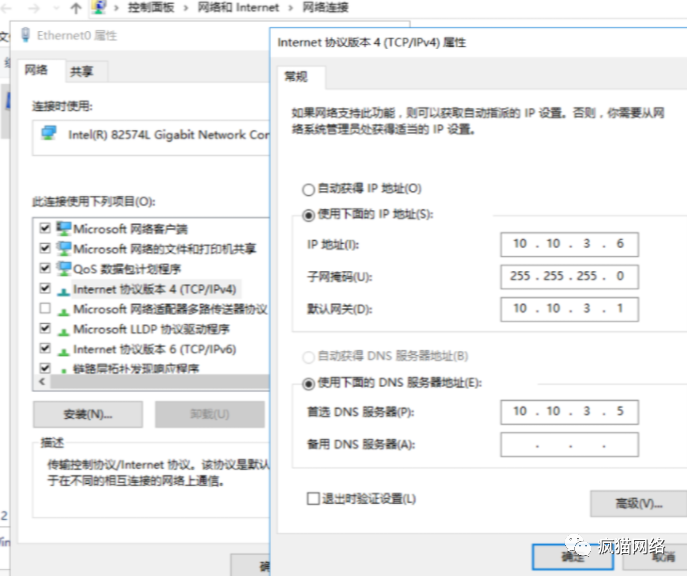

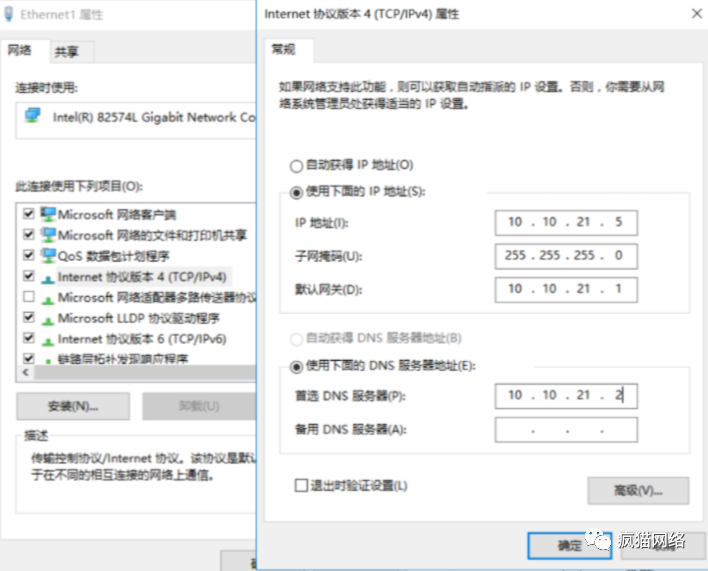

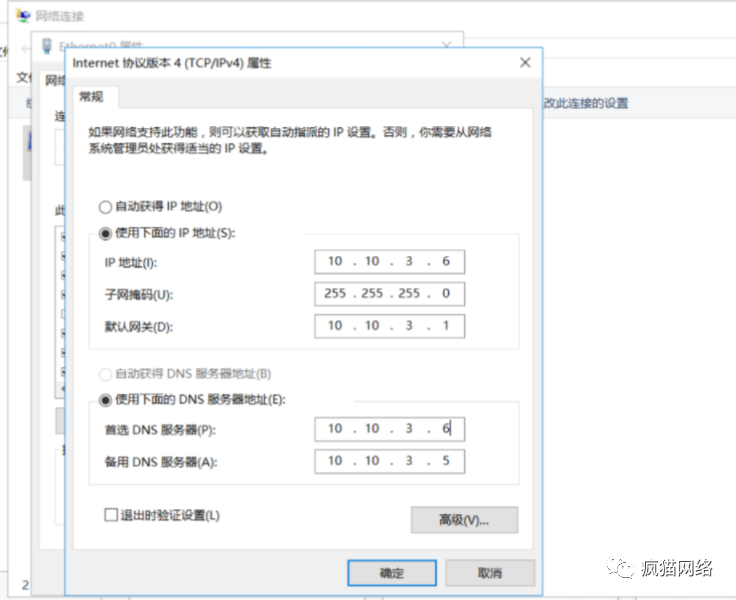

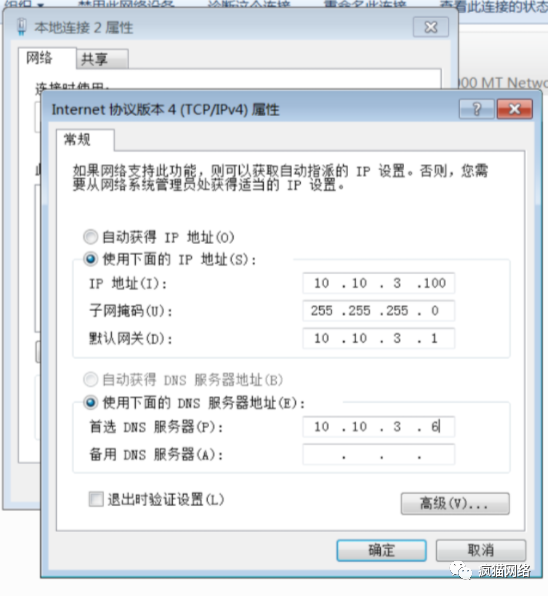

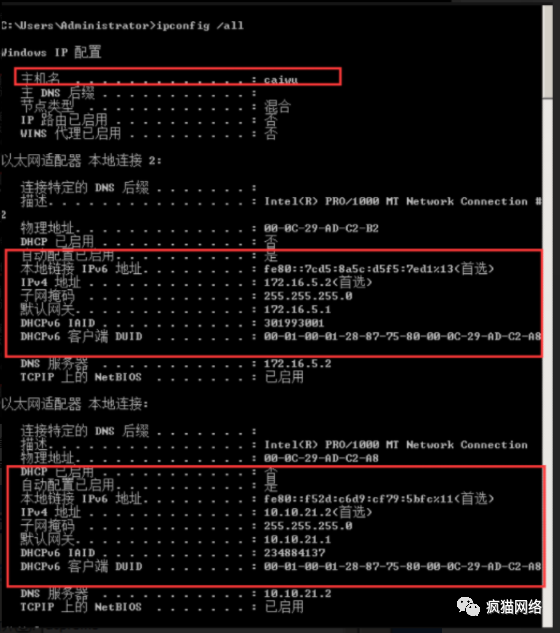

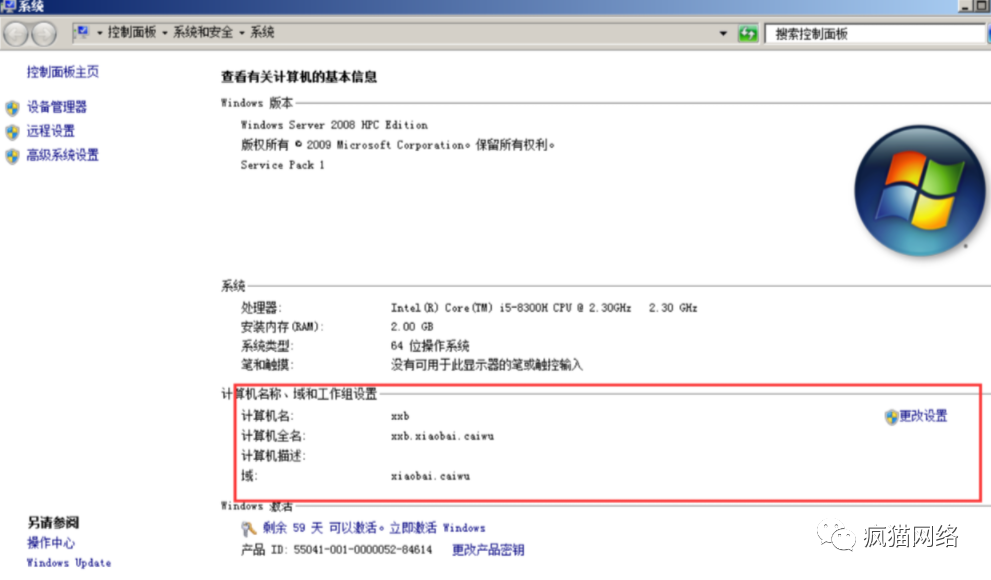

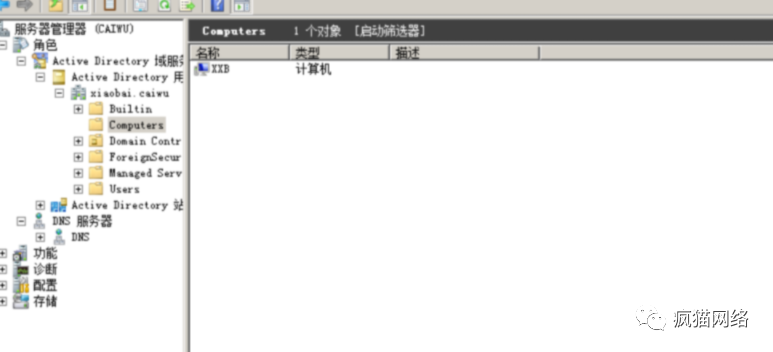

**1)父域控制器:** 系統:Win Server 2016 計算機名: xiaobai1 域: xiaobai.com IP:10.10.3.5 掩碼:255.255.255.0 網關:10.10.3.1 DNS1:10.10.3.5 DNS2:10.10.3.7 **2)輔域控制器:** 系統:Win Server 2016 計算機名: xiaobaifu 域: xiaobai.com IP:10.10.3.7 掩碼:255.255.255.0 網關:10.10.3.1 DNS1:10.10.3.7 DNS2:10.10.3.5 **3)父域普通用戶:** 系統:Win Server 2008 R2 計算機名:fuyong 域:xiaobai.com IP:10.10.3.15 掩碼:255.255.255.0 網關:10.10.3.1 DNS1:10.10.3.5 DNS2:10.10.3.7 **4)子域控制器:** 計算機名: yizhi 系統:Win Server 2016 域: yizhi.xiaobai.com IP:10.10.3.6 掩碼:255.255.255.0 網關:10.10.3.1 DNS1:10.10.3.6 DNS2:10.10.3.5 **5)財務部獨立子域:** 系統:Win Server 2008 R2 計算機名: caiwu 域:xiaobai.caiwu IP:10.10.21.2 掩碼:255.255.255.0 網關:10.10.21.1 DNS1:10.10.21.2 IP:172.16.5.2 掩碼:255.255.255.0 網關:172.16.5.1 DNS1:172.16.5.2 **6)財務部核心系統:** 系統:Win Server 2008 R2 計算機名: xxb IP:172.16.5.5 掩碼:255.255.255.0 網關:172.16.5.1 DNS1:172.16.5.2 **7)子域用戶:web服務器** 系統:Win 7 本計算機名:user1 域:yizhi.xiaobai.com IP: 10.10.3.100 掩碼:255.255.255.0 網關:10.10.3.1 DNS1:10.10.3.6 外網web-IP:192.168.253.35 掩碼:255.255.255.0

2.4 注意事項

1.輔域控制器安裝DNS服務不用設置;

2.安裝輔域控制器,如果主域控制器DNS和AD集成,輔域控制器會在安裝AD后自動同步DNS記錄;

3.如果確定域環境不使用IPv6地址,主域控和輔域控安裝前可以先把IPv6的地址關掉,域控的DNS服務器會優先獲取IPv6的DNS,配置進行關閉即可;

4.若使用克隆機器搭建域環境需要重置SID因為若SID值相同無法同時存在在同一個域中,使用sysprep重置SID即可

三、搭建內網環境

3.1 搭建父域

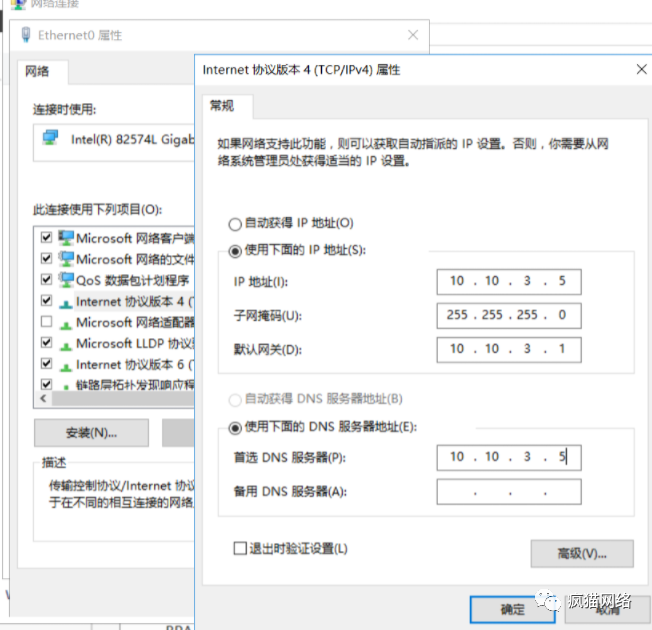

1、手動設置父域服務器固定IP

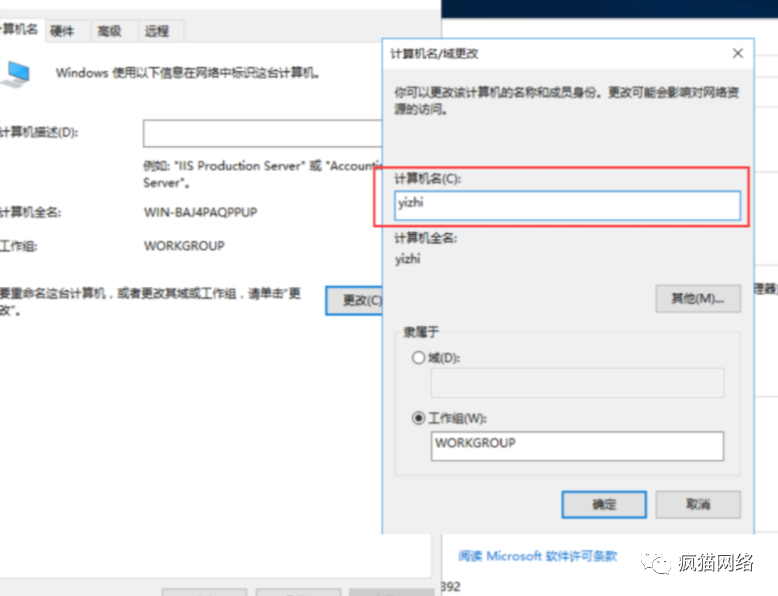

*2、更改計算機名

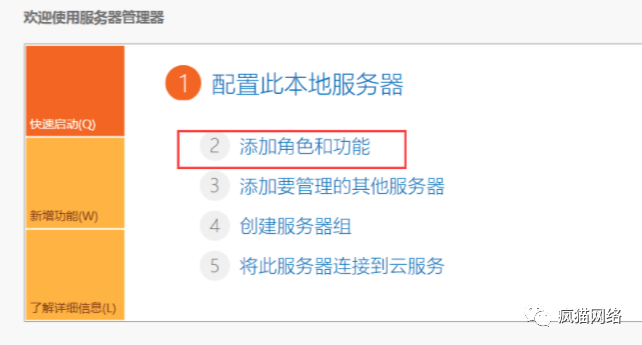

3、點擊添加角色和功能

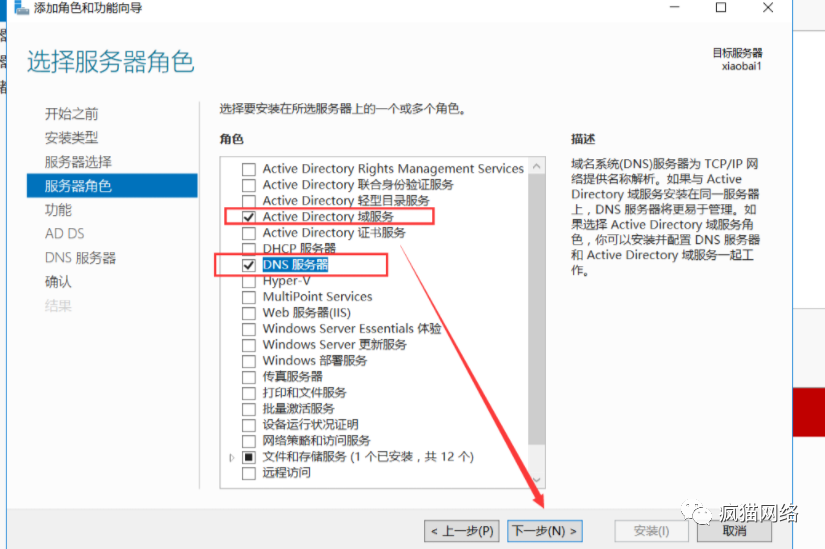

4、 父域需要安裝域服務與DNS服務

5、選擇"將此服務器提升為域控制器"

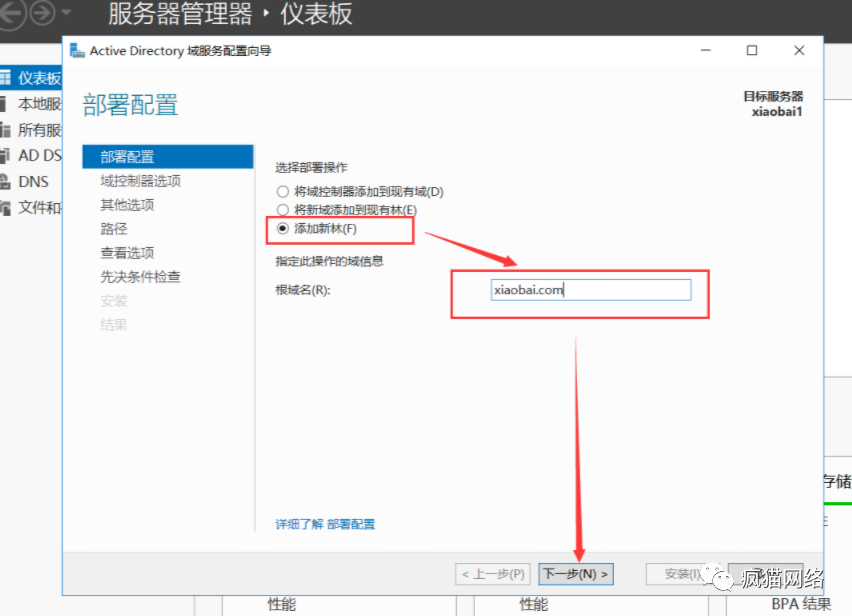

6、選擇添加新林--填寫根域名:xiaobai.com

注:域名確定之后就不能在更改

7、域控制器選項

1>選擇林功能級別和域功能級別為︰

windows server 2016

2>指定域控制器功能選擇:勾選域系統(DNS)服務器全局編錄(Gc)

全局編錄解析:

這里對全局編錄做個解釋。

全局編錄(global Catalog,GC)全局編錄包含了各個活動目錄中每一個對象的最重要的屬性,是域林中所有對象的集合。

在域林中,同一域林中的域控制器共享同一個活動目錄,這個活動目錄是分散存放在各個域的域控制器中的,每個域中的域控制器保存著該域的對象的信息(用戶賬號及目錄數據庫等)。

如果一個域中的用戶要訪問另一個域中的資源,則要先找到另一個域中的資源。

為了讓用戶快速的查找到另一個域內的對象,微軟設計了全局編錄(globalCatalog,GC)。

全局編錄包含了各個活動目錄中每一個對象的最重要的屬性(即部分屬性),這樣,即使用戶或應用程序不知道對象位于哪個域,也可以迅速找到被訪問的對象。

3>填寫目錄服務還原模式(DSRM)密碼

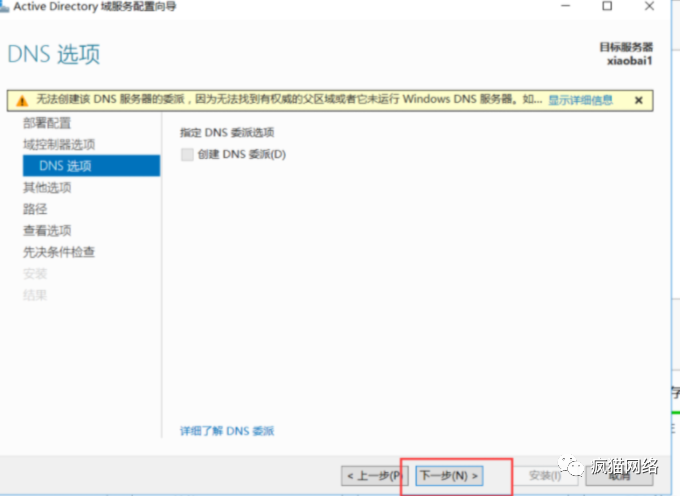

8、默認下一步

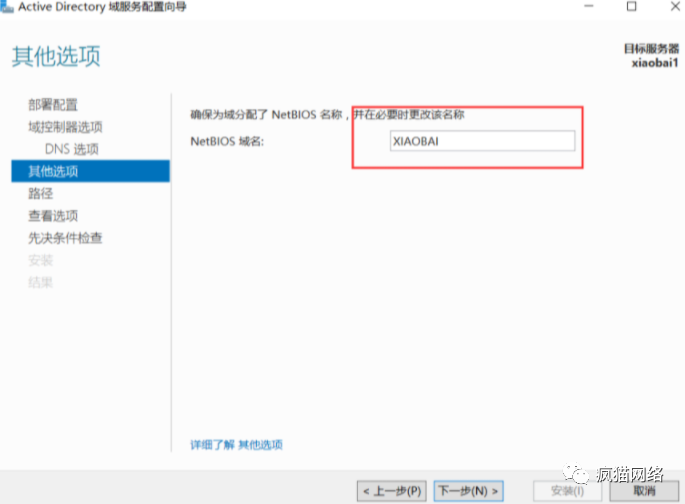

9、NetBIOS域名

系統會自動從0~9往后選擇域名名稱,可自行修改,這里默認選擇即可。

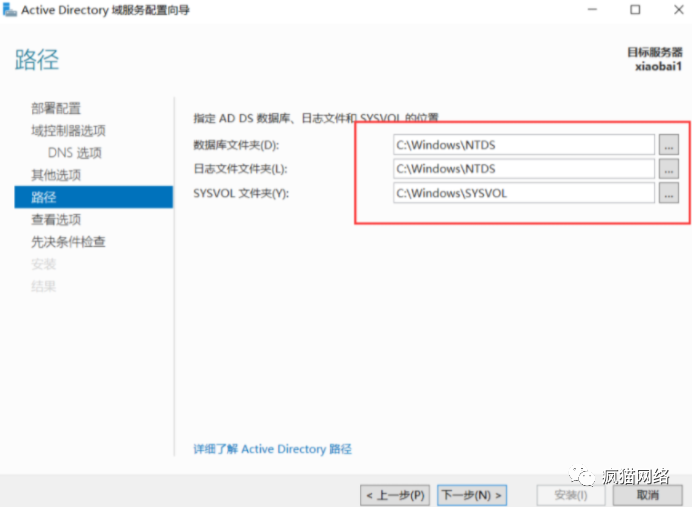

10、AD DS數據庫、日志文件和SYsVOL位置默認即可

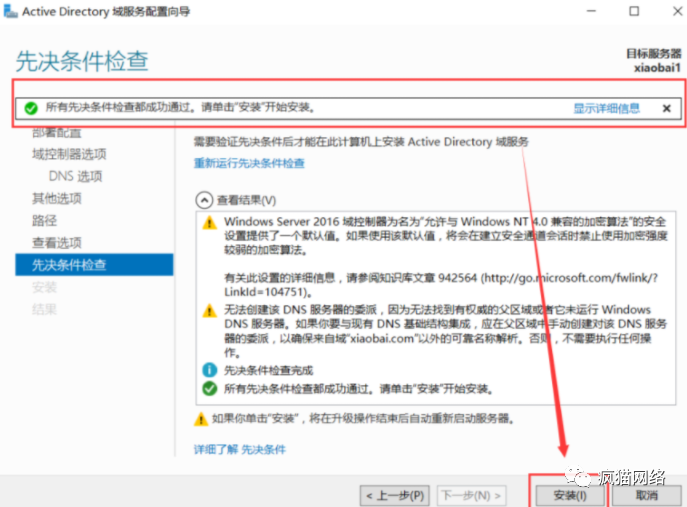

11、先決條件檢查

windows server 2012以上的版本安裝域控制器會自動判斷先決條件是否符合安裝域控,如果不符合會出現紅色感嘆號!這里點擊安裝即可

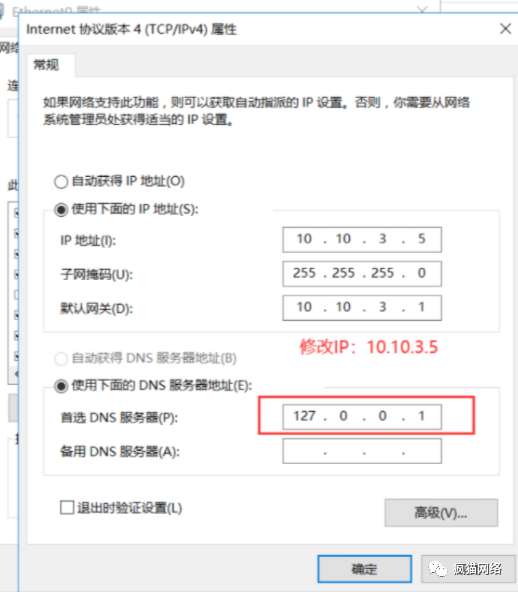

12、安裝完成后,會進行自動重啟,默認重啟即可,重啟系統后,重新修改DNS為本機IP地址,因為安裝完成主域控制器后系統默認會把DNS設置成127.0.0.1,需要重新修改DNS

修改完IP地址后,重啟電腦完成父域控制器(xiaobai.com)的安裝,接下來根據規劃添加用戶進入父域。

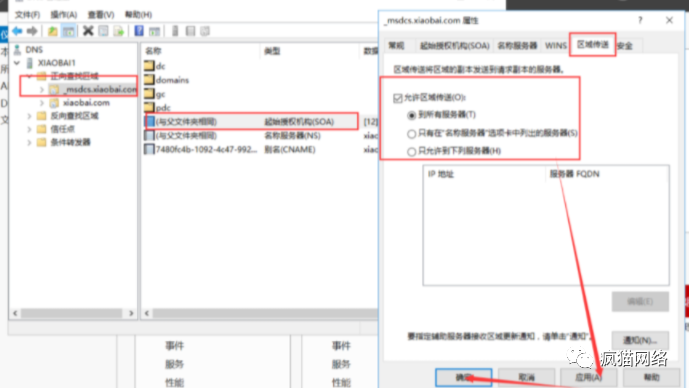

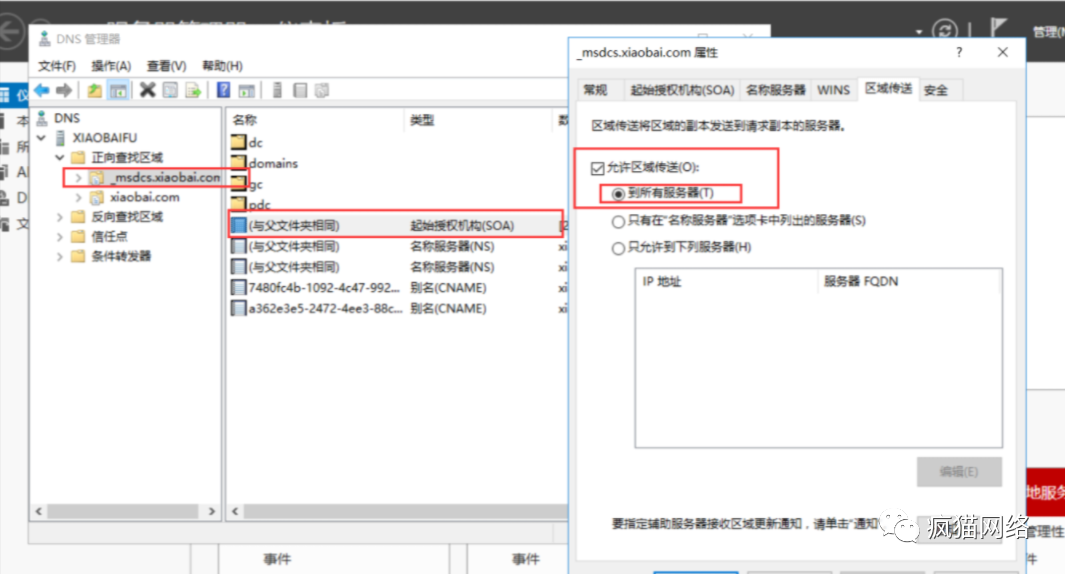

14、同步域控制器DNS:

現在主域控制器和DNS集成,為了讓后期搭建完輔域控制器的DNS同步主域控制器DNS,需要把主域控制器的DNS服務器_msdcs.xiaobai.com和 xiaobai.com 的起始授權機構(SOA)區域傳送設置成允許。

允許區域傳送到所有服務器,父域搭建完成

3.2 父域添加用戶

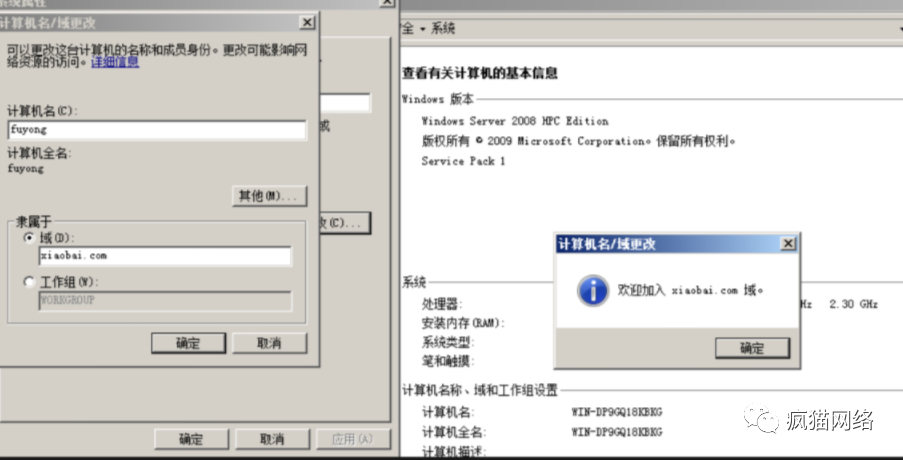

1、手動設置IP

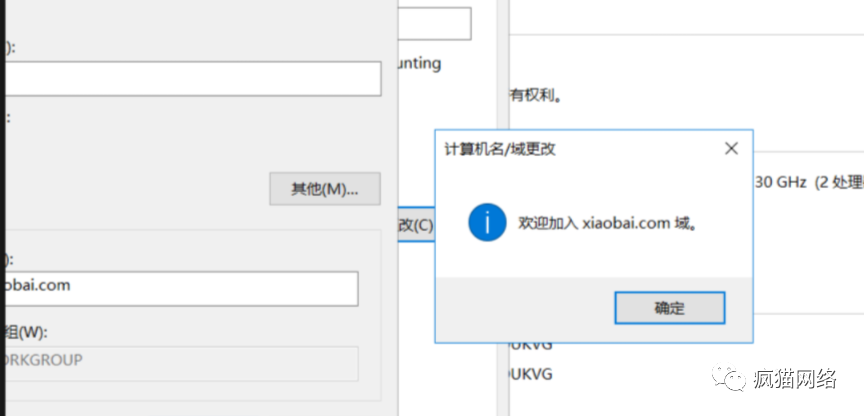

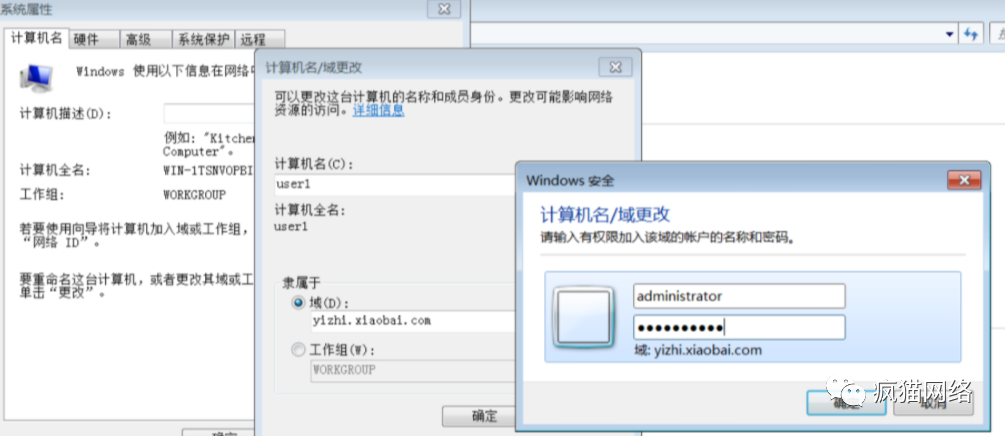

2、修改計算機名和加入父域:xiaobai.com

填寫父域用戶名和密碼即可加入

用戶:administrator

密碼:!@#Qwe123.

3、填寫完成后等待一段時間會提示成功加入

重啟更新設置即可

3.3 輔域搭建

為避免父域出現問題而對公司產生影響需要搭建一個輔域備用

1、手動設置綁定IP

2、將輔域控制器添加到父域中

用戶:administrator

密碼:!@#Qwe123.

輔域成功加入到父域中,接下來開始對輔域進行搭建

3、選擇“將此服務器提升為域控制器”

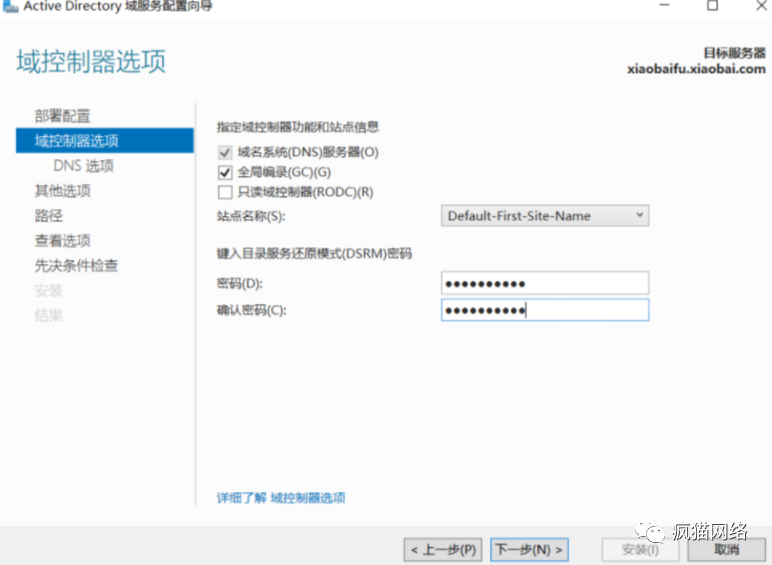

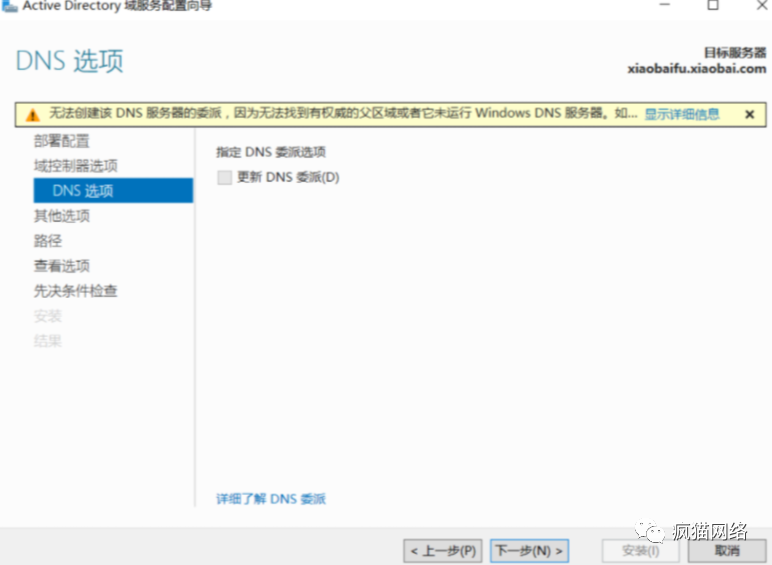

5、域控制器設置

默認選擇,只需要填入DSRM密碼即可,之后默認下一步

注:需要安裝DNS若未安裝DNS服務器需要勾選上DNS服務器

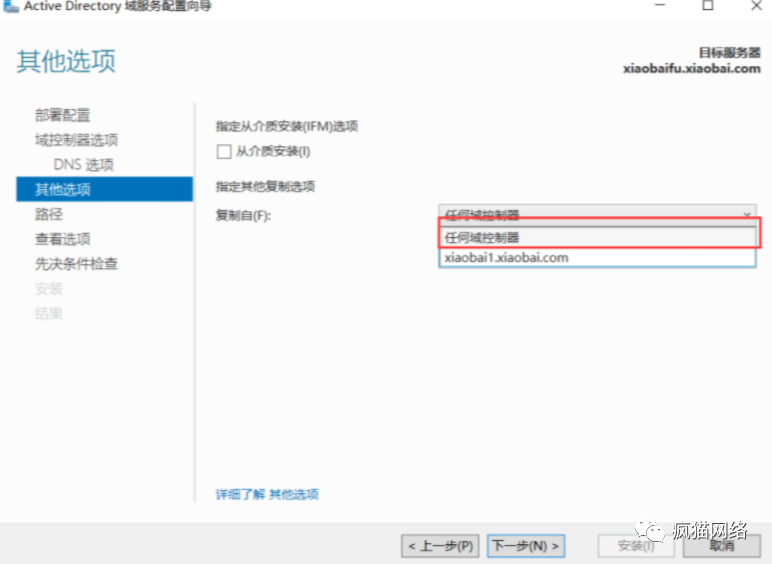

6、其它選項

選擇任何控制器

7、路徑

默認路徑安裝

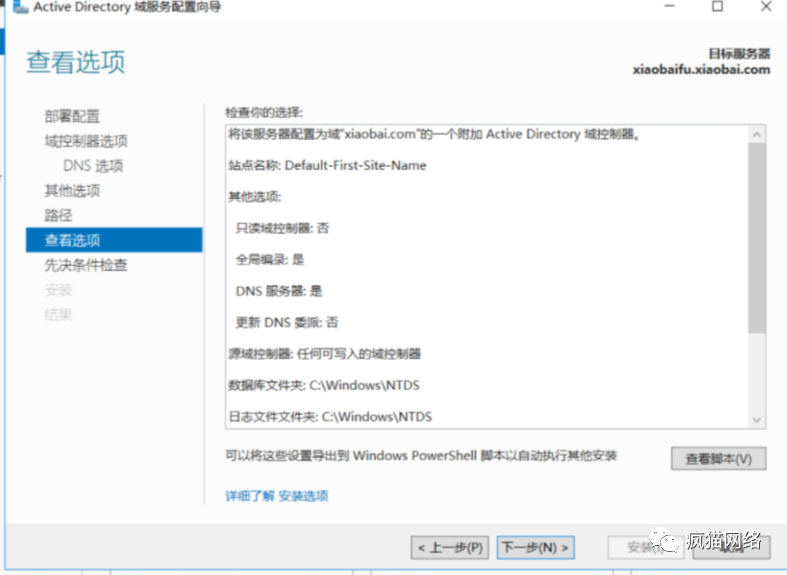

8、查看路徑

可看到最后創建輔域的信息,默認下一步

9、先決條件檢查

無紅色感嘆號,直接默認安裝即可

搭建完成

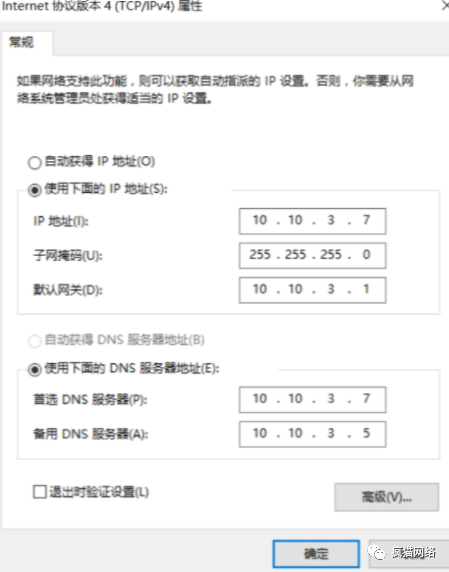

10、修改DNS

重啟完成后,需要修改輔域首選DNS為:10.10.3.7

備用DNS:10.10.3.5(父域DNS)

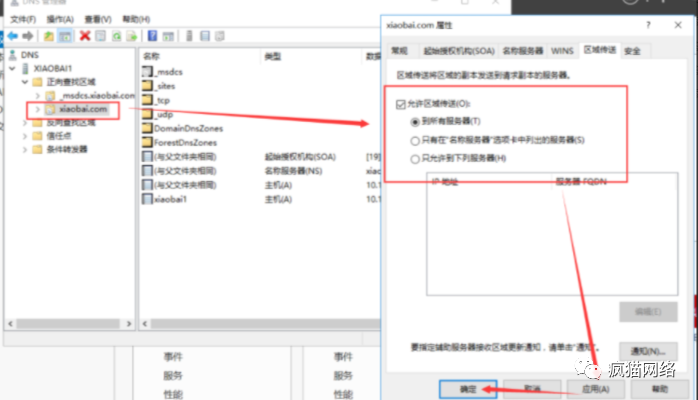

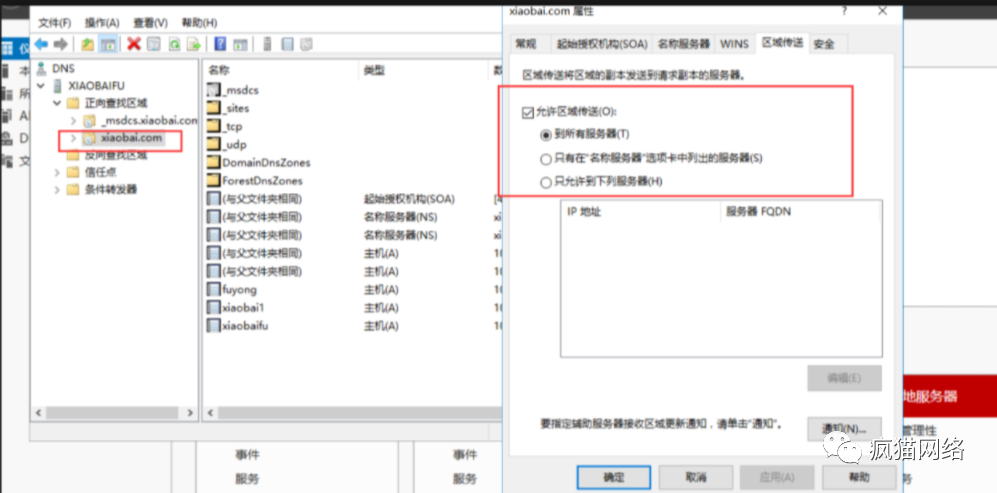

11、最后一步

輔域控服務器重啟后檢查DNS服務器是否已獲取到主域控制器傳輸過來的DNS服務器配置,檢查正常后需要把輔域控制器的DNS服務器_msdcs.xiaobai.com和xiaobai.com 的起始授權機構(SOA)區域傳送設置成允許。

安裝輔域控制器,如果主域控制器DNS和AD集成,輔域控制器會在安裝AD后自動同步DNS記錄,到此輔域就安裝完成!

3.4 子域搭建

子域控制器安裝搭建前先把DNS指向主域控制器的IP地址,然后委派完DNS再把子域控制器DNS指向自己即可。

父域控制器: xiaobai.com

子域控制器:yizhi.xiaobai.com

1、手動配置固定IP

2、修改計算機名yizhi

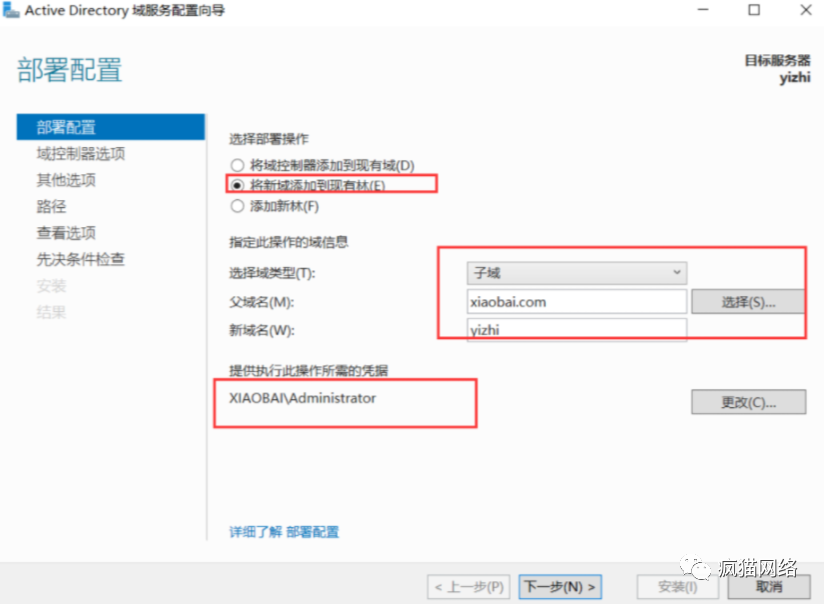

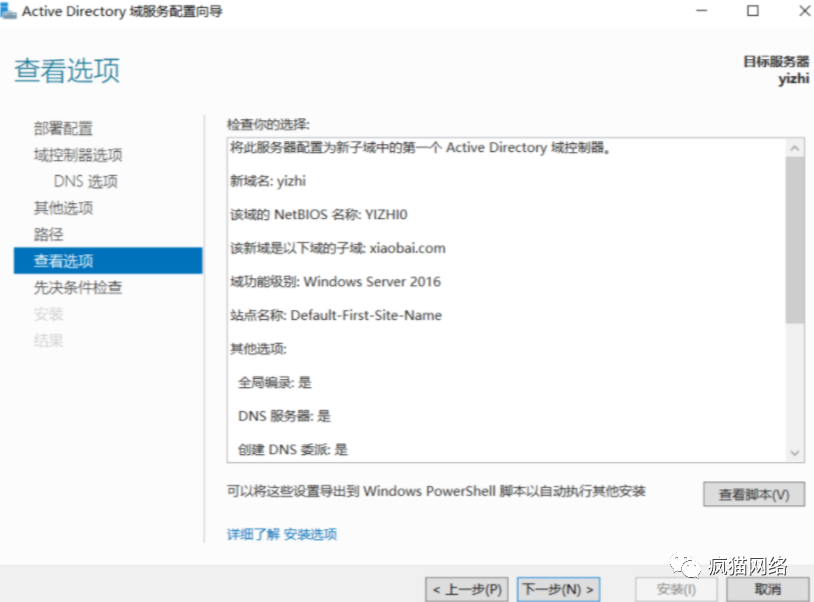

3.部署配置

部署操作︰將新域添加到現有林選擇域類型:子域

父域名︰ xiaobai.com

新域名 yizhi

憑據填寫父域的用戶名密碼即可

4、域控制器選項

域功能級別: windows Server 2016指定域控制器功能和站點信息

1>域名系統(DNS)服務器

2>全局編錄

填寫新的DSRM密碼即可!

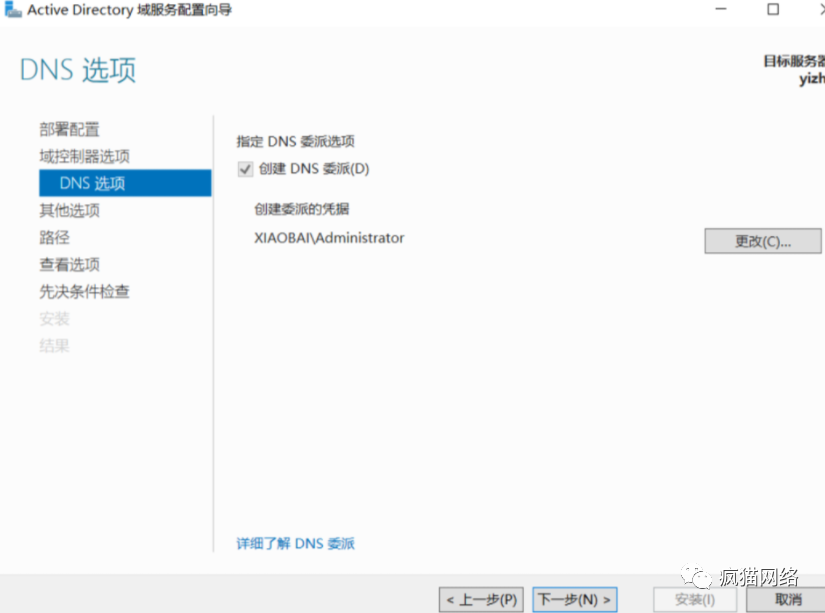

5、DNS選項默認下一步即可

6、其它選項

默認即可

7、路徑,查看選項默認下一步

8、先決條件檢查,無紅色感嘆號直接進行安裝

10、重啟完成后修改DNS

子域控制器安裝完成

3.5 子域添加用戶

與父域添加用戶基本一樣

1、固定內網IP

2、修改計算機加入子域:yizhi.xiaobai.com

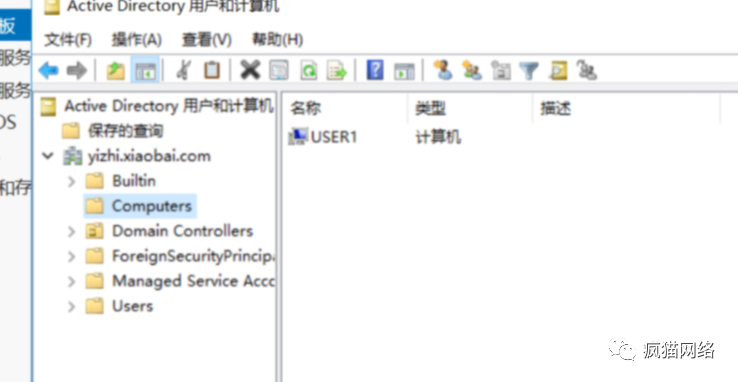

3、檢查子域,成功加入

子域搭建完成,該子域可以獨立運營,對管理和運營有個非常大的提升

3.6 財務部獨立域

1、根據需求需要搭建雙網卡建立獨立域

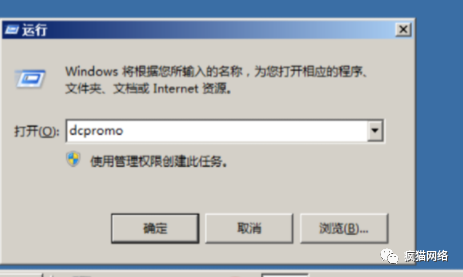

2、開始-運行-輸入dcpromo

對于windows server 2008 R2以前系統都可以用dcpromo進行搭建域環境。

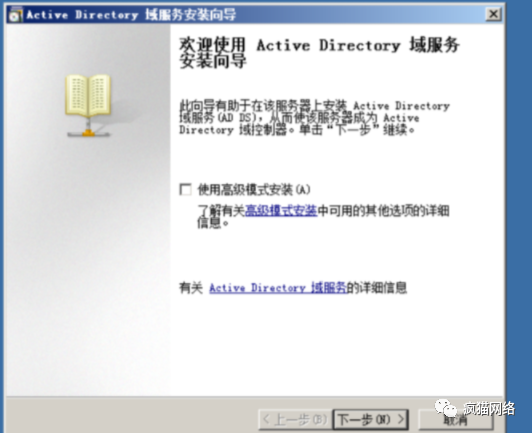

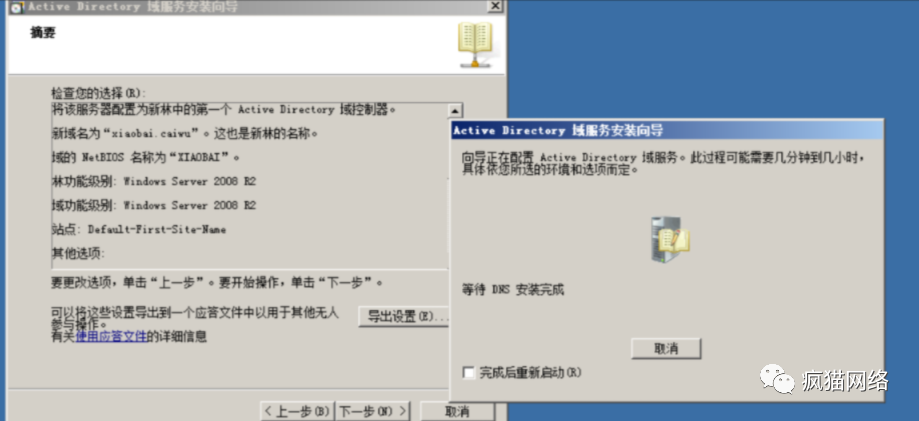

3、域服務安裝向導

默認下一步

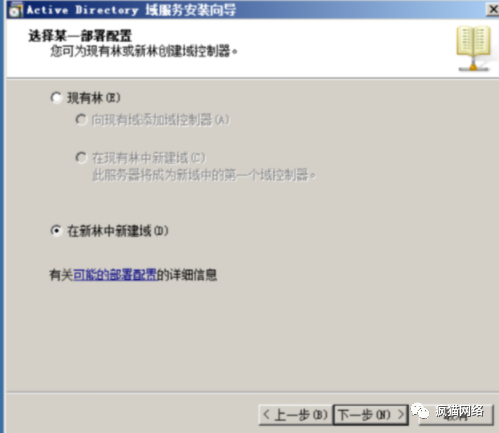

4、部署配置

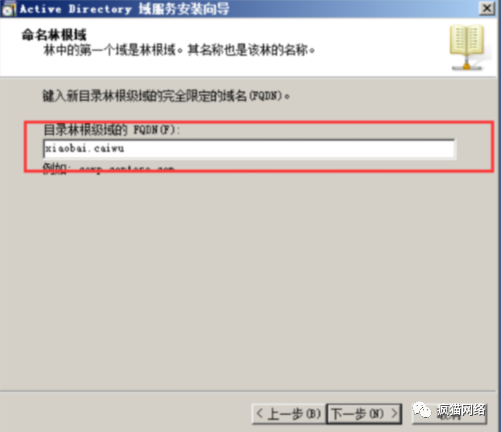

選擇在新林中建立域:xiaobai.caiwu

5、設置林功能級別

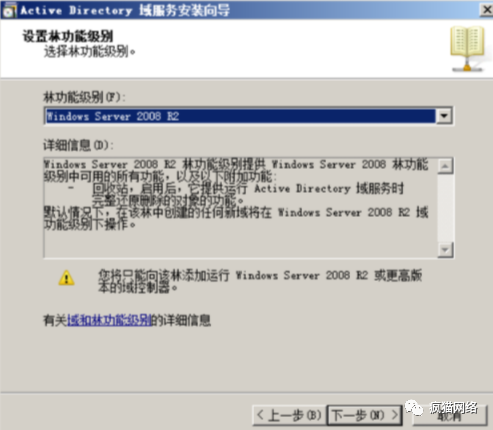

這里默認是windows 2003需要修改為對應操作系統:Windows server 2008 R2

6、域控制器選項

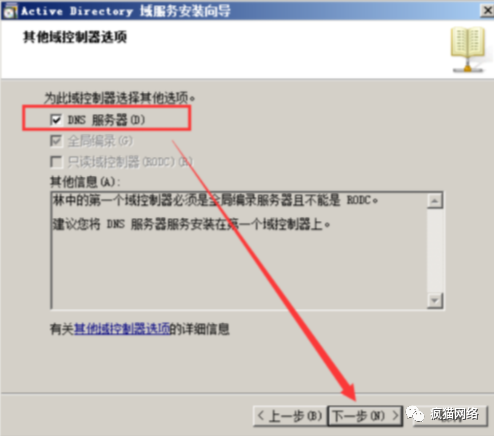

DNS服務器勾選

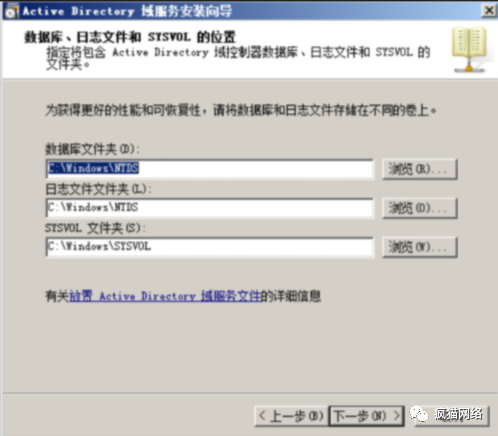

7、其余默認即可

8、域服務安裝向導

創建密碼

9、默認下一步直至安裝完成

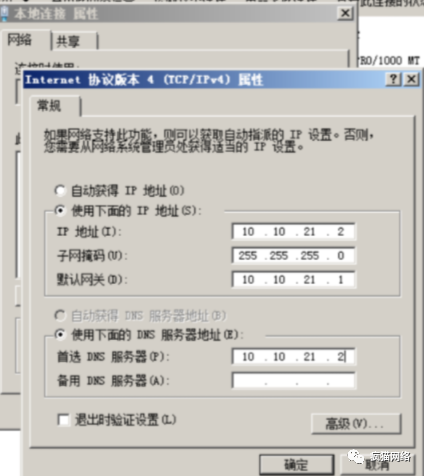

10、重啟后修改DNS

修改首選DNS:10.10.21.2即可

安裝完成

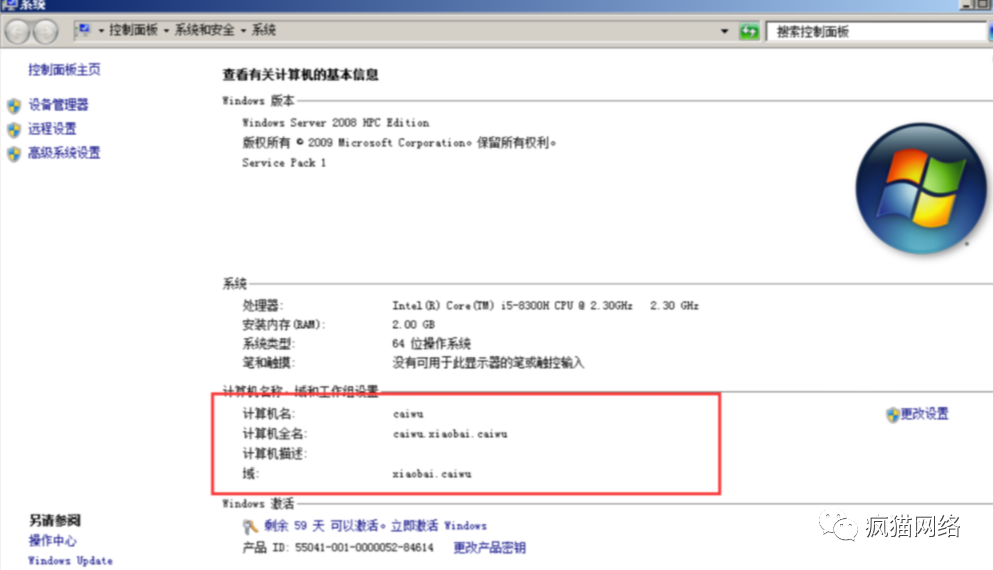

3.7 財務部添加用戶

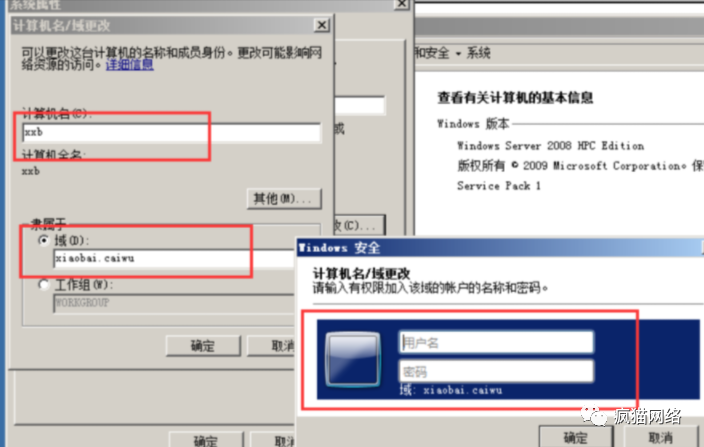

與父域子域添加用戶方法相同

1、固定IP

2、修改計算機名接入域:xiaobai.caiwu

成功加入,重啟即可正常運行

在獨立域查看,已成功添加到獨立域中

到這里域森林環境已經全部搭建完成,在之后的學習中會一直用到該環境進行練習

四、總結

本文章介紹了內網的基礎知識以及域森林的搭建,通過環境搭建我們對內網有了一定的了解,接下來將會通過之后的學習來對該環境進行滲透,更好的掌握內網滲透的知識。