內網滲透之域內信息收集

一顆小胡椒2021-12-02 07:09:24

當獲取了一臺在域內的Windows服務器權限,就需要我們盡可能地去收集所能獲取到的域的相關信息,收集的域的信息越多,拿下域控的成功率越高。

01、判斷是否存在域

(1)一般我們在進行本機信息收集,查詢IP網絡或系統信息時,就很容易發現存在域控。

ipconfig /all 命令 systeminfo 命令

(2)查看當前登錄域及域用戶

net config workstation

(3)域服務器都會同時作為時間服務器,所以使用下面命令判斷主域。

運行 net time /domain 該命令后,一般會有如下三種情況: 1.存在域,但當前用戶不是域用戶,提示說明權限不夠 C:\Users>bypass>net time /domain 發生系統錯誤 5 拒絕訪問。 2.存在域,并且當前用戶是域用戶 C:\Users\Administrator>net time /domain \\dc.test.com 的當前時間是 2020/10/23 21:18:37 命令成功完成。 3.當前網絡環境為工作組,不存在域 C:\Users\Administrator>net time /domain 找不到域 WORKGROUP 的域控制器。

02、查找域控制器

(1)一般來說,域控服務器IP地址為DNS服務器地址,找到DNS服務器地址就可以定位域控。

nslookup/ping 域名,解析到域控服務器IP地址

(2)查看域控制器的機器名

nltest /DCLIST:test.com

(3)查看域控制器

net group "Domain Controllers" /domain

03、獲取域內用戶和管理員

(1)查詢域內所有用戶組列表

net group /domain

(2)查詢域管理員列表

net group "Domain Admins" /domain

(3)獲取所有域用戶列表

net user /domain

(4)獲取指定域用戶bypass的詳細信息

net user bypass /domain

(5)查詢域內置本地管理員組用戶

net localgroup administrators /domain

04、定位域管理員

如果我們可以找到域管理員登錄了哪些服務器,就可以通過攻擊這些服務器并進行嘗試利用,以獲得域管理員權限。

(1)PowerView

PowerView.ps1集成在PowerSploit框架中,該腳本完全依賴于PowerShell和WMI查詢。

域用戶權限,能夠獲取的信息與用戶權限有關,本地管理員用戶無法查詢。

下載地址:

https://github.com/PowerShellEmpire/PowerTools

獲得所有域管理員的登錄位置信息:

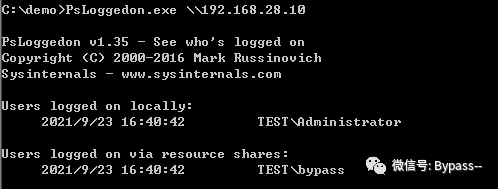

(2)PsLoggedOn

PsLoggedOn是PSTools工具包中的一個小程序,它顯示本地登錄的用戶和通過本地計算機或遠程計算機的資源登錄的用戶。

域用戶權限,本地管理員無法查詢。

下載地址:

https://docs.microsoft.com/en-us/sysinternals/downloads/psloggedon

查看域控當前登錄的用戶:

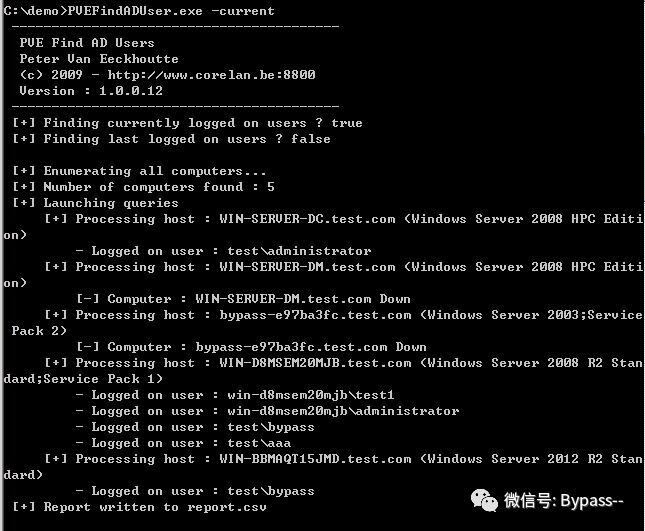

(3)PVEFindADUser

下載地址:

https://github.com/chrisdee/Tools/tree/master/AD/ADFindUsersLoggedOn

使用域用戶執行,查看域中所有計算機的登錄用戶:

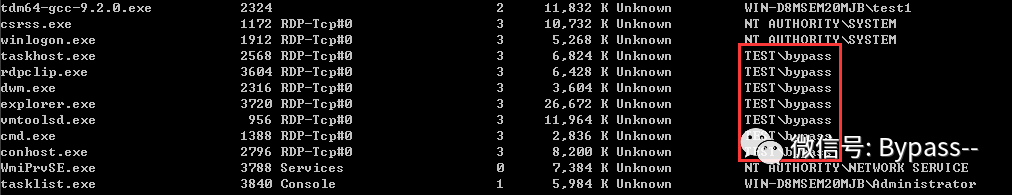

05、查找域管理進程

通過域管理員列表與本機進程及進程用戶進行對比,就可以找到域管理員所運行的進程。

net group "domain admins" /domain //獲取域管理員列表tasklist /v //列出本機所有進程和進程用戶

一顆小胡椒

暫無描述