【實戰】記一次企業釣魚演練

前言:

釣魚演練伊始:

公司要求做一次釣魚演練,輾轉后任務落我身上,兩眼一抹黑,內心茍茍且且,但一想到今年七月份馬上發布的RTX40系,我這等等黨鐵定必然絕對是要剁手,想到這兒,我這個打工人立馬就打了雞血動力十足。

兵馬未動,糧草先行--→先有個大致思路再行動

一、思路:

著手去做這件事時候思路很亂,為此也是踩了不少坑,問了很多師傅(得重點謝謝志強大佬),看了一些文章,然后水了這篇文,錯誤就不寫了,踩得坑會提示一下。

思路:

- 釣魚演練核心是gophish,此平臺聯動郵件服務器可以做到對郵件的統籌下發,如果郵件中包含釣魚鏈接,他還能夠鎖定個人并跟蹤監測到該員工:“是否查看郵件”,“是否點擊鏈接”,“是否輸入數據”,并且圖形化得展示出來,非常直觀,平臺需要對外可訪問,涉及beian問題,所以還需要一臺外網vps。

- 釣魚一般分兩種,水坑釣魚(廣撒網),魚叉釣魚(精準垂釣),不管怎么釣,常用的方式就是郵件釣魚,涉及到發郵件,我們一般可以采用自己搭建郵件服務器,或者用在線發郵件,在線服務為了防止垃圾郵件泛濫會限制每日發送,大約一天上限30封左右,每發五封也會有一個冷卻cd,有時候郵件會丟失,所以當你面對一個大群體時候請直接選擇搭服務器。

- 搭建郵件服務器時候需要準備一個近似的域名,比如百度郵箱可能是xxx@baidu.com,你就申請個paidu.com,或者biadu.com,域名申請可以用Namesilo(便宜),godaddy(貴),或可以用Freenom(免費),申請方法可以自己搜一下。

- 國內外很多廠商都把SMTP對應的25端口斃掉了,也是為了限制垃圾郵件泛濫,我這里用一臺虛擬機搭建郵件服務器,再通過frp把25映射到vps上,這樣我們郵件服務器問題就解決了

環境:

- 一臺國外的vps,我這邊選用了Ubuntu

- 一臺新的centos虛擬機,因為ewomail郵件服務器要求搭建環境干凈。

- 工具:

- gophish(https://github.com/gophish/gophish)、

- ewomail郵件服務器(https://github.com/gyxuehu/EwoMail)

- frp(https://github.com/fatedier/frp)

- mip22(https://github.com/makdosx/mip22)

- 域名一枚,用了godaddy

二、工具安裝與調試:

1.gophish搭建

下載解壓縮,解壓縮到當前一個叫gophish文件夾中

wget https://github.com/gophish/gophish/releases/download/v0.11.0/gophish-v0.11.0-linux-64bit.zipunzip gophish-v0.11.0-linux-64bit.zip -d gophish

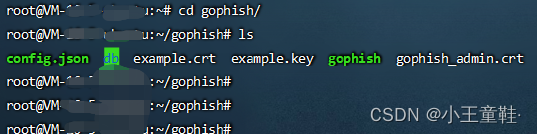

給予文件777權限,cd進目錄后我們可以看到config.json,這個是gophish配置文件,

chmod -R 777 gophishcd gophishls

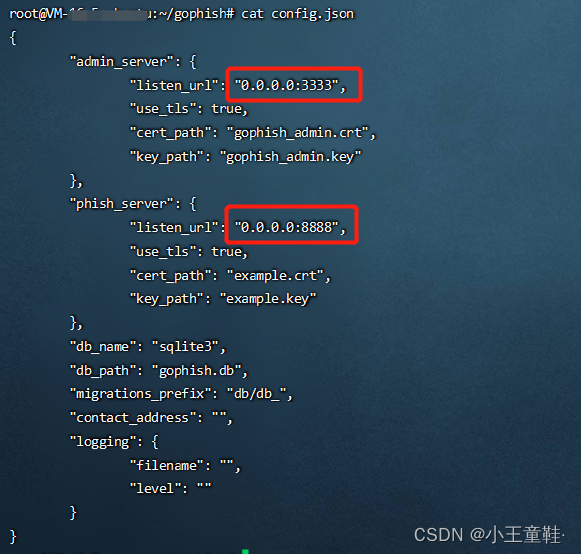

解讀一下配置文件,gophish會主起兩個端口,一個3333是后臺管理端口,我們把127.0.0.1改成0.0.0.0方便我們從公網發起訪問,第二個端口為80,我這邊因為還起了其他服務怕端口有沖突,所以改成了0.0.0.0:8888。大家改配置之前可以先netstat

-anp 看下端口是否沖突,否則啟動時候會報錯 vim config.json

啟動gophish,運行gophish,運行后注意運行界面會顯示一個password參數,是后臺登錄密碼,默認賬號是admin,此時我們訪問:https://服務器ip:3333 /注意是https/

./gophish

如圖,填寫密碼即可登錄

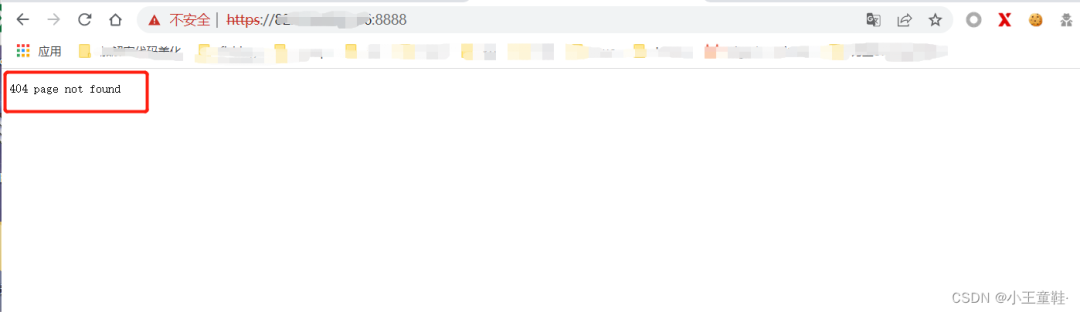

隨后我們繼續訪問另一個頁面:https://服務器ip:80 ,注意依舊是https,如果配置文件改了端口,就按照改了的來,如下圖顯示即為成功。

到此,我們的gophish釣魚平臺即搭建完畢,具體操作使用后續講解

2.ewomail郵件服務器搭建

環境按照ewomail要求選擇了centos,因為記憶中本地沒有centos鏡像,跑到centos官方下載鏡像源,看到很多國內下載節點,一開始很欣慰,但實際測試下來發現最快的清華源也就1.2m/s,一想到我這千兆網,憋屈,龜速了15分鐘后,打開everything搜了下centos,!我*....

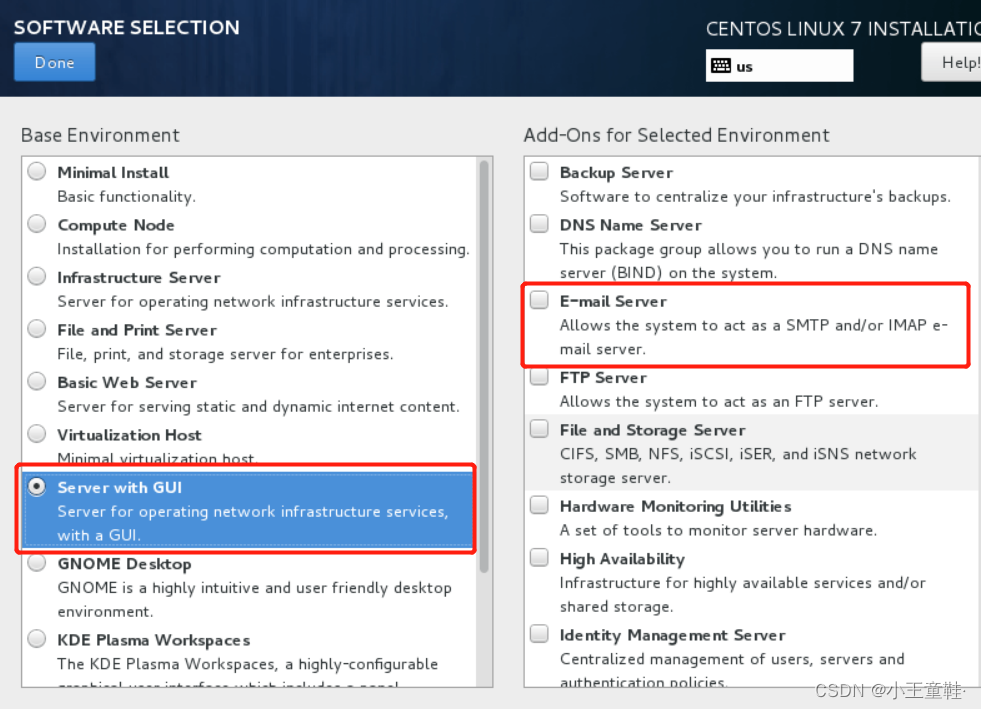

很好,我們先裝一下centos,導入vm啟動,建議內存給2g以上,這里我推薦大家選一下GUI,順路點上郵件服務器功能

很好,我們先裝一下centos,導入vm啟動,建議內存給2g以上,這里我推薦大家選一下GUI,順路點上郵件服務器功能

磁盤可以自行配一下,其他默認就好了,安裝好后我這邊遇到一個問題就是ping主機不通但是反之可以的問題,且沒法訪問外網,關了主機防火墻后可以ping通了,但是還是沒法訪問外網,我只好給他設了一個靜態地址,便可以通外網了,具體操作如下:

磁盤可以自行配一下,其他默認就好了,安裝好后我這邊遇到一個問題就是ping主機不通但是反之可以的問題,且沒法訪問外網,關了主機防火墻后可以ping通了,但是還是沒法訪問外網,我只好給他設了一個靜態地址,便可以通外網了,具體操作如下:

vi /etc/sysconfig/network-scripts/ifcfg-ens33

/修改之前建議保留一份原始配置,具體配置文件如下/

TYPE="Ethernet"PROXY_METHOD="none"BROWSER_ONLY="no"BOOTPROTO="static"DEFROUTE="yes"IPV4_FAILURE_FATAL="no"IPV6INIT="yes"IPV6_AUTOCONF="yes"IPV6_DEFROUTE="yes"IPV6_FAILURE_FATAL="no"IPV6_ADDR_GEN_MODE="stable-privacy"NAME="ens33"UUID="1f39ba1e-e095-48dd-ab0e-81cf76f2103f"DEVICE="ens33"ONBOOT="yes"IPADDR=192.168.31.213 /*靜態地址*/NETMASK=255.255.255.0GATEWAY=192.168.31.1 /*網關,即所使用的網卡地址*/DNS1=8.8.8.8ZONE=public~

關閉selinux

vi /etc/sysconfig/selinux把SELINUX=enforcing 改為 SELINUX=disabled~

安裝伊始

yum -y install gitcd /rootgit clone https://gitee.com/laowu5/EwoMail.gitchmod -R 777 EwoMailcd /root/EwoMail/install

/這里安裝會用到域名,作用是郵件服務器后綴,題外話,如果是內網的話,大可不必再買域名,搭建個dns服務器就可以,外網的話,不申請也行,可以做到發出去,但是沒辦法接收/

sh ./start.sh xxxx.com

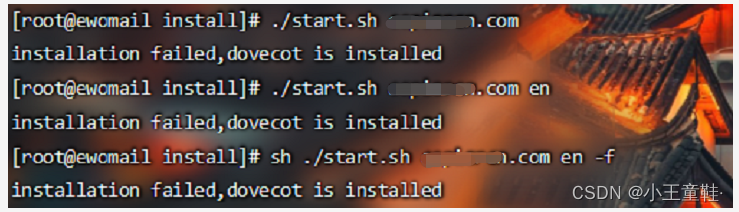

我這兒報錯:installation failed,dovecot is installed,查明原因是因為已安裝的dovecot導致沖突,解決辦法比較簡單直接干掉就好了:

yum -y remove dovecot.x86_64

ps:如果在執行安裝時報錯 ewomail-lamp install failed 解決辦法:./start.sh xxx.com -f

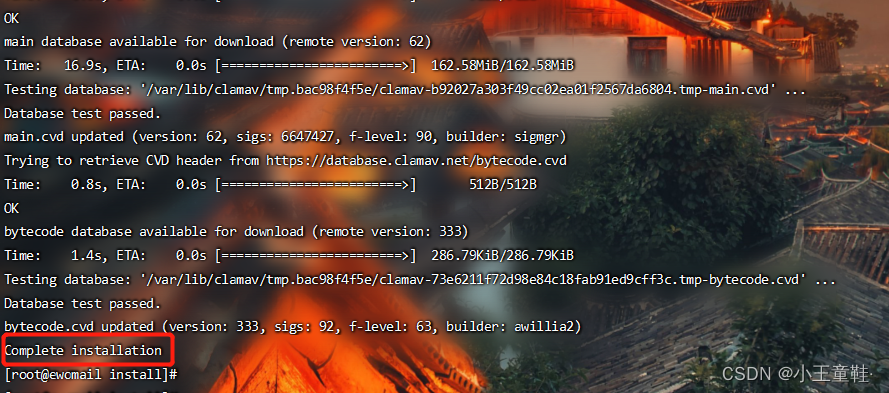

再跑一次安裝程序,需要敲個 y,大概五七分鐘,看了一下以太坊降沒降,安裝就好了,顯示紅框就是成功了。

簡單總結一下ewomail的一些服務頁

訪問地址(將IP更換成你的IP即可)郵箱管理后臺:http://IP:8010 (默認賬號admin,密碼ewomail123)ssl端口 https://IP:7010web郵件系統:http://IP:8000ssl端口 https://IP:7000域名解析完成后,可以用子域名訪問,例如下面http://mail.xxx.com:8000 (http)https://mail.xxx.com:7000 (ssl)web數據庫管理頁面:https://IP:8020/

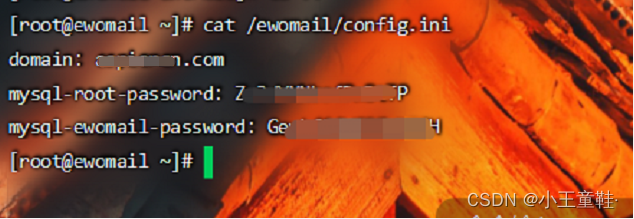

/查看安裝的域名和數據庫密碼:cat /ewomail/config.ini /

到這一步時,安裝已經完成了,還有一個事情要做,添加個解析,把下邊那一條加進去,這里我認為vps上也可以加一下

到這一步時,安裝已經完成了,還有一個事情要做,添加個解析,把下邊那一條加進去,這里我認為vps上也可以加一下

vim /etc/hosts127.0.0.1 mail.xxxx.com smtp.xxxx.com imap.xxxx.com

我們訪問一下后臺,默認賬號密碼admin/ewomail123,進去先改一下密碼。

已經綁定好后綴域名了,我們首先添加郵箱用戶,這塊可以自己看著起名,admin@xxx.com,或者xiaowang@xxx.com,設置好賬號密碼后可以去http://IP:8000登錄看看,到此我們的搭建任務就結束了,聯動調試后續講解。

有時候我們搭建好了發現需要換域名的辦法,需要替換兩個地方,第一個是web管理平臺綁定的域名,第二個是配置文件如下圖,馬賽克部分便是需要改的域名:

vim /ewomail/www/ewomail-admin/core/config.php

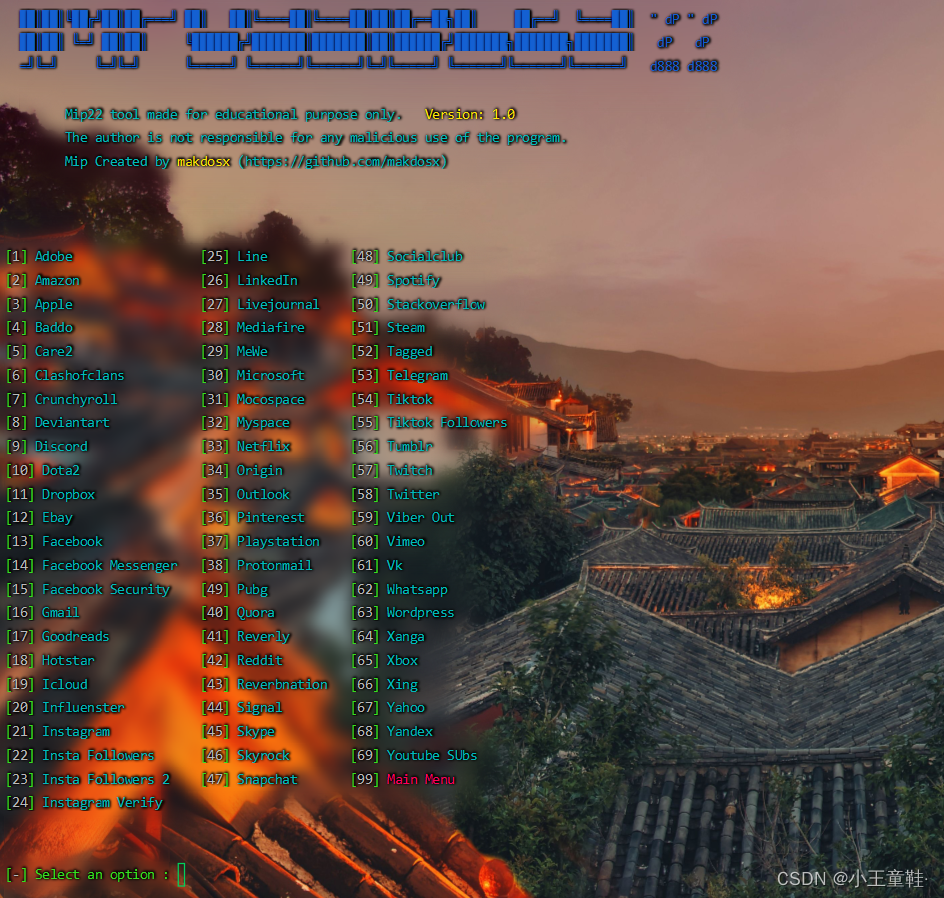

3. mip22搭建

先簡單介紹一下mip22這個工具,集釣魚網頁、郵件服務、隧道技術于一身,通過網頁訪問可以捕獲不少東西,是一套完整的網頁釣魚工具,但是缺少一點圖形化展示,數據結果不夠直觀,不適合做演練,也因為我菜(根本原因)。這里我們主要是用他的釣魚頁面,可以直接套進gophish使用。

好的,話不多說我們直接上手

sudo su cd ~git clone https://github.com/makdosx/mip22.gitchmod -R 777 mip22 cd mip22bash mip22.sh

啟動后如圖,【1】Attack Default:是他的內置的釣魚頁面,九十多個,網頁惟妙惟肖,可以直接用于釣魚,而且最重要的整體格式都是<....type="submit"....>...,因為gophish只有在這種樣式下才能獲取到釣魚網頁中的數據。

/*不得不說一下我的血淚史,我一開始用gophish克隆網頁,無數網站中挑了一個合適的網頁克隆,然后調完內容調樣式,有的還能用他的樣式,有的還得自己寫,調完樣式換圖片,最后咔咔上線,點擊上傳發現沒數據,師從百度,一問發現是表單問題,行我改,改完發現以前的樣式不能用了,還得從頭再來,我 **。

我們選“1”,進去后挑一個自己中意的,不知道選中的是什么樣式對吧,請看下一步

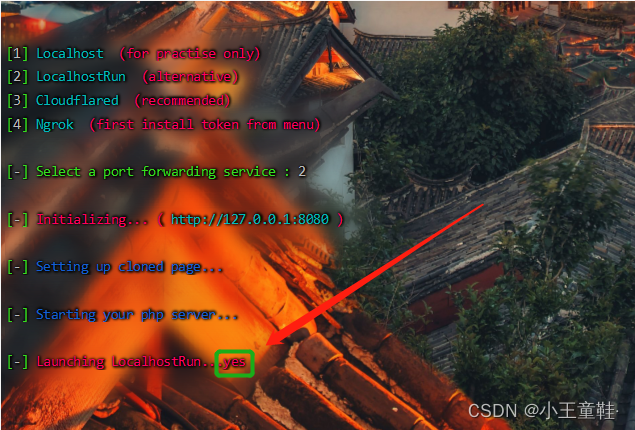

哈無所謂中意,可以隨便選一個,回車,這時候需要注意一下,選好克隆網頁后之后,他會讓你選一下是本地訪問(localhost),還是對外(localhostrun),或者cf(cloudflared)還有ngrok,我們選第二個,他生成的鏈接是一個臨時鏈接。這邊需要注意下,有時候選擇完沒有生成鏈接的話,需要在你敲”2“之后,手動敲一個yes ,再回車,原因可能是有的字段沒顯示出來,操作如圖

哈無所謂中意,可以隨便選一個,回車,這時候需要注意一下,選好克隆網頁后之后,他會讓你選一下是本地訪問(localhost),還是對外(localhostrun),或者cf(cloudflared)還有ngrok,我們選第二個,他生成的鏈接是一個臨時鏈接。這邊需要注意下,有時候選擇完沒有生成鏈接的話,需要在你敲”2“之后,手動敲一個yes ,再回車,原因可能是有的字段沒顯示出來,操作如圖

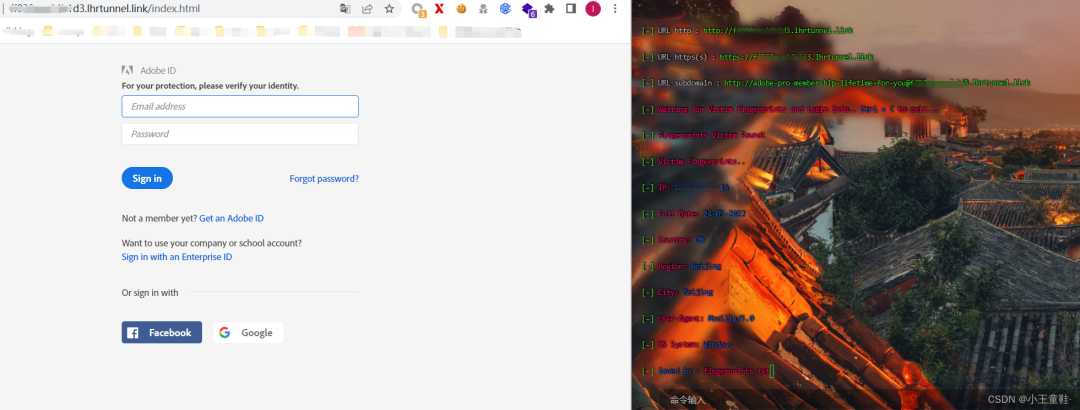

生成鏈接成功

訪問測試,成功抓到訪問信息,IP地址,設備信息等,如果你屬于提交數據的話,也會顯示出來,然后會自動跳轉到真的官網,數據會記錄在兩個txt文本中。

我們的搭建與調試就結束了

三、聯動與利用:

1.郵件服務器與gophish

郵件服務器是部署在內網的,我們想讓他跑起來需要映射出去,這里我們用到frp去做一個映射,需要在vps與虛擬機上都安裝,代碼如下:

wget https://github.com/fatedier/frp/releases/download/v0.42.0/frp_0.42.0_linux_amd64.tar.gz tar zxvf frp_0.42.0_linux_amd64.tar.gz

frp分客戶端和服務端,vps是服務端server,虛擬機是客戶端client。雙方需要配置的文件分別是frps.ini,frpc.ini,我們先配一下服務端,比較簡單。

vim frp_0.42.0_linux_amd64/frps.ini [common] bind_addr = 0.0.0.0 bind_port = 7000 bind_udp_port = 7001 kcp_bind_port = 7000 vhost_http_port = 80 vhost_https_port = 443 dashboard_addr = 0.0.0.0 dashboard_port = 7777 /*管理頁面*/ dashboard_user = admin dashboard_pwd = !@#$QWER....

啟動服務端服務,調試完成后可以nohup ./frps -c frps.ini & 后臺運行。

./frps -c frps.ini

客戶端配置, 各位在配置映射端口時候,建議netstat -anp先查一下你的vps端口使用,別沖突了,然后開始配置:

[common] server_addr = 你的vps server_port = 7000 [smtp] type = tcp local_ip = 127.0.0.1 local_port = 25 remote_port = 9999 /*大于1000的端口不沖突的都可以*/ [web1] type = http local_ip = 127.0.0.1 local_port = 8010 remote_port = 8010 custom_domains=mail.xxx.com:8010 /*郵件服務器,xxx.com是你的郵件服務器域名*/ [web2] type = http local_ip = 127.0.0.1 local_port = 8000 remote_port = 8000 custom_domains=mail.xxx.com:8000

啟動服務端,調試完成后可以nohup ./frpc -c frpc.ini & 后臺運行.

./frpc -c frpc.ini

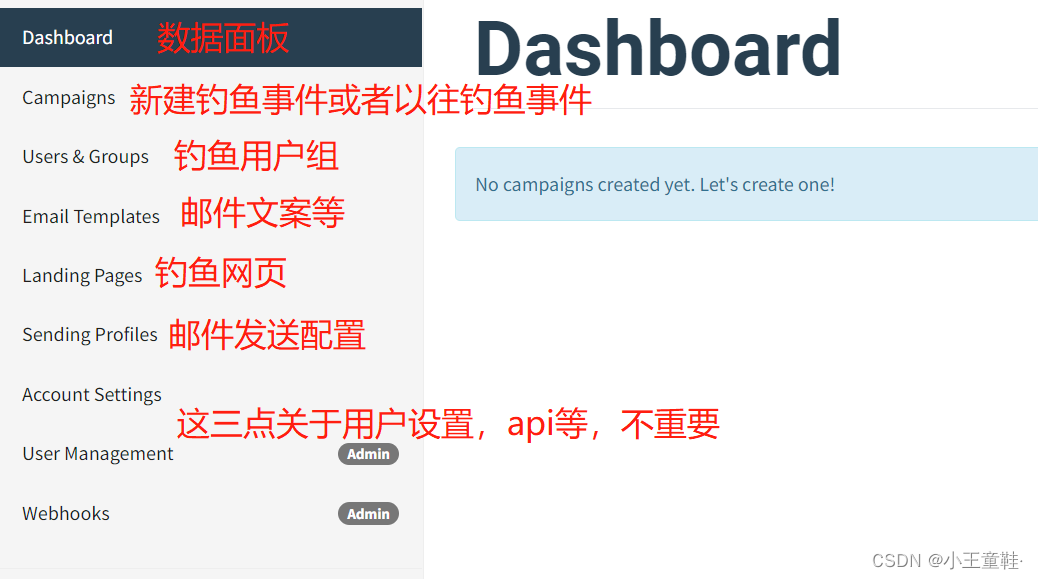

這時候我們已經可以通過vps的IP去訪問郵件服務器了,可以嘗試VPSIP:8000/8010,測試訪問,可以直接登陸進去給自己的qq郵箱發郵件測試一下,域名做dns解析后,訪問的時候便可以用域名訪問。接下來我們就需要配置gophish了,配置前我先簡介一下涉及到的功能模塊。

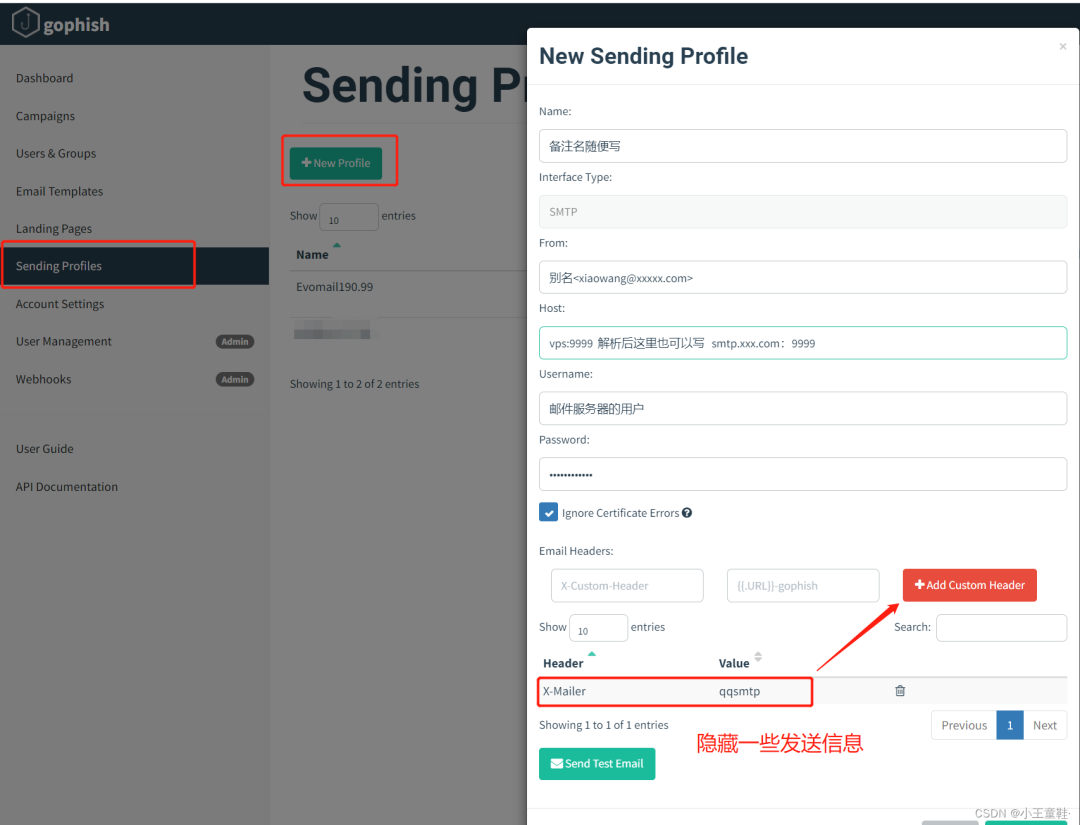

我們先看發送配置,一些重要的點:from中:”別名xxx@xxx.com“寫法是帶別名的寫法,X-mailer 是發送端名字,改一下可能會繞過一些攔截規則,host便是郵件服務器映射的服務器和端口,如果dns解析了也可以寫smtp.xxx.com:端口。

配置完可以點左下角測試發送郵件。然后我們來配置一下文案,有一些需要注意的點 :{{.URL}}可以自動替換為釣魚鏈接。打對勾處會自動添加一個圖片,當打開郵件時候會自動加載圖片用以反饋郵件狀態,outlook禁止圖片加載,可能會影響數據讀取。需要做超鏈接的話,可以在其他郵件客戶端設置一個包含超鏈接的郵件,再導入gophish,平臺會自動把超鏈接轉換為釣魚網頁,導入方法:把導出的eml文件以文本打開,復制文本到ImportEmail,之后想修改文案的話,在HTML模式下修改即可

2.mip22與gophish

mip22功能剛剛簡單介紹了,我主要是用它自帶的網頁,減少工作量,生成網頁之后復制鏈接到gophish這里直接克隆一下,如圖

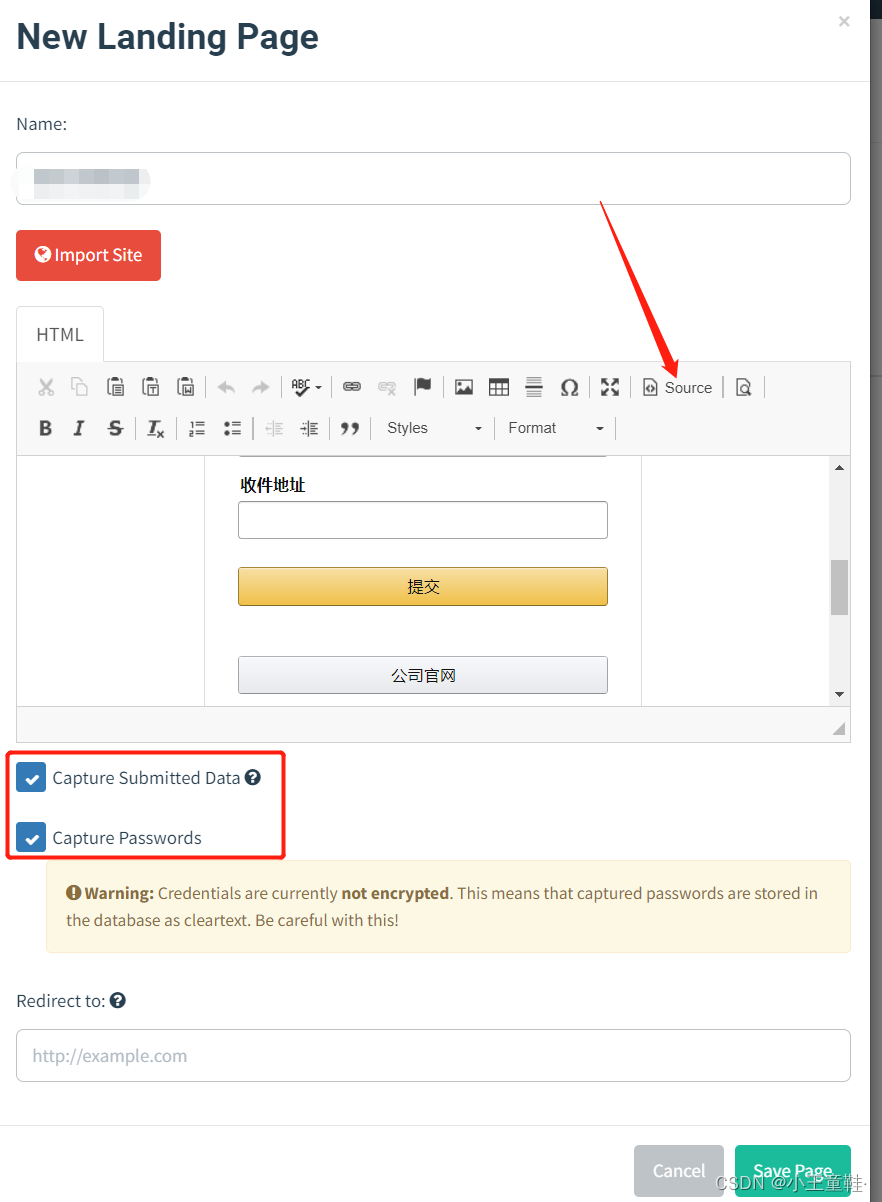

克隆好之后會出現在你的html框中,然后自定義改一些格式還有css,加一些表單也都可以,我這里不演示了,我們可以通過點擊source來查看修改后的頁面,這兩個框記得打對勾,分別是抓取數據和抓取密碼,這些抓取的數據最終都會出現在數據面板中

3.整合利用

事已至此,我們只差小白兔來上鉤了,新建組,在組中添加小白兔郵箱,它自帶導入模板,如果數量大,可以用導入。

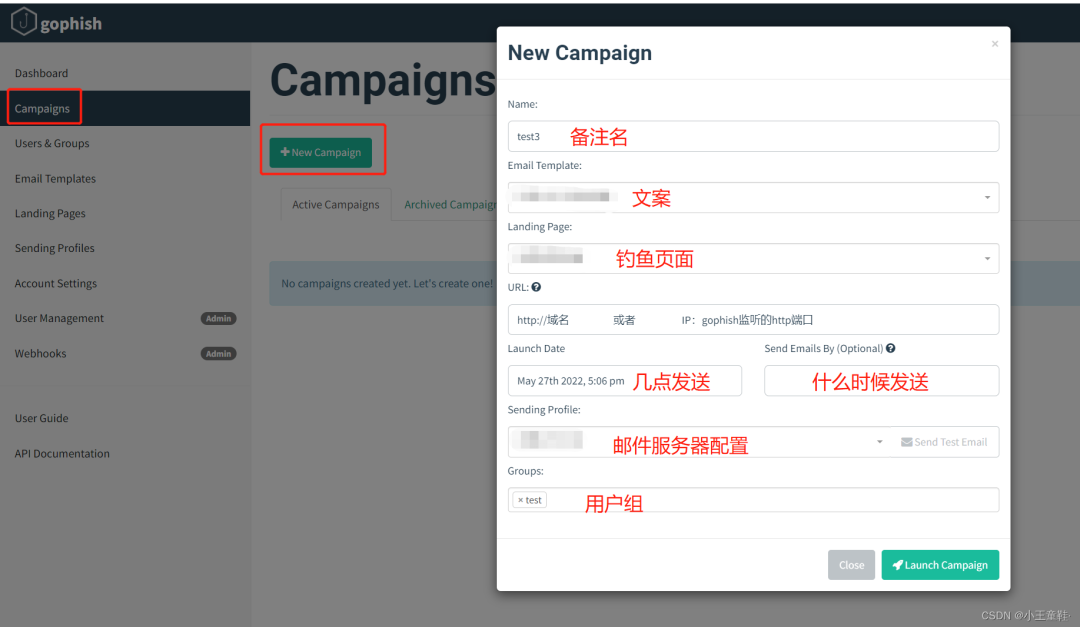

一切準備好,我們便可以釣魚了,新建事件,配置一下我們的參數就啟動吧,圖中少寫一個字,什么時候發送完。不想截圖改了,手動狗頭。

4.獵殺時刻

一個字,等。gophish在發送郵件時候,會給每一個郵箱用戶啟一個rid,rid是唯一的,所以誰點擊,誰上傳,都可以追蹤到,最后鎖定到安全意識差的小白兔身上。