WannaCry勒索軟件背后的黑客從比特幣錢包中提取143000美元

近三個月前,WannaCry勒索軟件關閉了世界各地的醫院、電信提供商和許多企業,感染了150多個國家的數十萬臺計算機,對文件進行加密,然后向受害者收取300至600美元的密鑰費用。

WannaCry真的很糟糕,惡劣的勒索軟件迫使英國國民健康服務體系(NHS)關閉了醫院和醫生的手術室,并感染了西班牙電信公司和俄羅斯移動運營商等。

即使在疫情爆發一個月后,WannaCry勒索軟件仍被發現感染了本田汽車公司的系統,迫使該工廠停止生產,并在澳大利亞維多利亞州關閉了55臺高速和紅綠燈攝像頭。

總的來說,WannaCry背后的黑客從支付解密密鑰的受害者那里獲得了14萬美元的比特幣;但在將近三個月的時間里,他們沒有觸碰受害者被要求支付贖金的三個錢包。

然而,WannaCry黑客在周三晚上開始兌現他們的加密貨幣。

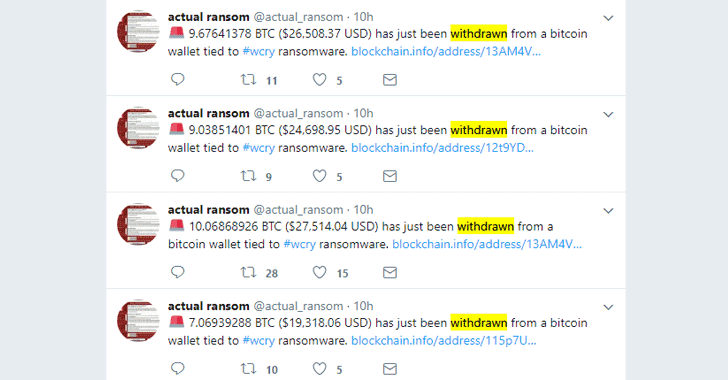

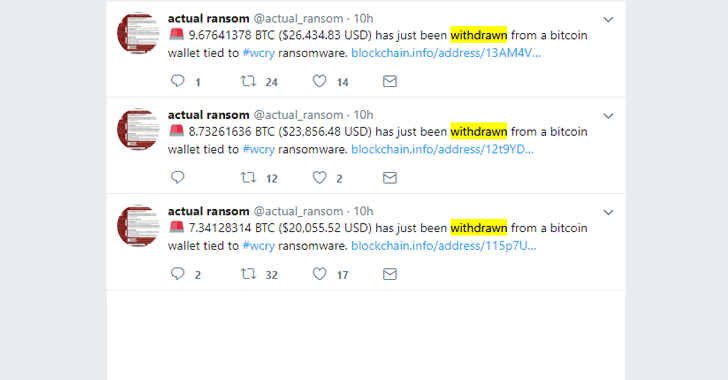

根據追蹤WannaCry贖金支付的Twitter機器人,只有338名受害者支付了300美元的比特幣,總計14萬美元。

周三晚上,這些錢在15分鐘內被7次不同的支付方式取走,盡管目前尚不清楚這些錢被送到哪里,也不清楚攻擊者將如何使用。

如果你不知道的話,我們最近報道了谷歌關于網絡犯罪分子和勒索軟件黑客如何通過涉及洗錢的加密貨幣交易所兌現被盜或搶劫的加密貨幣的研究。

上周,就連德國當局也逮捕了一名據稱是廣受歡迎的BTC-e比特幣交易所運營商的人,罪名是為參與黑客攻擊、稅務欺詐和毒品販運的罪犯清洗了超過40億美元的比特幣,但沒有指明他們的身份。

WannaCry勒索軟件背后的身份仍不得而知,不過一些研究人員將WannaCry追溯到了一個由國家資助的黑客組織,名為拉撒路在朝鮮,其他人則認為兇手可能是中國人。

WannaCry流行病利用泄露的NSA的SMBv1漏洞,即永恒藍,感染易受攻擊的Windows計算機,尤其是那些使用舊版本操作系統的計算機。

雖然大多數受影響的組織現已恢復正常,但世界各地的執法機構仍在追捕中。