CNCERT:關于Fodcha僵尸網絡大規模傳播的風險提示

本報告由國家互聯網應急中心(CNCERT)與三六零數字安全科技集團有限公司共同發布。

一、概述

近期, 國家互聯網應急中心(CNCERT)與三六零數字安全科技集團有限公司共同監測發現一個新的且在互聯網上快速傳播的DDoS僵尸網絡,通過跟蹤監測發現其每日上線境內肉雞數(以IP數計算)已超過1萬、且每日會針對超過100個攻擊目標發起攻擊,給網絡空間帶來較大威脅。由于該僵尸網絡最初使用的C2域名folded.in,以及使用chacha算法來加密網絡流量,我們將其命名為Fodcha。

二、僵尸網絡分析

(一)相關樣本分析

Fodcha僵尸網絡包括針對mips、mpsl、arm、x86等CPU架構的樣本。在近3個月的時間中,我們捕獲的Fodcha樣本可以分成v1、v2 二個版本,它們的主要功能幾乎是一樣的,通過交叉對比不同版本,我們總結了Fodcha的以下4個主要特性,可以看出Fodcha運營者試圖隱藏C2并在C2之間進行負載均衡。

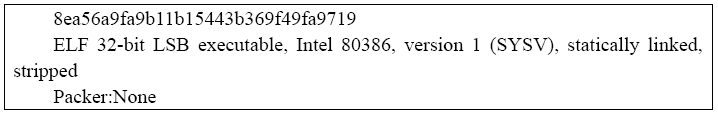

本文選取最新的V2 X86 CPU架構的樣本為主要的分析對象,它的基本信息如下:

Fodcha的功能非常簡單,當它在被侵入設備運行時,首先會檢測運行時的參數,如果不帶參數,則直接退出,這是一種對沙箱抽取IOC行為的簡單對抗;如果帶有參數,則首先解密出C2、進程操作動作等配置信息,在Console上輸出here we are,然后使用隨機字串偽裝進程名,最后和C2建立通信,等待執行C2下發的指令。下文將著重介紹Fodcha的解密方法和網絡通信。

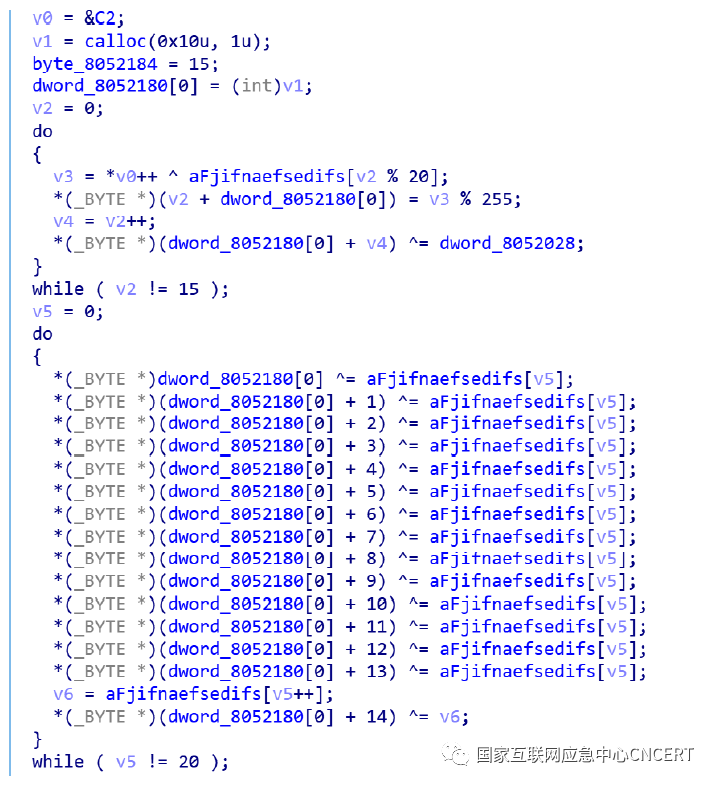

Fodcha使用一種多重Xor的加密方式來保護其配置信息。

圖1 配置信息加密

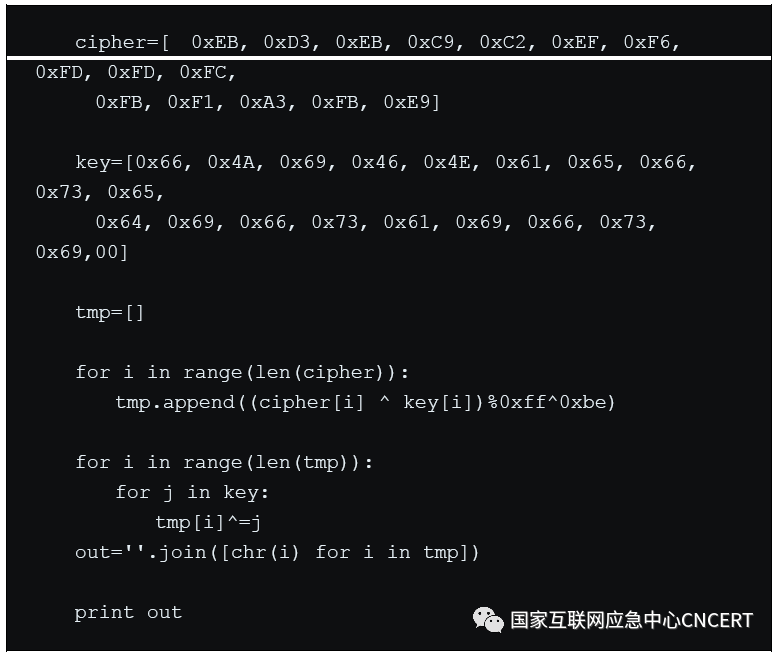

其對應的python實現如下所示,以樣本中的密文EB D3 EB C9 C2 EF F6 FD FD FC FB F1 A3 FB E9為例,解密后正是Fodcha的C2:fridgexperts.cc。

圖2 解密C2信息

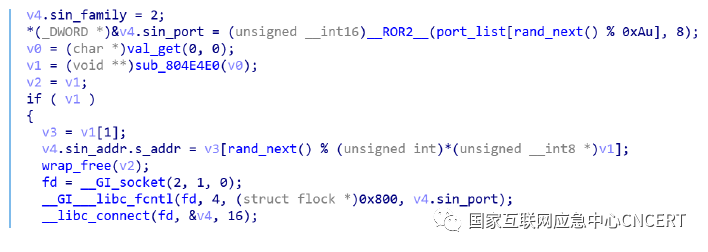

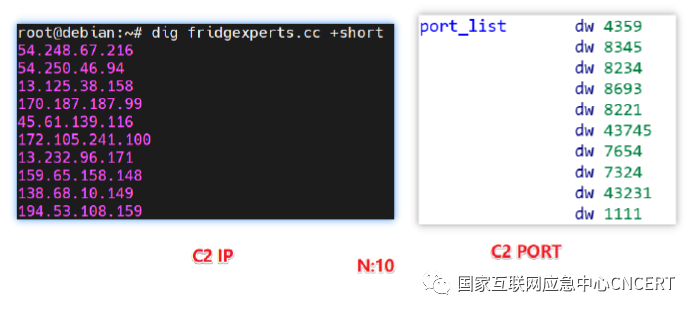

Fodcha通過以下代碼片段和C2建立連接,其中C2域名的DNS A記錄IP與PORT的對應關系為N:10(即肉雞會從10個端口列表中隨機選擇端口)。

圖3 隨機選擇端口

圖4 域名、IP和端口映射關系

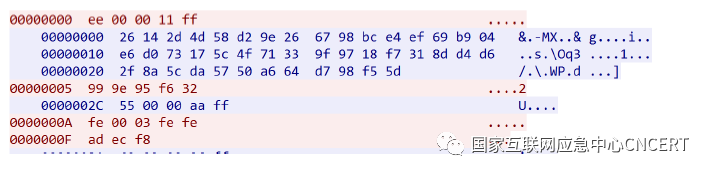

當成功和C2建立連接后,Bot與C2必須經過5輪交互,才能真正和C2建立通信,下圖為arm架構下實際產生的網絡流量。

圖5 arm架構下Bot與C2交互通信

Step 1:Bot--->C2(定長5字節)

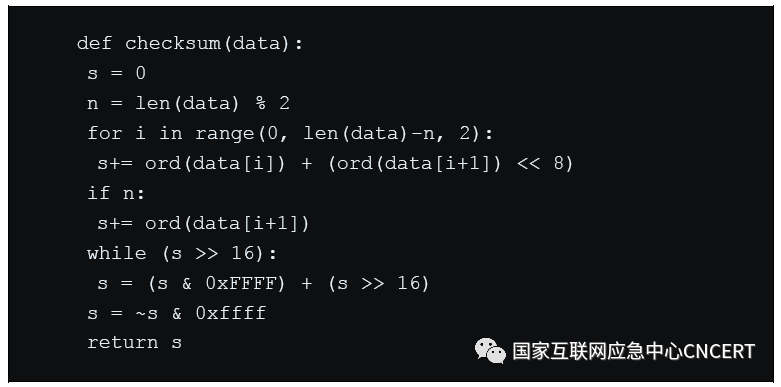

硬編碼的ee 00 00通過tcp/ip checksum方法,計算得到2字節的校驗值0xff11,將它填到末尾2字節處,變成ee 00 00 11 ff。

圖6 Bot生成第一步上線包

Step 2:C2--->BOT(2次,第一次32字節;第二次12字節)

C2端生成chacha20算法的key與nonce,這兩個值不是固定的,每次上線后接受的chacha20密鑰并不相同。

圖7 C2生成chacha20算法參數

Step 3:BOT--->C2(定長5字節)

硬編碼的55 00 00通過checksum,計算得到校驗值0xffaa,填到末尾2字節,變成55 00 00 aa ff。使用chacha20算法加密,輪數為1,得到99 9e 95 f6 32。

Step 4:C2--->BOT(定長5字節)

此時如果收到的5字節為0x55開頭,說明前面的交互是對的,要求BOT開始發送分組信息。

Step 5:Bot--->C2(2次,第一次5字節,第二次分組)

第一次,硬編碼的fe 00 00,第三個字節真為分組長度,變成fe 00 03,計算得到校驗值0xfefe,填到尾部得到fe 00 03 fe fe。

第二次,設定分組字串“arm”,使用chacha20加密,輪數為1,得到ad ec f8。

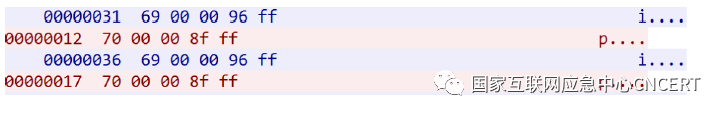

至此BOT成功上線,開始等待執行C2下發的指令,指令碼及其含義如下所示:

0x69, Heartbeat;0xEB, DDoS Attack;0xFB, Exit。

圖8 C2與Bot進行心跳交互

(二)傳播方式分析

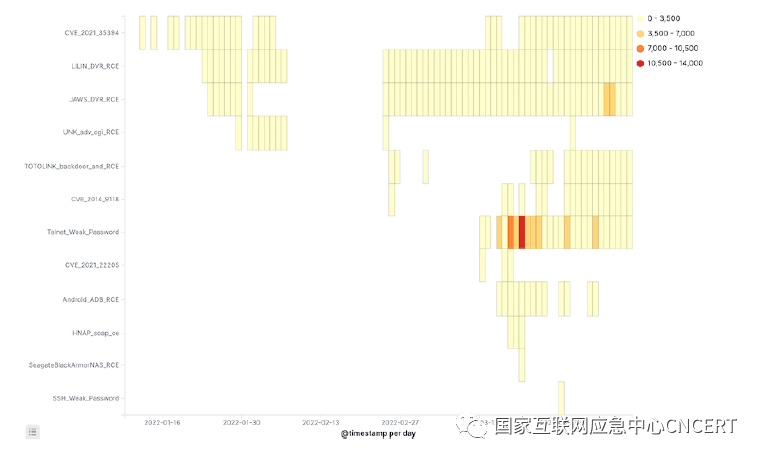

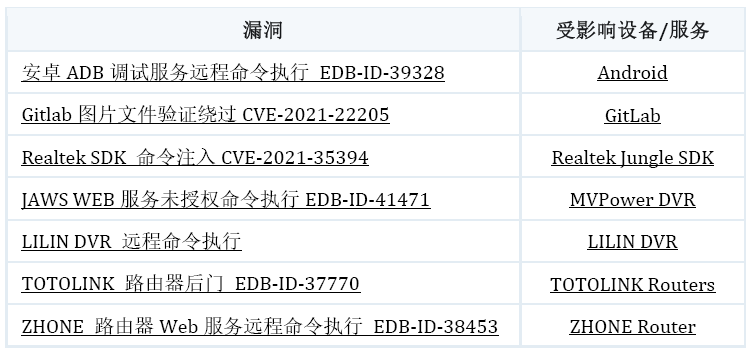

通過跟蹤監測,我們發現Fodcha主要通過以下NDay漏洞和Telnet/SSH弱口令傳播,另外根據我們的數據分析,Fodcha的運營者還會利用Telnet爆破工具進行Telent暴力破解。

圖9 C2與Bot進行心跳交互

三、僵尸網絡感染規模

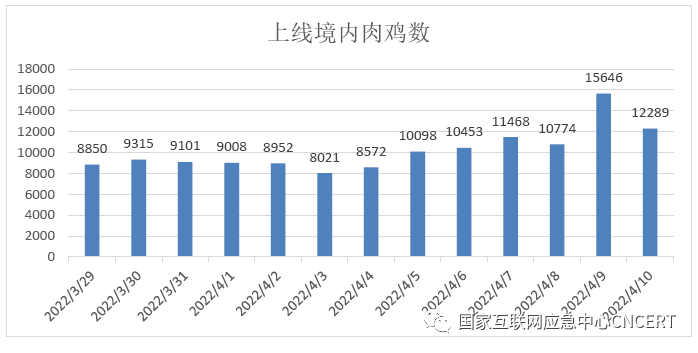

通過監測分析發現,2022年3月29日至4月10日Fodcha僵尸網絡日上線境內肉雞數最高達到1.5萬臺,累計感染肉雞數達到6.2萬。每日境內上線肉雞數情況如下。

圖10 每日上線境內肉雞數

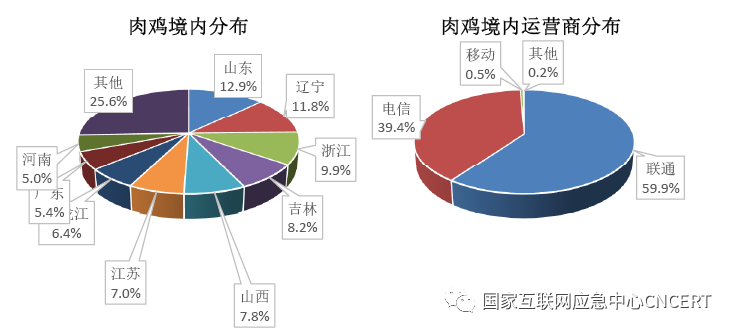

Fodcha僵尸網絡位于境內肉雞按省份統計,排名前三位的分別為山東省(12.9%)、遼寧省(11.8%)和浙江省(9.9%);按運營商統計,聯通占59.9%,電信占39.4%,移動占0.5%。

圖11 境內肉雞按省份和運營商分布

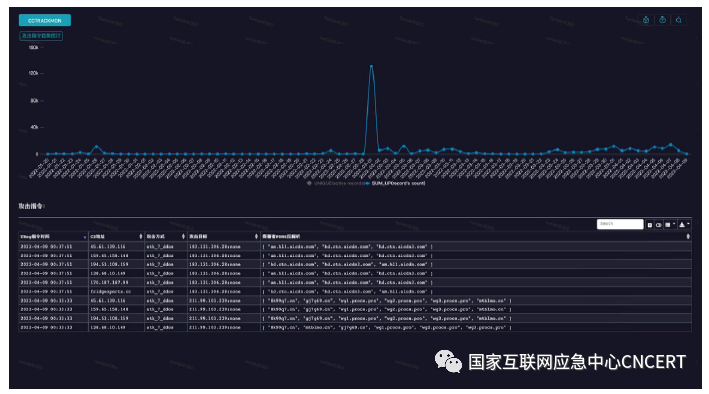

四、僵尸網絡攻擊動態

通過跟蹤監測發現,Fodcha僵尸網絡從誕生起就一直對外發起DDoS攻擊,且攻擊行為非常活躍。攻擊最猛烈的時候是 2022-03-01,跟蹤到超過130k條指令。最近一周,日均指令超過7k,針對超過100個攻擊目標。其攻擊目標趨勢如下:

圖12 Fodcha攻擊趨勢

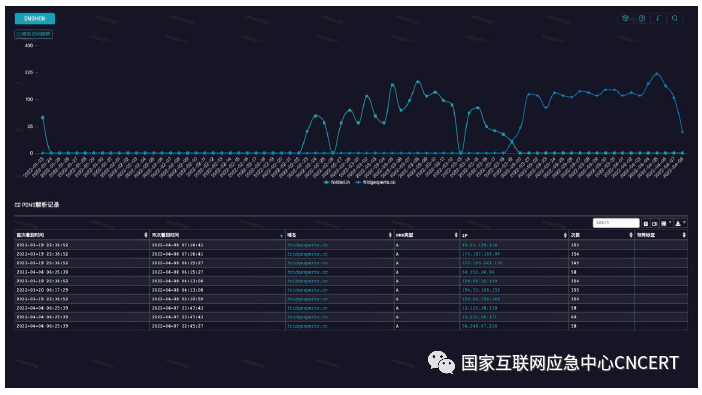

同時,我們從DNS的角度,也可以清晰的看到該家族的C2域名在 2022-03-19前后做了一次更替,對應前述樣本分析部分中 v1 到 v2 的轉變。

圖13 Fodcha域名更換情況

五、防范建議

請廣大網民強化風險意識,加強安全防范,避免不必要的經濟損失,主要建議包括:1、及時修復相關系統漏洞。2、不使用弱密碼或默認密碼,定期更換密碼。

當發現主機感染僵尸木馬程序后,立即核實主機受控情況和入侵途徑,并對受害主機進行清理。

六、相關IOC

樣本MD5:

0e3ff1a19fcd087138ec85d5dba59715

1b637faa5e424966393928cd6df31849

208e72261e10672caa60070c770644ba

2251cf2ed00229c8804fc91868b3c1cb

2a02e6502db381fa4d4aeb356633af73

2ed0c36ebbeddb65015d01e6244a2846

2fe2deeb66e1a08ea18dab520988d9e4

37adb95cbe4875a9f072ff7f2ee4d4ae

3fc8ae41752c7715f7550dabda0eb3ba

40f53c47d360c1c773338ef5c42332f8

4635112e2dfe5068a4fe1ebb1c5c8771

525670acfd097fa0762262d9298c3b3b

54e4334baa01289fa4ee966a806ef7f1

5567bebd550f26f0a6df17b95507ca6d

5bdb128072c02f52153eaeea6899a5b1

6244e9da30a69997cf2e61d8391976d9

65dd4b23518cba77caab3e8170af8001

6788598e9c37d79fd02b7c570141ddcf

760b2c21c40e33599b0a10cf0958cfd4

792fdd3b9f0360b2bbee5864845c324c

7a6ebf1567de7e432f09f53ad14d7bc5

9413d6d7b875f071314e8acae2f7e390

954879959743a7c63784d1204efc7ed3

977b4f1a153e7943c4db6e5a3bf40345

9defda7768d2d806b06775c5768428c4

9dfa80650f974dffe2bda3ff8495b394

a996e86b511037713a1be09ee7af7490

b11d8e45f7888ce85a67f98ed7f2cd89

b1776a09d5490702c12d85ab6c6186cd

b774ad07f0384c61f96a7897e87f96c0

c99db0e8c3ecab4dd7f13f3946374720

c9cbf28561272c705c5a6b44897757ca

cbdb65e4765fbd7bcae93b393698724c

d9c240dbed6dfc584a20246e8a79bdae

e372e5ca89dbb7b5c1f9f58fe68a8fc7

ebf81131188e3454fe066380fa469d22

fe58b08ea78f3e6b1f59e5fe40447b11

下載鏈接:

http://139.177.195.192/bins/arm

http://139.177.195.192/bins/arm5

http://139.177.195.192/bins/arm7

http://139.177.195.192/bins/mips

http://139.177.195.192/bins/realtek.mips

http://139.177.195.192/bins/realtek.mpsl

http://139.177.195.192/blah

http://139.177.195.192/linnn

http://139.177.195.192/skidrt

http://139.177.195.192/z.sh

http://162.33.179.171/bins/arm

http://162.33.179.171/bins/arm7

http://162.33.179.171/bins/mpsl

http://162.33.179.171/bins/realtek.mips

http://162.33.179.171/bins/realtek.mpsl

http://162.33.179.171/blah

http://162.33.179.171/k.sh

http://162.33.179.171/linnn

http://162.33.179.171/z.sh

http://206.188.197.104/bins/arm7

http://206.188.197.104/bins/realtek.mips

http://206.188.197.104/skidrt

http://31.214.245.253/bins/arm

http://31.214.245.253/bins/arm7

http://31.214.245.253/bins/mips

http://31.214.245.253/bins/mpsl

http://31.214.245.253/bins/x86

http://31.214.245.253/k.sh

http://31.214.245.253/kk.sh

控制域名:

folded.in

fridgexperts.cc

文章來源:國家互聯網應急中心CNCERT