連你家電器的算力都不放過 新發現Linux惡意軟件用IoT設備挖礦

繼電腦和手機后,挖礦病毒也盯上了IoT設備。無論是智能冰箱、彩電還是洗衣機,但凡有點算力的(物聯網和端側)設備都可能被這種病毒感染,用于挖掘加密貨幣等。AT&T Alien Labs新發現的Linux惡意軟件Shikitega就是一例。

AT&T Alien Labs 新發現的 Linux 惡意軟件 Shikitega 就是一例。

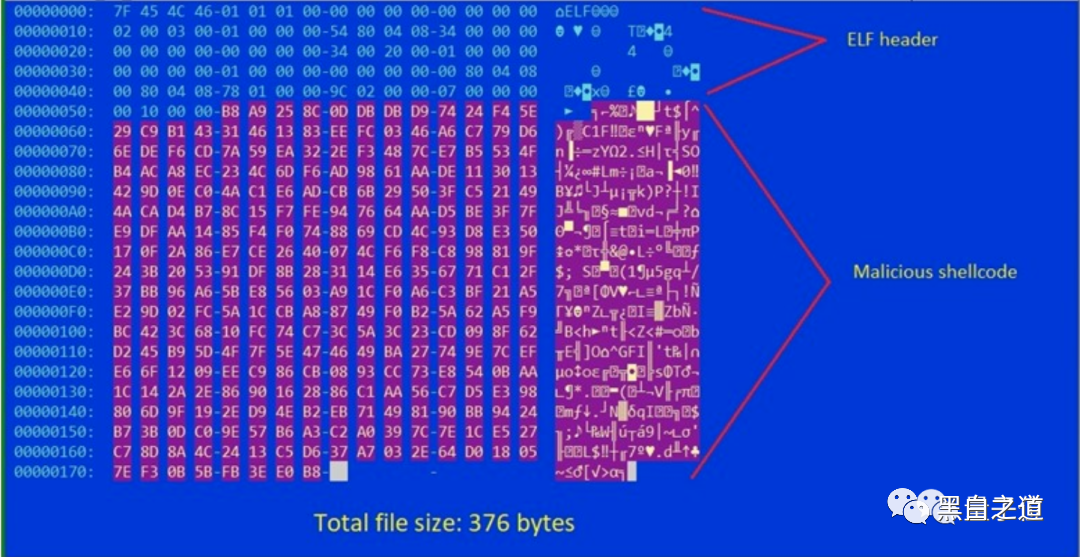

相比之前的一些 IoT 設備,Shikitega 更加隱蔽,總共只有 376 字節,其中代碼占了 300 字節。

那么,這個新型惡意軟件究竟是如何感染設備的?

利用加殼技術“隱身”具體來說,Shikitega 核心是一個很小的 ELF 文件(Linux 系統可執行文件格式)。

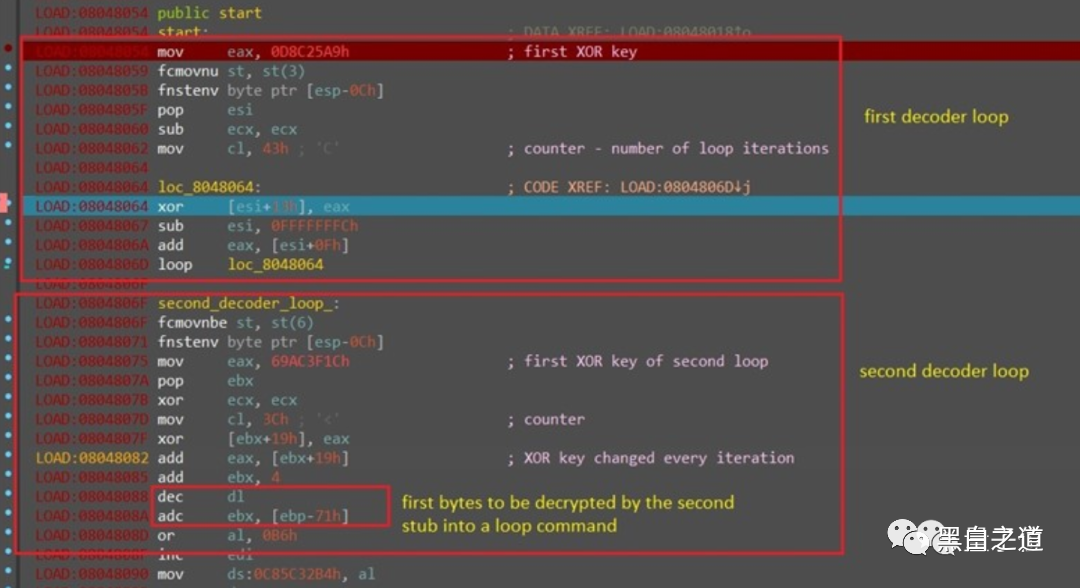

這個 ELF 文件加了動態殼,以規避一些安全防護軟件的查殺。

加殼,指利用特殊算法壓縮可執行文件中的資源,但壓縮后的文件可以獨立運行,且解壓過程完全隱蔽,全部在內存中完成。

動態殼則是加殼里面更加強力的一種手段。

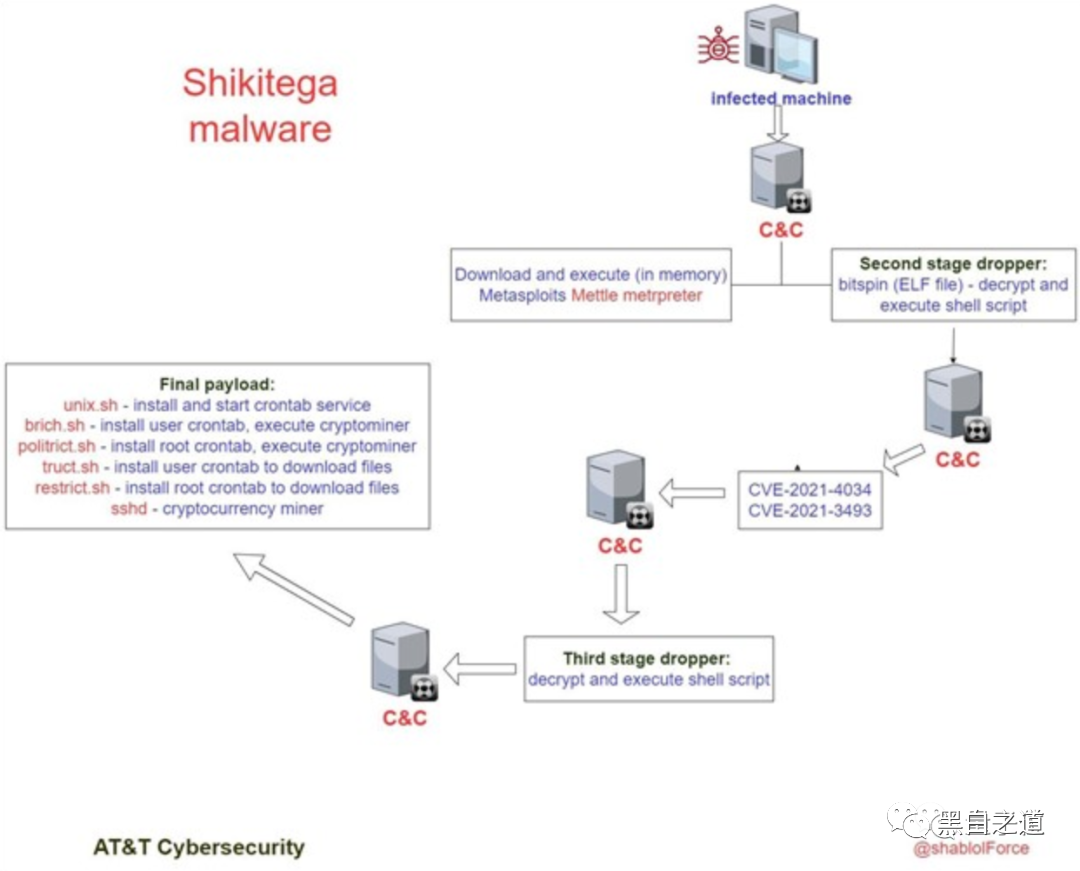

從整體過程來看,Shikitega 會對端側和 IoT 設備實施多階段感染,控制系統并執行其他惡意活動,包括加密貨幣的挖掘(這里 Shikitega 的目標是門羅幣):

通過漏洞利用框架 Metasploit 中最流行的編碼器 Shikata Ga Nai(SGN),Shikitega 會運行多個解碼循環,每一個循環解碼下一層。

最終,Shikitega 中的有效載荷(惡意軟件的核心部分,如執行惡意行為的蠕蟲或病毒、刪除數據、發送垃圾郵件等的代碼)會被完全解碼并執行。

這個惡意軟件利用的是 CVE-2021-4034 和 CVE-2021-3493 兩個 Linux 漏洞,雖然目前已經有修復補丁,但如果 IoT 設備上的舊版 Linux 系統沒更新,就可能被感染。

事實上,像 Shikitega 這樣感染 IoT 設備的惡意軟件已經很常見了。

例如在今年三月,AT&T Alien Labs 同樣發現了一個用 Go 編寫的惡意軟件 BotenaGo,用于創建在各種設備上運行的僵尸網絡(Botnets)。

對此有不少網友吐槽,IoT 設備的安全性堪憂:

也有網友認為,IoT 設備應該搞 WiFi 隔離,不然就會給病毒“可乘之機”:

而除了 IoT 設備,更多人的關注點則放在了 Linux 系統的安全上。

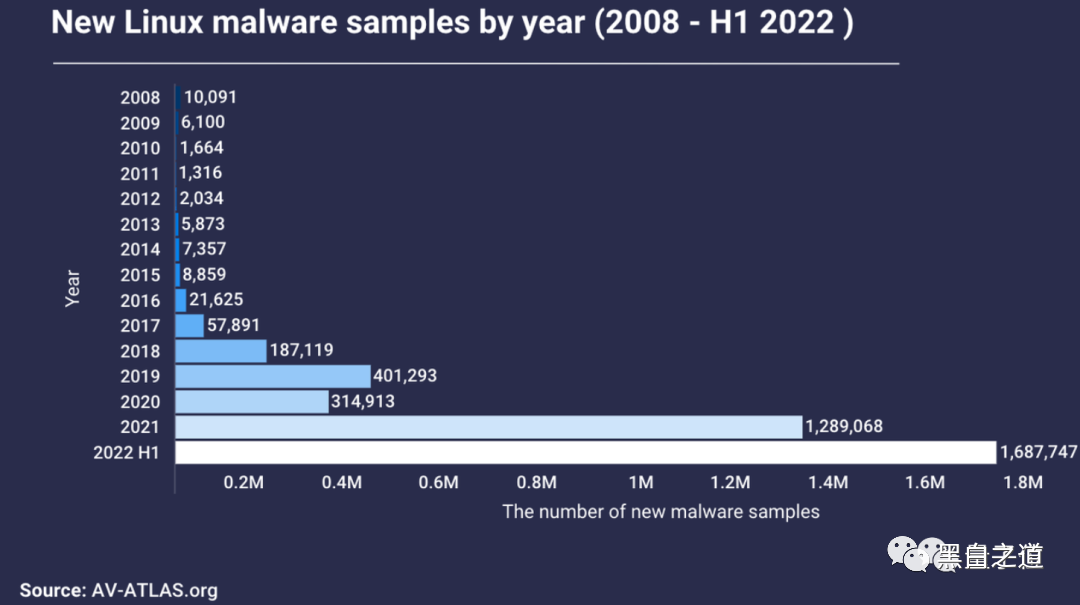

Linux 惡意軟件數量飆升 650%這幾年來,Linux 惡意軟件的多樣性和數量都上升了。

根據 AV-ATLAS 團隊提供的數據,新的 Linux 惡意軟件的數量在 2022 年上半年達到了歷史新高,發現了近 170 萬個。

與去年同期(226324 個惡意軟件)相比,新的 Linux 惡意軟件數量飆升了近 650%。

除了 Shikitega,近來發現的流行 Linux 惡意軟件也變得更加多樣,已知的包括 BPFDoor、Symbiote、Syslogk、OrBit 和 Lightning Framework 等。

圖源 AV-ATLAS

對此有網友提出疑惑,正因為 Linux 開源,它似乎無論如何都會面臨病毒和惡意軟件的泛濫?

有網友回應稱,一方面,雖然舊的 Linux 系統可能充滿漏洞、成為病毒的“溫床”,但它在經過升級、打了補丁之后就會變好。

另一方面,開發惡意軟件本身也不是“有手就能做”的事情。

畢竟安全研究人員會不斷修復并堵上所有漏洞,而惡意軟件開發者必須在他們修復前找到漏洞、開發出惡意軟件,還得讓它們“大流行”,最終實現自己的目的。

要是你家還有在用老舊 Linux 系統的設備,要注意及時升級 or 做好網絡隔離等安全措施~