黑客挖礦“新戰場”——云端

近期,趨勢科技發布的一份報告顯示,傳播挖礦軟件以斂財的黑客現在將目標轉向了云端,云端正成為挖礦黑客之間的“新戰場”。

這份名為《浮動戰場:云端挖礦的版圖一覽》的報告指出,新冠疫情期間,企業投資了大量的云計算,然而新服務的部署也容易造成云端執行個體的大量增加,未修補程序或存在組態錯誤,使得黑客有機可趁。云端的高擴充性非常吸引黑客,尤其是在他們還能黑入多臺像IoT裝置這樣連向云端的機器時。

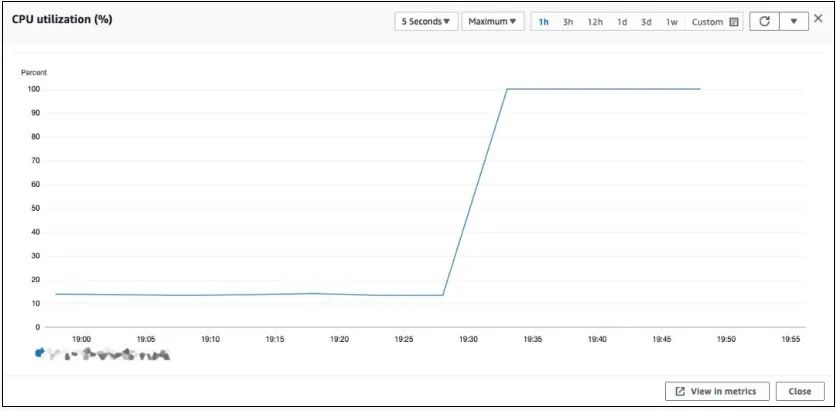

挖礦軟件對云端造成的影響主要體現在在成本和效能上。根據趨勢科技的實驗,挖取門羅幣的XMRing軟件可使云端CPU的利用率由13%飆升到100%(如下圖所示),每個月的電費將因此從20美元暴漲到130美元,足足膨脹600%,而運算容量被竊取將直接造成服務效能及客戶滿意度下降、以及營收減少等問題。

圖片來源/趨勢科技

報告還指出,目前鎖定云端挖礦的黑客組織包括Outlaw、TeamTNT、Kinsing、8220、Kek Security。這些黑客一般利用目標系統漏洞、弱密碼或組態不當來訪問云端,但各黑客之間仍然有一些差異。

例如Outlaw偏好利用漏洞或暴力破解SSH連接工具,黑入IoT裝置及Linux云端服務器,之后植入IRC bot以遠程控制。TeamTNT借助漏洞黑入云端主機以竊取其他服務的密碼,再轉移到新主機開展活動,該組織也常在社交平臺炫耀其成果。Kek Security則利用IoT惡意程序建立僵尸網絡來傳播挖礦軟件及發動DDoS攻擊,該組織主要針對Windows機器。Kinsing和8220則是最活躍的挖礦黑客組織,除了挖門羅幣還會把競爭者趕出受害者云端。

近日,美國網絡安全公司Cado Security的研究人員發現亞馬遜無服務器計算平臺AWS Lambda被植入了Denonia惡意軟件,該惡意軟件部署挖礦軟件XMRing以挖取門羅幣,成為第一個專門針對亞馬遜無服務器計算平臺AWS Lambda的惡意程序。