Linux加密挖掘惡意軟件針對新興云服務提供商

近兩年來,隨著加密貨幣市值的暴增,針對云計算的加密貨幣挖礦惡意軟件日益猖獗。

近日,據趨勢科技報道,2020年曾被用于針對Docker容器的一種Linux加密挖掘惡意軟件的新版本現在開始針對像華為云這樣的新興云服務提供商。

研究人員對該惡意軟件的行為進行了分析,發現該惡意軟件保留其先前功能的同時還開發了一些新功能。

例如,新版本已經注釋掉了防火墻規則創建功能(但該功能仍然存在),并會釋放網絡掃描程序映射其他主機的API相關端口。

此外,新的惡意軟件版本僅針對云環境,會尋找并刪除此前感染系統的所有加密火幣挖礦腳本。

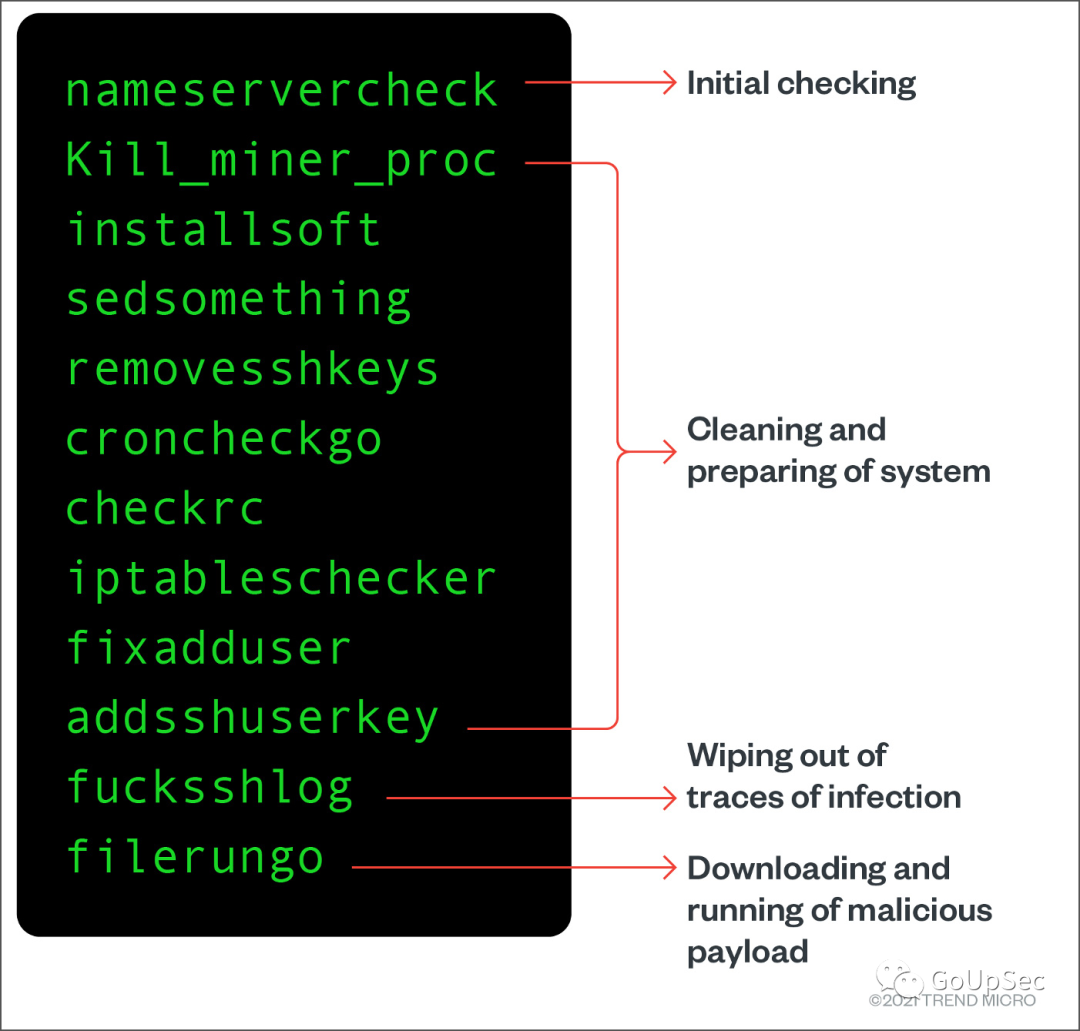

成功感染Linux系統后,惡意挖礦軟件將執行以下步驟(下圖),其中包括刪除其他挖礦惡意軟件創建的用戶。

刪除其他威脅參與者創建的用戶后,挖礦軟件將添加自己的用戶,這是許多針對云的加密劫持攻擊的常見步驟。然而,與許多其他挖礦軟件不同的是,該惡意軟件將他們的用戶帳戶添加到sudoers列表中,賦予他們對設備的root訪問權限。

為了確保在設備上的持久性,攻擊者使用自己的ssh-RSA密鑰來執行系統修改并將文件權限更改為鎖定狀態。

這意味著即使其他參與者將來獲得對設備的訪問權限,他們也無法完全控制設備。

攻擊者安裝Tor代理服務以保護通信免受網絡掃描檢測和審查,通過它傳遞所有連接以進行匿名化。

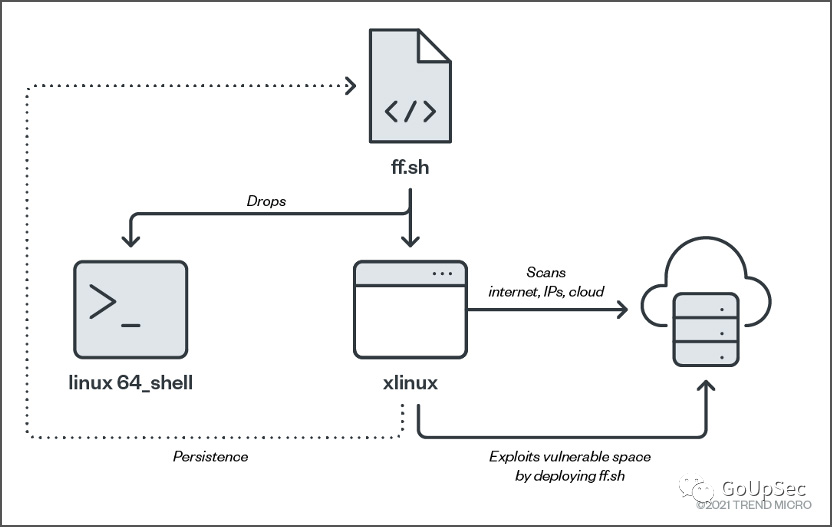

二進制部署圖 來源:趨勢科技

被丟棄的二進制文件(“linux64_shell”、“ff.sh”、“fczyo”、“xlinux”)有一定程度的代碼混淆,趨勢科技研究人員在其中發現了UPX加殼程序的使用痕跡。

攻擊者已經通過進一步的篡改來調整二進制文件以針對自動分析和檢測工具集進行隱蔽。

在設備上站穩腳跟后,黑客的腳本將利用遠程系統并用惡意腳本和加密礦工感染它們。

在這次攻擊中掃描的已知漏洞包括:

- SSH弱密碼

- Oracle融合中間件的Oracle WebLogic Server產品中的漏洞(CVE-2020-14882)

- Redis未授權訪問或弱密碼

- PostgreSQL未授權訪問或弱密碼

- SQLServer弱密碼

- MongoDB未授權訪問或弱密碼

- 文件傳輸協議(FTP)弱密碼

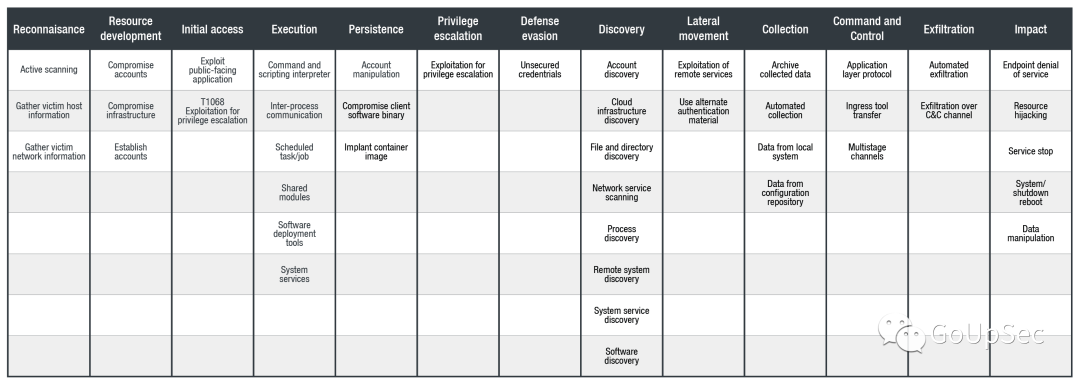

攻擊者使用的MITRE ATT&CK戰術與技術

總結

挖礦軟件是近年來Linux環境面臨的最活躍威脅之一,TeamTNT和Kinsing等惡意軟件發起的挖礦攻擊甚至開始互相爭奪地盤(受感染的計算資源)。

此外,云服務配置錯誤也會導致加密貨幣挖礦和劫持攻擊發生。錯誤配置是一個常見的切入點,趨勢科技監測到的大多數攻擊都是因為云端運行的服務存在API或SSH憑據較弱的問題,或者具有非常寬松的配置,攻擊者可以濫用這些配置,從而在無需利用任何漏洞的情況下滲透到系統中。云用戶應該像對待漏洞和惡意軟件一樣關注錯誤配置問題。

如果您是云服務提供商,那么請記住,運行漏洞評估和惡意軟件掃描可能不足以抵御這種攻擊。您需要評估安全模型并通過進一步的保護對其進行補充,檢查和研究責任模型可以幫助云服務商在發布云服務時實施最佳策略。

參考資料

https://www.trendmicro.com/en_us/research/21/j/actors-target-huawei-cloud-using-upgraded-linux-malware-.html