挖 SRC 不用收集信息啦

在挖 SRC 之前,首先是選擇目標企業,比如最近有幾家 SRC 一起做活動,可以作為挖 SRC 的目標,有了目標之后就是做前期的信息收集,主要收集邊界的資產信息,畢竟光有大目標不行,還得有小目標,比如某個網站、某個 APP,那么就開始了常規的信息收集工作,比如企業信息查詢、主域名收集、子域名收集、端口掃描、指紋識別、CDN/WAF 的識別等。

整個信息收集的流程下來,少說一天,多則一周才能把目標企業的邊界資產收集的七七八八,其中涉及的一些技術細節,也不是每個人都能完全搞定,需要結合多個工具去實現,這樣下來就少了幾天的漏洞測試的時間,那么有沒有已經收集好的信息供我們使用呢?

大家最常用的就是網絡空間搜索引擎,他們的原理就是不斷地探測網絡空間上開放的端口服務,然后在此基礎上做一些指紋識別的工作,當大家有需要時,直接搜索相關資產即可,這是一種方式。

最近這段時間,我們也在開發類似的系統,肯定不如人家這么高大上,以簡單實用為主,以企業目標為起始點,將邊界資產信息收集的流程走完,梳理出一份資產信息報告,供大家參考,涉及的技術也就是上面提到的那些信息收集的工作。

0x00 適用場景

主要的使用場景包括以下三個:

場景一:作為甲方安全從業者,想快速了解自家企業邊界上開放的資產信息,能夠更有針對性地進行防護

場景二:作為白帽子,想要快速了解目標企業的邊界資產信息,能節省大量的時間專注漏洞挖掘

場景三:作為滲透安服人員,接到項目之后,想要快速了解客戶的邊界資產,可以更有效的提供測試服務

目前來說這套系統主要滿足以上三個場景的使用,如果你正好有需求,歡迎聯系 myh0st 咨詢試用。

光介紹顯得很無力,有沒有實際的案例參考呢?接下來以國外的某個賞金目標為例,看看能收集到哪些信息。

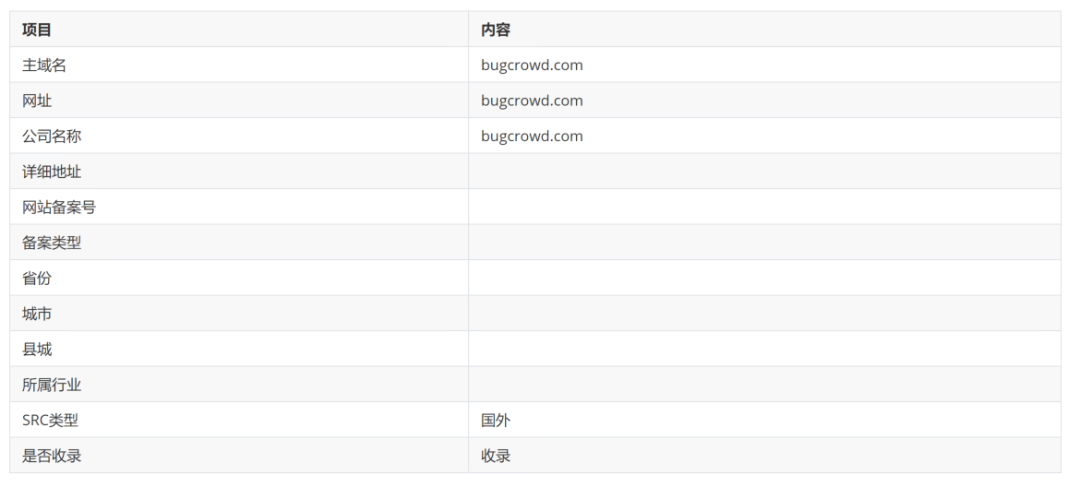

0x01 企業基本信息

對于國外的企業,目前基本信息不多,主要包括內容如下:

通過這個部分可以對目標有一個大體的認識,知道是什么行業,備案的信息以及地址等。

0x02 企業注冊的所有主域名

這部分內容主要來自備案信息查詢,通過查詢企業的備案號,然后反查備案了哪些域名,從而判斷企業注冊了哪些主域名,對于國外的企業,暫時沒有很好的辦法,需要人工收集,案例僅做演示:

同時還收集了這些主域名的域名解析信息,比如 mx 記錄可以知道目標使用了哪些郵箱服務,泛解析 IP 可以了解目標域名是否配置了泛解析,如果配置了泛解析,那么通過 dns 枚舉的方式收集的子域名結果就不準確了。

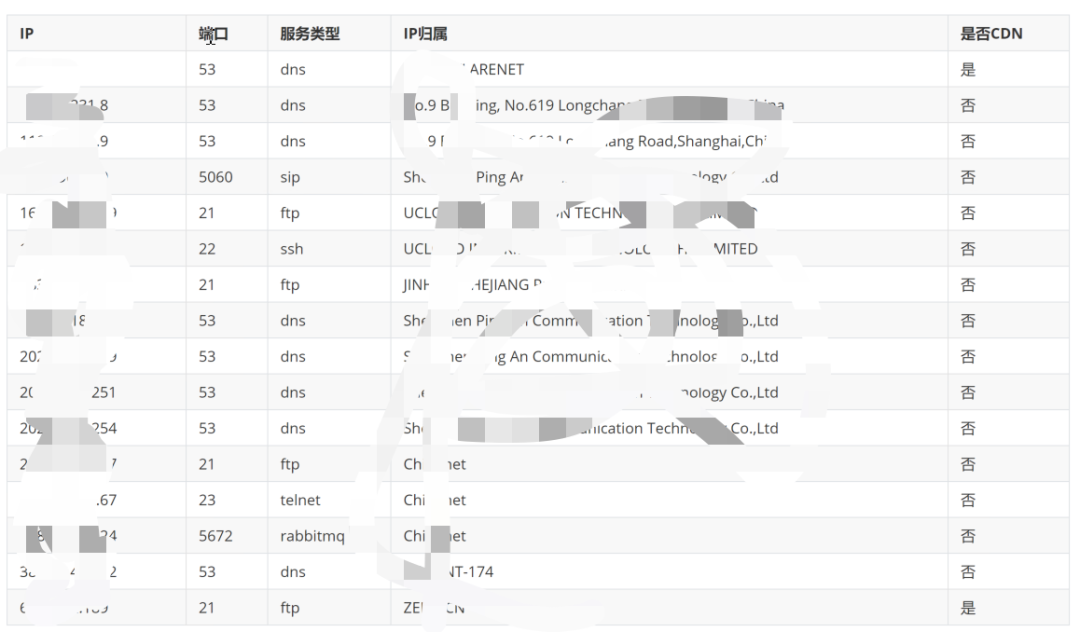

0x03 IP 端口指紋信息

這部分內容主要通過端口掃描,然后結合 nmap 的指紋進行端口服務識別,比如:

通過識別出的端口指紋信息,可以指導我們接下來的一些測試用例和方法。

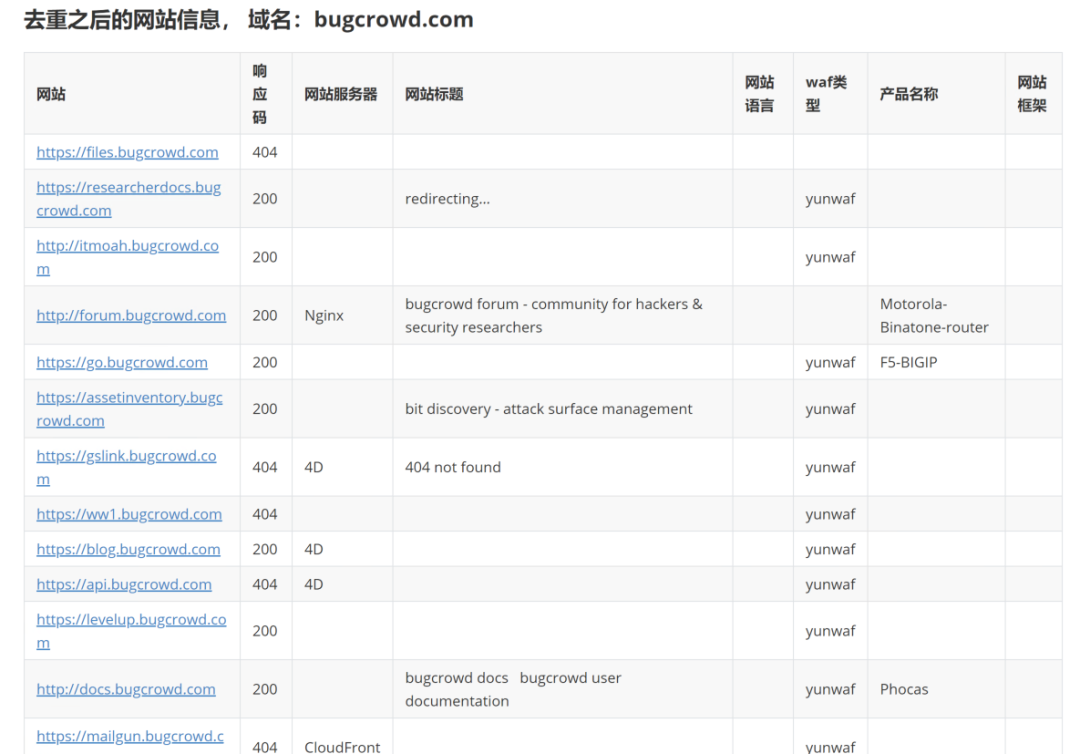

0x04 網站去重后的合集

這部分內容是通過某種自定義算法,對所有網站的信息進行處理,然后統計去掉類似網站,在實際的環境中,有很多域名可能同時指向一個網站,或者存在某種安全防護系統,導致所有訪問指向相同的頁面,所以需要對這部分網站進行去重處理,比如:

在收集邊界應用的同時,對其進行指紋識別,包括服務器類型、網站使用開發語言、使用的 waf 類型、使用的框架或者通用系統設備等,可以有效指導我們進一步制定測試方案。

除了這份報告之外還會提供收集的原始信息,比如子域名列表、網站列表等,供大家參考使用,可以自行基于此數據進行信息拓展。

0x05 如何獲取這些內容

這個內容屬于信安之路為大家提供的一種信息收集的服務,如果你有相關需求可以聯系微信 myh0st 咨詢,針對每次服務的收費,初步制定為:

信安之路 VIP 成員(成長平臺注冊會員):9.9 元/次服務

其他未加入 VIP 的成員:19.9 元/次服務

這些信息僅供在授權情況下使用,利用這些信息切勿做違法的活動,一切后果由使用方承擔。

0x06 總結

信息收集的能力是每一個滲透測試工程師都應該具備的,只要你付出時間和精力,你也可以收集到相應的信息,如果你想節省這部分信息收集的時間,可以來體驗體驗。