次世代IT環境安全:首個針對AWS Lambda無服務器的惡意軟件

- 盡管發現的首個樣本危害不大,但已經能夠看到攻擊者是如何利用云專業知識入侵復雜的云基礎設施;

- Lambda實例“數量眾多,且大部分缺乏監管”,跟安全性低下、極易淪為肉雞的物聯網設備頗為相似;

- 安全專家稱,許多組織對于云端開發資源并沒有真正的控制權,而黑客完全可以利用松散的DevOps安全實踐,通過加密貨幣挖礦輕松賺取經濟收益。

4月6日,云安全公司Cado Security的安全研究人員表示,發現了首個公開披露的、專門針對AWS Lambda環境的加密惡意軟件。

AWS Lambda是亞馬遜云科技推出的通用型無服務器計算平臺。

在周三發布的一份報告中,Cado Security研究員Matt Muir表示,他們基于攻擊者使用的通信域名,將惡意軟件命名為“Denonia”。

Muir指出,“這款惡意軟件利用了新型地址解析技術(DoH)來隱藏命令與控制流量,能夠逃避多種典型的檢測措施與虛擬網絡訪問控制。”

“盡管發現的首個樣本危害不大,只是運行了加密貨幣挖掘軟件,但已經能夠看到攻擊者是如何利用先進的云專業知識,成功入侵了復雜的云基礎設施。由此可見,未來很可能會出現更嚴重的攻擊行動。從我們收集到的遙測數據來看,截至當前Denonia的傳播還非常有限。”

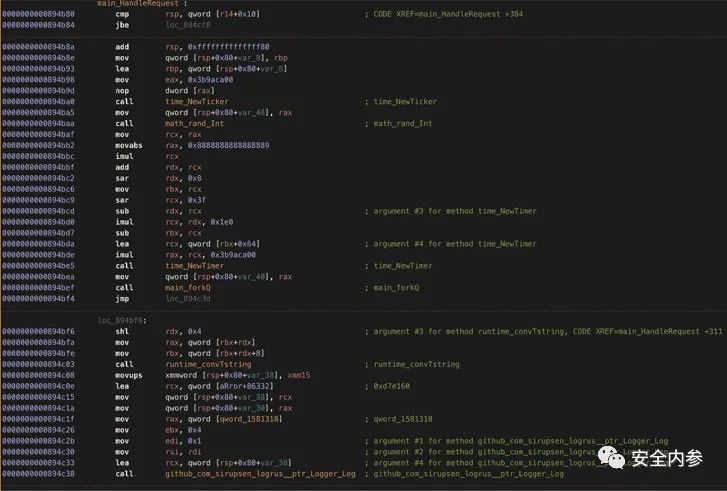

Denonia惡意軟件包含XMRig挖礦軟件的定制版變體。這是一款常見軟件,目前正常用戶和惡意軟件團伙都在用它進行加密貨幣挖礦。

Denonia惡意軟件使用Go語言編寫。Muir稱,目前用Go語言編寫的惡意軟件越來越多,這主要是因為Go語言具有輕松“生成交叉兼容的可執行文件”等優勢。

Muir還指出,他們尚未無法確定Denonia的部署方式。

他表示,“攻擊者可能只是入侵了AWS訪問與密鑰服務,然后手動將惡意軟件部署到Lambda環境。我們之前看到的另外一起案例也是這樣的思路,只不過使用了更簡單的Python腳本。”

“有趣的是,這并不是Denonia目前唯一的樣本。我們這次公布的樣本可以追溯到今年2月底,但之后又在VirusTotal上發現了另一個更早樣本,上傳時間為今年1月。”

Lambda實例就像物聯網設備,數量眾多 但安全性太差

Netenrich公司首席威脅研究員John Bambenek解釋道,雖然攻擊者經常會針對自動化環境運行加密貨幣挖礦軟件,但這還是他第一次看到攻擊者把Lambda當成攻擊目標。

他表示,“不過這也在情理之中。畢竟許多組織對于云端開發資源并沒有真正的控制權,而黑客完全可以利用松散的DevOps安全實踐,通過加密貨幣挖礦輕松賺取經濟收益。”

代碼安全廠商BluBracket產品增長負責人Casey Bisson也表示,Lambda實例“數量眾多,且大部分缺乏監管”,這導致了它們易受攻擊且難于保護。

Bisson還將Lambda實例與Mirai僵尸網絡進行類比,認為這些實例跟安全性低下、極易淪為肉雞的物聯網設備頗為相似。自2016年開始,Mirai僵尸網絡利用數十萬臺受感染設備發動過多起規模龐大的DDoS攻擊。

Bisson說,“云憑證盜竊現象已經相當常見。如今,把秘密放進代碼,就相當于把秘密公之于眾。”

參考來源:

therecord.media