APC智能UPS發現“爆炸性”漏洞

安全研究人員最近在APC的智能UPS設備中發現了三個影響范圍極廣的嚴重安全漏洞,遠程攻擊者可利用這些漏洞發動網絡物理攻擊,甚至炸毀重要設備。

物聯網安全公司Armis的研究人員Ben Seri和Barak Hadad在周二發布的一份報告中表示,這些漏洞統稱為TLStorm,“可以完全遠程接管Smart-UPS設備并能夠進行極端的網絡物理攻擊”。

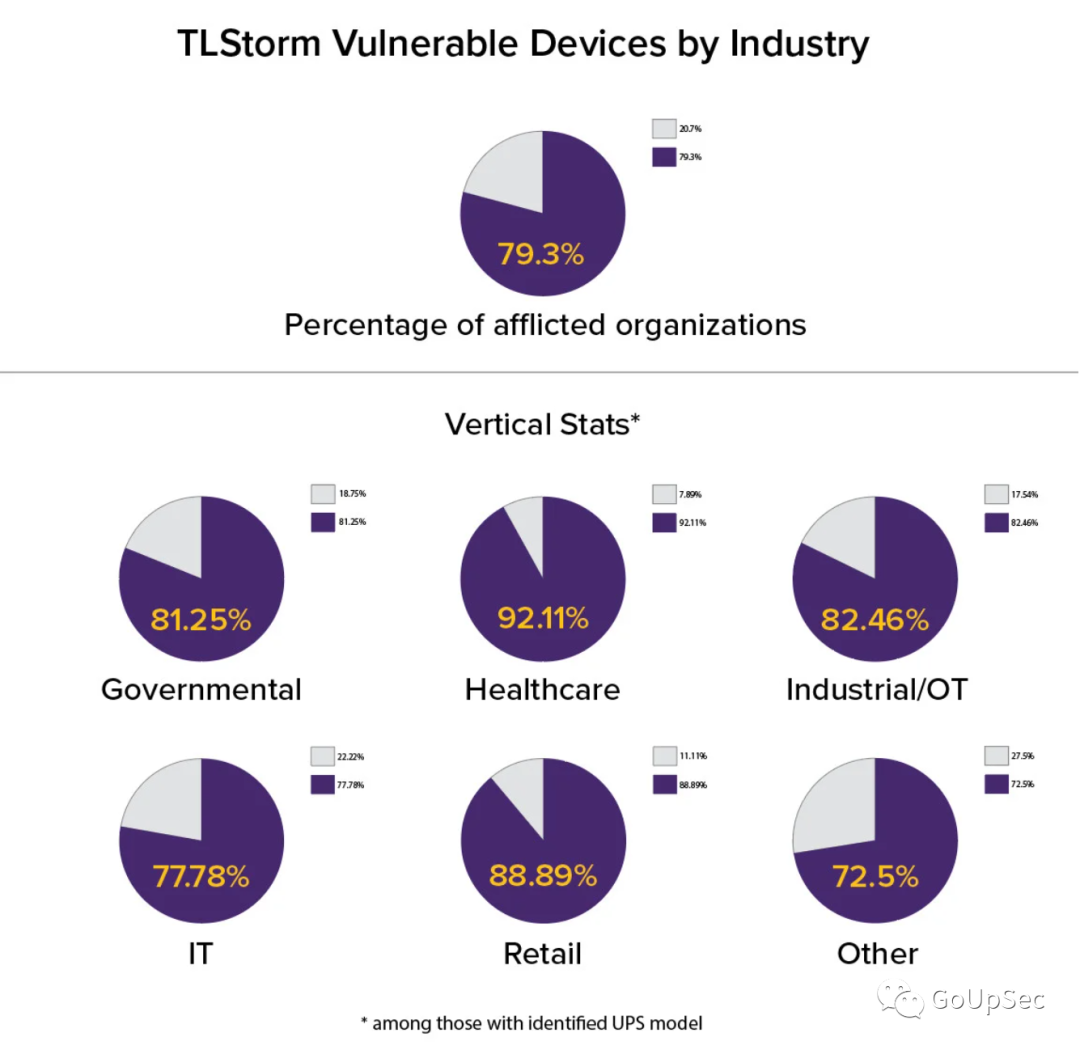

近八成企業

面臨風險

UPS(不間斷電源)設備在醫療設施、服務器機房和工業系統等關鍵任務環境中充當應急備用電源。迄今為止,已在醫療(超過90%)、零售、工業和政府部門發現了大量存在上述漏洞的設備,總計超過2000萬臺,將近八成企業都在使用存在漏洞的APC UPS設備:

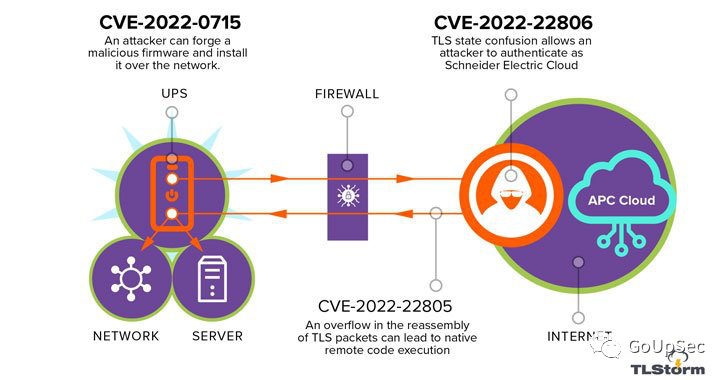

TLStorm包含三個嚴重漏洞,可以通過未經身份驗證的網絡數據包觸發,無需任何用戶交互,也就是所謂的“零點擊攻擊”:

- CVE-2022-22805(CVSS分數:9.0)——TLS緩沖區溢出

- CVE-2022-22806(CVSS分數:9.0)——TLS身份驗證繞過

- CVE-2022-0715(CVSS評分:8.9)–可通過網絡更新的未簽名固件升級

其中兩個漏洞(CVE-2022-22805和CVE-2022-22806)存在于TLS(傳輸層安全)協議的實施中,該協議將具有“SmartConnect”功能的Smart-UPS設備連接到施耐德電氣管理云。

第三個漏洞(CVE-2022-0715),與“幾乎所有APC Smart-UPS設備”的固件有關,該固件未經過加密簽名,安裝在系統上時無法驗證其真實性。

雖然固件是加密的(對稱的),但它缺乏加密簽名,允許攻擊者創建它的惡意版本并將其作為更新交付給目標UPS設備以實現遠程代碼執行(RCE)。

Armis研究人員能夠利用該漏洞開發惡意APC固件版本,該版本被Smart-UPS設備接受為官方更新,根據目標執行不同的過程:

- 具有SmartConnect云連接功能的最新Smart-UPS設備可以通過互聯網從云管理控制臺升級

- 可以通過本地網絡更新使用網絡管理卡(NMC)的舊Smart-UPS設備

- 大多數Smart-UPS設備也可以使用USB驅動器進行升級

“爆炸性”漏洞

成功利用上述任何一個漏洞都可能導致對易受攻擊的設備進行遠程代碼執行(RCE)攻擊,進而可能被武器化以篡改UPS的操作,從而對設備或與其連接的其他資產造成物理損壞。

“通過利用RCE漏洞,我們能夠繞過軟件保護,讓電流尖峰周期反復運行,直到直流鏈路電容器被加熱到約150攝氏度(~300F),這會導致電容器爆裂,釋放大量電解質氣體并導致UPS‘變磚’,同時對關聯設備造成附帶損害。”研究人員解釋說。

更糟糕的是,固件升級漏洞可被利用在UPS設備上植入惡意更新,使攻擊者能夠長期駐留,并將受感染的主機用作進一步攻擊的網關。

“濫用固件升級機制中的漏洞正在成為APT的標準做法,正如Cyclops Blink惡意軟件中所發現的那樣,嵌入式設備固件的不當簽名是各種嵌入式系統中反復出現的漏洞。”研究人員說.

在2021年10月31日向施耐德電氣負責任地披露后,上述漏洞的補丁程序已在2022年3月8日星期二的更新中發布。建議APC客戶盡快安裝更新以降低漏洞風險。

“與許多其他數字基礎設施設備一樣,UPS設備經常在安裝后被遺忘。”研究人員總結道:“由于這些設備與核心業務系統連接到相同的內部網絡,因此漏洞利用可能會產生嚴重影響。”

緩解建議

研究人員的報告解釋了所有三個TLSstorm漏洞的技術細節,并提供了一組保護UPS設備的建議:

1. 安裝施耐德電氣官網提供的補丁程序(https://download.schneider-electric.com/files?p_Doc_Ref=SEVD-2022-067-02)

2. 如果您使用NMC,請更改默認NMC密碼(“apc”)并安裝公開簽名的SSL證書,這樣您網絡上的攻擊者將無法截獲新密碼。要進一步限制NMC的攻擊面,請參閱Schneider Electric Security Handbook for NMC2和NMC3。

3. 部署訪問控制列表(ACL),其中僅允許UPS設備通過加密通信與一小部分管理設備和施耐德電氣云進行通信。

Armis還發布了包含所有研究細節的技術白皮書:

https://info.armis.com/rs/645-PDC-047/images/Armis-TLStorm-WP%20%281%29.pdf

(來源:@GoUpSec)