UPS中三個嚴重漏洞可讓攻擊者遠程操縱數百萬企業設備的電源

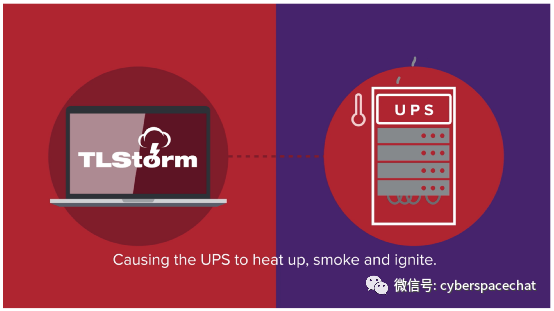

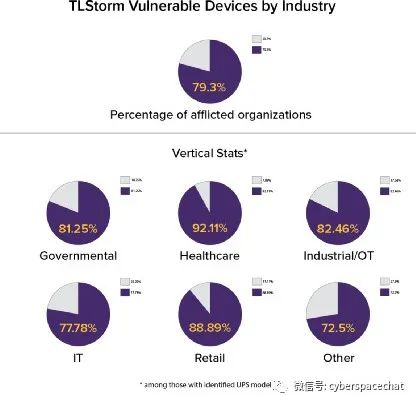

Armis公司研究人員在APC Smart-UPS設備中發現了一組三個關鍵的零日漏洞,這些漏洞可讓遠程攻擊者接管 Smart-UPS設備并對物理設備和 IT 資產進行極端攻擊。不間斷電源 (UPS)設備為關鍵任務資產提供應急備用電源,可在數據中心、工業設施、醫院等場所找到。APC是施耐德電氣的子公司,是UPS設備的領先供應商之一,在全球銷售了超過2000萬臺設備。如果被利用,這些被稱為TLStorm的漏洞允許完全遠程接管Smart-UPS設備并能夠進行極端的網絡物理攻擊。根據Armis的數據,近10家公司中有8家暴露于TLSstorm漏洞。

一、TLSstorm漏洞概述

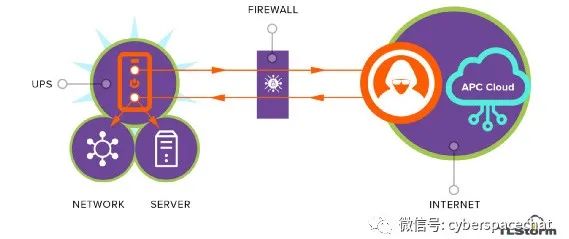

這組發現的漏洞包括云連接Smart-UPS設備使用的TLS實施中的兩個嚴重漏洞,以及第三個嚴重漏洞,即設計缺陷,其中所有Smart-UPS設備的固件升級都沒有正確簽名和驗證。其中兩個漏洞涉及UPS和施耐德電氣云之間的TLS連接。支持SmartConnect功能的設備會在啟動時或云連接暫時丟失時自動建立TLS連接。

CVE-2022-22806:TLS 身份驗證繞過:TLS 握手中的狀態混淆導致身份驗證繞過,導致使用網絡固件升級進行遠程代碼執行 (RCE)。

CVE-2022-22805:TLS 緩沖區溢出:數據包重組 (RCE) 中的內存損壞錯誤。

這兩個漏洞可以通過未經身份驗證的網絡數據包觸發,無需任何用戶交互(ZeroClick 攻擊)。

CVE-2022-0715:可通過網絡更新的未簽名固件升級 (RCE)。

第三個漏洞是設計缺陷,受影響設備上的固件更新未以安全方式進行加密簽名。這意味著攻擊者可以制作惡意固件并使用各種路徑(包括Internet、LAN或USB驅動器)進行安裝。這可以讓攻擊者在此類 UPS設備上建立持久的持久性,這些設備可以用作網絡中的據點,可以從中進行額外的攻擊。

濫用固件升級機制中的缺陷正在成為APT的標準做法,正如最近在對Cyclops Blink惡意軟件的分析中所詳述的那樣,嵌入式設備固件的不當簽名是各種嵌入式系統中反復出現的缺陷。Armis之前在Swisslog PTS系統中發現的漏洞( PwnedPiper , CVE-2021-37160) 是類似漏洞的結果。

Armis已于2021年10月31日向施耐德電氣披露了這些漏洞。此后,Armis與施耐德電氣合作創建并測試了一個補丁,該補丁現已普遍可用。

在當地時間3月8日發布的安全公告中,施耐德電氣表示,這些漏洞被歸類為“嚴重”和“高嚴重性”,影響 SMT、SMC、SCL、SMX、SRT和SMTL系列產品。該公司已開始發布包含針對這些漏洞的補丁的固件更新。對于沒有固件補丁的產品,施耐德提供了一系列緩解措施來降低被利用的風險。

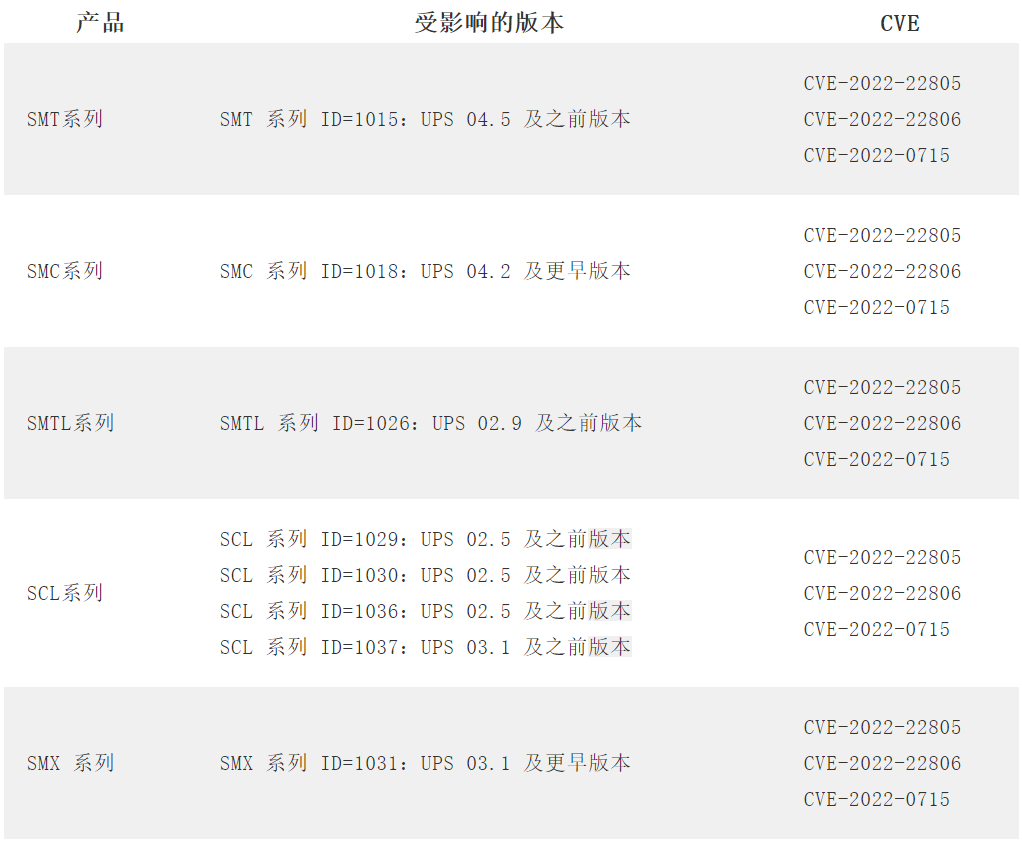

二、受影響的設備型號列表

SmartConnect 系列

Smart-UPS 系列

三、風險及影響

UPS設備調節高壓電源的事實,加上它們的互聯網連接,使它們成為高價值的網絡物理目標。在電視劇《機器人先生》中,不良行為者使用APC UPS設備引發爆炸。然而,這不再是虛構的攻擊。通過在實驗室中利用這些漏洞,Armis研究人員能夠遠程點燃Smart-UPS設備并使其真正化為烏有。

由于TLS攻擊向量可以源自Internet,因此這些漏洞可以充當企業內部網絡的網關。不良行為者可以使用TLS狀態混淆將自己標識為施耐德電氣云,并收集有關公司防火墻后面的 UPS的信息。然后,他們可以遠程更新UPS 固件,并將UPS用作勒索軟件攻擊或任何其他類型惡意操作的入口點。

Armis主動研究各種資產,以幫助安全領導者保護其組織免受新威脅,包括針對IT資產和網絡物理系統(CPS)的威脅。作為這項研究的一部分,該公司調查了APC Smart-UPS設備以及它們與各自的遠程管理和監控服務進行通信的方式。

攻擊者可以通過互聯網遠程接管設備

最新的 APC Smart-UPS型號通過云連接進行控制。Armis 研究人員發現,利用TLStorm漏洞的攻擊者可以通過Internet遠程接管設備,而無需任何用戶交互或攻擊跡象。因此,攻擊者可以對設備執行遠程代碼執行(RCE)攻擊,進而可以用來改變UPS的操作,從而對設備本身或與其連接的其他資產造成物理損壞。

俄烏沖突凸顯了TLSstorm的關鍵性質

過去曾發生過針對電網及其內部設備的攻擊,其中最著名的是2015年發生的烏克蘭電網攻擊——其中UPS設備(以及許多其他類型的設備)已被遠程黑客入侵,導致大規模停電。近期的俄烏沖突事件引發了美國官員的擔憂,即美國電網將成為俄羅斯通過網絡攻擊的目標。TLSStorm漏洞的發現突顯了企業環境中負責電源可靠性的設備的易變性,并強調需要采取行動并保護此類設備免受惡意攻擊。

四、不間斷電源(UPS)使用范圍廣泛

不間斷電源(UPS)設備為關鍵任務資產提供緊急備用電源。在電力中斷可能導致傷害、業務停機或數據丟失的情況下,UPS設備有助于確保關鍵技術的高可用性:服務器機房、醫療設施、OT/ICS環境、住宅。受TLSstorm漏洞影響的設備按行業統計,參見下圖。

五、如何保護UPS設備

用戶可以采取一些步驟來最大程度地降低攻擊風險。Armis 建議使用所有三種緩解措施,而不僅僅是更新設備。

1.安裝 Schneider Electric網站上提供的修補程序。

2.如果您使用NMC,請更改默認NMC口令(“apc”)并安裝公開簽名的SSL證書,這樣您網絡上的攻擊者將無法截獲新口令。要進一步限制NMC的攻擊面,請參閱Schneider Electric Security Handbook for NMC2和NMC3。

3.部署訪問控制列表(ACL),其中僅允許UPS設備通過加密通信與一小部分管理設備和施耐德電氣云進行通信。

與許多其他數字基礎設施設備一樣,UPS設備經常被安裝和遺忘。由于這些設備與核心業務系統連接到相同的內部網絡,因此利用嘗試可能會產生嚴重影響。

對于安全專業人員來說,擁有所有資產的完整可見性以及監控其行為的能力以識別異常和/或利用嘗試是很重要的。然而,傳統的安全解決方案并不涵蓋這些資產。因此,它們仍然“看不見”,從而使組織面臨重大風險。

資料來源:

1.https://www.armis.com/research/tlstorm/

2.https://www.securityweek.com/millions-apc-smart-ups-devices-can-be-remotely-hacked-damaged