烏克蘭政府遭遇大規模網絡攻擊

據報道,烏克蘭遭到“大規模”網絡攻擊,迫使十幾個政府網站下線。這次襲擊還針對英國、美國和瑞典在烏克蘭的大使館,被懷疑是由俄羅斯威脅行為者在兩國之間的緊張局勢中實施的。

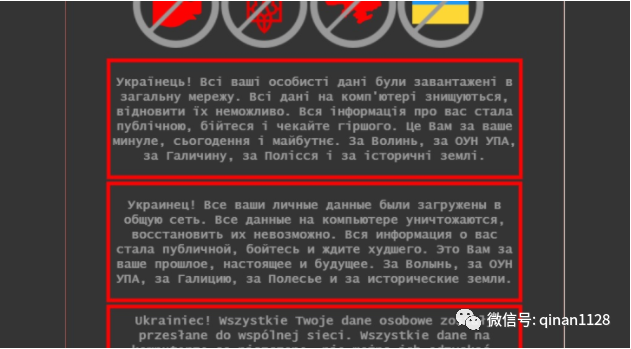

被下線的網站包括烏克蘭外交部和教育部。相關網站出現了一條險惡的信息,上面寫著:“烏克蘭人!……關于您的所有信息都已公開。害怕并期望更糟。這是你的過去、現在和未來。”該消息還復制了烏克蘭國旗和地圖,并被劃掉并引用了“歷史土地”。這以三種語言出現:烏克蘭語、俄語和波蘭語。

《衛報》 援引烏克蘭外交部發言人奧列格·尼科連科的話說:“由于大規模網絡攻擊,外交部和其他政府機構的網站暫時關閉。我們的專家已經開始恢復 IT 系統的工作,網絡警察已展開調查。”烏克蘭 SBU 安全部門表示,此次攻擊沒有泄露任何個人數據。

該事件發生在該地區緊張局勢加劇之際,克里姆林宮要求保證烏克蘭不會加入北約。俄羅斯已向烏克蘭邊境部署了10萬軍隊。歐盟最高外交官何塞普·博雷爾(Josep Borrell)譴責襲擊事件,并表示:“我們將調動所有資源幫助烏克蘭解決這一問題。可悲的是,我們知道這可能會發生。”他補充說:“我不能責怪任何人,因為我沒有證據。但我們可以想象。”

Bridewell Consulting的網絡威脅情報主管 Anthony Gilbert 在評論這個故事時 說:“目前尚不清楚攻擊是如何發生的或背后的幕后黑手,但鑒于目前的情況,它極有可能是出于政治目的。沒有經濟動機。襲擊者可能是想發出警告或引發內亂,并進一步散布對政府不信任的暗流。”

Darktrace的全球威脅分析主管 Toby Lewis 表示,現在就攻擊的性質及其肇事者下結論還為時過早。“我們應該謹慎地將其標記為‘復雜’的攻擊。一些網絡攻擊比其他攻擊更成功;有些是先進的,有些則不那么先進。例如,分布式拒絕服務 (DDoS) 攻擊是一種通過互聯網流量壓倒網絡服務器來破壞網站或網絡的嘗試,這種攻擊并不是特別復雜且相對容易緩解。一些網站污損,例如留在教育網站和外交部的那些,旨在模仿‘民族主義/分離主義團體’,聲稱襲擊是以 UPA(烏克蘭分離主義軍隊)的名義進行的,它已經存在了 50 多年。僅憑數字數據是不可能進行歸因的,這不太可能是一個虛假的標志,可以轉移對真正肇事者的注意力,煽動騷亂或僅僅影響網站所有者的可信度。”

近年來,俄羅斯曾被指責為對烏克蘭的網絡攻擊。其中包括 2015 年 和 2016 年 造成該國大部分電網癱瘓的襲擊。

2 著名的梳理市場 UniCC 宣布關閉

UniCC 是最大的地下梳理市場之一,日前宣布關閉。該網站于 2013 年推出,據 Elliptic Threat 稱,英特爾通過該平臺進行了約 3.58 億美元的購買(包括比特幣、萊特幣、以太幣和達世幣)。

“數以億計的支付卡詳細信息已從在線零售商、銀行和支付公司被盜,然后在 UniCC 等在線市場上以加密貨幣的形式出售。” Elliptic Threat Intel 發布的分析。“這些被盜卡具有價值,因為它們可以用來購買高價值物品或禮品卡,然后可以轉售以換取現金。這個過程被稱為“梳理”,它已成為網絡犯罪分子的關鍵部分。”UniCC 在 1 月份關閉流行的梳理平臺Joker's Stash后達到 30% 的市場份額 。

UniCC 管理員在地下梳理網站上用英語和俄語宣布了關閉的消息,他們給會員 10 天的時間來消費余額。“不要建立任何關于我們離開的陰謀論,這是(a)加權決定,我們并不年輕,我們的健康不允許再這樣工作。” 閱讀消息。“我們要求你聰明點,不要追隨任何與我們的復出和其他事情有關的假貨。”

根據 Elliptic Threat 英特爾團隊的說法,在 UniCC 市場關閉后,其他梳理平臺將試圖填補這個僅比特幣銷售額就超過 14 億美元的市場的空白。另一方面,UniCC 背后的運營商將尋求套現他們的百萬航空利潤。但最近幾個月,Elliptic 指出,其他地下市場似乎已經掛了。白宮市場于 10 月宣布關閉;到了 11 月,Cannazon 天黑了。12 月輪到托雷斯了。報告補充說,到 1 月初,壟斷市場出人意料地無法進入。“在 2021 年 7 月,被盜憑證市場 Slilpp 在賺取了近 2200 萬美元的比特幣后,被 FBI 與眾多歐洲機構合作查獲。盡管如此,梳理市場也出現了許多新進入者——最著名的是 2021 年 6 月的 All World Cards,它在早期的宣傳噱頭中免費提供了近 300 萬張卡片,成為頭條新聞。”

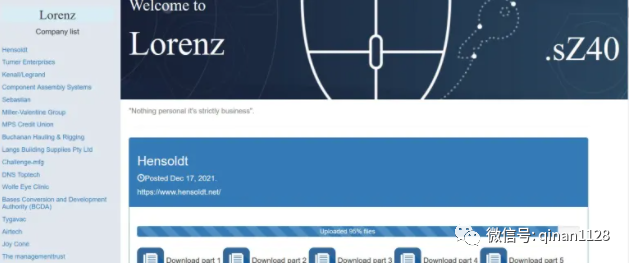

3 Lorenz 勒索軟件團伙竊取德國國防承包商 Hensoldt 的文件

德國國防承包商 Hensoldt 證實,其英國子公司的部分系統感染了 Lorenz 勒索軟件。本周,Hensholdt 的一位發言人向 BleepingComputer證實了安全漏洞,并解釋說其英國子公司的少數移動設備受到了影響。

Lorenz 勒索軟件團伙 自 4 月以來一直很活躍 ,襲擊了全球多個組織,要求向受害者支付數十萬美元的贖金。與其他勒索軟件團伙一樣,Lorenz 運營商也實施雙重勒索模式,即在加密數據之前竊取數據,并在受害者不支付贖金時威脅他們。贖金要求相當高,介于 500.000 美元到 700.000 美元之間。

Hensoldt AG 專注于用于國防、安全和航空航天領域的保護和監視任務的傳感器技術。公司在法蘭克福證券交易所上市,主要產品領域為雷達、光電、航空電子。這家國防跨國公司為國防、航空航天和安全應用開發傳感器解決方案,在法蘭克福證券交易所上市,2020 年收入為 12 億歐元。該公司與美國政府簽訂了機密和敏感合同,其產品包括并裝備坦克、直升機平臺、潛艇、瀕海戰斗艦等。

Lorenz 勒索軟件團伙已經在其 Tor 泄漏站點上添加了受感染組織的公司名稱。勒索軟件組織聲稱已將 95% 的被盜文件上傳到其泄漏站點。該團伙將存檔文件標記為“付費”,這意味著其他人為避免文件泄露而支付的 Hensoldt 文件。網絡安全公司 Tesorion 的研究人員分析了 Lorenz 勒索軟件并開發了一種解密器,在某些情況下可以讓受害者免費解密他們的文件。

4 FIN7 針對使用 BadUSB 設備的美國企業

在過去的幾個月里,一個出于經濟動機的威脅組織一直以 BadUSB 攻擊為目標的美國公司。BadUSB 攻擊是試圖通過惡意 USB 設備將惡意軟件代碼注入計算機而不會被檢測到。

聯邦調查局收到多份報告稱,包裹內裝有 USB 設備,被發送到美國企業。研究人員指出,FIN7 組織于 2021 年 11 月針對一家美國國防工業公司。在這起事件中,該組織利用亞馬遜的感謝信欺騙了受害者。

自 2021 年 8 月以來,FIN7 一直在使用相同的 BadUSB 攻擊技術來攻擊保險和運輸領域的組織。

在攻擊過程中,攻擊者使用了兩種類型的包。一個假裝來自美國衛生與公眾服務部 (HHS) 的包裹,并在 USB 中包含 COVID-19 指南的字母。第二個模仿亞馬遜的禮品盒包裝,包括一張假禮品卡、假感謝信和一個 USB。兩種類型的包裹都是 LilyGO 品牌的 USB 設備,使用 UPS 和 USPS 服務發送。

將 USB 驅動器插入計算機,設備可能會執行BadUSB 攻擊,其中 USB 驅動器將自身注冊為鍵盤并發送一系列自動預配置的擊鍵。這些擊鍵執行 PowerShell 命令,下載并安裝不同的惡意軟件作為后門。在其中一個調查案例中,觀察到該小組獲得了管理員訪問權限并橫向移動。FIN7 使用了不同的工具,例如 Metasploit、Cobalt Strike、PowerShell 腳本、Carbanak、GRIFFON、DICELOADER、TIRION,并部署了BlackMatter和REvil勒索軟件。

最近的攻擊展示了網絡犯罪分子對多個行業的受害者的創新和絕望。根據 FBI 的說法,美國企業應在InfraGard 門戶網站上注冊,以訪問警報并獲取有關 FIN7 的 BadUSB 攻擊的更多信息。

5 新一波 Qlocker 勒索軟件攻擊針對 QNAP NAS 設備

新一波Qlocker 勒索軟件針對全球 QNAP NAS 設備,新的活動于 1 月 6 日開始,它在受感染的設備上放置名為 !!!READ_ME.txt 的贖金票據。5 月,臺灣供應商 QNAP警告其客戶更新其網絡附加存儲 (NAS) 設備上運行的 HBS 3 災難恢復應用程序,以防止 Qlocker 勒索軟件 感染。4 月底,專家警告稱,一種名為 Qlocker 的新型勒索軟件每天都會感染數百臺 QNAP NAS 設備。攻擊背后的威脅參與者正在利用一個不正當的授權漏洞,跟蹤為 CVE-2021-28799,這可能允許他們登錄到 NAS 設備

“針對 QNAP NAS 的勒索軟件活動于 2021 年 4 月 19 日那一周開始。被稱為 Qlocker 的勒索軟件利用 CVE-2021-28799 攻擊運行某些版本的 HBS 3(混合備份同步)的 QNAP NAS。” 供應商發布的 安全 公告。根據勒索軟件識別服務 ID-Ransomware的創建者Michael Gillespie提供的統計數據,這些攻擊于 4 月 20 日首次被發現,感染數量已飆升至每天數百次 。一旦勒索軟件感染了設備,它會將 NAS 上的所有文件移動到受密碼保護的 7z 檔案中,并要求支付 550 美元的贖金。然后它還會刪除快照以防止從備份中恢復數據,并在每個受影響的文件夾中放置贖金記錄(名為 !!!READ_ME.txt)。勒索說明包含通過 Tor 站點與勒索軟件運營商取得聯系的說明。

勒索軟件運營商要求支付 0.02 到 0.03 比特幣的贖金。BleepingComputer 還報告說,受影響的 QNAP 用戶已向 ID-Ransomware 服務提交了數十份勒索票據和加密文件。“似乎 2022 年 6 月 1 日出現了新版本的 QLocker 勒索軟件。我們稱它為 QLocker2 并將舊的稱為 QLocker1。我們還不確定與原始版本有什么不同,但似乎用戶在感染后無法連接到 NAS。最新的應用程序和固件似乎也無濟于事。也可能是 QLocker1 勒索軟件剛剛被再次使用,并且沒有新版本存在。我們會看看情況是否如此。目前還不清楚以前的恢復方法是否仍然有效,但這里有關于舊版本的有用鏈接。”

2021 年 12 月,另一波 ech0raix 勒索軟件攻擊開始針對QNAP 網絡附加存儲 (NAS) 設備。eCh0raix 勒索軟件至少從 2019 年就開始活躍,當時來自安全公司 Intezer 和 Anomali 的電子專家分別發現了針對網絡附加存儲 (NAS) 設備的勒索軟件樣本。

NAS 服務器是黑客的特權目標,因為它們通常存儲大量數據。勒索軟件針對的是 QNAP 制造的保護不力或易受攻擊的 NAS 服務器,威脅者利用已知漏洞或進行暴力攻擊。該勒索軟件被 Intezer 追蹤為“ QNAPCrypt ”和被 Anomali 追蹤為“ eCh0raix ” ,是用 Go 編程語言編寫的,并使用 AES 加密來加密文件。惡意代碼將 .encrypt 擴展名附加到加密文件的文件名中。今年 5 月,QNAP 向客戶發出警告 ,攻擊者針對其網絡附加存儲 (NAS) 設備進行 eCh0raix 勒索軟件 攻擊并利用 Roon Server 零日漏洞。這家臺灣供應商獲悉正在進行的 eCh0raix 勒索軟件攻擊,這些攻擊使用弱密碼感染了 QNAP NAS 設備。

獨立專家觀察到 4 月 19 日至 4 月 26 日期間 eCh0raix 感染報告激增。在同一時期,該供應商還警告其用戶正在進行的 AgeLocker 勒索軟件爆發。2019 年,Anomali 研究人員報告了一波針對 Synology NAS 設備的 eCh0raix 攻擊,威脅參與者對其進行了暴力攻擊。