超實用的CDN繞過-CMS識別-WAF識別技術!!

0x00 CDN,CMS,WAF簡介

1、CDN即內容分發網絡,起初是為了提高網絡的通訊效率,后被用于IP的隱藏技術。

2、CMS即一個網站的成形開源框架,根據不同的版本不同的種類,可以方便的網站的一站式開發布局,但是使用具有漏洞版本的CMS也對網站有較大的影響。

3、WAF通俗點講就是網站的保護保鏢,保護網站抵御攻擊,但是WAF被識別也會給攻擊者有相應的攻擊手法應對相對應的WAF設備進行繞過。

*本文涉及到的工具匯總后臺回復“打點”獲取

?

0x01 CDN繞過方法小結

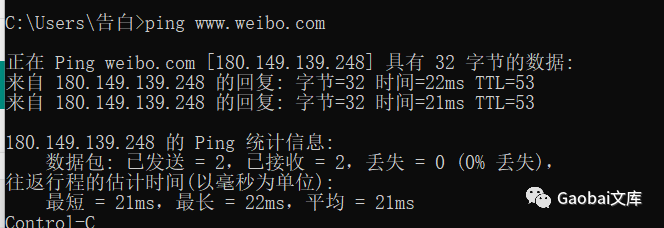

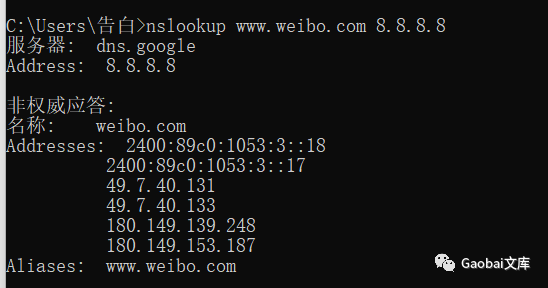

(1)冷門dns解析 使用nslookup xxx 8.8.8.8 //參考解析結果

(2)不同的IP地域多次ping //參考解析結果

使用國內的ping結果與翻墻后的IP對目標進行ping操作,有些CDN可能只對國內的IP加裝了CDN流量分發,而沒有對其他地域加CDN

國內:

使用國外IP(翻搶):

使用ping對象://參考解析結果

?

(3)黑暗引擎搜索對象://參考結果

fofa、知道創宇鐘馗之眼、shodan引擎、360kuake、qianx等

?

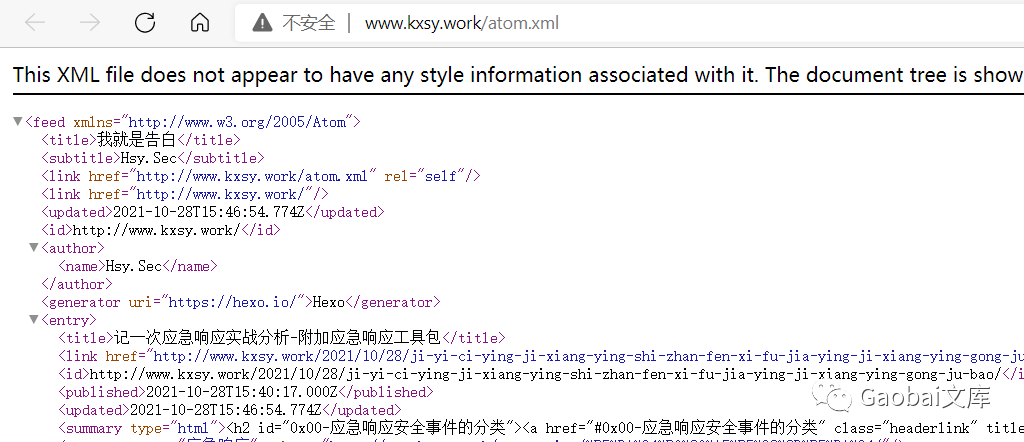

(4)rss訂閱搜尋 //參考結果,部分網站支持

?

(5)zmap大法,據說掃描全網IP一個小時內可以完畢!! 參考:https://linux.cn/article-5860-1.html

(6)網站證書查詢,whois挖掘全面域名相關信息 //結果提供參考

網址查詢參考:

真實IP查詢:https://www.ipip.net/ip.html

超級ping檢測是否存在cdn:https://ping.aizhan.com/

站長超級ping檢測:http://ping.chinaz.com/

網站數據挖掘參考:https://sitereport.netcraft.com/

端口多種檢測,IP查詢參考:https://viewdns.info/

cdn檢測地域范圍:http://www.17ce.com/

指紋信息查詢:http://finger.tidesec.com/

「自行參考,這里就不放圖了」

?

0x02 CMS識別小結

(1)默認中間件端口參考:這里不僅僅涉及cms,也涉及到網站的搭建,掃描對方開放的端口參考,但是不排除對方將端口隱藏或者轉發,或者換了端口,這里只僅僅作為參考方法

Nginx --- 80

Iis --- 80

Apache --- 80

Weblogic --- 7001

Tomcat ---8080

Jboss --- 8080

Webshpere應用程序,默認端口號為9080

webshpere管理工具,默認端口號9090

?

(2)url/數據包/目錄掃描,根據特有目錄搜索全網方式 //提供參考

將url中,或者數據包中特有的目錄直接放在網上搜尋,可以查詢到相關的中間件的信息

搜索:

?

(3)網站robots.txt文件參考

(4)網站底部標簽信息參考

(5)網站在線cms識別,這里提供三個網站

云溪指紋識別:https://www.yunsee.cn/

可批量cms識別:http://whatweb.bugscaner.com/

潮汐指紋信息查詢子域名旁站:http://finger.tidesec.com/

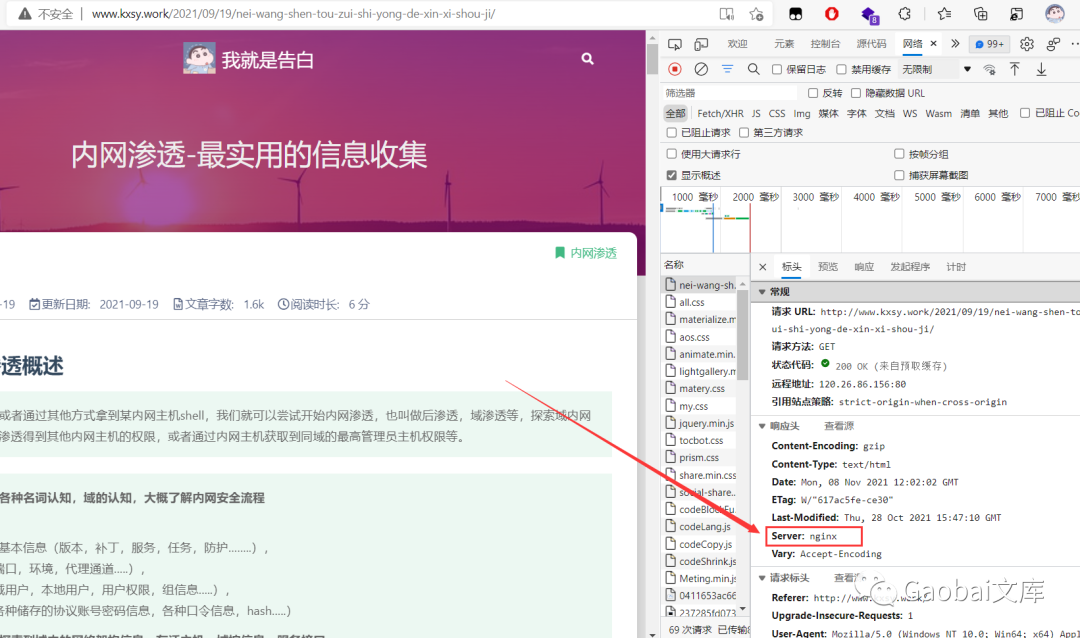

(6)數據包抓取參考,查看返回數據包的server

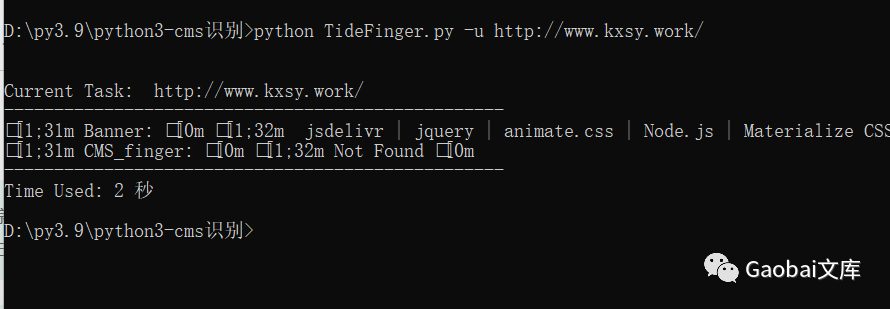

(7)工具掃描,給出四種工具

御劍(比較老舊)、TideFinger(推薦使用)、WhatWeb(字典未更新)大寶劍(打點工具實用)

*這里介紹一下TideFinger的使用:按照文檔安裝相關庫:使用python3

pip3 install -r requirements.txt -i https://mirrors.aliyun.com/pypi/simple/ 說明:sqlite3庫在Python3 以上版本默認自帶了該模塊,如提示sqlite3出錯請自行排查。

使用:

(8)另外還要github上相關整理的庫,使用md5值對比等,可以自行搜尋相關庫,訪問dev庫內的目錄路徑將文件另存為下載

使用命令查看文件md5 命令后面加上md5對比

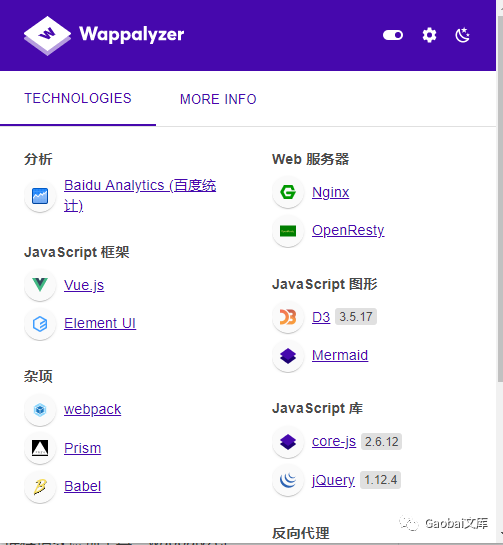

(9)推薦指紋識別工具:wappalyzer:

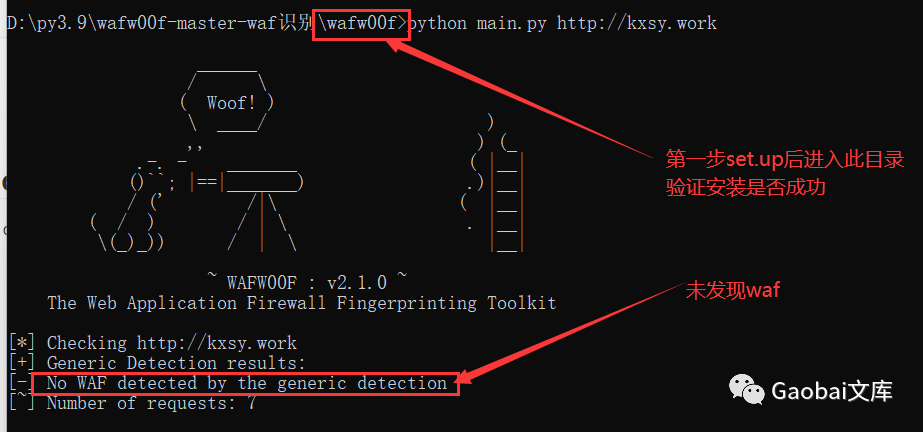

0x03 waf識別方法

(1)waf攔截頁面參考參考waf頁面:https://cloud.tencent.com/developer/article/1872310一些網站安裝了d盾等,當你對他進行嘗試工具,waf界面就會顯示出來,達到waf識別,

(2)工具:wafw00f (kali自帶)

安裝:python setup.py install

使用:wafw00f>python main.py http://kxsy.work

0x04 小結

以上的識別方法小編親測,比較實用,有更好的方法歡迎師傅交流學習!總結不易,希望師傅指點,

本文涉及到的工具匯總后臺回復“打點”獲取